安全威胁监控平台Shadowserver最近的一份报告警告说,互联网上有近1100万台SSH服务器(由唯一的IP地址标识),很容易受到水龟攻击(TerrapinAttack),从而威胁到某些SSH连接的完整性。

“水龟攻击”是德国波鸿鲁尔大学安全研究人员开发的新攻击技术,。利用了SSH传输层协议的弱点,并结合了OpenSSH十多年前引入的较新的加密算法和加密模式。后者已被广泛的SSH实现所采用,因此影响当前的大多数SSH实例。

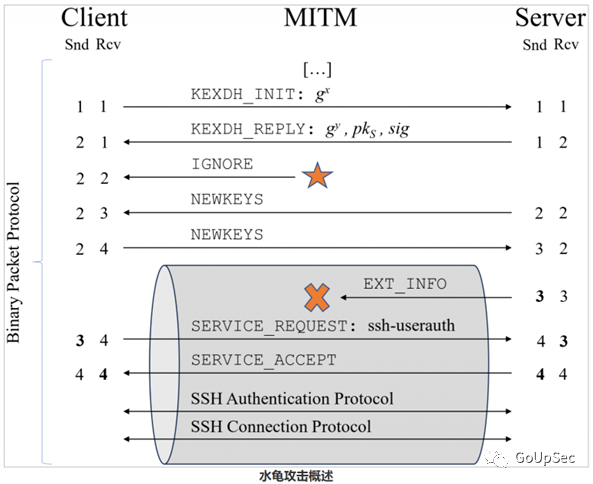

“水龟攻击”会在握手过程中操纵序列值,损害SSH通道的完整性,特别是在使用ChaCha20-Poly1305或带有Encrypt-then-MAC的CBC等特定加密模式时。与攻击相关的三个漏洞的编号为:CVE-2023-48795、CVE-2023-46445和CVE-2023-46446。

攻击者可降级用于用户身份验证的公钥算法,并禁用OpenSSH9.5中针对击键计时攻击的防御。

“水龟攻击”的一个重要前提是攻击者需要处于中间人(MiTM)位置来拦截和修改握手交换。这意味着“水龟攻击“的威胁并不是特别严重。在许多情况下,修补CVE-2023-48795可能不是优先事项。

但值得注意的是,攻击者经常会先入侵目标网络,并潜伏等待合适的时机实施水龟攻击。

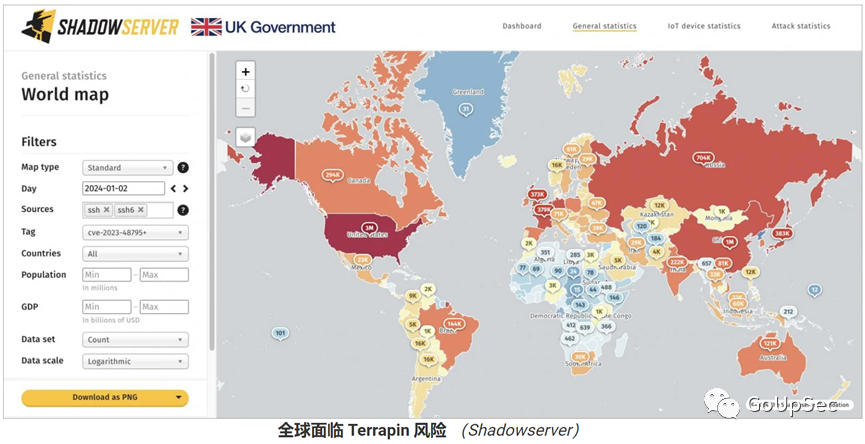

全球有上千万台SSH服务器存在漏洞

安全威胁监控平台Shadowserver的报告显示,互联网上有近1100万台暴露的SSH服务器很容易受到“水龟攻击”,约占Shadoserver监控的IPv4和IPv6空间中所有扫描样本的52%。

大多数易受攻击的系统位于美国(330万个),其次是中国(130万个)、德国(100万个)、俄罗斯(70万个)、新加坡(39万个)和日本(38万个)。

虽然并非所有1100万个SSH服务器实例都面临立即受到攻击的风险,但这至少表明对手有大量可供选择的目标实例。

波鸿鲁尔大学团队发布了一个“水龟攻击“漏洞扫描器(https://github.com/RUB-NDS/Terrapin-Scanner),可帮助用户检查SSH客户端或服务器是否存在水龟攻击漏洞。

参考链接:https://terrapin-attack.com/TerrapinAttack.pdf

声明:本文来自GoUpSec,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。