超过 225000 个被盗的 ChatGPT 凭证在暗网市场上出售,凭证在与恶意软件相关的信息窃取者日志中被发现。

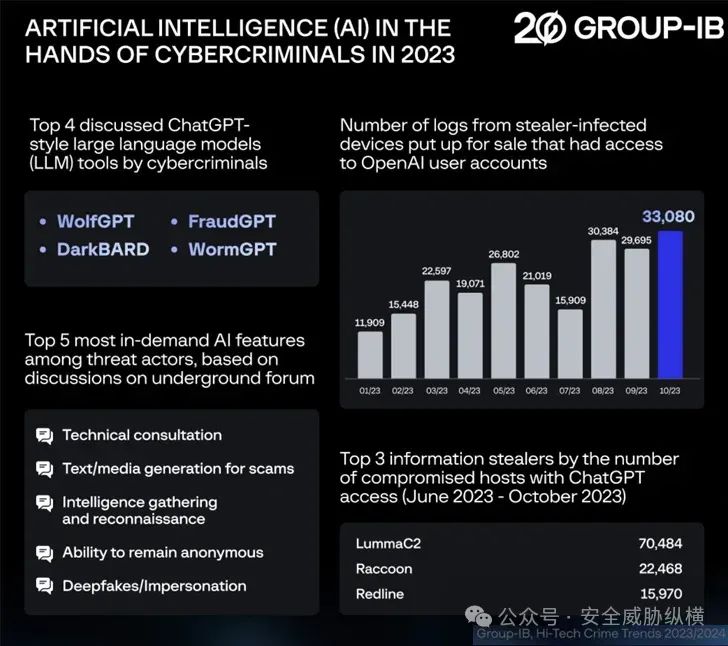

Group-IB 调查结果显示,2023 年 1 月至 10 月期间,超过 225000 个含有泄露的 OpenAI ChatGPT 凭证的日志在地下市场上售出。

这些凭证在与 LummaC2、Raccoon 和 RedLine 等恶意软件相关的信息窃取者日志中被发现。

该公司在《2023-2024 年高科技犯罪趋势》报告中表示:“受感染设备的数量在夏初和夏末略有下降,但在 8 月至 9 月期间大幅增长。”

2023 年 6 月至 10 月期间,超过 130,000 个能够访问 OpenAI ChatGPT 的主机遭到渗透,比前 5 个月增加了 36%。三大窃取者家族细分如下:

LummaC2 - 70,484 台主机

Raccoon - 22,468 个主机

RedLine - 15,970 台主机

Group-IB 表示:“ChatGPT 凭证数量的急剧增加是因为感染信息窃取程序的主机数量总体增加,这些数据随后在市场或 UCL 中出售。”

微软和 OpenAI透露,来自俄罗斯、朝鲜和伊朗的民族国家行为体正在尝试利用人工智能 (AI) 和大型语言模型 (LLM)来补充其正在进行的网络攻击行动。

Group-IB 指出,LLMs 可以被对手用来创造新的间谍手段,通过诈骗和网络钓鱼攻击,该技术还可以加快侦察速度,促进黑客工具包的执行,并进行诈骗机器人呼叫。

过去,威胁行为者主要专注于企业计算机和跨网络移动的访问系统,现在他们也关注能够访问公共人工智能系统的设备。

这让他们能够获取包含员工和系统通信历史记录的日志,从而搜索机密信息(用于间谍目的)、内部基础设施的详细信息、身份验证数据(用于进行更具破坏性的攻击)以及应用程序源代码。

威胁行为者可以利用恶意软件轻松获取有效账户凭据,IBM X-Force表示:“信息窃取者的增加以及滥用有效账户凭据来获取初始访问权限,加剧了防御者的身份和访问管理挑战。

企业凭证数据可以通过凭证重用、浏览器凭证存储或直接从个人设备访问企业账户从受感染的设备中窃取。

(转载请注明出处,消息来源:https://thehackernews.com/2024/03/over-225000-compromised-chatgpt.html)

声明:本文来自安全威胁纵横,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。