近日,三名网络安全研究人员发现近1900万个明文密码因Firebase(一个用于托管数据库、云计算和应用程序开发的Google平台)配置错误而在公共互联网上暴露。

肯德基、赛百味首先中招

两个月前,三名研究人员(Logykk、xyzeva/Eva和MrBruh)在调查AI招聘软件Chattr(客户包括美国主流大型快餐连锁店例如肯德基、赛百味、Wendy’s)的Firebase实例配置错误问题时发现全球有大量企业网站存在类似的问题。

随后,三名研究人员扫描了超过500万个域名,发现有916个组织网站的FireBase实例要么没有启用安全规则,要么设置不正确。导致超过1.25亿条敏感用户记录公开泄露,包括电子邮件、姓名、密码、电话号码以及带有银行详细信息的账单信息。

1900万明文密码泄露

研究人员Eva发现互联网上的大量Firebase实例根本没有安全规则,或者配置不正确导致任何人都可对数据库进行读取访问。

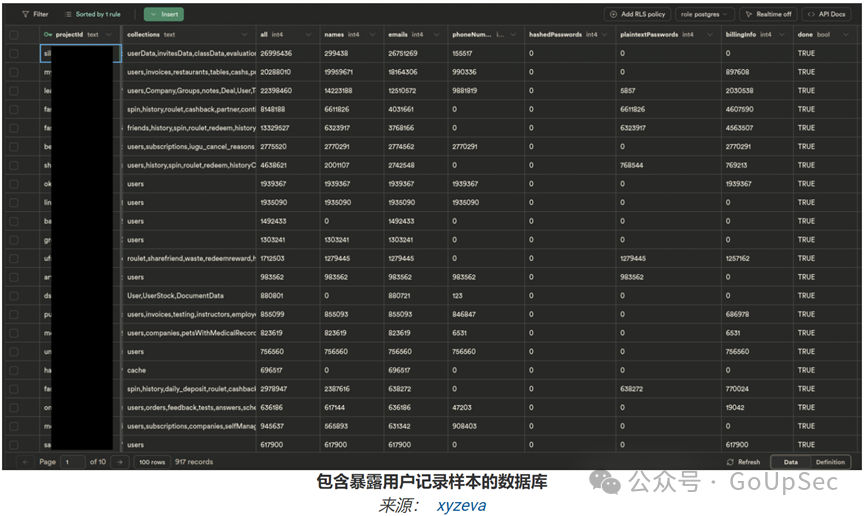

对于每个公开的数据库,Eva用Catalyst脚本检查可用数据的类型并提取100条记录的样本。

研究人员将所有泄露信息都汇总在一个私人数据库中,并提供了暴露的敏感用户信息(PII)的统计数据:

姓名:84,221,169

电子邮件:106,266,766

电话号码:33,559,863

密码:20,185,831

账单信息(银行详细信息、发票等):27,487,924

研究人员发现,明文存储密码的问题尤其严重,因为泄露密码中98%(准确地说是19,867,627个)都是纯文本形式。

研究人员指出,泄露数据的企业对明文密码似乎“情有独钟“,因为Firebase提供了用于身份验证的端到端解决方案以防止用户密码在登录过程中暴露,但是很少有企业使用。

参考链接:

https://www.bleepingcomputer.com/news/security/misconfigured-firebase-instances-leaked-19-million-plaintext-passwords/

声明:本文来自GoUpSec,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。