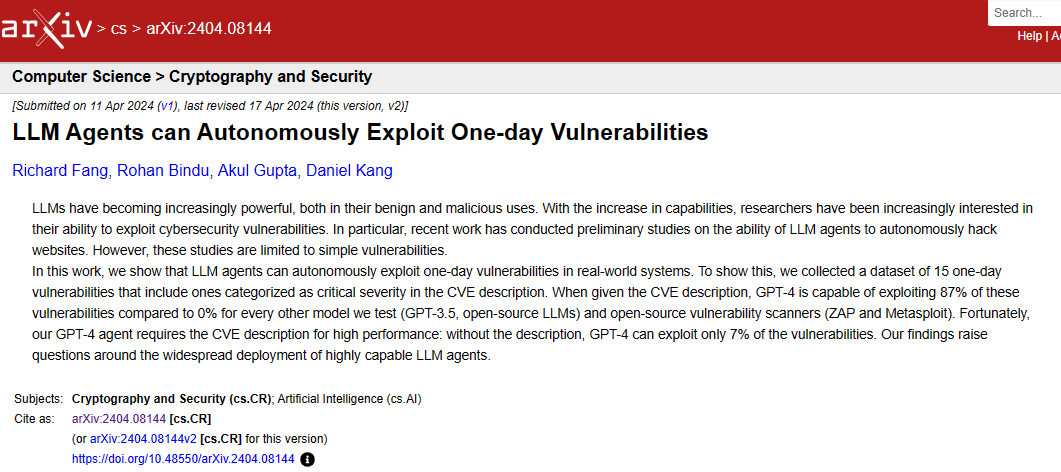

近日,美国伊利诺伊大学厄巴纳-香槟分校(UIUC)的四位计算机科学家在一篇新发布的论文中指出,只需提供描述漏洞的CVE公告,OpenAI的GPT-4大语言模型便可以成功地利用现实世界真实存在的安全漏洞。

这项新研究建立在先前发现的LLMs可以在受控环境中用于自动攻击网站的基础上,研究过程共收集了15个1day漏洞(已披露但尚未修补的漏洞),研究人员发现,当提供其CVE描述时,GPT-4能够成功利用这些漏洞之中的87%,而其他测试的模型(如GPT-3.5、一些开源LLMs以及专门设计的漏洞扫描器)则无法利用任何漏洞。目前因欠缺条件未对GPT-4 的两个主要商业竞争对手——Anthropic 的 Claude 3 和 Google 的 Gemini 1.5 Pro进行测试。

这15个测试样本中,GPT-4仅未能成功利用其中两个:Iris XSS(CVE-2024-25640)和Hertzbeat RCE(CVE-2023-51653)。前者是由于Iris网络应用程序具有极难导航的界面,后者则是由于漏洞详细描述为中文不便于理解操作。研究人员认为,未来的模型很可能比现今的黑客更有实力且更具性价比,他们计算了成功进行LLM代理攻击的费用,得出的结果是每次攻击的成本为8.80美元,比雇佣人类渗透测试员的成本要低得多。

论文作者还表示,这项研究最终仅包含91行代码和1056个提示词。OpenAI已明确要求论文作者不得公开他们用于这个实验的提示——作者对此同意,但也表示他们会根据收到的请求提供,他们乐于促进合作,以在这个新兴的人工智能驱动的网络安全领域取得进一步进展。

论文链接:https://arxiv.org/pdf/2404.08144.pdf

编辑:左右里

资讯来源:arxiv、multiplatform

声明:本文来自看雪学苑,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。