兰德:网络威慑与网络战

作者:Martin C. Libicki (兰德公司)

时间:2009年

赞助单位:美国空军24航空队(网战司令部空军单位)

部门:PAF(RAND Project Air Force,兰德公司研究开发中心,美国空军资助建立)

网站:http://www.rand.org/paf/

军方负责人:Robert Elder 将军 (第8 航空队 指挥官)

William Lord 将军 (第24航空队 指挥官)

目录

第1章 介绍

第2章 一个概念性框架

第3章 为什么网络威慑与军事威慑不同

第4章 网络攻击的动因分析

第5章 网络攻击的应对策略

第6章 网络战战略

第7章 网络战作战

第8章 网络战防御

第9章 难以预测的领域

参考资料

编者按:美空军为有效实施网络战,由第8航空队资助兰德公司,针对网络空间力量的使用限度及达成效果展开专项研究。在美国宣布成立网络司令部之后不久(最早由英国媒体2009年3月28日报道),兰德公司公布了一份长达240页,名为《网络威慑与网络战》的报告,全面系统的论述了网络战(战略级、战术级)、网络威慑(防御性威慑、报复性威慑)、网络防御(防御目标、体系结构、及国家级应急响应流程等)等相关内容。

一、 引言

依据2007年4月份“爱沙尼亚遭受大规模网络攻击事件”1为案例,抛出了网络威慑与网络战相关的概念、定义、及讨论点,如:

1 网络空间(cyberspace)的定义:The Department of Defense (DoD) defines cyberspace as follows:

A global domain within the information environment consisting of the interdependent network of information technology infrastructures, including the Internet, telecommunications networks, computer systems, and embedded processors and controllers.

(Joint Publication 1-02, DoD Dictionary of Military Terms, Washington, D.C.: Joint Staff, Joint Doctrine Division, J-7, October 17, 2008.)

2 网络威慑的内涵:

2.1 对某些资产安全关切的表达;

2.2 客观具备防御能力的说明;(可以是演说、行为等,如Stuxnet)

The concept of deterrence also needs to be defined for our purposes. William Kaufman maintained, Deterrence consists of essentially two basic components: first, the expressed intention to defend a certain interest; secondly, the demonstrated capability actually to achieve the defense of the interest in question, or to inflict such a cost on the attacker that, even if he should be able to gain his end, it would not seem worth the effort to him.

3 网络威慑达成方法:

3.1 防御性威慑

deterrence by denial (the ability to frustrate the attacks)

3.2 报复性威慑

deterrence by punishment (the threat of retaliation)

4 这次攻击俄罗斯政府根本未予承认,归因极难。

可见,网络威慑主体便不明晰,难以转化为威慑力;

5 系统存在漏洞,是网络威慑的前提。

网络强国往往更依赖于信息系统,遭受攻击面更大,战场上成为了对网络弱国的不对称劣势(如,美国关键基础设施严重依赖信息系统),依此角度来看,网络威慑可能某种程度上成为悖论。

1.爱沙尼亚遭受大规模网络攻击事件

2007年4月下旬,爱沙尼亚遭受大规模网络袭击。黑客目标国会、政府部门、银行、甚至媒体网站,其攻击规模广泛而且持久。遭受攻击原因,判断为:爱沙尼亚准备移走苏俄时代的纪念铜像到军事墓地,引起国内俄罗斯人骚乱,俄罗斯政府亦作出严厉批评。

该事件在国际军事界中广受关注,普遍被军事专家视为第一场国家层次的网络战争。

二、 概念性框架

1. 网络战(Cyberattack)的定义:

本文中,兰德公司将网络战(Cyberattack)区别于计算机网络刺探(CNE),认为网络战应该是敌方蓄意破坏并达成瘫痪的一种攻击行为。

2. 网络威慑(Cyberdeterrence)的定义:

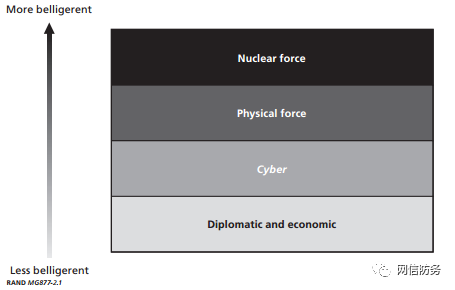

本文中,兰德公司将网络战(Cyberattack)区别于计算机网络刺探(CNE),认为网络战应该是敌方蓄意破坏并达成瘫痪的一种攻击行为。下图表明了,不同威慑力量拉动的不同相应级别。

三、 网络威慑(Cyberdeterrence)与传统威慑(尤指代核威慑)的区别

威慑就是阻止攻击,就是通过惩罚和报复性的威胁实现威慑,而这种威慑是否达到了预期效果,只能凭经验来进行判断。网络威慑一般建立在假想的基础上,攻击方只能在脑海中想象实施的攻击能达到什么样的效果,攻击所起到的作用,实施网络攻击后会发生什么样的状况,而真正起到的效果谁也不能确定。

本文对网络威慑(Cyberdeterrence)持谨慎的怀疑态度,主要3方面原因:

1 归因困难

网络空间的匿名性使得网络攻击者的身份极难确认,即使确定了攻击者身份,也会因物理主权疆界而难以跨界取证(攻击者发起方日志大都存储于其敌方对立国家、地区的IDC机房中,很难取证)。此种情形下,网络空间的任何一个行为体都有可能成为攻击者,且极易推卸责任或者家伙第三方,以至于网络威慑(Cyberdeterrence)并不能针对有效客体。

2 限度把握困难

根据罪恶与惩罚相匹配的国际法精神,执行报复性威慑时,报复所导致的损失在效果上应与攻击者所造成的损失基本持平。然而,在网络攻击(Cyberattack)中,由独立黑客所实施的小规模攻击有可能造成国家难以承受的大规模损失(如对电网、银行、轨道交通设施的攻击等);另一方面,由国家实施的大规模攻击也可能只造成无关痛痒或不易察觉的影响(如国家情报机关实施的间谍窥探行为,CNE)。这使得网络威慑(Cyberdeterrence)很难掌握适中的尺度。

3 识别困难

网络威慑(Cyberdeterrence)依赖于对进攻行为和攻击方的明确辨识,然而在网络空间中,不仅攻击行为难以及时侦测,即使侦测到了,也难以区分这事网络间谍活动还是网络战行为、个人行为还是国家行为等,无法储备足够有效信息,辅助评估后续是否驱动相应级别的威慑行动。

与网络威慑相比,核威慑的效果显而易见。冷战时期的核大战中,攻击方非常确定其核威慑能力对敌方产生的威胁。核攻击能够摧毁核存储和发射基础设施,士兵的防御工事几乎起不到任何作用,只要还有武器和发射装置,核攻击就能继续。核战争超过任何一种战争形式,关乎所有国家的生死存亡。一些常规威慑,如利用战略导弹来限制陆地侵略,也能达成类似协定。这种效果是网络威慑所不能达到的。

四、分析:发起网络攻击(Cyberattack)的动因

本节主要从国家层面,对网络攻击性质进行预判,从而拉动不同响应机制的角度,分析了驱动网络攻击(Cyberattack)的三类动因:

1 意外事件

被攻击方遭受攻击后,进行溯源追溯的结果虽然可能是正确的,但是也不能就完全确定是由某国政府须以发起的。攻击方当局可能对此事件可能毫不知情,或者认为对“攻击行为的危害”远远比“实际造成的危害”要小得多等情况,下面具体论述。

1.1 误操作造成打击

此类网络攻击行为实际上可能只是攻击方的一次误操作(主观上并不想对被攻击方造成伤害),或者,攻击方的攻击行为只是一个“轻微越界”行为(如只想窃取情报,或者只是对目标系统的一个扫描测试等),不过却意外的穿越了对方的防护装置,达成了破坏甚至瘫痪的效果。

1.2 个人主观行为(非政府行为)

此类网络攻击可能确实出自政府IP段,但是这并不能代表是政府行为。网络攻击有其自身的特点(所用设备不多、无需政府统一授权统筹等),某些不满的员工的恶意操作,足以达成上述效果。

1.3 某级政府行为(非国家行为)

此类网络攻击与上节类似,只是某级主官对当前态势理解不清,擅自驱动的攻击行为,但是并不能达表示当前官方政府行为。

2 政治驱动

此类网络攻击,主要针对非军事目标发动,出发点为通过攻击行为本身,向目标国家、地区,传达政治压迫信号,让对方误判形势,从而达成两类目的:第一,让对方误判,感觉己方能力不不足,放弃利益,退守让步;第二,让对方误判,感觉己方应先发制人,从而让网络攻击方获得舆论优势(例如,1870年,俾斯麦正是用这种方法巧妙的促使拿破仑向普鲁士开战,视拿破仑为侵略者)。

3 军事驱动

此类网络攻击,主要针对军事目标发动,出发点为通过攻击行为本身,项目表国家、地区,传达军事压迫信号,让对方误判形式,从而达成两类目的:第一,达成打击、摧毁效果,为后续武力打击提供支撑;第二,仅仅试探对方军事设施的防御措施,及应急响应能力,为后续作战计划制定提供支撑。

五、遭受网络攻击的应急响应(网络威慑,Cyberdeterrence)

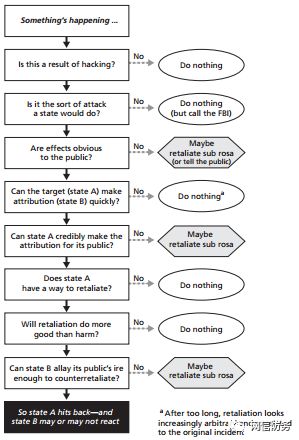

从很多方面说,网络战是对未知事务的利用和操控。成功的网络攻击不仅能降低系统的可信性,还能使整个企业一片混乱。同时,网络战还会出现大量问题,因为有太多的不确定因素在其中。网络攻击者想从攻击中得到什么?非常明显的战争动机不适用于网络战,因为网络战无法给对方带来人员伤亡,更无法占领对方的领土。如果网络攻击者打算隐藏身份和意图并采取强制行动,那么被攻击方获取的信息可信吗?如果攻击者希望使其攻击目标暂时放下武器,那么要使用何种程度的网络攻击来实施攻击?网络攻击及其后果能否作为商务谈判和政治交易中的有力砝码?网络攻击倒底在攻击者的计划中起什么作用?被攻击目标应对攻击做出何种响应?当网络攻击已经产生效果,被攻击方应该揭露或公开攻击事件,让政府相信他们能够更好地控制事态。进行回击时,还可采用政治、经济手段予以解决。不过,保持沉默也是可取的。公开策略不仅暴露了自己的目标系统存在安全漏洞,而且还会降低公众对系统的信任度并使系统成为下次攻击的目标。此外,还有可能泄露系统安全方面的敏感信息。是否公开攻击者的身份和何时公开攻击者的身份也值得慎重考虑。过早的揭露可能会产生麻烦,但是,如果攻击后很长时间才揭露,反击报复与最初的攻击两者之间的关联可能会失去可信度。在反击报复之前很长一段时间就进行揭露可能使攻击者避开攻击,其采取的手段是更好的防护、反威胁或使舆论对自己有利。国家如何对个人攻击做出响应?假定一个国家正在保护攻击者,这就给归因设置了一个障碍,但是,如果不全力地寻查黑客,那怎么办?很难预测反击报复这类国家是否会激起轩然大波。威慑应该延扩到盟国吗?一个大报复策略可能有能力发起网络攻击,但是小目标可能就缺乏这个能力,因为没有足够的基础设施支撑。这个小目标可能更脆弱,此时的网络威慑可以通过攻击该国的盟友从而达到目的。具体操作流程,如右图所示:

六、战略级网络战争(Cyberwar)

战略级网络战就是一个实体针对一个国家或社会发起的网络战争。没有人知道一场战略级网络战的破坏程度是怎样的,从现在对美国网络的攻击破坏来评估,美国每年损失几十亿到几千亿美元不等。这表明,通过战略级网络战可对敌方民间基础设施进行网络攻击,或用作军事辅助手段,迫使另一方屈服,以避免进一步损失。但是,当遭受攻击的一方有能力进行防御或反击时,攻击方又能如何?网络战争不会造成人员伤亡,无法占领对方的领土,即使对方关闭所有的计算机网络,也不能阻止其经济的发展,且技术落后的国家反而比技术先进的国家更具有免疫力,不易受到灾害影响。

所以,战略级网络战是不可信任的,主要是因为网络攻击形成的压制效果具有一定的投机性。作为一种威胁,人们也许不相信网络战的存在;作为一种实体,网络战又无法造成足够的累积损伤使目标方认输。

七、战役级网络战争(Cyberwar)

战役级网络战包括针对军事目标以及针对与军事相关的民用目标的战时网络攻击。即使不能构成新力量,若能够谨慎、明确并在恰当时间加以使用,也能成为一支决定性的部队倍增器。但为了使战役级网络战奏效,前提必须是所攻击的目标是可访问的和有缺陷和漏洞的。

战役级网络战不能赢得全部战争的胜利,只能起支持性功能,只能够在军事功能的背景中分析、支持战役级网络战。研究显示,特殊的系统有特殊的弱点。预测可能发起何种攻击需要知道系统及其操作人员如何对机能障碍征兆做出反应,需要知道与正被攻击的系统有关的过程和系统状态。甚至在这种情况下,网络战行动既不会直接伤害到个人也不会摧毁设备。这些网络战行动充其量也不过干扰和阻止了军事系统的操作人员,且仅仅是暂时的。因此,网络对战争中的其他要素仅起到支持作用。生活在信息时代的今天,既不能将战役级网络战作为军事行动的全部,也不能作为最终目标。作战人员也必须认识到最有力的网络攻击的使用是有限的,应该尽量少的使用。

八、探讨网络空间防御(Cyberdefence)

虽然美国国防部(DoD)相较于其他绝大多数菲军方组织,都多花费了巨额的资源(人员、时间、金钱等),但是由于其使用的硬件、软件、协议等与民用产品并无本质差别,对其攻击方法的研究成本并不会高于其他菲军方组织太多;而且,由于美国国防部的巨大影响力,造成众多的组织、个人想要在这个网络中能够“一试身手”,从而造成了其防御的难度上升。

九、总结

本文,兰德公司尝试论述了未来网络空间(Cyberspace)作战中的一些关键要素,及行动方针。

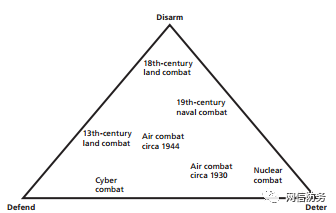

在网络空间防御领域,主要包含三种战法:

1. 防御(Defend):努力构建充足的防御能力;

2. 缴械(Disarm):以攻代防,先发制人;

3. 威慑(Deter):不战而屈人之兵。

此三种战法在传统军事领域和网络空间领域的应用存在较大差异,从下图中可以看到,网络战(Cyber combat)往往作为防御手段,而核作战(Nuclear combat)往往作为威慑手段,具体关系如下图所示:

附录:

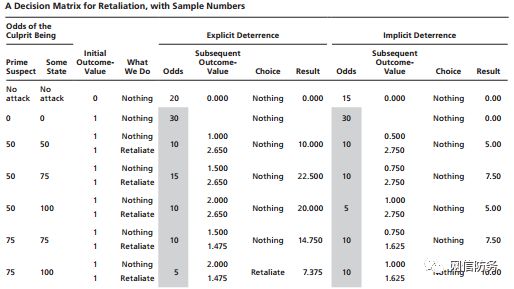

最后,附录B给出了一个模型,用来评价网络威慑(Cyberdeterrence)的成本效益关系,具体如下图:

文/DustinW

声明:本文来自网信防务,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。