前言

有几个相熟的朋友打趣我停更已久,想想看距离上篇文章差不多过了两个月了,而我写上篇文章差不多也是从立Flag到出稿差不多两个月。看起来两个月是一个自我可接受范围内的大限,工作、生活以及懒等多种原因也就造成了更新时间随缘、看命,不过应该会继续更新下去。

续接前文《浅谈BeyondCorp(一)-受管设备与分层访问》,上篇文章中主要以笔者的视角阐述所理解BeyondCorp架构的上下游联动全貌。从本篇文章开始会逐一展开一些细颗粒度的领域,在下文中将主要讨论办公网安全。

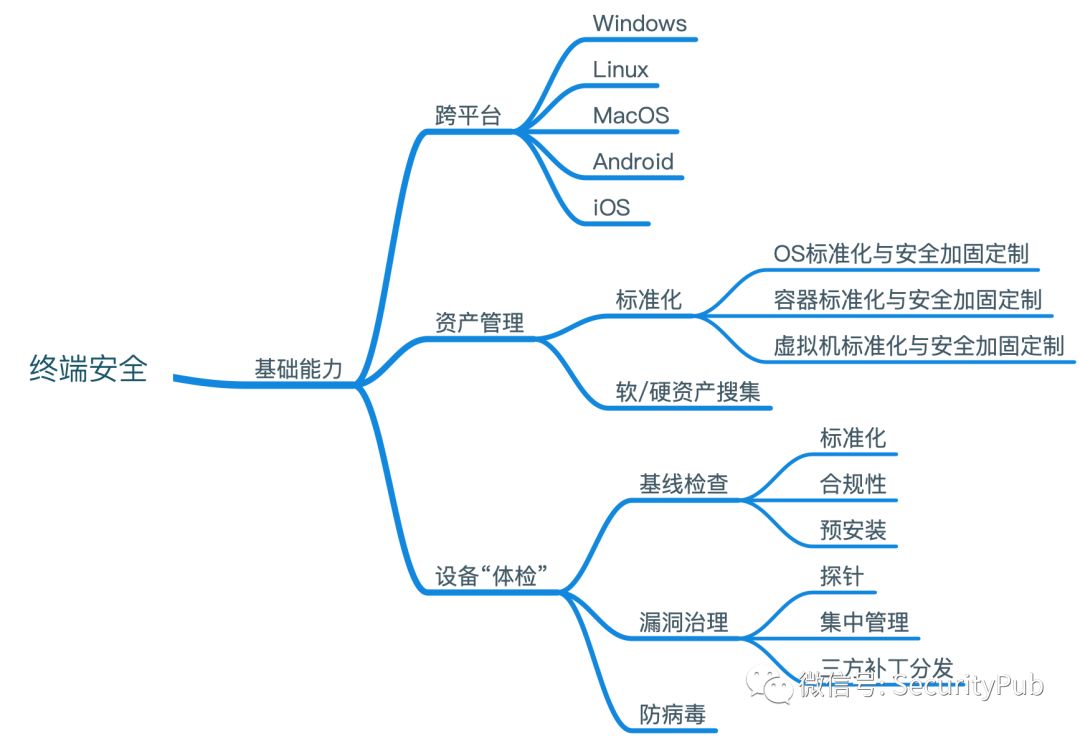

安全本身其实是风险控制,那么作为一套“成熟的风控架构”的下游部分,除了稳定、准确、高效的采集所需信息外,如何评价在终端安全上的能力建设好坏?如果我们把“端”的定义提升至广义层面,那么整体办公网安全有该做些什么?

标准化是办公网安全的基石

0x1 跨平台能力

从实际角度出发在甲方理想状态下的端安全建设至少会覆盖主流的PC及移动端设备,但现实状态下往往是可遇而不可求的“机缘”,纵观国内目前覆盖齐全的仅A厂一家(T厂等多产品交叉覆盖不在本次讨论范围内)。在这其中跨平台能力这个最简单而又最难以实现的瓶颈成为端安全建设的第一个难题:HC投入,不论端上的开发人员让你多么放心每个端都至少需要投入1个人力单独支持(仅适用于端开发成员深耕某平台底层安全多年,不然...),人力不足的情况下对齐公司准备好的标准化镜像平台即可。

0x2 资产管理

如果读者曾直面过大型终端管理需求所带来的挑战,那么比较容易认可接下来的说法。在一定规模以上的终端管理工作中,可以把问题聚焦在一下几个层面: 1)资产类型混乱,无法有效控制;2)安全风险全景一片模糊;3)病毒事件频发,未呈收敛趋势;4)敏感数据泄露;5)部署推广效率低;6)设备失联;7)大量无效告警,以上问题我们拆解。

标准化管理的意义与好处

可能在看了上面的说法后读者有些困惑,哪些范围是存在标准化需求的?终端标准化是指依照预先制定好的终端管理和安全标准改进和提高终端管理及安全状况,逐步接近直至达到标准的过程。个人认为至少需要覆盖以下几个方面:管理流程、系统策略配置、安全防护措施、软件使用、硬件配置,以此避免或减少了不必要的适配、兼容、合规性的人力投入,达到在终端管理、终端安全、终端准入上的标准化建设,而这样做可以为我们带来的好处是:

- 终端:可视、可管、可控;

- 数据:进不来、看不到、拿不走;

- 人力:简化无效工作、提高服务质量和满意度,促进生产效率;

- 公司:降低成本,更容易保护公司资产、信息和声誉;

软/硬资产搜集的必要性

关于资产管理的重要性到这里其实已经没必要在重复了——它是我们一切的基础,如果资产都无法有一个大致的全貌也就谈不上终端如何安全。软资产的搜集也同样有着极强的必要性:其一为了日后可以在SOC平台便捷化运营筹备资产大盘;其二短期内可以具备快速响应能力。甲、乙方安全的工作中最大的区别是问题闭环,而在甲方的闭环流程中其中之一即是举一反三式的水平排查评估完整的受影响范围。当应急响应触发时多久可以给出受影响终端数量、人员分布、近期基线检查状态以及多久完成全量修复的结果也就可以成为评判其水平、成熟度的客观指标了,到这一步我们其实都在尽可能的去避免因为资产管理不当导致的风险未识别。

0x3 设备“体检”

基线检查

我在实际工作中体悟到一种情况,任何制度在己方不具备关门打“狗”的能力时落地效果都不会太过理想。如果读者公司所使用的是定制过的标准化镜像,那么必不可少的检查是需要的。在准入没有开启前你可能无法知道员工下次接入内网的机器是否具有风险且风险是否可控,如果在一个基础设施安全并不健全的公司内一台感染了具备永恒之蓝的勒索病毒设备接入内网将引发极大的灾难。

当公司达到一定的体量级内网盗版软件肆虐其实是一种正常现象,毕竟你不能要求员工去个人购买所有的软件的授权许可,而且个人的授权许可也不可以用作公司办公。在这样的情况下,为了避免出现收到律师信要求付费及快速整改的尴尬场景,合规性的检查还是有必要去做一做的,哪怕你做个黑名单检测提示卸载。

在上文中我们曾提到安全防护措施需要标准化,那么预安装就是解决增量下顾虑用户体验的最好办法。同时对于内部必装措施类软件的检测,可以成为未来网络准入的第一道检查。

漏洞治理

对于已知漏洞的探针用POC轮循的方式是大忌,这样子会让自身团队陷入一个恶性循环,投入本可避免的人力。聪明的方法无论是系统层还是内置软件检测其本身的自动升级机制开关和当前版本号的方式ROI更高一些。这其中有一个坑是对于软件的末端自版本号通过系统API是无法拿到的,要么case by case,要么卡前置位版本号。

或许有人会好奇,既然上面已经做了感知为什么还需要对漏洞修复进行集中管理?如果你对病毒的演变史关注过的话会发现,曾经区分普通病毒木马和APT级木马的那条分界线已经渐渐模糊了。现在很多普通的病毒木马攻击之所以能够得手是因为它们也在充分利用了未及时修复的1Day漏洞,哪怕对它们来说是为了过个UAC。一般大家的更新习惯即自动修复或周期性修复,但对于公司级的办公网安全治理来说这两种模式并不够用,需要一种可以立即修复的能力,哪怕他并不常被使用。

做到如上措施后,及时地为第三方程序打好补丁是另一道办公网安全防线。其根因一般在于测试验证环节过于沉长、资产大盘不清晰以及补丁管理工具在第三方软件上可用性不高。对于这一部分的安全风险治理笔者也暂未发现高效方法,如果有黑科技欢迎私聊我不吝赐教。

防病毒

除了类似像我老东家数字厂这种自身具备杀毒产品的公司外,其他类型公司在这一领域的治理基本是选择采购,对于后者这类公司我笼统的可以划分成几个阶段:

第一阶段:选型后购买了某厂的杀毒,在这个阶段首先要想清楚一件事情你所代表的公司是否在未来与提供杀毒服务的公司产生业务冲突。无论我想不想承认,上了云的杀毒都和流氓真的没太大区别,而且当发生商业竞争时,不论杀毒服务公司是否真的会去上传贵司的数据但老板们一定会让你去对杀毒进行“改朝换代”,图填一个办事不周的印象。最终无论你最终选了国内或国外的厂商,在部署时一定会遇到你想都想不到的坑,然后经过多层的向上反馈、漫长的时间以及己方追赶Deadline做出的让步最终会实现杀毒系统高覆盖。

第二阶段:经历了一定时间的杀毒运营以及事件驱动,你会发现买的这个东西不太好用。它要么是误报率太高、要么是查杀率太低,总结起来就是花了钱还是会发生预期以外的事件来驱动你加班。这时候你会开始思考是不是要下定决心换一家这个危险、变更成本又极大的想法,如果有了这个想法一定要先冷静下然后打消掉。因为前方的苟且是一样的,只是对于杀毒本身的预期管理出现了一些问题。这时候高ROI的玩法是通过搜集文件HASH去参考VirusTotal的查杀结果,这里记住是只查不上传!只查不上传!只查不上传!至于参考规则的话这里就不披露了,如果有个做过杀毒引擎或参加过国际评测的应该都有数,无非是性价比是不是最高的而已。

第三阶段:公司内部的基础设施安全建设已经到达一种饱和,外采的杀毒引擎终究是一个隐患。这时解决了温饱的安全团队开始思淫欲了——自建杀毒,其实这个阶段我虽然理解是个必然的趋势但之前从来没想过会有公司为了内部建设需求去自研,毕竟这是个极重的活。对于这部分的我不做过多的评价,根据我的了解是A厂之前用symantec后来自研,现在的进度也没有过多关注。

0x4 小结

除了以上的点外,有效打通资产生命周期内上下游的壁垒形成准实时的资产信息变更,保证全生命周期资产管理的有效性也是办公网安全领域的一个重中之重。资产从发放到使用人开始、一直到这台设备被回收,期间的流转、变更都应被详细记录,其原因可参考前文《浅谈BeyondCorp(一)-受管设备与分层访问》。在资产管理的准确性、有效性及精细化上加大技术手段的投入,以实现一定程度的自动化为项目目标,利用网络准入为安全侧带来的便利,在以上领域具备初步能力时对不符合标准化的设备进行断网。在这其中存在一个隐性错误成本,即不论是电脑设备还是移动设备均不能直接依赖硬件信息进行设备标识,关于设备指纹的思考同见前文。经过对办公网安全基础能力的建设最终将形成公司内的终端资产大盘,同时也将具备针对办公设备的初步自动化基础防御能力。

0x5 写于结束

我将办公网安全全貌划分成三大部分本篇为基础能力,算是对上一篇的一部分前置条件的补充;第二大部分我称之为横向拓展,设计监控与运营(SOC)、网络准入、文档安全、设备管理、终端检测&响应(EDR)、数据防泄漏(DLP)以及一部分认为在建设中后期才需要做的事情;最后一部分称之为温饱之外,主要是阐述一些可以集成提供的IT服务能力,近期应该会紧随发出下一篇。

声明:本文来自掮客酒馆,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。