云计算、大数据、物联网、人工智能等技术的迅速发展,带来数据滥用、个人信息泄漏、数据非法交易等一系列安全挑战。数据安全标准作为应对数据安全挑战的重要手段,已经成为信息安全研究的热点之一。 围绕数据安全国际标准,本文从大数据安全和个人信息安全两个方面分析了数据安全面临的主要风险;梳理和分析包括 ISO/IEC JTC1/WG9、ITU-T SG17、NIST、ISO/IEC JTC1/ SC 27 等标准化组织在数据安全标准领域的工作现状;从立项背景,标准技术内容和进展情况等方面, 深入分析 ISO/IEC JTC1/SC 27 下由我国主导的 ISO/IEC 20547-4《信息技术 大数据参考架构 第 4 部分:安全与隐私保护》,ISO/IEC 27045《大数据安全与隐私保护过程》,以及研究项目《大数据安全实现指南》和《数据安全》。基于分析结果给出数据安全国际标准化的工作建议。

云计算、大数据、物联网、人工智能等技术的广泛应用带来数据的爆炸式增长。据统计, Facebook 的数据仓库数据量接近 300PB,并仍以每天 600TB 的速度不断增长。推特每天处理的推特数量超过 5 亿条;每天通过微信发送的消息超过 380 亿次,语音超过 61 亿次 [3]。伴随着新技术的发展和数据体量的增长,数据滥用、 个人隐私泄漏、非法数据交易等安全挑战日益突出。2017 年 11 月,美国五角大楼由于配置错误导致三台存储服务器被设置为“可公开下载”,意外暴露美国国防部的分类数据库,其中包含美国当局在全球社交媒体平台中收集到的 18 亿用户的个人信息 。2018 年 1 月,印度媒体报道指出印度公民身份数据库 Aadhaar 遭到网络攻击,仅需 500 卢比即可获得登陆凭证, 访问 Aadhaar 数据库的中存储的包括姓名、住址、照片、电话号码、电子邮箱地址等个人信息。 2018 年 3 月,Facebook 爆出数据泄漏事件,超过 5000 万的用户数据被剑桥分析公司非法收集并用于政治广告。

为了积极应对数据安全风险和挑战,国内外主要标准化组织均加快在数据安全领域的布 局。目前数据安全标准化工作主要围绕大数据安全和个人信息安全两个方面开展。国际标准 化组织 / 国际电工委员会第 1 联合技术委员会 (Joint Technical Committee, Information Technology, of International Organization for Standardization and International Electrotechnical Commission,ISO/IEC JTC 1) 在 2014 年成立大数据工作组 (ISO/IEC JTC 1/WG 9,WG 9),编制大数据相关标准;ISO/ IEC JTC 1 于 2017 年 10 月决定成立人工智能分 技术委员会(ISO/IEC JTC 1/SC 42,SC 42); 信息安全分技术委员会(ISO/IEC JTC 1/SC 27, SC 27)目前与大数据安全、个人信息保护相 关的标准和研究项目多达 20 项;国际电信联盟 电 信 标 准 分 局(International Telecommunication Union Telecommunication Standardization Sector, ITU-T) 的 安 全 工 作 组(Study Group 17, ITU-T SG17) 中目前关于数据安全相关的标准和研 究项目近 20 项;美国国家标准化研究院(National Institute of Standards and Technology, NIST) 于 2013 年 5 月成立了 NIST 大数据公共工作组(NIST Big Data Working Group,NBD-PWG), 发 布 大数据框架系列标准。此外,NIST 还发布包括 SP 800-122、NISTIR 8053等 在 内 的 多 项 数 据安全相关标准。全国信息安全标准化技术委 员会 ( 简称 TC260) 于 2016 年成立大数据特别工 作组,推动包括 GB/T 35273-2017《信息安全 技术个人信息安全规范》、GB/T 35274-2017《信息安全技术 数据服务安全能力要求》等多项数据安全相关标准的制订。

本文针对目前数据安全国际标准化工作进行系统调研和梳理,分析数据安全领域面临的主要安全风险,总结数据安全标准相关工作在WG 9、 ITU-T SG17、NIST 和 SC 27 等标准化组织中的现状,重点说明了 SC 27 下,我国起主导作用的 4 项数据安全相关国际标准的立项背景、标准技术内容和最新进展,并对数据安全国际标准化未来的工作给出建议。

01 数据安全风险

在数据安全相关领域,目前 WG 9、ITU-T SG17、NIST 和 SC 27 等标准化组织的工作主要 围绕大数据安全风险的应对和个人信息保护两 个方面展开。本章针对这两方面的风险分别进行分析。

1.1 大数据安全相关风险

大数据安全相关风险主要包括数据真实性保障困难、现有安全措施难以适用于大数据系统、大数据系统软件自身安全机制缺乏、基础密码技术亟待突破等。

数据真实性保障困难。大数据系统中的数据的来源非常广泛,除了来自于可信数据源的数据,还可能包含大量来自不可信数据源的数据,例如,通过第三方共享方式获得的数据。 攻击者通过污染数据源,可以误导数据分析的 结果。数据真实性保障面临的安全风险严峻,数据的真实性确认、来源验证等安全需求十分迫切。

现有安全措施难以适用于大数据系统。大 数据系统通常采用分布式架构实现大量数据的 高效计算和存储,软硬件结构复杂,系统边界 不清晰,部分计算节点或存储节点遭受攻击或 出现故障可造成大数据系统的整体安全问题。 现有身份鉴别、访问控制和安全审计等技术在大数据系统中面临着巨大的挑战。身份鉴别方 面,数据开放共享造成用户身份复杂性和管理 难度的显著增加。基于数据集中存储的身份鉴 别无法满足大数据应用场景的安全需求,急需 新的安全措施以更准确地鉴别用户身份;访问 控制方面,现行技术依赖于用户身份或角色实 现。由于数据多样性的原因,大数据系统面临 大量未知用户和数据,预先设置角色和权限十 分困难。即使实现权限分类,由于角色众多, 细粒度地控制权限,准确指定数据访问范围难 度较大;安全审计方面,常见审计方式,例如 操作系统审计、日志审计等在审计粒度上较粗, 难以满足大数据应用场景下审计多种数据源日志的需求,无法获得良好的溯源效果。

大数据系统软件自身安全机制缺乏。大数据系统的实现软件,例如,Hadoop、Hbase、 Spark 等,通常考虑在可信内部网络环境中使用,软件设计重点围绕大容量、高速率的数据处理等功能进行,安全特性不是主要的关注点,安全设计规划投入有限,较少考虑大数据系统用户的身份鉴别、授权访问以及安全审计等功能需求。

基础密码技术亟待突破。大数据系统造成数据所有者、数据控制者和数据处理者角色的 分离。数据可能被非数据所有者访问和处理,造成数据保密性和完整性方面的巨大安全风险。密码技术是实现大数据安全保护与共享的基础。对于日益复杂的大数据应用场景,现有密码算法在适用场景、计算效率和密钥管理等方面存 在明显不足。近年来,针对大数据安全保护的密码技术被广泛研究,同态加密算法、密文搜索和密文数据去重等技术虽获得较快发展,但距离大规模实用仍有一定距离。

1.2 个人信息相关安全相关风险

个人信息安全相关风险主要包括个人信息 泄漏风险加剧、数据所有者权益难以保障等。 个人信息泄漏风险加剧。大数据系统中普遍存储大量的个人信息。数据滥用、内部偷窃、 网络攻击等安全事件发生时,一般会伴随着个 人信息的泄露。同时,数据挖掘、机器学习 等技术的发展,带来数据分析能力的不断提升。 即使通过数据清洗、匿名化等技术对个人信息 进行处理,个人信息泄露的安全风险依然存在。 数据所有者权益难保障。大数据的应用包括采集、传输、存储、处理、交换、销毁等阶段。 不同阶段,可能出现数据所有者和控制者不同、 数据所有权和使用权分离的情况。数据控制者 可以不受数据所有者的约束,随意使用、分享、 交换、转移、删除数据,造成数据滥用、权属 不明确、安全监管责任不清晰等安全风险,严 重损害数据所有者的权益。同时,目前大数据 应用中,数据产权不清晰的问题也很突出。例如, 经过数据分析处理获得的新数据,新数据的所 有权应归属数据所有者或是数据处理者目前仍存在争议。

02 数据安全国际标准化现状

2.1 ISO/IEC JTC 1/WG 9 相关工作

ISO/IEC JTC 1/WG 9 是 ISO/IEC JTC 1 于 2014 年 11 月成立的大数据工作组。工作范围包 括聚焦和支持 JTC 1 的大数据标准计划,编制大 数据基础标准(包括参考架构和术语标准), 识别大数据标准化中的差距,与涉及大数据相 关工作的其他标准组织建立和维护联络关系等。 WG 9 工作组正在研制的标准主要包括 ISO/ IEC 20546《信息技术 大数据 概述和词汇》和 ISO/IEC 20547《信息技术 大数据参考架构》。 其中,ISO/IEC 20547 为多部分标准,共包含5 个部分,包括 ISO/IEC TR 20547-1《第 1 部分: 框架和应用过程》、ISO/IEC TR 20547-2《第 2 部分:用例和衍生需求》(已发布)、ISO/ IEC 20547-3《 第 3 部 分: 参 考 架 构 》、ISO/ IEC 20547-4《第 4 部分:安全与隐私保护》、 ISO/IEC TR 20547-5《第 5 部分:标准路线图》(已 发布)。ISO/IEC 20547-3《第 3 部分:参考架构》 提供大数据的参考架构,ISO/IEC 20547-4《第 4 部分:安全与隐私保护》在 ISO/IEC 20547-3 参考架构的基础上构建大数据安全与隐私的参 考架构 .2016 年 3 月,ISO/IEC JTC 1 咨询组将 ISO/IEC 20547-4《第 4 部分:安全与隐私保护》 标准由 WG 9 转交给了 JTC 1 下专门负责安全标 准的分技术委员会 SC 27。

在2017年10月的JTC1俄罗斯全会成立 SC 42 人工智能分委员会。伴随 SC 42 的成立, WG 9 工作组将合并至 SC 42.2018 年 4 月,SC 42 首次全会确认合并 WG 9 工作组的决议,并将尽 快接收 WG 9 的已有工作。

2.2 ITU-T 相关工作

ITU-T SG17 是 ITU-T 负责制定安全相关标 准的工作组。ITU-T SG17 中与数据安全相关的 标准项目可分为以下几类:信息通信技术业务中 涉及的个人信息、生物特征信息安全问题;云 计算的数据安全;大数据安全;电子商务与金融科技、生物识别、车联网、区块链等特定行业、 技术领域的数据安全。目前,ITU-T SG17 已发 布和在研的标准项目如下:

在个人信息领域,X.1033《运营商提供的个 人信息服务安全指南》定义为个人用户提供 通信服务、内容服务和信息化服务时,监管方、 运营方、服务提供方、终端用户等各种角色应满 足的安全要求,隐私保护作为安全要求中的一 个权衡因素被提出。X.sup32《电信组织个人可 识别信息保护实用规程》在 X.1058(即 ISO/ IEC 29151)的基础上增加针对电信组织的个 人可识别信息(Personal Identifiable Information, PII)保护要求,包括电信组织使用第三方云服 务时应满足的 PII 保护要求,涵盖了制度、管理、 技术等方面的要求。X.fdip《电信服务提供商去 识别处理服务框架》是电信业务的数据脱敏 标准,定义数据流转的生命周期,基于所定义 的生命周期规定各个阶段中关于数据脱敏的考 虑、数据脱敏技术的模型与分类、数据脱敏的 技术框架等。X.tsfpp《防范垃圾信息时保护用户 个人信息的技术安全框架》主要研究垃圾信 息治理中的个人信息保护问题,仅关注技术框 架,不涉及法律法规。

在云计算领域,X.1641《云服务客户数据安 全指南》定义云计算服务中保护客户数据的 方法,从数据生命周期的角度(创建、传输、存储、 使用、迁移、销毁、备份和恢复)规定云服务 提供商在不同阶段应执行的操作或具备的能力。 X.1603《云计算监控服务的数据安全要求》定义云计算监控服务数据的生命周期,以及监 控服务数据获取和存储的安全要求等。

在大数据安全领域,X.1147《移动互联网服 务中大数据分析的安全要求和框架》定义移 动互联网服务领域的大数据分析安全,包括风 险分析、安全要求及安全技术框架。X.GSBDaaS 《大数据服务安全指南》分析大数据平台的数据存储、分析、计算等面临的安全挑战,提 供大数据平台服务的安全角色和责任,以及大 数据平台的组件化安全技术框架,规范大数据 平台建设、运营过程中需要满足的安全要求。 X.sgBDIP《大数据基础设施和平台安全指南》规范通用大数据基础架构和平台安全要求,通过风险评估与分析,提出安全指南要求 .X.sgtBD 《电信大数据生命周期管理的安全指南》定 义电信大数据生命周期管理的安全准则,介绍 相关应用案例,分析电信大数据生命周期管理中的安全风险,制定安全准则。

在特定行业和技术领域,X.1040《电子商务 业务数据生命周期管理的安全参考体系结构》分析电子商务系统面临的安全威胁,从保密性、 完整性、可用性、认证、授权、审计等多个安 全维度为电子商务业务数据的生命周期管理提 供了安全参考架构。X.1080.0《远程生物特征识 别数据访问控制保护》对使用加密消息语法 进行保护的远程生物特征识别数据提出相关技 术要求。X.srcd《V2X 通信中分类数据的安全性 要求》将 V2X 通信系统中使用的数据进行分 类,包括对象属性数据、车辆状态数据、环境 数据、应用程序服务数据、行为数据和机密数 据等,为不同类型数据指定不同的安全级别, 提出相应的安全要求。X.mdcv《基于大数据分 析的联网车辆安全相关违规行为检测机制》建议使用大数据分析技术检测车辆的危险行为, 利用汽车数据改善车辆安全性。X.das-mgt《基 于分布式账本的数据访问与共享管理系统的安 全框架》主要研究分布式账本中的数据可追 溯性、可验证性、以及数据状态可变性等问题, 以提出一个可信、透明的数据访问与共享管理 方案。X.dlt-sec《使用分布式账本数据进行身份 管理中的安全考虑》主要研究分布式账本中 身份数据的安全问题。

2.3 NIST 相关工作

NIST 于 2012 年 6 月启动了大数据相关基本 概念、技术和标准需求的研究,2013 年 5 月成 立 NIST 大数据公共工作组(NBD-PWG)。 2015 年 9 月 NBD-PWG 发布 SP 1500《NIST 大数 据互操作框架》系列标准的第一版,包括 7 个分册, 分别为 SP 1500-1《第 1 册 定义》、SP 1500-2 《第 2 册 大数据分类法》、SP 1500-3《第 3 册 用例和一般要求》、SP 1500-4《第 4 册 安全和 隐私保护》、SP 1500-5《第 5 册 架构调 研白皮书》、SP 1500-6《第 6 册 参考架构》和 SP 1500-7《第 7 册 标准路线图》。2018 年 6 月完成第二版的编制工作,在对第一版原有 7 个 分册进行修订的基础上,新增 2 个分册。分别为 SP 1500-9《第 8 册 大数据参考架构接口》 和 SP 1500-10《第 9 册 大数据采用与现代化》。 9 个分册中 SP 1500-4《第 4 册 安全与隐私保护》 由 NBD-PWG 工作组中的安全与隐私保护小 组负责编写,主要提供安全和隐私相关的参考框架。

除 NBG-PWG 的工作外,NIST 目前已发 布的关于数据安全的相关标准包括 :SP 1800-11《数据完整性:从勒索软件和其他破坏性事件 中恢复》、SP 800-171《非联邦信息系统和组 织的受控非机密信息的保护》、SP 800-171A 《受控非保密信息的安全要求评估》、SP 800-154《以数据为中心的系统威胁建模指 南》、SP 800-188《政府数据集去标识化》、 SP 800-122《个人可识别信息机密保护指南》[11]、 NISTIR 8053《个人可识别信息去标识化》、 SP 800-53《联邦信息系统和组织的安全和隐私 控制措施》等。

SP 1800-11 指出随着数据价值的增加,机 构面临的影响数据完整性的不良事件也日益增 多,数据破坏事件会造成机构关键信息,例如 电子邮件、员工记录、财务记录和客户数据等 被篡改或损坏。SP 1800-11 用于指导机构在遭 受数据破坏事件后迅速恢复数据,同时确保所 恢复数据的准确性和精确性。

SP 800-171 为联邦机构提供一套建议性的 安全要求,以保护受控非机密信息(Controlled Unclassified Information,CUI)在非联邦系统和 机构中的机密性。SP 800-171 提出的安全要求 适用于对 CUI 处理、存储或传输,以及为这些 功能的实现提供安全保护的非联邦系统和机构。

SP 800-171A 与 SP 800-171 配套,针对 CUI 的安全要求,提供评估程序和方法以保护非联 邦系统和机构中的 CUI。安全评估程序和方法可 根据需要评估的机构和人员进行定制,采用自我评估、独立第三方评估或政府支持评估等方 式进行,并且可以根据客户定义的覆盖范围、 属性等进行不同严格程度的评估。

SP 800-154 讨论以数据为中心的系统威胁建模。此类威胁建模的侧重点是保护系统中特 定类型的数据,可以作为机构风险管理过程的 一部分纳入整体的风险管理过程。

SP 800-188 用于指导政府部门使用去标识化技术,以减少收集、处理、存档、分发或公 开政府数据时相关的隐私安全风险。政府部门 为有效使用去标识化技术,应评估去标识化的 目标和潜在风险,使用特定的去标识化模型, 建立审查委员会,采用适当的技术标准。

SP 800-122 用于帮助联邦机构保护信息系统中的 PII。SP 800-122 提供了 PII 的识别指导, 确定不同 PII 实例所需的适当保护,提出为 PII 提供适当保护水平的保障措施,为制定涉及 PII 事件的应急计划提供建议。

NISTIR 8053 指出目前去标识化技术被用于在使用、共享个人信息和保护个人隐私之间获 得平衡。NISTIR 8053 对过去二十年的去识别化 研究进行总结,讨论目前的实践方案,并指出未来研究的方向。

SP 800-53 目前为第 5 修订版本。该版本澄清安全和隐私之间的关系,以改善安全控制 措施的选择,解决安全和隐私风险。该版本同 时为隐私相关控制措施提供概要和映射表格, 将隐私控制措施和安全控制措施充分集成在 一起。

2.4 ISO/IEC JTC 1/SC 27 相关工作

ISO/IEC JTC 1/SC 27 是 ISO/IEC JTC 1 下 属 信息安全分技术委员会,成立于 1990 年,工作 范围涵盖信息和信息通信技术保护的标准制修 订。SC 27 下设五个工作组,分别为信息安全管 理 体 系 工 作 组(Working Group 1,WG1), 密 码技术与安全机制工作组(WG2), 安全评价、测 试和规范工作组(WG3), 安全控制与服务工作 组(WG4)和身份管理与隐私保护技术工作组 (WG5)。各工作组负责各自工作范围内的标 准制修订,根据需要设立相应研究项目。目前, SC 27 数据安全相关的标准和研究项目共有 20 项, 主要集中在 WG4、WG5,其中 WG4 组包含 6 项, WG5 组包含 13 项,SC27 层面包含 1 项。

WG4 组主要负责信息安全控制与服务方面的标准研制和维护。WG4 组中与数据安全相关的标准包括:

ISO/IEC 19086-4《云计算 服务水平协议 (SLA)框架 第 4 部分:安全与 PII 保护》通 过 服 务 等 级 目 标 (Cloud Service Level Objective) 和 服 务 质 量 等 级(Cloud Service Qualitative Objective)描述云服务在信息安全和 PII 保护方 面的要求 . 其中,信息安全的要求建立在 ISO/ IEC 27002 和 ISO/IEC 27017 的基础上,PII 保护 方面的要求建立在 ISO/IEC 29100和 ISO/IEC 27018 基础上。

ISO/IEC 27030《信息技术 安全技术 物联网的安全和隐私指南》主要定义物联网服务提供者、物联网服务开发者、物联网用户讨论物 联网环境下信息安全和隐私保护的相关要求。

ISO/IEC 27040:2015《信息技术 安全技术 存 储安全》用于帮助机构控制数据存储的安全 风险,提供规划、设计、记录和实现安全存储 的方法。存储安全主要包括设备和媒体介质的 安全、设备和媒体介质管理活动的安全、应用 和服务的安全、设备和媒体介质生命周期内与 用户相关的安全等。

大数据相关的 3 项标准 ISO/IEC 20547-4《信 息技术 大数据参考架构 第 4 部分:安全与隐私 保护》、ISO/IEC 27045《大数据安全与隐私保 护过程》和《大数据安全实施指南》均由我国主导,详细分析见第 3 章。

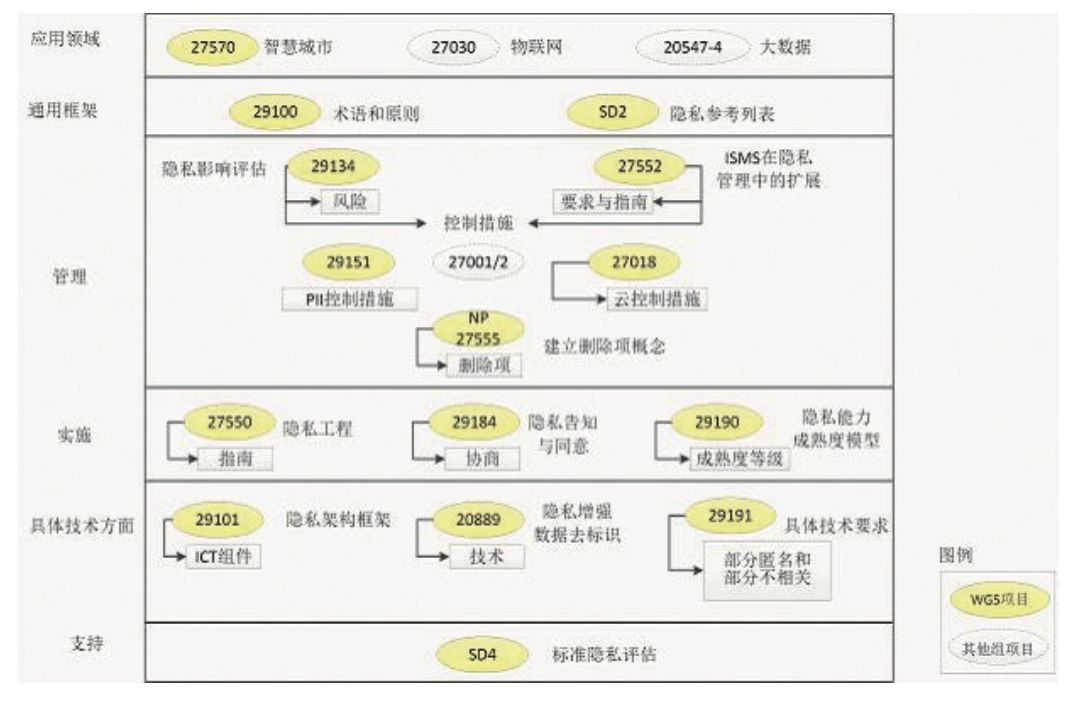

WG5 组主要负责身份管理和隐私保护方面 的标准研制和维护。WG5 组个人隐私保护标准 体系架构如图 1 所示。

图 1 ISO/IEC JTC1/SC27 WG5 组个人隐私标准体系

在应用方面,ISO/IEC 27570《信息技术 安 全技术 智慧城市隐私指南》指出智慧城市作 为一个复杂系统,其隐私保护需要考虑物联网、 大数据等不同领域的隐私保护需求。该标准基 于智慧城市中的不同角色提供了隐私标准使用 的指南。

在通用框架方面,ISO/IEC 29100:2011《信 息技术 安全技术隐私保护框架》为 PII 保护 提供一个框架。确定了常见的隐私保护术语, 定义 PII 保护中的参与者及处理 PII 的不同角色, 提供隐私保护的原则。

在管理方面,ISO/IEC 29134《信息技术 安 全技术 隐私影响评估指南》用于评估隐私 信息面临的风险,包含隐私影响评估的流程、评估报告内容及结构。ISO/IEC 27552《信息技 术 安全技术 ISMS 在隐私管理中的扩展》根 据 ISO/IEC 29100 定义的隐私框架与原则,扩展 ISO/IEC 27001的信息安全管理体系,主要针 对的对象是信息安全管理体系中的 PII 控制者和 PII 处理者,定义保护 PII 的附加要求,使机构 的管理能够涵盖信息安全的一般要求和 PII 保护 的具体要求。ISO/IEC 29151《信息技术 安全技 术 PII 保护实践指南》为机构的 PII 保护提供 了控制目标、控制措施和控制措施实施的指南, 基于 ISO/IEC 27002 的指南,增加 PII 处理要求。 ISO/IEC 27018《信息技术 安全技术 PII 处理者 在公有云中保护 PII 的实践指南》 基于 ISO/ IEC 27002 的要求,对公有云服务提供商,提出 PII 的监管要求。ISO/IEC 27555《信息技术 安全 技术 在组织中建立 PII 删除概念》为机构提供 PII 删除的指导,包括选择 PII 删除的时间、删除的方法、删除影响的评估等。

在实施方面,ISO/IEC 27550《信息技术 安 全技术 隐私保护工程》指导系统设计开发者 开展良好的隐私工程实践,指出隐私工程不仅需 要考虑隐私保护的原则和概念,同时需要考虑 隐私、安全和软件工程相关的标准和实践。ISO/ IEC 29184《信息技术 安全技术 在线隐私通知 和准许指南》 提供实施 ISO/IEC 29100 中隐私 原则的详细指南,机构能够通过该指南构建清 晰易懂的隐私通知和准许框架。ISO/IEC 29190 《信息技术 安全技术 隐私保护能力评估模型》为组织提供隐私相关流程管理能力评估的指导, 确定隐私能力评估的具体步骤,规定一套用于 隐私能力评估的级别。在可评估隐私能力的关键过程域、执行过程评估的人员以及将隐私能 力评估纳入组织运营等方面提供指导。

在具体技术方面,ISO/IEC 29101《信息技 术 安全技术 隐私保护体系结构框架》对于关 注个人隐私保护的信息通信技术系统设计提供 技术框架。通过控制 PII 的处理、访问和转移, 该标准指导使用者规划、设计和建立信息通信 技术系统架构,保障 PII 主体的隐私安全。同时, 介绍隐私增强技术如何用于隐私控制。ISO/IEC 20889《隐私增强数据去标识化技术》对已有 的去标识化技术进行分类,描述去标识化技术 的特征,包括底层技术以及每种技术在降低重 识别风险方面的适用性。ISO/IEC 29191《信息 技术 安全技术 部分匿名、部分不可链接鉴别要 求》提供了一个框架,明确半匿名和部分不相关身份认证的要求,给出两个应用半匿名和部分不相关的例子。

03 我国主导的SC27数据安全标准

我国专家积极参与 SC 27 大数据安全标准化 相关工作,目前 SC27 数据安全直接相关的标准 化工作 4 项,分别是:ISO/IEC 20547-4《信息 技术 大数据参考架构 第 4 部分:安全与隐私保 护》、ISO/IEC 27045《大数据安全与隐私保护 过程》以及 2 项研究项目《大数据安全实施指南》 和《数据安全》,均由我国专家主导。

3.1 ISO/IEC 20547-4《信息技术大数据参考架构 第 4 部分:安全与隐私保护》

ISO/IEC 20547《信息技术 大数据参考架构》 最早由 WG9 于 2014 年 11 月提出,包括 5 个部分,其中 ISO/IEC 20547-4 为第 4 部分。根据工作组的分工,SC 27 将该项目分配给安全控制与 服务工作组 (WG4),同时安排身份管理与隐私保 护技术工作组 (WG5) 予以协助,项目编辑 1 名, 为我国专家。

ISO/IEC 20547 的 5 个 部 分 中,ISO/IEC 20547-3《第 3 部分:参考架构》和 ISO/IEC 20547-4《第 4 部分:安全与隐私保护》是核 心,作为国际标准进行制定,其他三个部分作 为技术报告制定。ISO/IEC 20547-3 描述通用 的大数据参考架构,ISO/IEC 20547-4 描述大数 据在安全与隐私保护方面的参考架构。ISO/IEC 20547-3 是 ISO/IEC 20547-4 的 上 位 标 准,ISO/ IEC 20547-4 在 ISO/IEC 20547-3 给 出 的 大 数 据 参考架构基础上设计大数据安全和隐私保护的参考架构。

编制思路上 ISO/IEC 20547-4 参考 ISO/IEC 17789:2014《云计算 参考架构》的视角方法来描述安全和隐私保护的参考架构。ISO/IEC 17789:2014《云计算 参考架构》包含用户视角、 功能视角、实现视角和部署视角。用户视角描述系统语境、相关方、角色 / 子角色及其活动; 功能视角描述支持活动的必要功能;实现视角描述所需功能的实现方式;部署视角描述所实 现功能的部署方式。ISO/IEC 20547-4 作为参考 架构标准,仅考虑高层视角,即用户视角和功 能视角。《大数据安全实现指南》研究项目则 对大数据安全从实现视角和部署视角进行讨论。

ISO/IEC 20547-4 将用户视角中的大数据安 全与隐私保护角色和子角色分为专职和相关两 种。专职角色和子角色专门从事大数据安全与 隐私保护的活动;相关角色和子角色在履行其固有职责的同时,还负有大数据安全与隐私保 护的责任并从事相关活动。ISO/IEC 20547-4 继 承了 ISO/IEC 20547-3 给出的大数据应用提供者、 大数据框架提供者、大数据服务伙伴、数据提 供者和大数据消费者五大角色,作为大数据安 全与隐私保护的相关角色。另外,鉴于 ISO/IEC 20547-3 将安全与隐私保护作为大数据参考架构 中的横跨方面,ISO/IEC 20547-4 在大数据五大 角色之下设计大数据安全与隐私保护的规划者、 管理者、实施者、运行者和审核者五个子角色, 并赋予其相关职责和活动。

ISO/IEC 20547-4 继承 ISO/IEC 20547-3 给出 的功能分层,将安全与隐私保护功能作为多层 功能,并设计相应的功能模块 / 子模块包括:策 略与规程、数据与系统资产、组织和人员管理、 服务规划与管理、数据供应链管理、合规性管理、 数据服务安全等。

2018 年 10 月挪威约维克举办的第 31 届 SC 27 工作组会议上,该项目讨论工作草案(Working Draft)第 4 稿,针对来自各国专家的 30 条意见 和贡献出了处理决议,经组内讨论决定进入委 员会草案(Committee Draft)投票阶段。

3.2 ISO/IEC 27045《大数据安全与隐私保护过程》

ISO/IEC 27045《大数据安全与隐私保护过 程》项目于 2017 年 4 月在新西兰哈密尔顿举办 的第 28 届 SC 27 全会及工作组会议上由我国提 出。项目属于 WG4 安全控制与服务工作组, 立项名称为《大数据安全能力成熟度模型》“Big data security capability maturity model”,项目研 究周期 12 个月,项目报告人包括我国专家 1 名,加拿大专家 1 名。

ISO/IEC 27045 聚焦于大数据安全与隐私保护的过程架构以及安全过程的定义。安全过程 包括一系列过程能力的基本实践、过程目标、 结果、活动和任务。ISO/IEC 27045 包括四个部 分,分别是大数据安全与隐私保护过程的概念 和术语;大数据安全与隐私保护过程参考模型; 大数据安全与隐私保护过程评估模型;大数据 安全与隐私保护过程成熟度模型。

2018 年 4 月我国武汉举办的第 30 届 SC 27 全会及工作组会议上,该项目进行结题报告。 经各国专家讨论,决定将结题报告中建议的四 部分标准项目先合并为一个标准项目进行 NWIP (New Work Item Proposal)立项投票。立项标准 名称修改为《大数据安全与隐私保护 过程》(Big data security and privacy — Processes),标准内容 包括概念与词汇、过程参考模型、过程评估模 型和过程成熟度模型。 2018 年 10 月挪威约维克 举办的第 31 届 SC 27 工作组会议上,确认 ISO/ IEC 27045 项目 NWIP 立项投票通过,对标准预 备稿进行研讨,并于会后形成工作草案第 1 稿。

3.3 《大数据安全实现指南》研究项目

《大数据安全实现指南》研究项目于 2017 年 10 月在德国柏林举办的第 29 届 SC 27 工作组会议上由我国提出。项目属于 WG4 安全控制与服务工作组 (ISO/IEC JTC 1/SC 27/ WG4,Security Controls and Services), 立 项 名 称 为 "Guidelines for Implementation of Big Data Security",项目研究周期 12 个月,项目报告人 包括我国专家 2 名,加拿大专家 1 名。

该研究项目从实现视角和部署视角对 ISO/IEC 20547-4 进行配套,使现有国际标准体系更 加完善及具备可实操性。从实现视角和部署视 角考虑,研究项目指出大数据主要的安全风险 包括:

基础设施风险。例如,设备安全,物理环 境安全等安全风险;数据采集风险。例如,采 集环境,采集行为,采集传输,采集设备管理 等安全风险;数据存储风险。例如,存储环境, 越权访问,中间人攻击,数据灾备等安全风险; 数据处理安全风险。例如,认证机制,数据安全, 软件安全等安全风险;平台管理安全风险。例如, 日志审计,数据管理,配置管理等安全风险。

针对以上的大数据安全风险,从基本执行 框架和能力支撑测评两个维度构建大数据安全 保障体系。基本执行框架包括安全策略体系、 安全管理体系、安全运营体系和安全技术体系。 其中,安全策略体系描述大数据安全管理方面 的总体方针,是体系建设的基本依据;安全管 理体系描述大数据内部管理、第三方合作管理、 数据分类分级等方面的安全要求和实施指南; 安全运营体系提出数据安全运营和业务安全运 营过程中的要求和实施指南;安全技术体系描 述对大数据平台系统的安全防护要求、基线配 置要求及实施指南。能力支撑测评包含安全评 测体系和服务支撑体系。安全评测体系描述开 展大数据安全管理与技术评测的方法、流程、 指南 ;服务支撑体系描述大数据在安全领域的应用,特别是在数据防泄漏、安全态势感知、 不良信息治理方面的应用方法。

2018 年 4 月我国武汉举办的第 30 届 SC 27 全会及工作组会议上,经各国专家讨论,决定 将隐私保护纳入项目研究范围,同时要求研究 项目内容应与大数据生命周期相关标准在内容 上保持一致。项目名称在武汉会议后修改为《大 数据安全与隐私 实现指南》(Big Data Security and Privacy — Guidelines for implementation)。 2018 年 10 月挪威约维克举办的第 31 届 SC 27 工作组会议上,针对大数据生命周期等问题进行研讨,结合项目进展的实际情况,决定延长 6 个月研究期。

3.4 《数据安全》研究项目

《数据安全》研究项目于 2018 年 4 月我国 武汉举办的第 30 届 SC 27 全会及工作组会议上 由我国提出。我国提出对 SC 27 当前工作思路转 变的看法,即从安全技术为中心转向数据安全 为中心。现有 SC 27 的工作重点应该包含三大领 域:网络空间安全(Cybersecurity)、数据安全(Data Security) 和 隐 私 保 护(Privacy Protection)。 基 于这一理解,我国提出了《数据安全》研究项 目 (Data Security),说明了该项目对 SC 27 的必要 性和重要性。由于该研究项目关注于数据安全标 准化的顶层设计,需要考虑传统的和新兴的数 据保护技术标准,以及数据在各种新技术新应 用领域(云计算、大数据、物联网、移动互联网、 智慧城市等)下的安全问题和需求。项目范围 涉及 SC 27 下设的 5 个工作组,因此项目被设立 在 SC 27 层面。立项名称为“Data Security”, 项目研究周期 12 个月,项目报告人包括我国专 家 1 名,美国专家 1 名。

《数据安全》项目的主要目标包括 4 个方面, 分别是:

1)说明数据安全的概念,同时理清数据 安 全 (Data Security), 信 息 安 全 (Information Security), 数 据 保 护 (Data Protection), 大 数 据 安 全 (Big Data Security), 隐 私 保 护 (Privacy Protection) 等概念之间的关系;

2)收集数据安全的相关风险和标准化需求, 说明 SC 27 已有的标准工作在数据安全方面存在 的不足;

3)在可能的范围内,调研不同标准化组织 在数据安全方面相关的标准情况,包括 WG9, ISO/IEC JTC1/SC32, ISO/IEC JTC1/SC38, ITU-T SG17 等;

4)提出 SC 27 范围内数据安全工作的路线 图,同时对 SC 27 在数据安全方面的工作给出 建议。

2018 年 10 月挪威约维克举办的第 31 届 SC 27 工作组会议上,确定以研究组(Study Group)形式开展后续工作,围绕数据(Data)、 信息(Information)、知识(Knowledge)等概念 之间的关系展开讨论,结合项目进展情况,决定在 2019 年 4 月的会议前形成初步研究报告。

04 结语

大数据、物联网、人工智能等技术的快速发展带来数据安全国际标准化工作方面的挑战。 本文从大数据安全和个人信息保护两个方面, 梳 理 包 括 WG9、ITU-T SG17、NIST、SC 27 等 主要国际标准化组织在数据安全标准化方面的 现状,同时深入分析我国主导的 4 项数据安全 相关标准,以及数据安全标准相关技术。目前, SC27 层面的数据安全研究项目均由我国主导, 应以此为契机,在网络安全国际标准化领域,贡献中国智慧,奠定我国在网络安全国际标准化领域的影响力。

( 为便于排版,已省去原文注释)

作者

刘贤,中国电子技术标准化研究院信息安全研究中心,全国信息安全标准化技术委员会秘书处,高级工程师,主要研究领域为信息安全标准化、信息安全技术。

孙彦,中国电子技术标准化研究院信息安全研究中心,全国信息安全标准化技术委员会秘书处,工程师,主要研究领域为信息安全国际标准化、数据安全、网络安全和服务安全、网络安全审计。

胡影,中国电子技术标准化研究院信息安全研究中心,全国信息安全标准化技术委员会秘书处,高级工程师,主要研究领域为数据安全、人工智能安全、供应链安全、网络攻防和安全评估。

赵梓桐,中国电子技术标准化研究院信息安全研究中心,全国信息安全标准化技术委员会秘书处,工程师,主要研究领域为信息安全国际标准化、工业控制系统信息安全。

(本文选自《信息安全与通信保密》2018年第十二期)

声明:本文来自信息安全与通信保密杂志社,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。