最近的一项研究发现,与2017年相比,2018年涉及WordPress的漏洞增加了300%。大多数Bug都在扩展WordPress网站功能的插件中。

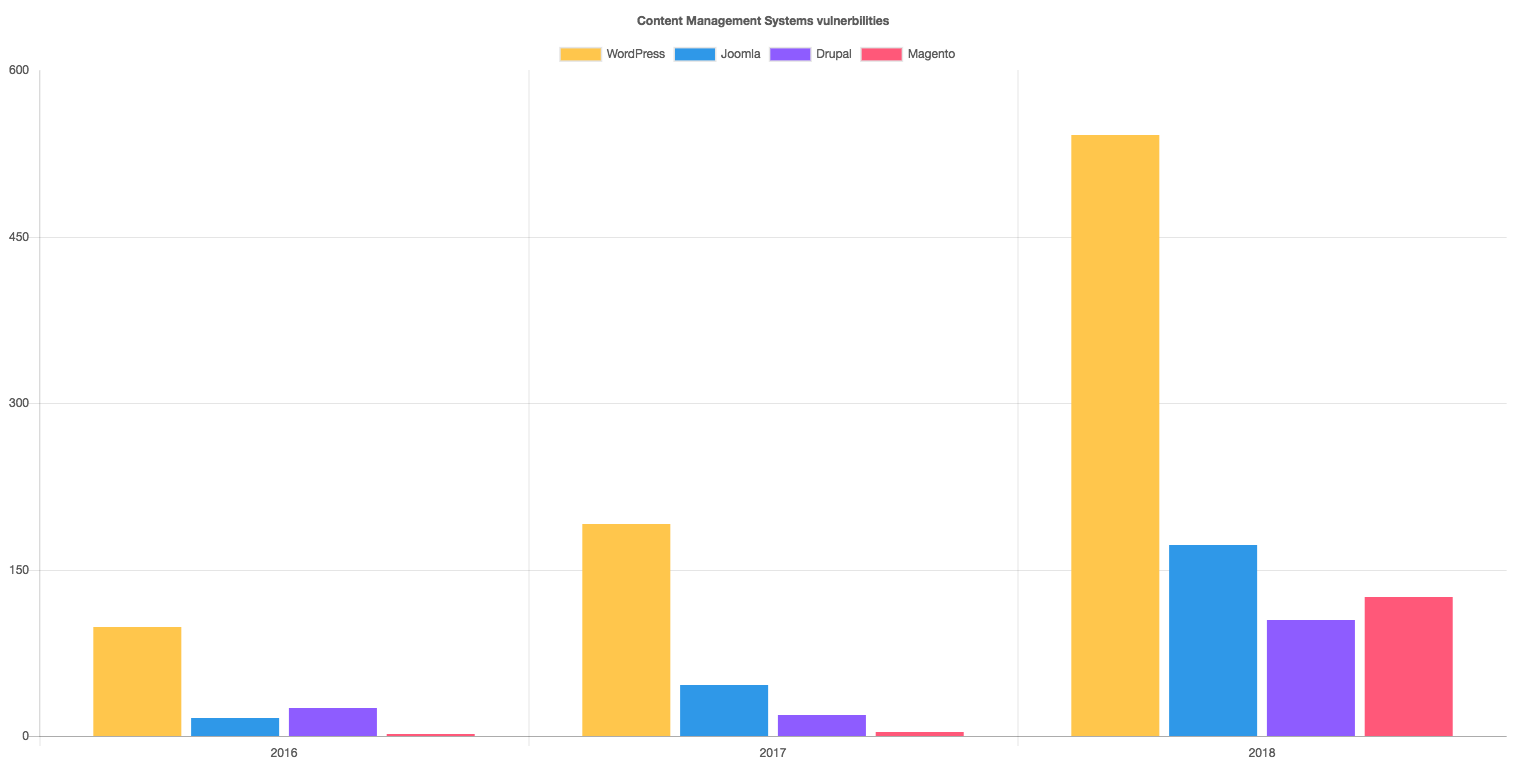

WordPress是最受欢迎的内容管理系统(CMS),约占互联网上所有网站的30%,紧随其后的是Joomla和Drupal。用户认可度高意味着潜在受害者的基数更大,更容易吸引网络犯罪分子们的注意。

WordPress脱颖而出

根据网络安全公司Imperva的报告,2018年,与WordPress相关的漏洞数量为542。这个数字几乎是公司在2017年的三倍(当时记录的WordPress漏洞数量不到200个)。而影响Joomla和Drupal的Bug总计不到150个。

安全故障发生次数少不等于平台的安全度更高,这可能表明攻击者的目标分散在不同的地方。此外,Bug数量少的平台的安全状况也未必无忧,如去年被大规模利用的Drupalgeddon漏洞。Imperva在2018年发现并阻止了超过50万次与Drupalgeddon漏洞相关的攻击。

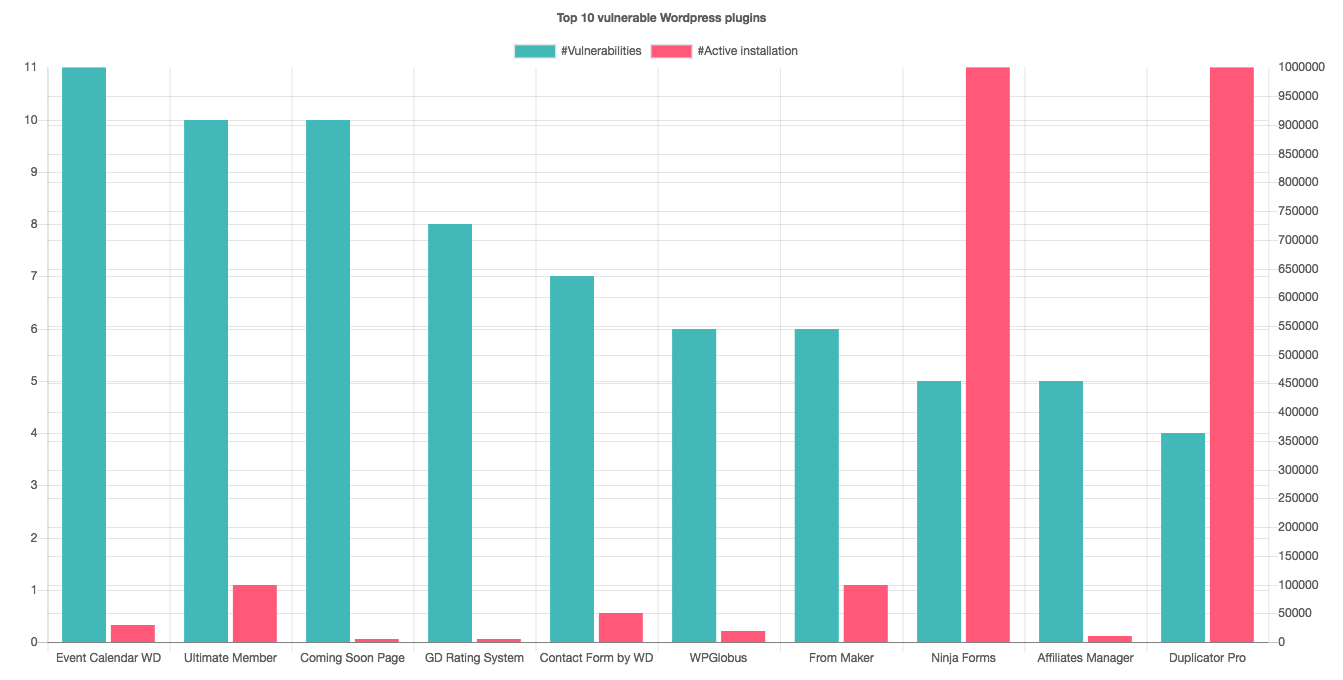

薄弱环节——插件

几乎所有的漏洞(98%)都与WordPress插件有关,这些插件在CMS的官方网站上超过5万个。这意味着只有2%的漏洞与WordPress代码挂钩。

“任何人都可以创建插件并发布它—— WordPress是开源的,易于管理,而且没有强制执行或任何适当的流程要求最低安全标准(例如代码分析)。因此,WordPress插件容易出现漏洞。”

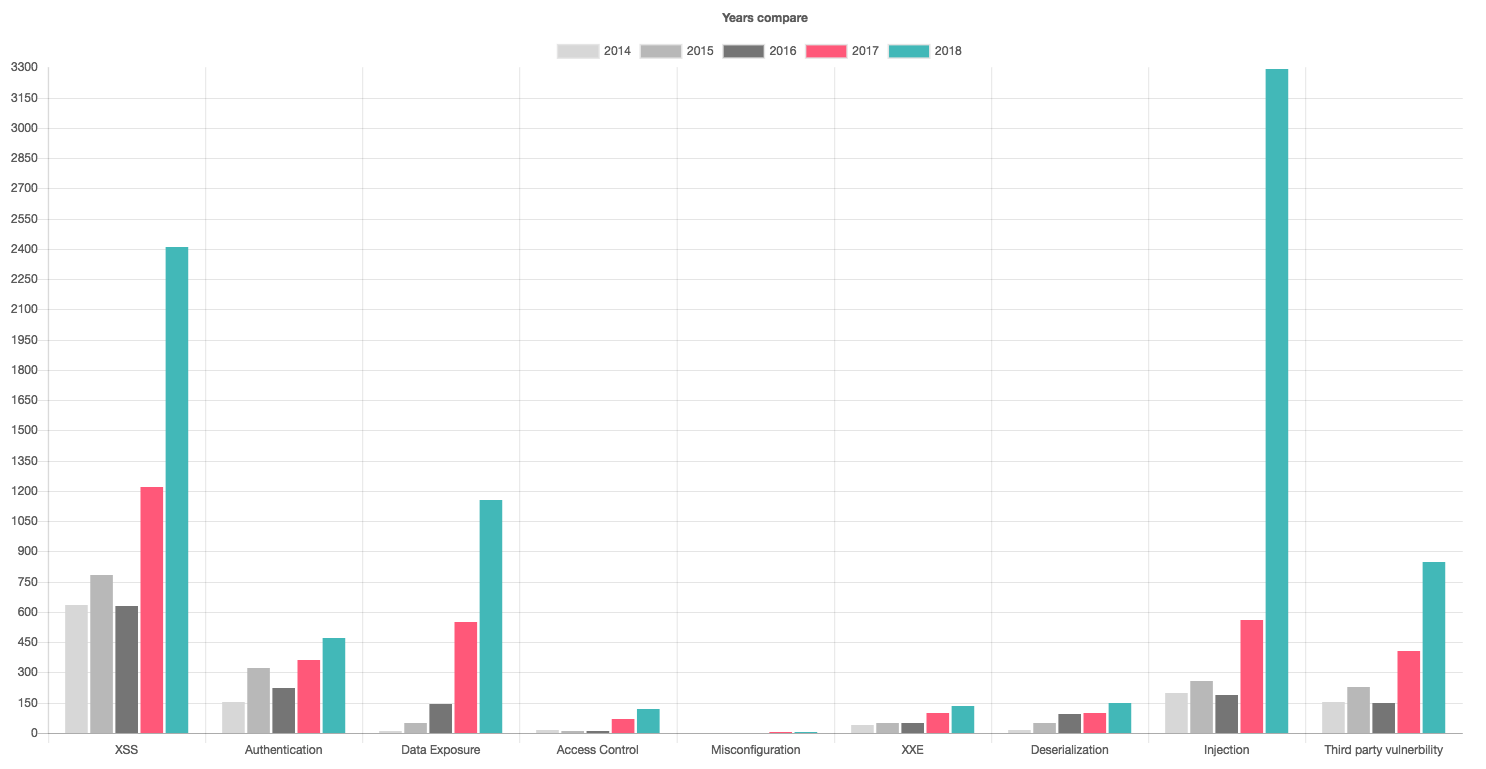

Web应用程序漏洞呈上升趋势

Imperva的报告还指出,影响Web应用程序的安全漏洞数量有所增加。根据他们的数据,其中超过一半(54%)的公开可用漏洞,而在38%的情况下,没有缓解解决方案,例如补丁或软件升级。

Imperva统计了近3300起泄露事件,发现2018年影响网络应用程序的注入类型错误最多,其中近1,980个允许远程代码执行(RCE)和1,354个启用SQL注入攻击。

报告指出,自2017年以来,跨站点脚本编制(XSS)漏洞数量翻了一番,占去年报告的所有web应用程序安全漏洞的14%。

声明:本文来自黑客视界,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。