前情回顾·AI安全威胁态势

安全内参6月19日消息,美国知名工作管理平台Asana警告称,其新推出的模型上下文协议(MCP)功能在实施过程中存在缺陷,可能导致用户实例中的数据被其他用户访问。

此次数据暴露是由于MCP系统内部存在逻辑漏洞所致,并非黑客攻击所引起。但在某些情况下,其所带来的风险仍可能十分严重。

美国上市公司Asana推出的项目与任务管理SaaS平台Asana,广泛用于组织内部的工作规划、任务分配、截止日期设置及协作管理,所有功能均通过统一界面进行。截至去年,该平台已在全球190个国家拥有超过13万家付费客户,以及数百万免费用户。

MCP服务漏洞暴露企业敏感数据超一个月

5月1日,Asana推出了整合大语言模型的MCP服务器功能,提供包括摘要生成、智能回复、自然语言查询等在内的AI能力。

然而,由于MCP服务器中的一个软件漏洞,Asana各实例中的数据可能被其他MCP用户访问。尽管数据访问范围受限于各用户的权限设定,但仍存在一定程度的数据暴露风险。

这意味着,虽然各组织的完整Asana工作区并未完全泄露至公共领域,但拥有MCP访问权限的其他组织用户,可能会看到来自不同域的部分内容,包括由聊天机器人生成的查询结果。

根据整合类型及与聊天机器人的交互情况,可能被暴露的数据包括任务层级信息、项目元数据、团队细节、评论与讨论内容,甚至包括任何已上传的文件。

Asana于6月4日发现此次数据暴露背后的逻辑漏洞,这意味着跨组织的数据泄漏问题已经持续了一个多月。

鉴于Asana在组织内部往往承担重要职能,本次泄露事件可能涉及敏感信息,对受影响实体在隐私保护与合规方面带来复杂挑战。

客户应检查日志和权限控制

因此,建议管理员审查Asana的MCP访问日志,并检查所有AI生成的摘要与回答内容;发现疑似来自其他组织的数据,应立即进行上报。

同时,建议将大模型整合功能设置为受限访问,并暂停自动重连与机器人流程,直到确认无残余风险并重建信任。

Asana已向所有受影响组织发出通知,并提供附带沟通表单的链接,但尚未就该事件发布公开声明。

外媒BleepingComputer就此事联系Asana,一位发言人回应称,本次事件影响了约1000家客户。

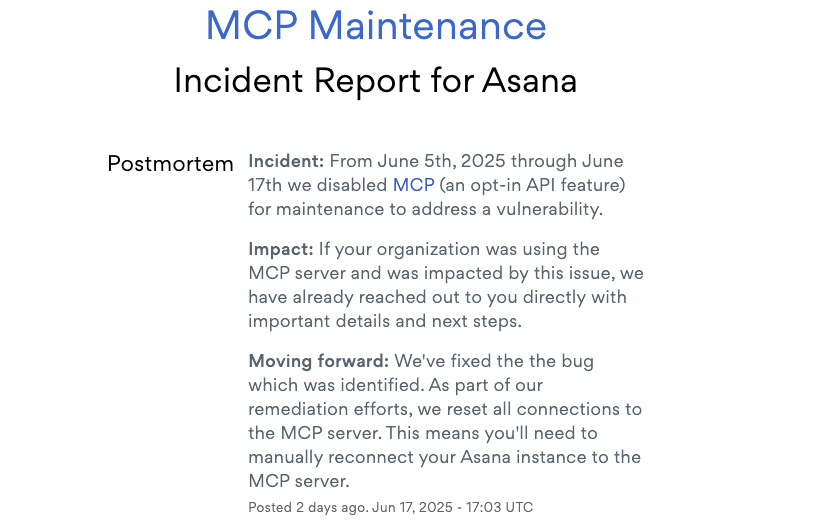

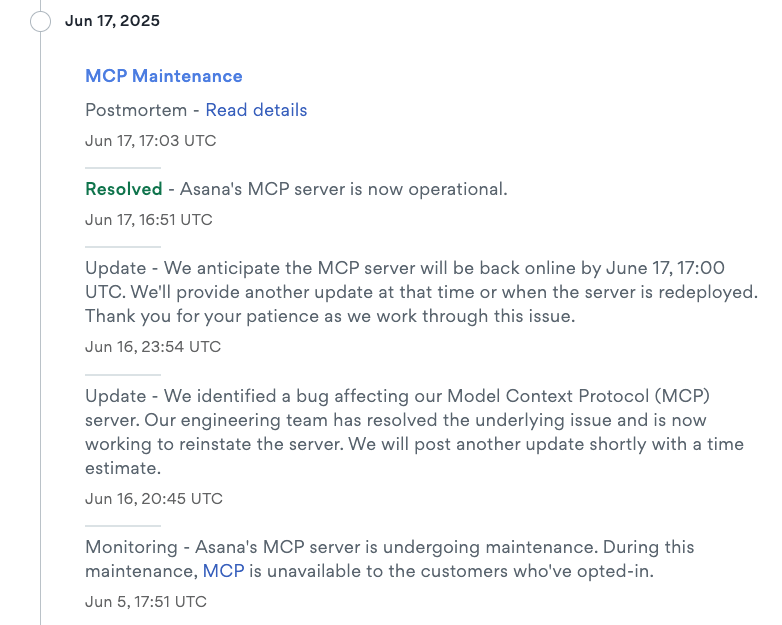

Asana MCP服务器已于6月5日被临时下线。官方状态页面显示,该服务在6月17日17:00(UTC时间)按计划恢复正常运行。

参考资料:https://www.bleepingcomputer.com/news/security/asana-warns-mcp-ai-feature-exposed-customer-data-to-other-orgs/

声明:本文来自安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。