导语:在数字化时代,社交媒体已成为信息传播和公众舆论塑造的核心平台,但也成为网络攻击的温床。作为一门新兴的交叉研究方向,社会网络安全既是新的科学领域,也是新的工程领域,专注于解决由人类行为和社会互动引发的网络安全威胁,如虚假信息、网络欺凌、身份仿冒等。近日,美国塞基诺谷州立大学团队于《Computers in Human Behavior Reports》发表综述论文《A survey of social cybersecurity: Techniques for attack detection, evaluations, challenges, and future prospects》,系统梳理了社会网络安全领域的攻击检测技术、现有解决方案及未来研究方向。

论文来源:Computers in Human Behavior Reports

论文题目:A survey of social cybersecurity: Techniques for attack detection, evaluations, challenges, and future prospects

论文地址:

https://www.sciencedirect.com/science/article/pii/S2451958825000831

Aos Mulahuwaish, Basheer Qolomany,

Kevin Gyorick, Jacques Bou Abdo,

Mohammed Aledhari, Junaid Qadir,

Kathleen Carley, Ala Al-Fuqaha | 作者

龚成华、孙睿 | 编译

嵘麒、Nicole、青鹤 | 审校

在数字化转型浪潮中,社交媒体已演变为信息传播与舆论引导的关键基础设施,同时也成为网络安全威胁的新型载体。作为网络安全领域的重要分支,社会网络安全(Social Cybersecurity)聚焦于由人类认知偏差、群体行为特征和社会互动模式所衍生的新型安全威胁,其研究范畴涵盖虚假信息传播、网络欺凌、身份仿冒等典型社会工程攻击。

社会网络安全作为一个新兴的交叉学科领域,致力于系统性地识别、分析和应对社交通信场景中的安全威胁。该学科通过整合高维网络分析、多模态数据挖掘、机器学习建模、自然语言理解以及多智能体仿真等关键技术,进而开发出针对社会工程攻击的智能防御体系。

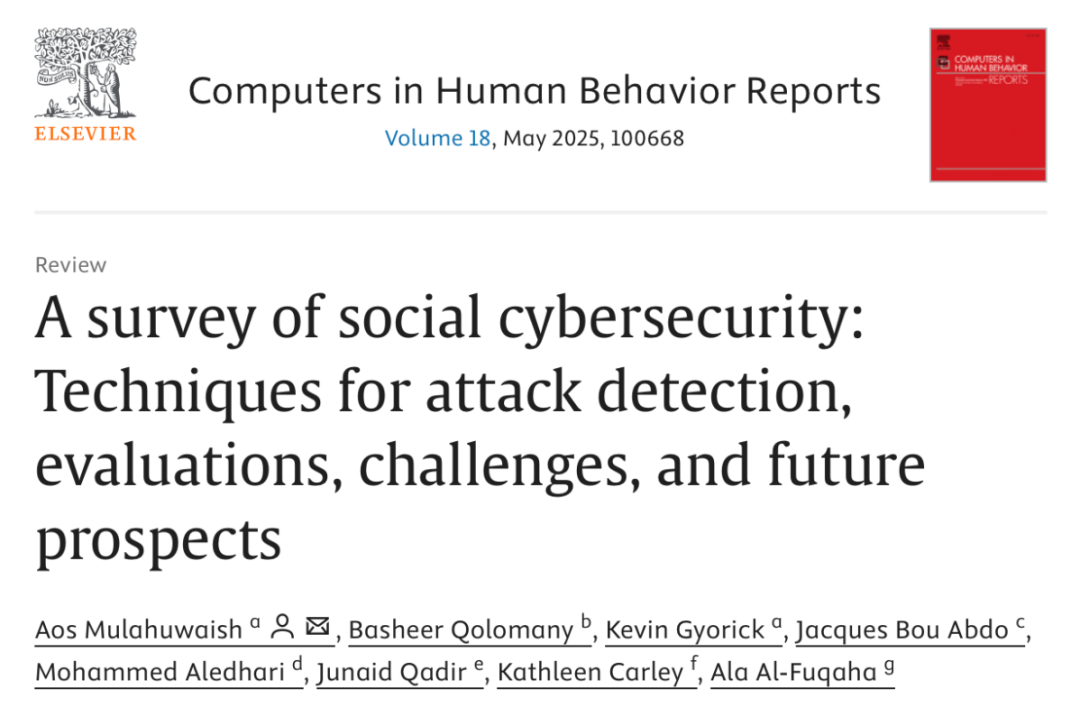

图1 网络安全、信息安全与社会网络安全的

学科关系示意图

那么,当前社会网络安全领域取得了哪些突破?未来又该朝什么方向努力?近日,美国塞基诺谷州立大学团队于《Computers in Human Behavior Reports》上发表综述——《A survey of social cybersecurity: Techniques for attack detection, evaluations, challenges, and future prospects》,该研究全面地探讨了社会网络安全领域的研究现状与未来挑战,力求解决以下三个问题:

(1)检测社会网络安全攻击威胁的主要挑战是什么?

(2)使用何种工具和技术来应对社会网络安全攻击威胁?

(3)如何利用预测性分析提升社会网络安全威胁检测能力?

本篇综述分为四部分:第一部分对当前主流社会网络安全威胁进行归纳分析;第二部分探讨了社会网络安全攻击检测的技术分类;第三部分概述了领域涉及的工具与公开数据集;第四部分总结了当前领域面临的挑战,并对未来发展做出展望。

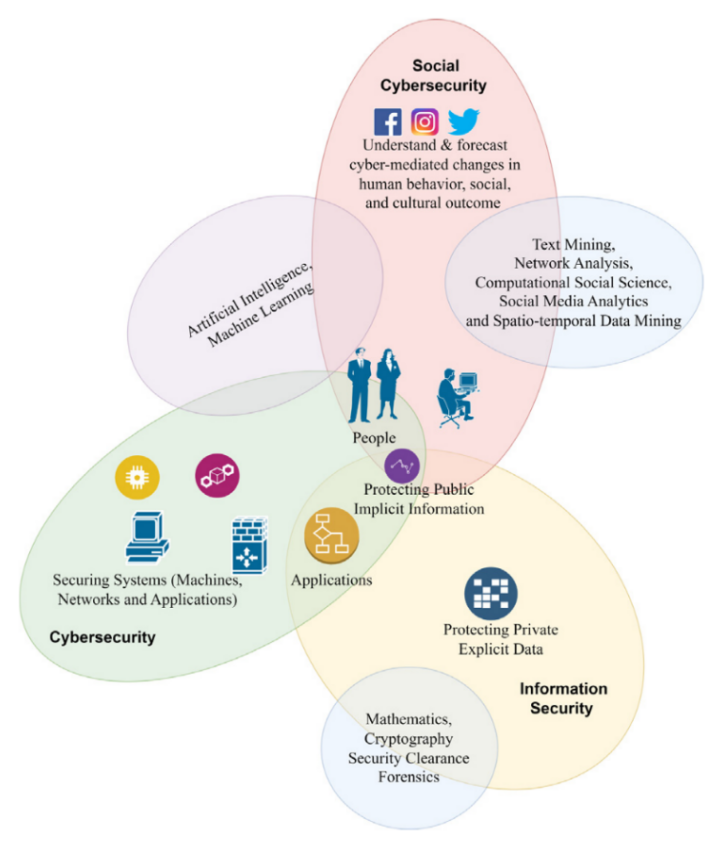

图2 社会网络攻击威胁检测与评估机制示意图

1

社会网络安全攻击类型

该综述系统梳理了社会网络安全领域的主要攻击类型,揭示了这些安全漏洞对个体用户乃至整个网络社区造成的深远影响,旨在为网络安全攻击防御提供理论依据和实践指导。

(1)身份仿冒(Identity Theft):身份仿冒是指攻击者非法获取用户账户权限后,通过窃取敏感信息或传播恶意内容实施侵害。此类攻击极具隐蔽性,攻击者能够冒充合法用户进行操作,从而增强其恶意行为的可信度。

(2)垃圾邮件攻击(Spam Attack):垃圾邮件攻击是指攻击者通过获取用户联系信息大量发送未经请求的信息,不仅造成网络拥塞,还影响服务质量和用户体验。此类攻击往往盲目地推送无关或恶意内容,严重干扰平台正常秩序。

(3)恶意软件攻击(Malware Attack):恶意软件攻击通过受感染网络站点传播有害程序,诱导用户设备非授权安装恶意软件并窃取敏感数据。此类攻击利用平台互联特性及用户信任关系进行扩散,严重危害个人隐私和系统安全。

(4)女巫攻击(Sybil Attack):女巫攻击指攻击者创建并操控多个虚假身份的行为。通过伪造个人资料,实施散布虚假信息、传播恶意软件或干扰平台运行等恶意活动。这类攻击利用数字环境中的信任机制,使恶意行为更具欺骗性。

(5)社区检测攻击(Exploiting Community Detection):社区检测攻击是指攻击者通过分析数字社区的结构模式,精准识别特定用户群体的恶意行为。此类攻击尤其针对具有敏感属性的社群,例如健康信息交流群,攻击者通过渗透以窃取数据或滥用共享资源。

(6)社交网络钓鱼(Social Phishing):社交网络钓鱼指攻击者通过伪造可信的网站或界面,诱骗用户泄露敏感信息。这类攻击往往伪装成用户熟悉的平台或联系人,利用心理信任机制迫使用户在无意识的情况下面临安全风险。

(7)假冒攻击(Impersonation):假冒攻击是指攻击者在网络平台伪造真实用户或组织的身份凭证。此类攻击通过滥用被仿冒对象的社交信用,主要目的为散布虚假信息、窃取隐私数据以及实施其他侵害行为。

(8)劫持攻击(Hijacking):劫持攻击是指攻击者通过破解或绕过认证机制,非法获取用户账户控制权的行为。此类攻击直接破坏账户认证系统的完整性,对用户隐私和平台安全构成严重威胁。

(9)虚假请求(Fake Requests):虚假请求攻击是指攻击者通过伪造身份向用户发送欺诈性好友请求或信息。危害性在于其能够指数级扩大攻击者的数据获取范围,同时显著提升后续网络钓鱼、身份仿冒等二次攻击的成功率。

(10)图像检索和分析攻击(Image Retrieval and Analysis):攻击者利用计算机视觉技术从公开平台提取用户图像数据,通过分析人脸特征、行为模式、社交关系等信息,构建详细的个人画像。这种攻击不仅直接侵犯受害者隐私,还会波及其社交关系网络,造成连锁安全风险。

(11)网络霸凌(Cyberbullying):网络霸凌是指通过数字平台对特定个体实施恐吓、威胁或贬损的恶意行为,其表现形式包括但不限于:传播未经授权的私密内容,发布具有侮辱性的图文信息,往往会在短时间内造成不可逆的情感创伤和社会声誉损害。

(12)仇恨言论(Hate Speech):仇恨言论是指基于种族、宗教、民族、性取向、残疾或性别等特定属性,针对个人或群体发布的具有诋毁性或贬损性的信息表达。这种恶意传播形式在数字平台呈现出传播的病毒式扩散特性,对受害者造成的深层心理创伤,并对社会的多元共生产生破坏性影响。

(13)在线恐怖活动(Online Terrorist Activity):在线恐怖活动是指极端主义派别利用数字平台实施激进内容推送,跨国虚拟招募以及极端意识形态包装。当前,许多极端主义组织已经在YouTube与Twitter上形成完整的平台化运营模式。

(14)攻击性广告(Attack Ad):攻击性广告多为政治广告形式,通过数字媒体刻意传播诋毁对手的缺陷,弱点以及有争议的立场,利用社交媒体算法放大传播效应,从而扭曲公众认知并操纵政治舆论。

(15)虚假新闻(Fake News):虚假新闻是指通过各类媒体平台蓄意传播虚假或误导性内容,以达到欺骗公众、操纵舆论、煽动对立或推动特定议程目的的信息操纵行为。其本质在于利用数字媒体特有的传播速度和覆盖广度,系统性地扭曲事实认知。

(16)AI生成攻击(AI-Generated Misinformation):AI生成攻击涉及使用深度伪造技术(Deepfake),大型语言模型等生成模型自动生成并传播具有高度欺骗性的虚假信息。其本质在于将AI技术武器化,使得虚假信息的“生产-传播-反馈”形成完整闭环,对网络信息生态构成系统性威胁。

2

社会网络安全检测技术

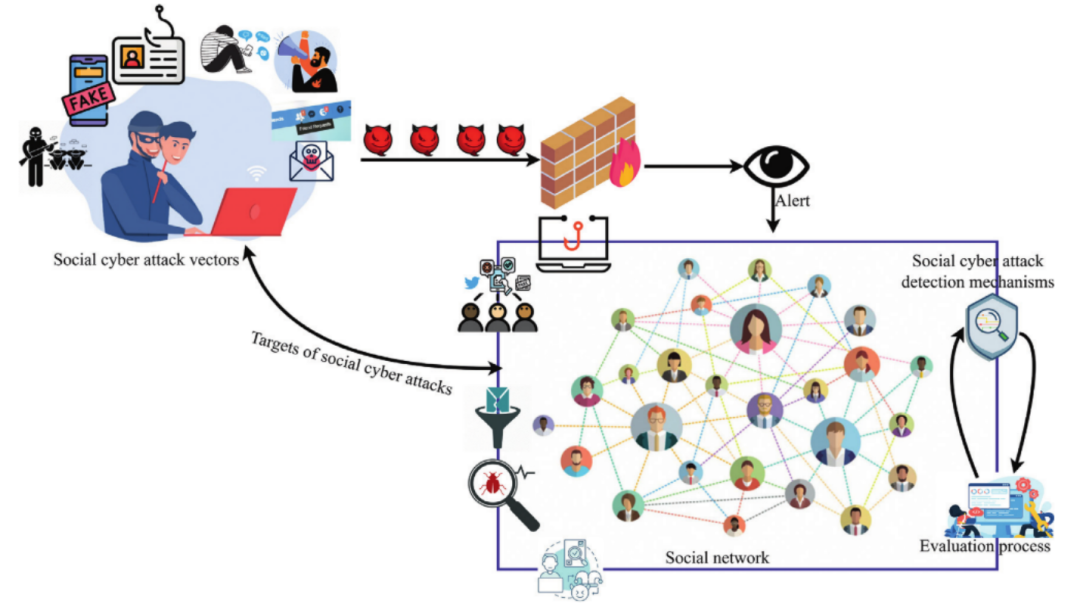

该综述聚焦社会网络安全攻击检测技术,根据其理论基础将已有研究分为四类:机器学习、离散模型、元启发式算法与基于智能体的建模。

图3 社会网络安全检测方法技术概览

(1)机器学习模型:机器学习模型显著提升了社会网络安全威胁的检测与预测能力。具体而言,分类模型实现了威胁数据的精准归类,为早期预警提供支撑;回归与时间序列分析通过挖掘历史数据规律,有效识别攻击模式演变。实际应用中,根据检测实时性与预测准确性的不同需求,可灵活选用监督学习(适用于已知威胁分类)、无监督学习(擅长发现新型攻击)或半监督学习(平衡二者优势)等范式,从而构建兼顾当下防护与未来风险预判的动态防御体系。

图4 机器学习模型流程:从原始数据收集开始,以选择可信赖的模型来检测社会网络安全攻击结束。

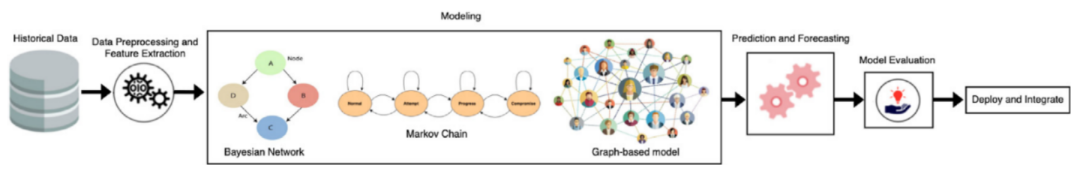

(2)离散模型:离散模型通过捕获状态转换和行为模式,有助于分析安全环境中的社会行为,主要涉及图攻击模型、马尔可夫模型、贝叶斯网络和博弈论。

图5 离散模型流程:从原始数据收集开始,以检测社会网络安全攻击的模型评估结束。

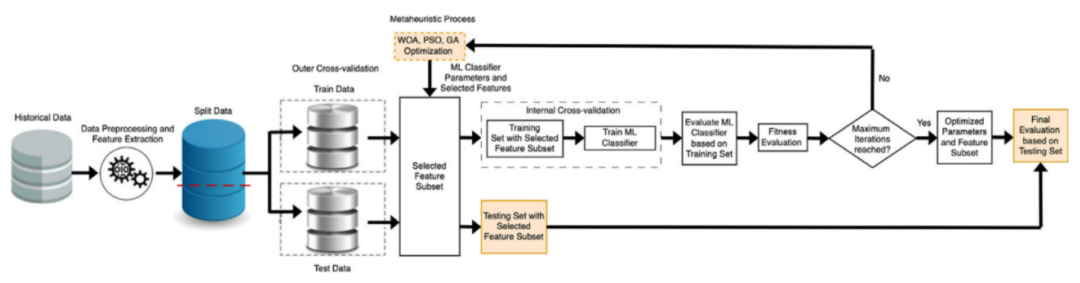

(3)元启发式算法:元启发式算法包括遗传算法、粒子群优化等,为优化预测提供了稳健支持。通过有效地探索解空间,元启发式算法增强了已有攻击检测模型,提高了检测攻击的准确性,尤其适用于大规模数据。

图6 元启发式算法的机器学习模型流程:从原始数据收集开始,以检测社会网络安全攻击的模型评估结束。

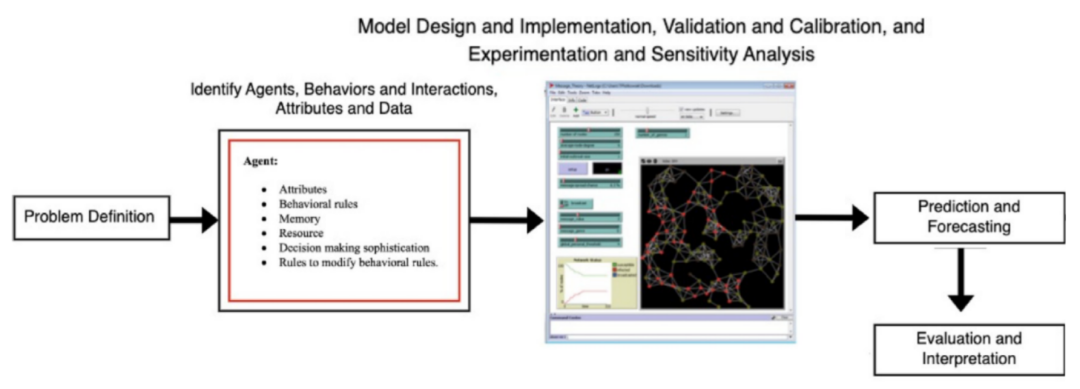

(4)基于智能体的建模:基于智能体的建模为社会网络安全研究提供了一种创新的计算仿真方法。该方法通过构建三类核心智能体——普通用户、攻击者和防御者的交互模型,能够精确模拟社会网络中的复杂动态过程。

图7 基于智能体建模的流程:从问题定义开始,以评估和解释结束,用于检测社会网络安全攻击。

3

社会网络安全工具与数据集

在社会网络安全研究中,选择合适的研究工具和数据集对学术探索与实践应用具有决定性影响。该综述系统分析了该领域主流研究工具的性能特点与适用场景,并详细评估了公开数据集的来源价值及实际应用潜力,为研究者提供科学的资源选择依据。

(1)社会网络安全工具:本综述系统梳理并对比了社会网络安全与社交网络分析领域的常用工具,通过详细解析各类工具的技术特性与功能差异,为研究者与实践者提供了科学的工具选型指南。具体而言,社会网络安全工具主要涵盖三大类型:(1)桌面与移动端应用程序;(2)代码库与API插件;(3)编程语言集成工具。

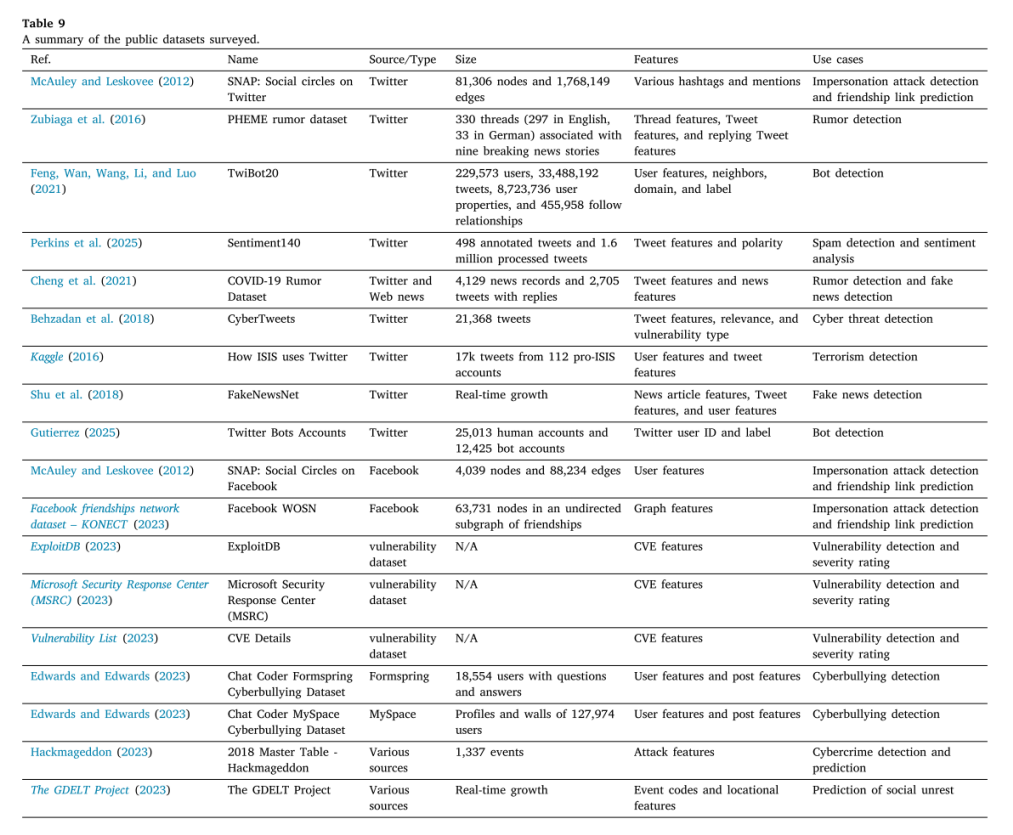

(2)社会网络安全数据集:与此同时,本综述同时系统整理了社会网络安全领域的公开数据集资源,涵盖Twitter、Facebook等主流社交平台,涉及三大典型研究任务:(1)社交关系预测;(2)谣言识别;(3)网络霸凌检测。为进一步帮助研究人员开展工作,该研究对每个数据集的核心特征进行了标准化描述与对比分析。

图8 本综述涉及的社会网络安全公共数据集概览

4

社会网络安全挑战与展望

在对社会网络安全领域进行系统性梳理后,本研究深入剖析了当前应对社会工程学攻击所面临的多维挑战并指出:在攻击技术持续演进的背景下,该领域亟需通过技术创新构建更具适应性的防御体系。

(1)数据集:社会网络安全数据集构建面临两大核心挑战:首先,攻击手段持续演进且具有高度隐蔽性,特别是社会工程攻击呈现多样化发展趋势;其次,数据采集缺乏统一标准,导致现有数据集难以全面反映攻击特征。

(2)评价指标:社会网络安全攻击检测面临核心挑战在于评估指标的适用性问题。传统性能指标(如准确率、精确率)难以全面反映社交网络威胁的多维特征,包括其传播动态、隐蔽性和社会影响等关键维度。

(3)时间复杂度:社会网络安全攻击检测技术面临的核心挑战在于算法时间复杂度的优化问题。随着社交媒体数据呈现指数级增长,迫切需要在效率和可扩展性方面表现出色的算法模型。

(4)攻击演变与人类复杂性:社会网络安全领域的发展始终面临双重挑战:技术迭代与人性弱点的深度耦合。一方面,攻击手段随技术演进呈指数级复杂化;另一方面,攻击者精准利用人类心理盲区(如从众效应、权威服从等),使得威胁检测需要同时攻克技术防御和认知防御两大难题。

(5)社交媒体动态:社交媒体的快速演变给网络安全威胁检测带来了严峻挑战。随着平台功能持续更新和新兴通信渠道不断涌现,攻击者能够利用的潜在攻击面呈现指数级扩张态势。

(6)攻击动机识别: 社会网络安全攻击的驱动机制呈现多元化特征,主要涵盖六大动机维度:娱乐消遣、破坏行为、经济利益、品牌营销、个人声誉及社群构建。鉴于当前网络平台的规模和快速演变,挑战在于实时有效地识别这些动机。

(7)攻击扩散机制:社会网络安全攻击的传播机制研究面临多维挑战,其核心在于解析多模态影响力活动的扩散规律——这些活动涵盖从视觉模因到意识形态等多种内容形式。研究重点应包括:① 溯源追踪攻击发起者及其传播网络;② 量化评估跨平台传播的级联效应;③ 精准识别传播生命周期的关键节点(起始期、爆发期、衰退期)。

(8)代码真实性:维护开源代码可信性已成为社会网络安全的关键挑战。随着各行业对开源软件的依赖度持续攀升,亟需建立全生命周期的可信验证体系来应对恶意代码注入和伪造代码库等供应链攻击。

(9)人工智能伦理:人工智能驱动的社会网络安全检测系统面临严峻的伦理挑战,其大规模数据采集与监控机制可能侵犯用户隐私权,并引发数字权利、知情同意及数据滥用等核心伦理争议,最终可能导致系统性监控与社会歧视风险。

综上所述,本文对社会网络安全领域进行了全面的梳理,为领域研究者、从业者和政策制定者提供了系统性指导。通过剖析该领域的最新发展动态,该研究致力于推动三方面突破:先进检测模型的创新研发、防御体系的强化升级以及网络生态的安全建设,为构建更具韧性的数字未来提供重要支撑。当前,社会网络安全领域正处于关键发展期,已从单一技术对抗迈向综合治理的新阶段,在应对复杂社会工程攻击方面亟需学术界和工业界的协同探索与大胆创新。

声明:本文来自共时读书会,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。