你可能从未想过,你桌面上那个任劳任怨的鼠标,或许正在悄悄地“偷听”你的每一次谈话。这并非危言耸听,而是来自加州大学欧文分校研究人员的一项最新发现。

研究人员展示了一种名为“Mic-E-Mouse”(Microphone-Emulating Mouse,模拟麦克风的鼠标)的概念验证(PoC)攻击,证明了高端电脑鼠标完全有能力被用作窃听设备,捕获附近用户的语音对话。这项惊人的研究成果发表在题为《指尖上的隐形耳朵:通过鼠标传感器进行声学窃听》的论文中。

攻击原理:鼠标如何“听”到声音?

Mic-E-Mouse鼠标窃听攻击是一种典型的侧信道攻击,它利用了硬件设备在设计之外的物理特性来泄露信息。

Mic-E-Mouse攻击的核心原理在于,一些高端光学鼠标的传感器极其灵敏(DPI超过2万),足以捕捉到声波通过桌面传导而来的微弱物理振动。换句话说,当你说话时,声波会震动桌面,而你的鼠标传感器则能“感知”到这种振动。

更令人担忧的是,攻击者获取这些振动数据的方式非常隐蔽:

无需高权限:攻击者可以通过一个非特权的“用户空间”程序,例如网页浏览器中的脚本或游戏引擎,来收集这些振动数据。

跨平台兼容:这种攻击方式在PC、Mac 或 Linux计算机上均可能实现。

难以察觉:整个数据收集过程对用户来说是完全不可见的,不会引起任何怀疑。

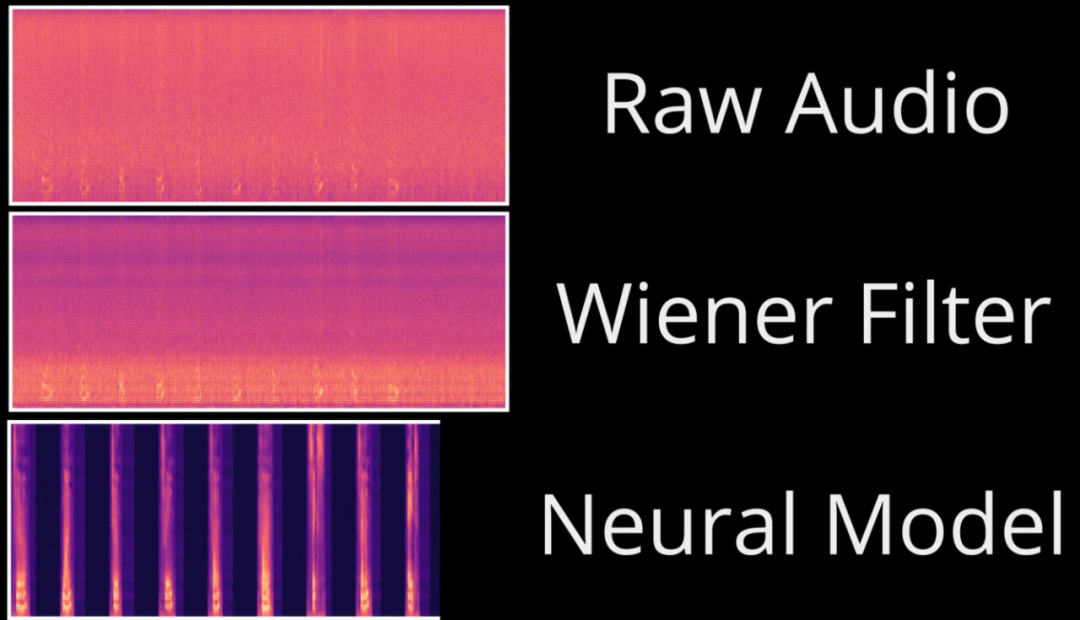

当然,原始捕获到的振动信号充满了噪声,听起来就像一团杂音。但研究团队利用维纳滤波(Wiener filtering)和神经网络等先进的信号处理技术,成功地从噪声中将有用的语音信号增强并提取出来,最终将模糊的振动数据还原成了清晰可辨的语音(下图)。

现实威胁有多大?

看到这里,你可能会问:这种攻击在现实世界中真的可行吗?答案是:有挑战,但并非不可能。

攻击的实用性与现代鼠标,特别是高端电竞鼠标的两个关键参数息息相关:

高轮询率(Polling Rate):指鼠标每秒向计算机报告其位置的频率,单位为Hz。频率越高,采样越密集。

高分辨率(DPI):指鼠标移动一英寸,屏幕上指针移动的像素点数。DPI越高,传感器对微小移动的感知越灵敏。

正是这两个参数的不断提升,使得鼠标传感器对声波振动的捕捉能力越来越强,从而扩大了潜在的攻击面。

幸运的是,要成功实施Mic-E-Mouse攻击,需要满足一系列相当苛刻的条件:

环境要安静:攻击需要在背景噪音非常低的环境下才能有效分离语音。

桌面不能太厚:研究表明,桌面厚度最好不超过3厘米,以便振动有效传导。

鼠标需要静止:为了准确捕捉语音振动而非移动数据,鼠标在窃听时必须基本保持不动。

需要顶级鼠标:研究中使用的鼠标DPI高达2万,这远超目前市面上绝大多数普通办公和家用鼠标的规格。

因此,在真实场景下,攻击者或许能捕获到一些对话的片段,但想要完整、清晰地窃听全部内容,难度极大。

简单粗暴的防御方法

好消息是,针对这种新奇的攻击方式,我们有非常简单粗暴防御手段。

你只需要在鼠标下面垫一个普通的鼠标垫,尤其是橡胶或布面材质的软质鼠标垫。它可以极大地吸收和衰减来自桌面的振动,从而彻底切断攻击的信息来源,让“会窃听的鼠标”变成聋子。

尽管Mic-E-Mouse目前还不构成一种普遍性的安全威胁,但它为我们敲响了警钟。它再次证明,任何看似无害的计算机外设都有可能成为信息泄露的侧信道。

过去,音频侧信道攻击的研究大多集中于如何将电信号转化为声音,以从物理隔离网络中窃取数据。而Mic-E-Mouse则开辟了一个新的方向:利用外设被动地“听”环境中的信息。

这提醒安全从业者和广大用户,在构建安全体系时,必须超越传统的软件漏洞和网络攻击思维,将物理和硬件层面的潜在风险也纳入考量。毕竟,谁能想到,下一个“窃听器”,可能就是你攥在手里的鼠标呢?

参考链接:

https://arxiv.org/html/2509.13581v1#S10

声明:本文来自GoUpSec,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。