随着量子计算从实验室理论迈向商业应用,其前所未有的处理速度正成为制药、金融和航天等行业的变革引擎。当全球科技巨头竞相角逐“量子霸权”时,一个关键的短板正逐渐浮出水面:安全。

近日, IBM Quantum 量子算法工程师 Abdullah Ash Saki 与宾夕法尼亚州立大学 Swaroop Ghosh教授和Suryansh Upadhyay博士共同发表了一篇具有里程碑意义的论文。

该研究明确指出,当前的量子计算系统存在严重的安全漏洞,这些漏洞不仅隐藏在运行代码中,更深植于驱动这些先进机器的物理组件之内。

随着量子计算逐渐渗透进商业与科学领域,这些漏洞极易成为恶意攻击者的首选目标。

该研究得到了美国国家科学基金会和英特尔的支持。研究以“A Primer on Security of Quantum Computing Hardware”为题发表在IEEE。

01. 量子优势指数级速度背后的双刃剑

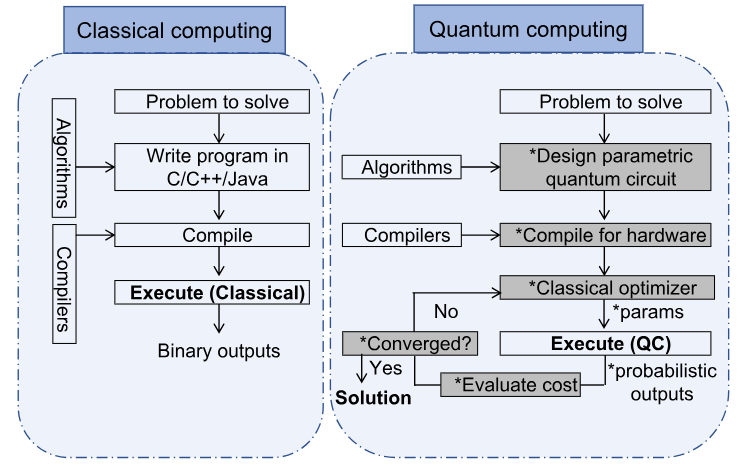

要理解量子系统的脆弱性,首先必须理解其强大的根源。

不同于传统计算机中只有“开”或“关”两种状态(即0或1)的比特(Bit),量子计算机的核心单位是量子比特(Qubit)。量子比特不仅可以表示0或1,还可以通过叠加态(Superposition)同时表示这两种状态。Ghosh教授形象地将其描述为传统开关与量子开关的区别:传统开关非开即关,而量子比特则更加多才多艺。

此外,量子比特之间可以建立纠缠(Entanglement)连接。通过将叠加与纠缠引入决策过程,量子系统可以在使用相同数量单元的情况下,处理远超比特计算系统的指数级数据。这种处理速度的飞跃对制药行业尤为关键,它可以迅速预测新药的疗效,大幅简化研发流程,有望为企业节省数十亿美元的成本和长达数十年的研究时间。

然而,正是这种互联性和处理复杂问题的能力,在为工作流带来便利的同时,也引入了独特的安全风险。

图|经典范式与 QC 范式的比较,说明了计算模型、数据表示和执行工作流程的差异(来源:IEEE)

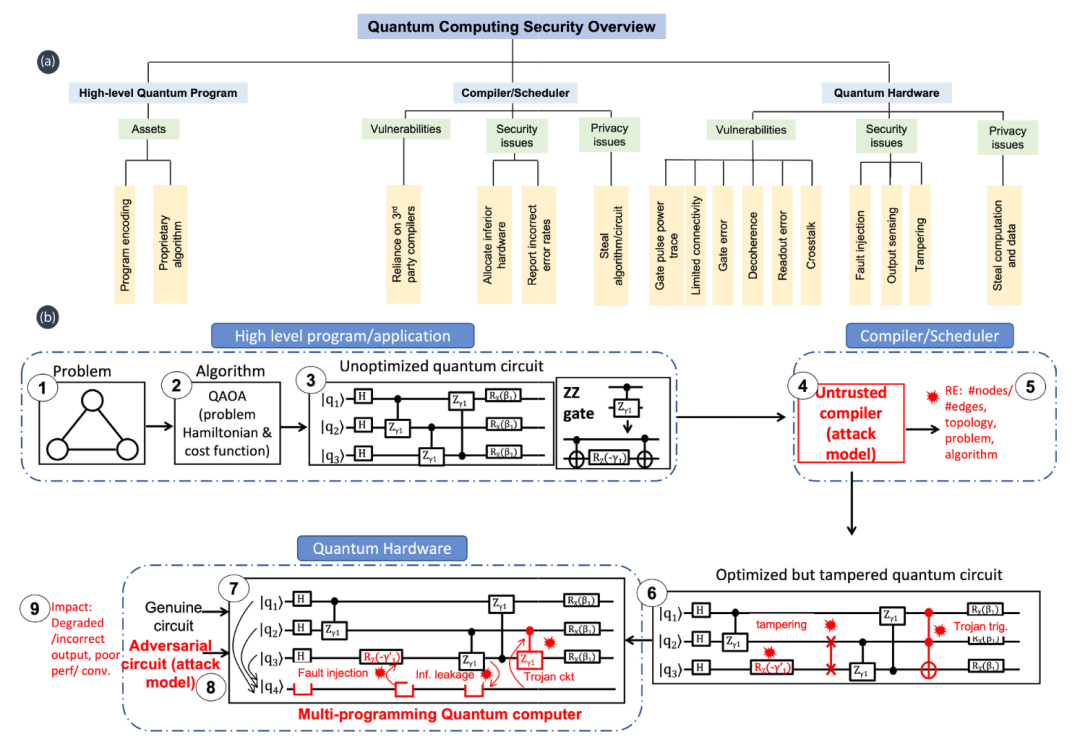

02. 量子系统的四大威胁维度

研究指出,量子计算机面临的威胁是多层次的,且现有系统缺乏有效的验证机制,可归纳为硬件、编译、云端访问和应用四个层面。

1. 硬件层漏洞

量子比特对环境噪声极度敏感,其中最突出的威胁源于“串扰”(Crosstalk)。这种非预期的量子比特间相互作用不仅会泄露信息,在多租户环境下还可被攻击者利用,通过运行特定的干扰程序向受害者电路中注入故障,导致计算保真度断崖式下跌。

此外,即使量子芯片处于制冷机的物理隔离下,其经典的控制电子设备仍会通过功率消耗和射频脉冲泄露侧信道信息。攻击者通过分析功率迹线或利用读取过程中的状态依赖性,能以高达 96% 的准确率推断出其他用户的量子状态。

2. 编译层漏洞

量子算法的特殊性在于其往往将企业的敏感知识产权(IP)直接嵌入在电路拓扑结构中。

由于目前缺乏有效手段验证第三方编译器的正确性,恶意编译器可能在优化过程中植入“特洛伊木马”,或者通过策略性地占据优质量子比特,强行在受害者程序中插入多余的 SWAP 门或穿梭操作(shuttle),从而在不改变逻辑功能的前提下暗中降级计算可靠性。

3. 云端访问层漏洞

用户在远程交互中面临着硬件完整性的巨大不确定性。

研究人员指出,云端的资源调度器可能存在分配漏洞(Scheduler attacks),将用户的敏感程序重定向至性能更差或已被恶意操纵的硬件上,或者通过篡改报告的错误率数据来欺骗用户选用劣质的物理比特。

这种对外部硬件供应商的依赖,使得包括制药企业的分子结构在内的核心 IP 暴露于被未经授权访问或窃取的风险之中

4. 应用层漏洞

量子机器学习(QML)和诸如 QAOA 的变分算法正表现出对对抗性操纵的脆弱性。微小的输入采样改动或针对性的结果测量篡改,就可能诱发量子分类器的错误判别,或者延长混合算法的迭代收敛时间,导致企业付出数倍的计算成本却仅得到亚优解。

图|(a)量子计算的安全分类法,包括一些示例性资产、漏洞和安全/隐私问题。(b)通过新兴的、寻求信任的编译器进行的攻击(来源:IEEE)

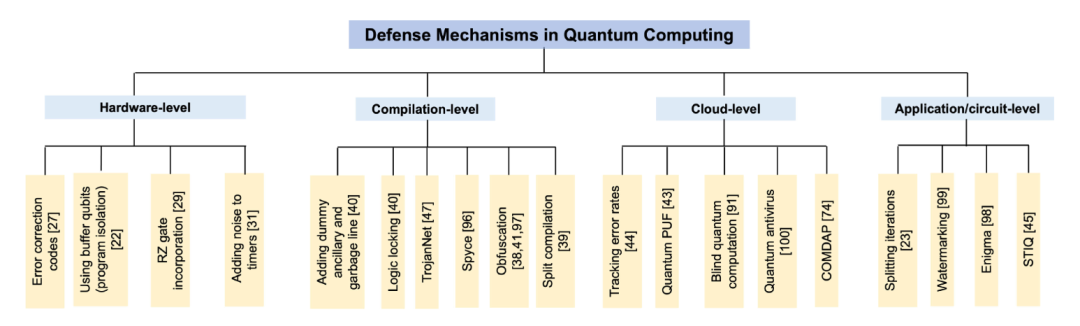

03. 从底向上的多维防御策略

针对这些全栈式挑战,研究团队建议量子计算机必须“从底向上”构建防御机制。

在硬件防御上,通过引入“缓冲量子比特”实现空间隔离,可将串扰故障减少近两倍,同时利用无需物理脉冲的“虚拟 RZ 门”能有效隐藏电路的功率特征。

在编译与 IP 保护方面,研究提出了“拆分编译”和“逻辑锁定”方案,通过将电路拆分发送给多个供应商或使用存储在防篡改存储器中的密钥来加固算法隐私。

为了确保云端环境的诚信,研究团队引入了量子物理不可克隆函数(QuPUF)。该技术利用每个量子硬件独特的 Hadamard 门偏置或退相干时间等随机物理误差作为“指纹”,让用户能够验证所分配硬件的真实身份。

而在应用终端,名为“Spyce”的混淆技术和针对量子神经网络的集成分类保护机制(STIQ),则能通过智能注入掩盖门和局部聚合功能,在保护输出分布隐私的同时确保计算精度。

图|量子计算防御模型分类。针对量子系统安全防护的各种防御策略的分类,包括硬件、编译、基于云的访问和应用(来源:IEEE)

量子安全已成为跨越数学、计算机科学和物理学的交叉命题。随着 IBM 等巨头的全球供应链日益复杂,从稀释制冷机到控制固件的每一个环节都必须建立安全审查机制。

与此同时,随着 IBM、谷歌、PsiQuantum、Quantinuum、洛克希德·马丁与空中客车(Airbus)等公司在容错量子计算领域的合作不断深入,量子硬件的版图正在迅速扩张。

IBM 与宾夕法尼亚州立大学的这项研究明确了未来的技术方向,安全性不应是事后的补丁,而必须作为创新的基石,与量子硬件性能同步演进。只有建立起量身定制的全栈防御体系,量子计算才能在保护核心数字资产的前提下,真正实现其改变世界的深远潜力。

引用:

[1]https://ieeexplore.ieee.org/document/11261338

[2]https://www.psu.edu/news/engineering/story/qa-what-does-cybersecurity-look-quantum-age

声明:本文来自量子客,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。