2025年,国际形势波谲云诡,地区冲突此起彼伏,新质作战力量加速投入实战。美国为首的世界军事强国正加速推动以“能力交付速度”为核心的国防改革,围绕异构系统数据融合、天基预警体系重构、人工智能深度赋能、前沿技术快速转化等方面全面布局,推动下一代军事电子装备向数字化、智能化、无人化、低成本、网云化方向发展,整体呈现出“数据驱动、软件先行、智能协同、全域联合”的鲜明趋势,装备形态和作战模式正在发生深刻变革。

中国电科战略情报团队梳理总结了世界军事电子领域整体,及指挥控制、情报侦察、预警探测、通信与网络、定位导航授时、网络安全、电子对抗、电子基础、无人智能、量子、计算与服务等11个分领域年度十大进展。本篇为该系列第8篇:《世界军事电子领域2025年度十大进展—网络安全篇》。

1.多国明确未来十年内完成向抗量子密码迁移

2025年,多国发布抗量子密码迁移时间表,加快政府、军队和企业向抗量子密码体系迁移进程。3月、6月、7月,英国、欧盟、加拿大相继发布《抗量子密码迁移时间表》《向抗量子密码过渡的协调实施路线图》《政府向抗量子密码迁移路线图》,均提出分阶段实施抗量子密码迁移,2027年前后完成迁移计划制定,2030年前后完成高优先级系统的迁移,力争2035年前完成全部迁移;11月,美战争部发布备忘录,要求各机构于2030年全面转向基于非对称抗量子密码算法的密钥建立机制。抗量子密码可有效应对量子计算对传统公钥密码体系构成的颠覆性威胁,将构筑量子时代信息安全底座。以上举措标志着抗量子密码迁移正从初期的探索阶段,转入以标准、期限和审批约束为核心的工程化实施阶段。

2.日本新法律允许政府主动发起网络攻击

5月,日本颁布《主动网络防御法》,该法以“通过先发制人的行动以阻止重大网络威胁”为由,允许日本政府发起攻击性网络行动,反映出日本的网络安全政策发生重大转变。该法明确指出,如果日本遭受任何尚不构成对日武力攻击的恶意网络活动,则允许执法机构先行渗透并摧毁敌方服务器;如果对方的恶意网络活动特别复杂,则由自卫队负责应对。该法还允许日本政府分析进入或过境日本的外国互联网流量,并要求日本政府成立一个独立监督小组,以负责对所有数据收集与分析行动以及网络攻击行动进行授权。此举不仅显著扩充了日本的网络行动权限,也标志着其网络空间战略向“积极防御”甚至“攻势防御”迈出关键一步,可能改变亚太乃至全球网络空间的力量平衡与博弈规则。

3.北约举行全球最大规模年度网络防御演习“锁盾2025”

5月,“北约合作网络防御卓越中心”在爱沙尼亚首都塔林举行全球规模最大、最复杂的年度网络防御演习“锁盾2025”,以保护电力、5G网络以及防空和战斗管理系统等社会运转所必需的服务和关键基础设施,测试和提升联盟应对大规模、跨领域协同网络攻击的集体防御与恢复能力。共有来自41个北约盟国和合作伙伴的近4000名网络专家参与演习,这些参演人员组成了17支跨国蓝队,以应对8000多次针对8000套虚拟系统的复杂网络攻击,而主办方也提供了全新的动态信息环境来支持各队的战略通信。与往届的“锁盾”演习相比,此次演习在所有主要科目中都纳入了人工智能方面的挑战,新增了云计算环节,并将量子计算问题纳入战略决策科目。此次演习不仅演练了跨国民间与军事资源的协同响应,更深度整合了人工智能、云计算等新兴技术挑战,为北约应对未来“混合战争”背景下的联盟网络防御行动提供了关键的经验储备和能力验证平台。

4.英国组建网络与电磁司令部

5月,英国宣布组建网络与电磁司令部,以统筹英军的网络与电磁行动,从而提升网络战与电磁战领域的行动效能和指挥效率。该司令部由詹姆斯•霍肯赫尔将军领导,驻扎在英国威尔特郡的科舍姆。该司令部将牵头英军的防御性网络行动,尤其是抵御近两年来针对英国国防部网络的9万多起“尚不构成武力攻击”的网络攻击。同时该司令部也将协调国家网络部队参与对犯罪分子、恐怖分子和外国对手的攻击性网络行动。此外该司令部还指导英军削弱敌方指挥与控制系统、干扰无人机或导弹以及窃听对手通信的能力。该司令部的成立,标志着英国将网络与电磁域视为现代战争的统一关键空间进行统筹规划,力争通过一体化指挥增强其在灰色地带冲突及高端战争中的综合对抗能力。

5.美特朗普政府发布新版网络安全行政命令

6月,美总统特朗普签署最新版网络安全行政命令《继续开展特定工作以加强国家网络安全并修订第13694号和第14144号行政命令》,对联邦政府网络安全政策进行多方位调整,并重点聚焦软件供应链安全、抗量子迁移、人工智能安全及物联网设备标识等领域。该命令指示联邦政府推进安全软件开发,加强边界网关安全,并启用可抵御量子计算机攻击的密码算法;将人工智能网络安全领域的工作重点从审查调整为识别和管理漏洞;启动旨在实现“规则即代码”的试点项目,以便把各部门的网络安全政策和指导转化为机器可读的版本;要求物联网产品供应商采用“美网络信任标志”标签;取消了强制为外国人颁发数字身份证等“不当网络安全措施”。该行政命令反映了美政府应对新兴技术风险、优化安全治理流程的新思路,旨在通过技术手段和制度创新来提升国家数字基础设施的整体安全性与韧性。

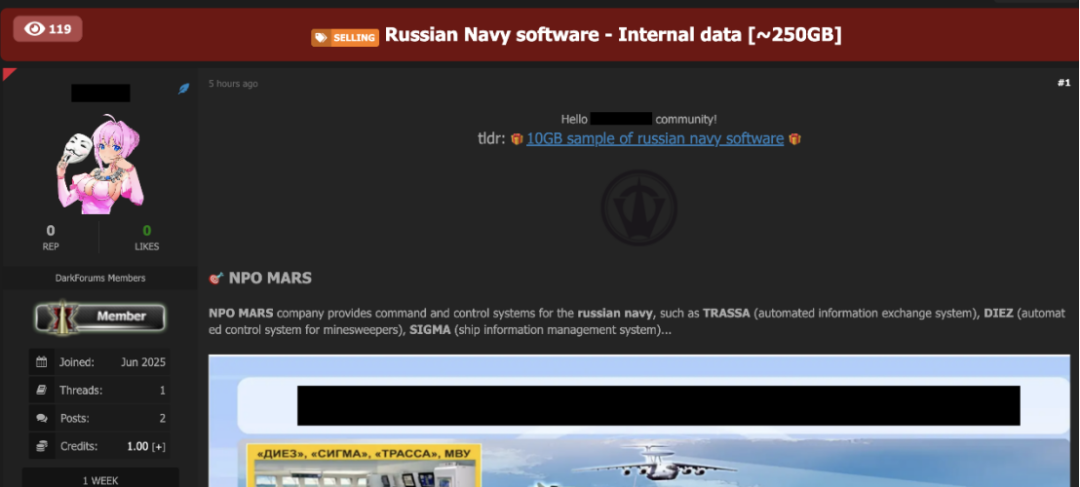

6.俄罗斯主要国防企业NPO Mars疑因网络攻击而泄露敏感数据

7月,俄罗斯重要国防企业NPO Mars遭遇重大数据泄露事件,疑似被黑客窃取大量涉及舰载作战系统等关键军事技术的敏感数据,暴露出国防工业系统面临的严峻网络威胁。黑客组织宣称从NPO Mars窃取了250 GB的敏感数据,这些数据以技术手册及其它PDF文档为主,文件创建或更新时间从2017年到2025年不等。该组织称其中包括以下系统的数据:用于“机动控制、反潜防御(ASD)与导弹武器管理、通信”的作战信息与指挥系统SIGMA,舰载导航与战术系统TRASSA,以及扫雷舰自动化控制系统DIEZ等。NPO Mars公司对此次事件未作回应。NPO Mars公司是俄罗斯重要国防企业之一,负责为俄军提供各类自动化控制系统,以及舰船、装甲运兵车和坦克等所需的作战信息和控制系统。此次事件凸显出国防工业基础已成为国家级黑客组织的重点攻击目标。

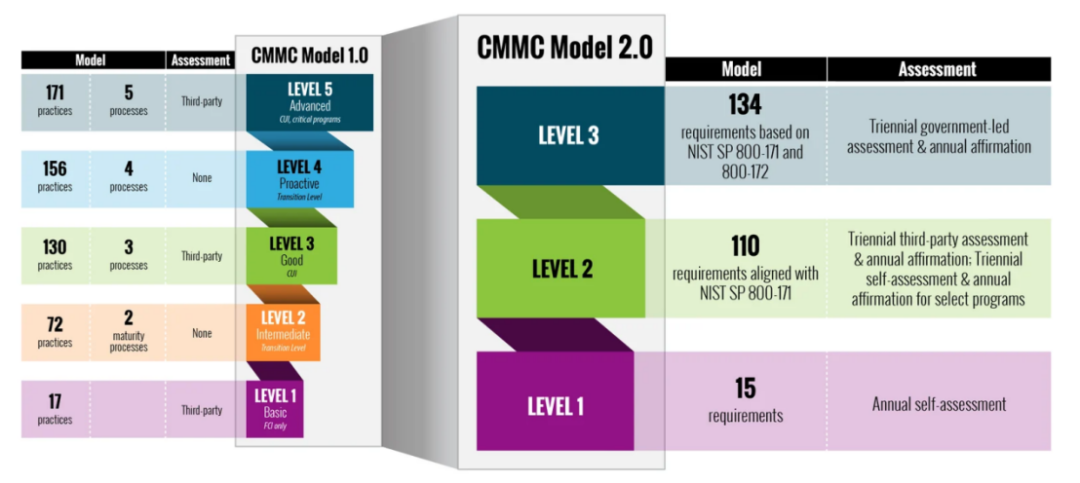

7.美战争部正式实施“网络安全成熟度模型认证”规则

9月,美战争部正式将“网络安全成熟度模型认证”(CMMC)规则纳入《国防联邦采办条例补遗》,标志着美军开始通过强制性的分级制网络安全要求来规范国防供应链。CMMC规则是一种面向国防承包商的三级网络安全要求,分为1至3级,要求的严格程度逐级递增。其中,1级国防承包商有资格处理、存储或操作联邦合同信息(FCI);2级国防承包商有资格处理、存储或操作FCI和一般的受控非密信息(CUI);3级的国防承包商有资格操作处理、存储或操作所有的FCI和CUI。根据《补遗》规定,2025年11月10日起,所有战争部合同都将要求承包商进行1级或2级CMMC自我评估,合同官员也有权要求承包商接受CMMC第三方评估机构(C3PAO)的CMMC 2级评估。之后CMMC的适用范围将在每年11月10日逐年扩大,直至2028年11月10日后适用于包括续期合同在内的所有战争部合同。CMMC规则的强制实施,将全面提升美国防承包商的安全防护水平,从根本上加固美国防工业基础的网络安全防线。

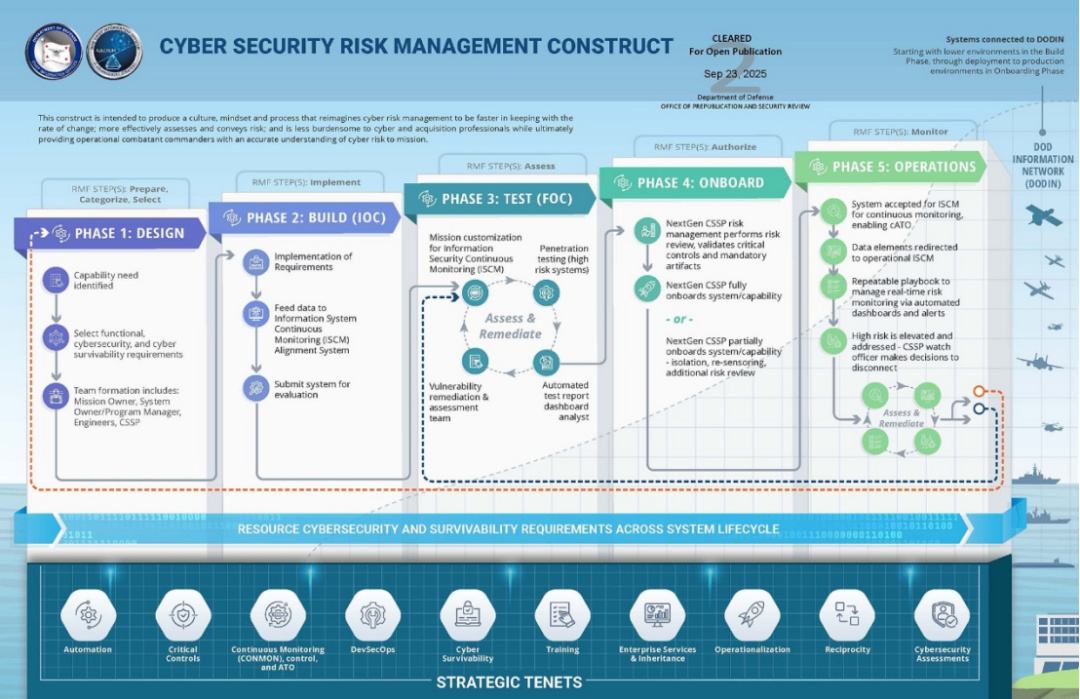

8.美战争部实施新的“网络安全风险管理架构”

9月,美战争部宣布实施“网络安全风险管理架构”,以对其网络安全风险管理模式进行根本性变革,实现从静态合规转向动态、持续和基于风险的主动防护。该架构以自动化、持续监控和弹性为核心,包含五个阶段和十项原则,其中五个阶段分别为设计、构建、测试、部署和运行,十项原则分别为自动化、关键控制措施、持续监控与运行授权(ATO)、开发、安全及运行(DevSecOps)、网络生存能力、培训、机构服务与传承、运营化、互惠性和网络安全评估。该架构详述了安全设计、压力测试和实时态势感知等每个阶段和每项原则的关键要素,以推动美军建立可验证、被持续监控且具备主动防御能力的加固网络环境。该架构的实施,预示美军正致力于将网络安全深度融入系统全生命周期,通过工程化方法和自动化工具,构建更具弹性和适应性的网络防御体系。

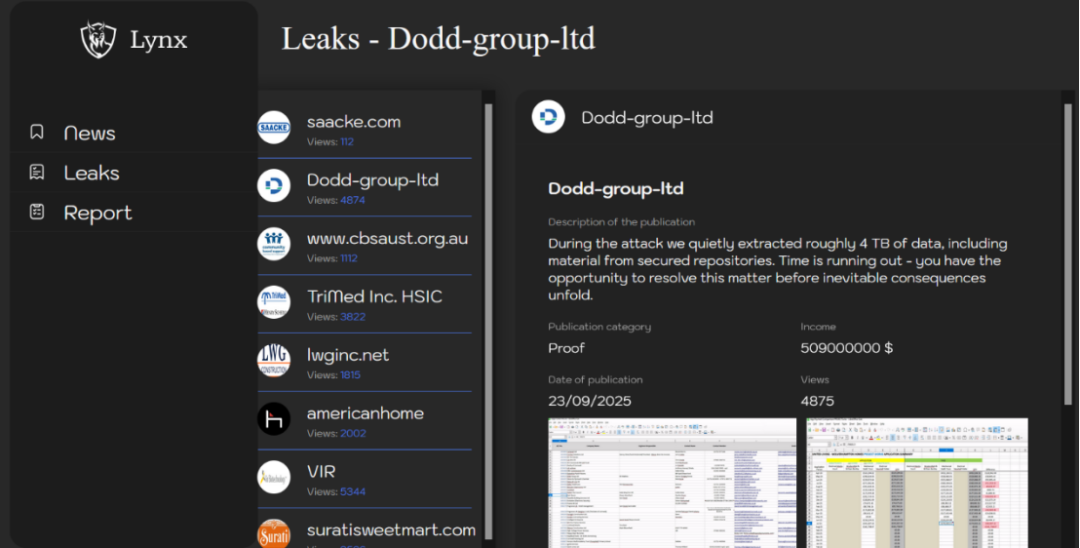

9.俄罗斯黑客组织Lynx窃取英军大量敏感信息

9月,俄罗斯黑客组织Lynx成功入侵英国国防供应链,窃取涉及多座英军及美军基地的敏感信息,反映出国防供应链面临的严重网络安全风险。Lynx入侵了英军的维护与建筑承包商Dodd Group的系统,窃取了多达4 TB的数据,并将其中约1千份文件发布到暗网上。其中部分文件被标记为“受控文件”或“官方敏感文件”,这些文件涉及位于英国皇家空军莱肯希思基地(驻有美空军的F-35隐形战机,据信该基地还存放有核弹)、波特里斯基地(被纳入北约防空网络的一座绝密雷达站)和普雷丹纳克基地(英国国家无人机中心所在地),以及英国皇家海军的卡尔德罗斯航空站等。这些文件中包括各基地的访客列表,其中列出了承包商和国防部人员的数据,如人员的姓名、车辆登记号码、手机号码和电子邮箱等。此外还包括内部电子邮件指南和安全说明,建筑公司Kier在莱肯希思基地和米尔登霍尔基地工作的文件,以及与英国皇家海军的雷利基地、德雷克基地和英国皇家空军圣莫甘基地有关的资料等。Dodd Group公司承认有黑客从该公司窃取了“有限的数据”,并称已采取措施来保护和恢复系统。此次事件表明,国家级黑客组织正越来越倾向于以防护相对薄弱的承包商网络为跳板,窃取高价值的军事和安全情报。

10.美战争部批准“网络司令部2.0”网络部队改革计划

11月,美战争部批准“网络司令部2.0”改革计划最终版,标志着美军网络部队进入以深化人才管理、专业化培训和创新机制为核心的新一轮改革进程。该计划要求进一步整合美网络司令部与其它军事部门的招募和培训工作,并建立3个新组织来加强美军的网络攻防能力。这3个组织分别为:网络人才管理组织,负责识别、吸引、招募和留住精英网络部队;高级网络培训和教育中心,负责开发针对特定任务的培训和教育,以培养专业知识和技能;网络创新战中心,负责加快行动级网络能力的开发和交付。这些组织预计将从2026至2032年期间开始运作。“网络司令部2.0”计划的要点还包括:开展针对性招聘和评估;通过激励措施吸引和留住顶尖网络安全人才;量身定制灵活的高级培训;量身定制任务管理方案,以制定能够促进网络安全技能发展和保持的职业发展路径;制定专业任务集;设置各总部和作战支援单位;优化各单位的分阶段运行阶段,以确保行动节奏具有可持续性。“网络司令部2.0”计划聚焦于网络部队的长远建设,旨在通过制度化、专业化的手段促进人才保留、技能提升和快速创新能力等。

声明:本文来自电科防务,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。