漏洞概述 | |||

漏洞名称 | 青龙面板身份认证绕过漏洞 | ||

漏洞编号 | QVD-2026-10895 | ||

公开时间 | 2026-02-27 | 影响量级 | 万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 9.8 |

威胁类型 | 身份认证绕过 | 利用可能性 | 高 |

POC状态 | 已公开 | 在野利用状态 | 已发现 |

EXP状态 | 已公开 | 技术细节状态 | 已公开 |

危害描述:攻击者可利用该漏洞,通过发送构造的恶意请求绕过身份验证,获取系统管理员权限,并在服务器上执行任意系统命令,完全控制目标设备。 | |||

01 漏洞详情

影响组件

青龙(qinglong)是一款开源的定时任务管理与脚本自动化运行平台,支持 JavaScript、Shell、Python 等多种脚本语言,常用于京东签到、自动抢购、数据爬取等场景。其提供 Web 管理界面、RESTful API 接口、脚本上传与执行、环境变量管理等功能,广泛部署于个人服务器、NAS 设备及企业内网环境中,具有较高的用户活跃度和社区支持。

漏洞描述

近日,奇安信CERT监测到官方修复青龙面板身份认证绕过漏洞(QVD-2026-10895),该漏洞源于青龙面板存在多个认证绕过漏洞,攻击者可通过路径大小写变体(如/API/替代/api/)绕过认证访问受保护接口,通过 /open/user/init 路径在已初始化的系统上绕过认证并重置用户凭证,从而获得未授权访问权限,并在服务器上执行任意系统命令,最终完全控制目标设备。目前该漏洞PoC和技术细节已公开。鉴于该漏洞已发现在野利用,建议客户尽快做好自查及防护。

02 影响范围

影响版本

青龙面板(Qinglong)< v2.20.2

其他受影响组件

无

03 复现情况

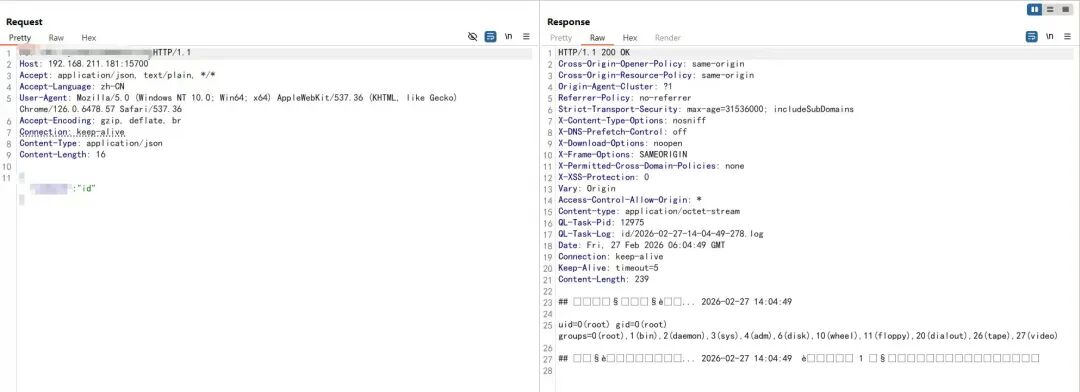

目前,奇安信威胁情报中心安全研究员已成功复现青龙面板身份认证绕过漏洞(QVD-2026-10895),截图如下:

04 受影响资产情况

奇安信鹰图资产测绘平台数据显示,青龙面板身份认证绕过漏洞(QVD-2026-10895)关联的国内风险资产总数为17243个,关联IP总数为7029个。国内风险资产分布情况如下:

05 处置建议

安全更新

官方已发布安全补丁,请及时更新至最新版本:

青龙面板(Qinglong)>= v2.20.2

下载地址:

https://github.com/whyour/qinglong/

06 参考资料

[1]https://github.com/whyour/qinglong/pull/2935

[2]https://github.com/whyour/qinglong/pull/2941

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。