前情回顾·零日漏洞利用态势

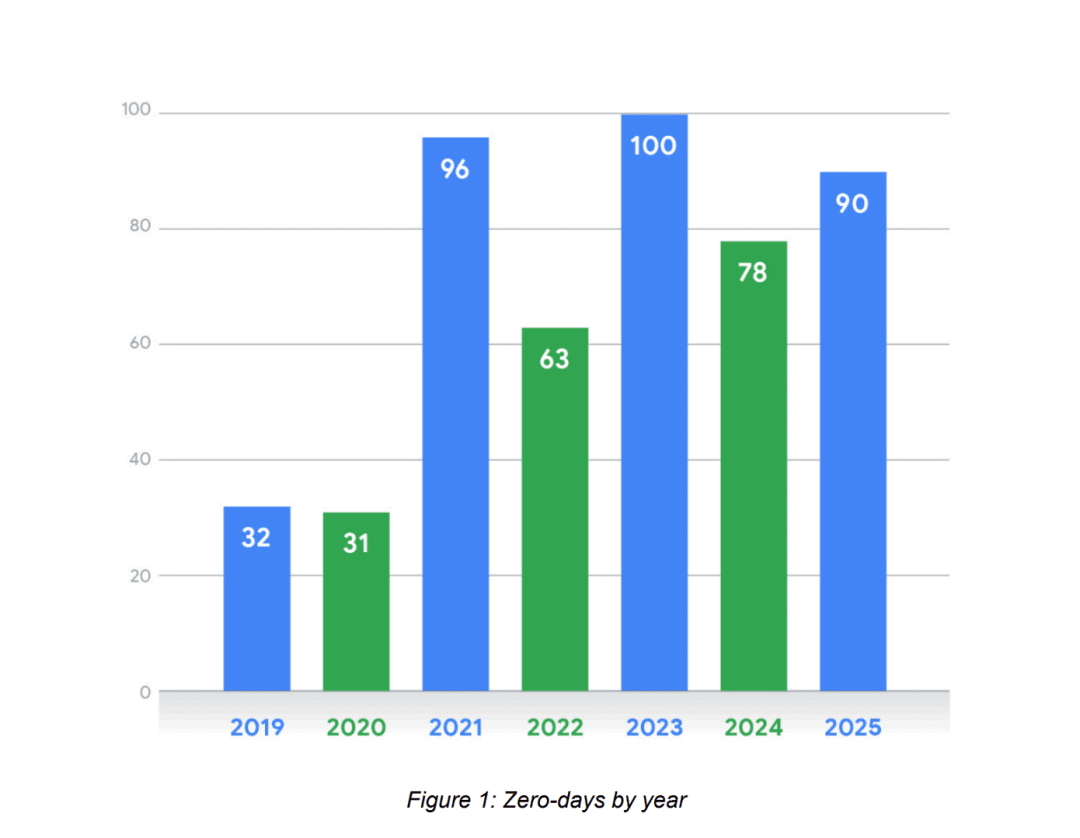

安全内参3月6日消息,谷歌威胁情报小组(GTIG)称,2025年全年共追踪到90个被积极利用的零日漏洞,其中近一半存在于企业软件和设备中。

这一数字较2024年增长了15%。2024年共有78个零日漏洞在真实攻击中被利用,但仍低于2023年创纪录的100个零日漏洞。

图:谷歌近年来零日漏洞数量统计

零日漏洞是软件产品中的安全缺陷,攻击者通常会在厂商尚未发现并发布补丁之前加以利用。由于这些漏洞往往能够实现初始访问、远程代码执行或权限提升,因此对威胁行为者而言具有极高价值。

企业产品已成为零日漏洞高发区

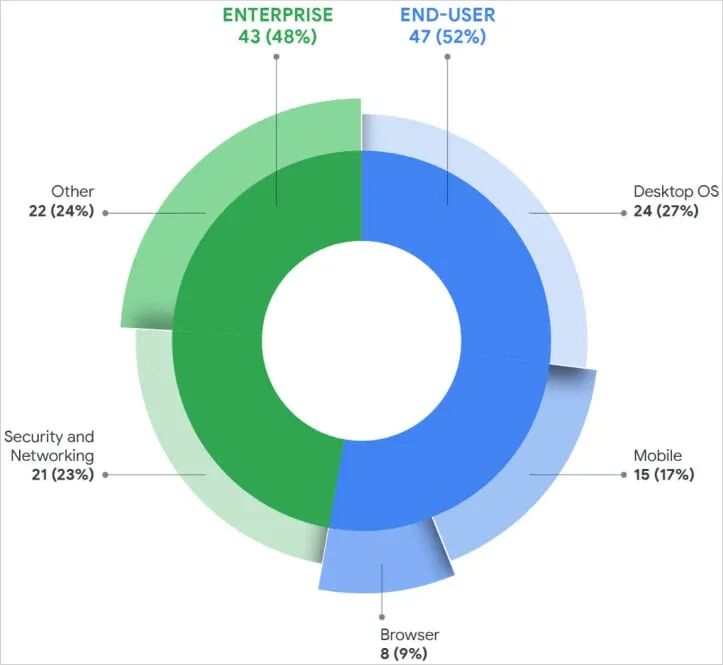

谷歌威胁情报小组今天发布的一份报告指出,在2025年追踪到的90个已被利用的零日漏洞中,有47个针对终端用户平台,43个针对企业产品。

被利用漏洞的类型包括远程代码执行、权限提升、注入漏洞、反序列化漏洞、授权绕过以及内存破坏(use-after-free)漏洞。漏洞。谷歌报告称,内存安全问题占去年所有被利用零日漏洞的35%。

最常成为攻击目标的企业系统包括安全设备、网络基础设施、VPN以及虚拟化平台。这是因为此类系统通常拥有高权限的网络访问能力,而且往往缺乏端点检测与响应监控。

谷歌威胁情报小组报告称,操作系统漏洞是去年被利用最多的类别,其中攻击者利用了桌面操作系统中的24个零日漏洞,以及移动平台中的15个零日漏洞。

Web浏览器中的零日漏洞利用数量下降至8个,与前几年相比大幅减少。

谷歌分析师推测,这可能是由于该类软件的安全加固措施不断增强,但也可能是因为威胁行为者采用了更先进的规避技术,并且更加擅长隐藏恶意活动。

图:2025年零日漏洞攻击目标类型及其占比

谷歌威胁情报小组研究人员表示,微软是去年遭受零日漏洞攻击最多的厂商(25个),其次是谷歌(11个)、苹果(8个),以及思科和Fortinet(各4个),Ivanti和VMware(各3个)。

商业间谍软件成为零日漏洞滥用最大来源

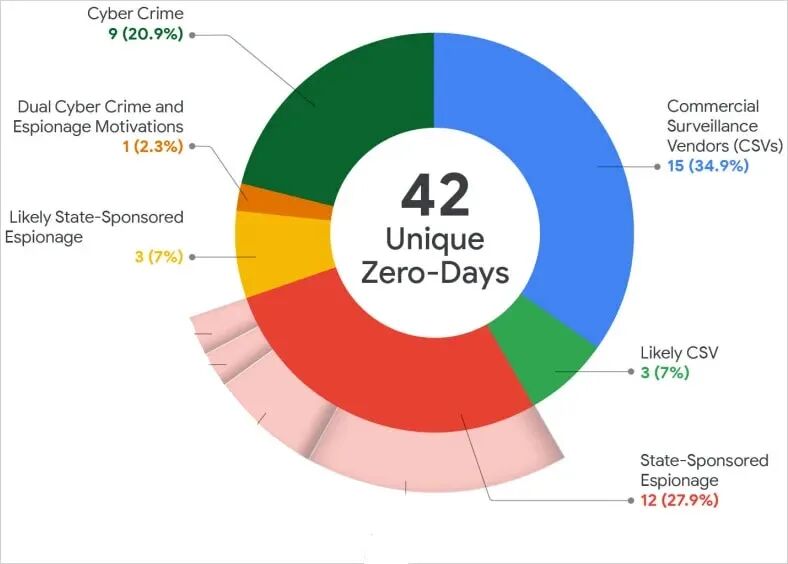

自谷歌开始追踪零日漏洞利用情况以来,商业间谍软件供应商首次成为未公开漏洞的最大使用者,超过了国家支持的间谍组织,而后者也可能正在采用更有效的隐藏技术。

谷歌威胁情报小组报告写道:“这延续了我们在过去几年中观察到的一种趋势:越来越多的零日漏洞利用由商业间谍软件供应商(CSV)及其客户实施,这表明整个生态正在缓慢但确定地发生变化。”

图:推动零日漏洞利用规模的威胁行为者

谷歌研究人员表示,在国家支持的行为者中,与某个国家有关的间谍组织仍然最为活跃,2025年共利用了10个零日漏洞。这些攻击主要针对边缘设备、安全设备以及网络设备,以获取长期持续的访问权限。

去年观察到的另一个显著趋势是,出于经济动机的攻击者(勒索软件、数据勒索)对零日漏洞的利用有所增加,他们共利用了9个漏洞。

谷歌威胁情报小组认为,AI工具的使用将有助于自动化漏洞发现并加速利用代码的开发,因此预计2026年零日漏洞的利用仍将保持在高位。

报告特别提到Brickstorm行动,作为黑客将重点从窃取源代码转向发现未来软件产品漏洞的一个典型例子。

为了检测并遏制零日漏洞利用,谷歌建议各类组织应减少攻击面和权限暴露,持续监控系统异常行为,并保持快速的补丁更新与事件响应流程。

参考资料:https://www.bleepingcomputer.com/news/security/google-says-90-zero-days-were-exploited-in-attacks-last-year/

声明:本文来自安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。