近日,网络安全公司ESET发布最新研究报告称,疑似俄罗斯知名 APT 组织 APT28(亦被称作Sednit 、Fancy Bear、Forest Blizzard或Sofacy)自2024年4月起重启其高级恶意代码开发团队,推出以BeardShell和Covenant为核心的全新恶意工具集,采用双植入体搭配不同云服务商的策略,对乌克兰军事人员实施长期网络监视。且该组织现阶段使用的攻击武器工具与2010年代的攻击武器恶意代码存在着直接的代码传承关系,其开发团队的技术能力与开发连续性得到证实。

APT28作为拥有超过20年运营历史的老牌APT组织,长期与俄罗斯联邦武装力量总参谋部情报总局(GRU)的26165部队有关联。曾被美国司法部认定为2016年美国民主党全国委员会(DNC)邮件泄露事件的主谋之一,还涉嫌发起针对德国议会、法国TV5Monde电视台、世界反兴奋剂机构(WADA)等机构的网络攻击。该组织在2010年代曾凭借Xagent、Sedreco、Xtunnel等一系列定制化高级恶意植入体展开大量高知名度网络攻击活动。ESET曾在2016年发布白皮书对其武器库进行详细梳理。但自2019年起,该组织的攻击策略出现明显转变。其在实际攻击活动中几乎不再使用高度定制化的恶意代码,转而大量采用基于简易脚本的植入程序实施钓鱼攻击。此后仅在2021年,Trellix披露过该组织使用Graphite恶意软件的少量案例。这一技术策略转变的原因,此前一直未被网络安全领域的研究人员所探明。

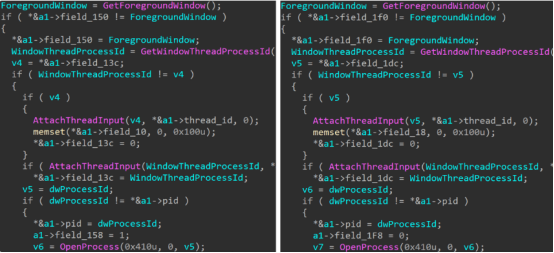

ESET的研究将APT28高级植入体开发团队的重新激活追溯至2024年4月乌克兰的一起网络攻击事件。当时乌克兰计算机应急响应小组(CERT-UA)在一台乌克兰政府设备上,发现了名为SlimAgent的键盘记录恶意植入体。后续调查显示,该植入体与APT28在2010年代的主要使用的后门程序Xagent存在直接的代码渊源。研究人员在溯源分析过程中发现,早在2018年,就有与SlimAgent代码高度相似的恶意样本被用于针对欧洲两个国家政府机构的攻击。这些2018年样本与2024年的SlimAgent拥有完全相同的六步数据收集循环,仅在内部数据结构布局上存在细微差异,且SlimAgent新增了日志加密功能,研究人员高度确信二者源自同一代码库。研究人员进一步的代码比对显示,2018年的恶意样本内部名称为RemoteKeyLogger.dll,与Xagent的键盘记录模块名称完全一致。二者在键盘记录逻辑触发条件、API调用方式上高度重合。甚至在日志输出格式上也保持一致,均采用HTML格式生成日志,且将应用程序名、按键记录、窗口名分别以蓝色、红色、绿色标注。以上这些代码特征都成为了将SlimAgent归属到APT28组织的关键证据,证实SlimAgent是Xagent键盘记录模块的独立演进版本,且该模块至少从2018年起就被单独部署使用。

在2024年乌克兰的攻击事件中,SlimAgent并非唯一的恶意植入体。另一款由APT28组织开发的高级植入体BeardShell也一同被部署,这款植入体的出现成为APT28组织高级开发团队重新活跃的核心佐证。BeardShell是一款可在.NET运行环境中执行PowerShell命令的复杂恶意植入程序。该恶意程序利用合法云存储服务Icedrive作为命令与控制(C&C)信道。由于Icedrive并未提供公开的API文档,APT28组织的开发人员通过逆向分析官方客户端,实现了对其请求逻辑的模拟。当Icedrive私有API发生变更导致通信中断时,相关开发人员能在数小时内推出更新版本以恢复通信,展现出极强的开发与持续维护能力。

图 1 2024年SlimAgent(左)和2018年样本(右)的对比分析

研究人员在对BeardShell的技术分析中发现,其在解密Icedrive认证令牌的C++静态初始化程序中,使用了一种特殊的不透明谓词(opaque predicate)插入混淆技术。该技术的核心算术表达式经简化后与APT28组织在2013至2016年使用的网络渗透工具Xtunnel中的混淆表达式完全一致,且二者构建未执行代码块的方式也高度相似。这种罕见的混淆技术此前仅在Xtunnel中被发现,且曾在2016年欧洲黑帽大会上被公开标注为Xtunnel的独有特征。结合BeardShell与SlimAgent的协同部署,研究人员高度确信BeardShell就是APT28组织的定制化攻击武器组件。

自2025年至2026年,APT28组织在针对乌克兰军事人员的长期间谍活动中,持续采用BeardShell与Covenant组件协同部署的攻击模式,其中Covenant组件已逐步发展成为该组织当前攻击武器库中的第三大核心组件,在攻击活动中承担关键作用。Covenant本质为一款开源.NET后渗透测试框架,于2019年2月正式发布,但其官方开发工作已于2021年4月终止,此后未再推出官方更新。值得注意的是,APT28组织自2023年起,对该开源框架进行了大量深度定制化改造,将其从一款通用测试工具改造为专属的主要间谍攻击植入体,而BeardShell则被定位为备用组件,主要用于在Covenant的云基础设施被捣毁或失效时,保障组织对目标设备的持续网络访问,确保间谍攻击活动的连续性。

APT28组织对Covenant的改造还涉及多个核心层面,具体包括以下内容:一是调整植入体标识生成机制,将原本的随机生成模式替换为基于机器特征的确定性生成方法,有效避免了目标设备重启后出现标识不一致的问题,解决了由此导致的运营效率下降隐患;二是优化双阶段执行流程,摒弃原有的固定索引调用方式,通过引入DisplayName属性遍历方法属性的方式寻找执行入口点,以此降低被行为检测机制发现的概率,提升植入体的隐蔽性;三是在2023年初的版本迭代中,尝试将双阶段执行逻辑嵌入单个二进制文件,进一步简化部署流程并增强组件的抗检测能力。

此外,针对原版Covenant仅支持HTTP和SMB两种通信协议的局限性,APT28组织借助该框架原作者开发的C2Bridge项目,成功为其新增了基于云服务的网络通信协议,实现了通信信道的拓展与优化。在云服务载体的选择上,该组织呈现出明显的阶段性特征:2023年采用pCloud云服务,2024年至2025年切换为Koofr云服务商,自2025年7月起则正式改用Filen云存储服务,同时专门开发了FilenMessenger和FilenClient等专属类工具,用于实现与Filen API的高效交互,保障通信的稳定性与隐蔽性。

上述一系列深度改造工作,充分证明APT28组织开发人员已全面掌握了Covenant框架的核心技术细节,具备较强的组件定制与维护能力。该组织巧妙利用这款已被安全社区普遍认为不再活跃的开源框架,成功规避了常规检测,实现了对攻击目标设备的长期隐蔽监视。据研究人员2025年的调查分析发现,部分被入侵设备的持续监视时长已超过6个月;2026年1月,APT28组织再次利用CVE-2026-21509漏洞,通过鱼叉式钓鱼攻击的方式,向目标设备部署Covenant植入体,进一步扩大了攻击覆盖范围。

研究人员指出,APT28组织此次采用BeardShell与Covenant双植入体的攻击策略,并非该组织首次使用此类多植入体方案。早在2021年,该组织就曾同时部署两款恶意工具——一款是以OneDrive作为命令与控制(C&C)信道的Graphite,另一款是基于专用基础设施搭建的PowerShell Empire。从技术层面来看,BeardShell的开发复杂度,以及APT28对Covenant工具的深度改造,都充分证明了其背后APT28组织开发团队仍具备开发高级定制化恶意植入体的能力。与此同时,现阶段该组织所使用工具与2010年代工具之间的代码关联性及技术传承性,也进一步印证了其开发团队的人员连续性。对于2019至2024年间 APT28组织高级开发团队的状态,研究人员提出两种可能性:一是俄罗斯对乌克兰发起特别军事行动后,该组织重启了高级恶意代码的开发工作;二是其开发团队从未停止工作,只是在此期间采取了更为谨慎的开发与部署策略。

参考链接:

https://www.welivesecurity.com/en/eset-research/sednit-reloaded-back-trenches/

声明:本文来自白泽安全实验室,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。