近日,国际网络安全领域曝出与俄罗斯相关的高级持续性威胁(APT)组织,正在利用Zimbra协作套件(ZCS)中的高危存储型跨站脚本(XSS)漏洞CVE-2025-66376,对目标机构实施定向网络攻击。该漏洞CVSS评分为7.2分,已被美国网络安全和基础设施安全局(CISA)列入在野已知被利用漏洞目录。

此次被攻击者利用的CVE-2025-66376漏洞,存在于Zimbra Collaboration的经典用户界面中,核心问题是对邮件HTML内容中CSS @import指令的过滤清理不充分。攻击者可通过构造恶意HTML邮件,在受害者使用存在漏洞的Zimbra网页邮箱打开该邮件时,自动触发脚本执行,进而接管用户邮箱账号,甚至攻陷整个Zimbra运行环境。Zimbra开发商Synacor已发布10.1.13和10.0.18两个版本,用于修复该漏洞。美国CISA已下发要求,明确联邦文职行政机构需在2026年4月1日前完成漏洞修补工作。

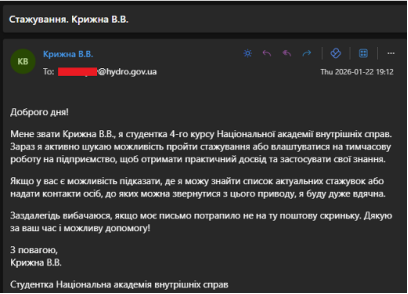

据网络安全厂商安全监测,此次攻击行动被命名为“幽灵邮件行动(Operation GhostMail)”。攻击方大概率为APT28组织——该组织又称Fancy Bear、Pawn Storm、Sofacy Group等,是俄罗斯国家级网络攻击力量的典型代表。攻击者采用社会工程学手段,以“实习咨询”为诱饵,将经过混淆处理的JavaScript恶意载荷直接嵌入邮件正文,借助被盗用的学生邮箱账号发送,以此伪装成合法通信,提升攻击的迷惑性和可信度。

此次攻击过程呈现多阶段、高隐蔽性特征:受害者在存在漏洞的Zimbra网页邮箱中打开恶意邮件后,CVE-2025-66376漏洞被瞬间触发。恶意脚本在用户会话中静默执行,暗中窃取邮箱登录凭据、会话令牌、双因素认证(2FA)码、浏览器保存的密码,以及近90天的邮箱全部数据。攻击者得手后,通过DNS与HTTPS双信道,将窃取的敏感数据外传至控制服务器。同时还会滥用SOAP API实现持久化访问,持续监控受害账号的一举一动。

本次攻击活动已精准命中乌克兰关键基础设施相关机构,其中乌克兰国家水文局、国家海事机构等政府部门,均被APT28组织列为重点攻击目标。从攻击特征来看,此次行动与过往俄罗斯APT组织针对东欧地区网页邮箱平台的攻击手法高度吻合,尽管目前仍需更多基础设施关联、代码重叠等证据完成最终归因,但结合攻击目标指向、恶意载荷特征及战术打法,安全厂商已以中等置信度,将此次“幽灵邮件行动”归为APT28组织所为。

与APT28(Fancy Bear)、APT29(Cozy Bear)、Winter Vivern(TA473)等俄系APT组织过往针对Zimbra的攻击相比,本次攻击有明显创新——首次采用需用户交互的HTML邮件XSS载荷,结合双信道数据外传、结构化SOAP API滥用等手段,大幅提升了攻击的隐蔽性与破坏力。也为全球所有使用Zimbra协作套件的机构,敲响了网络安全警钟。

参考链接:

https://securityaffairs.com/189673/security/russian-apt-targets-ukraine-via-zimbra-xss-flaw-cve-2025-66376.html

声明:本文来自白泽安全实验室,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。