编译:Haozhen

编辑:Siqi

OpenClaw 的迅速走红展示了 agent 自主执行复杂任务的强大能力,同时高权限操作也带来了前所未有的网络安全风险:当 agent 可以持续运行、调用工具并执行复杂任务时,黑客同样可以自动化完成侦察、漏洞利用和横向移动等攻击流程,使得网络攻击活动的规模、速度和覆盖范围显著扩大,而传统依赖人工渗透测试和周期性扫描的安全体系,越来越难以覆盖真实的攻击路径。

历史上,每一次技术范式的转变都会催生新的安全公司,安全的战略地位也在不断前移。上周 Google 以约 320 亿美元的价格收购了云安全公司 Wiz,这不仅是 Google 历史上最大一笔收购,也是全球网络安全史上金额最大的并购。这一交易释放出明确信号:AI 正让企业云环境更加动态、边界更加模糊,传统静态防御架构正在失效,在 agent 时代,能够理解复杂环境中非线性攻击路径的全局安全视角已成为必需。

Armadin 正是在这一背景下成立的一家网络安全公司。与传统低频率、低覆盖率的渗透测试不同,Armadin 构建了一套 agent swarm 系统,能够持续模拟真实攻击者的行为,在大规模环境中不断探索潜在攻击路径并发现漏洞,再利用攻击结果训练防御 agent,从而形成无需人类干预的自主防御闭环。

CEO Mandia 曾在 2004 年创办网络安全公司 Mandiant,并在 2022 年以 54 亿美元出售给 Google。今年 3 月,Armadin 宣布完成 1.9 亿美元种子轮和 A 轮融资,由 Accel 领投,参投包括 Google Ventures、Kleiner Perkins、Menlo Ventures、In-Q-Tel(美国中央情报局 CIA 旗下风投机构)。

01.

Agent 时代的 Cybersecurity

攻击侧:agents 首次让全面、持续的网络攻击在成本上变得可行

网络领域每一次技术进步,无论是云计算,还是今天的 AI,攻击者总是比防御者更早加以利用。这一规律贯穿了过去三十年:

• 1995-1996 年,网络间谍活动开始出现;

• 1996-1998 年,随着 Windows NT 普及和早期电子商务兴起,经济利益为驱动的黑客犯罪开始泛滥;

• 2002-2004 年,出现了高度脚本化的犯罪模式:俄罗斯黑客 Alexey Ivanov 和 Vasiliy Gorshkov 曾批量入侵美国企业,盗取信用卡号,并在 eBay 上出售假货并用赃款购买,整个流程完全自动化。

Agent 的快速发展使得今天网络环境在攻击侧再次面临剧烈的结构性变化:

1. 最根本的变化在于经济成本

综合来看,AI 使网络攻击的综合成本下降了约 100 倍至 1000 倍。这一变化意味着,对目标发动全面、持续的攻击在经济上首次变得可行。具体体现在两个维度的“降本”:

• 过去,开发可利用漏洞的攻击代码通常需要顶级安全专家投入数周甚至数月时间,攻击活动天然受限于极高的技术门槛。业界一个被广泛引用的粗略说法是:一个高质量的零日漏洞,从研究到可用武器化,综合成本通常在 10 万美元到 250 万美元之间。 但现在借助 agent 进行 vibe coding,技术水平一般的普通人仅需几秒钟,就能生成针对零日漏洞的代码,人力成本迅速下降。

零日漏洞指在软件或系统中存在、但尚未被开发者发现或尚未发布修复补丁的安全漏洞,而攻击者已经能够利用这一漏洞进行攻击,因此厂商几乎没有提前时间进行防护或修复。

• 社会工程学攻击高度依赖个性化定制。在 Deepfake 等 AI 技术的加持下,攻击者现在能以极低的成本,生成语言和语境几乎无可挑剔的高度定制化钓鱼内容,抹平了过去“精准欺骗”所需的高昂人工调查成本。

社会工程学攻击(Social Engineering)是一种利用欺骗和心理操纵来获取敏感信息或系统权限的攻击方式,而不是直接通过技术漏洞入侵。

2. AI 能够将攻击活动规模化

当单次攻击的技术与伪装成本大幅降低后,结合 agent 的自动化能力,攻击活动可以迅速跨越了人工的物理限制,实现了指数级的规模扩张。

• Agent 具备一定的推理、学习和自我复制能力,并拥有完整的记忆机制。它们不需要休息,不会疲劳,能够 7×24 小时持续不断地对目标发起攻击。相比人工操作,Agent 的攻击速度和效率实现了指数级提升,可以同时针对成百上千个目标发起并发打击。

• 如前文所述,伪装成本的骤降直接催生了社会工程学攻击的规模化爆发。数据直观地印证了这一趋势:安全公司 SlashNext 的报告显示,2024 年下半年凭证钓鱼攻击暴增 703%,整体邮件攻击增长 202%。

3. AI 应用普及导致 AI 攻击面扩大

企业在部署 AI 应用的过程中,会引入新的安全风险和攻击路径。比如,CTO Lanham 曾以一家大型零售商为例,这家零售商在将传统 NLP 的客服机器人升级为 LLM 的版本后,系统立刻就暴露在了 Prompt Injection 攻击之下:攻击者只需通过对话要求系统进行退款,系统便可能直接照做。

提示词注入(Prompt Injection)是指有人在给 AI 的输入中加入恶意指令,让模型执行原本不应该做的操作或泄露敏感信息。

4. Agent 让每一个攻击的发生概率都变成了 100%

在企业对网络攻击的认知上,公司高管在过去往往习惯问“这种攻击发生的概率有多大?”,但这个问题在 AI 时代已经失去意义。因为一旦 agent 能够成功执行某种攻击,这种攻击的发生概率就是 100%:AI 会持续不断地尝试,直到成功为止。过去红队报告里那些概率较低、暂不优先处理的攻击路径,在 Agent 时代全部变成了必须面对的现实威胁。

5. AI 攻击变得更加隐蔽

AI 攻击还带来了新的隐蔽性问题,如今 agent 使用网络的方式和真人用户非常相似,往往只有当攻击者大规模释放 agent 集群时,才能通过流量体量判断出这是自动化攻击。

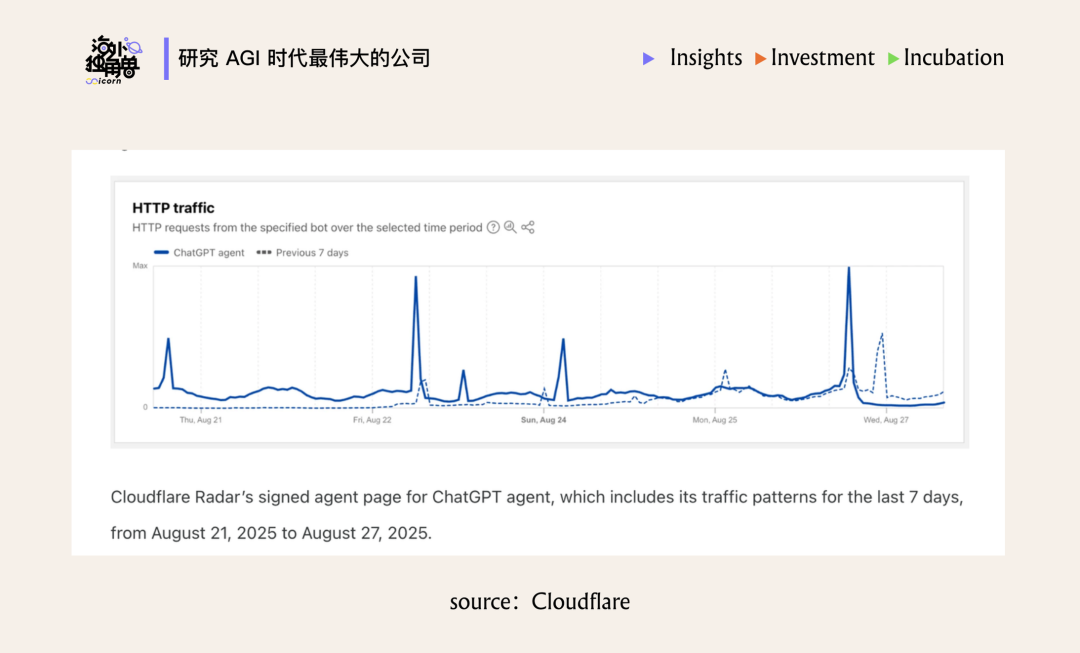

比如 Cloudflare 去年在关于 Signed Agents 的报告中指出,现代 agent 已经不再是执行单一重复任务的简单爬虫,它们代表终端用户本身执行复杂的业务逻辑(如订机票),并使用真实的远程浏览器环境。根据 Cloudflare Radar 披露的监控图表,这类 agent 的流量模式(Traffic Patterns)与真实人类用户的活跃周期是高度相似的。

防守侧:传统人类红队存在结构性缺陷

从更宏观的角度看,网络安全本身存在结构性的不对称:一名攻击者可以给数以千万计的防御者制造出海量工作负荷,防御方需要守住每一个节点,攻击方只需找到一个突破口。这种不对称性在 AI 时代被进一步放大:进攻的成本在下降,而防御的复杂度在上升。

目前的防御性软件虽然易于部署且可实现全面覆盖,但它本质上是被动的,无法在漏洞被利用前主动发现和修复问题。而传统人类红队又存在两个结构性缺陷:

1. 路径覆盖不完整:人类红队在有限时间内通常只会选择阻力最小的路径完成目标,因此客户看到的报告只反映了实际风险的一小部分。

2. 频率不足以应对环境变化:企业网络处于持续变化中,比如新系统上线、配置变更、人员流动,每一次变化都可能引入新的漏洞,年度频率的评估无法捕捉这种动态风险。

如果一名顶级专家能够 365 天×24 小时不间断地进行测试,他理论上可以找到所有可能的攻击路径,包括因环境持续变化而不断产生的新路径。但在现实中,这种持续性的测试既不具备可操作性,也没有足够数量的专家能够支撑如此规模的工作。

而且,从经济角度看,这种人力模式也面临挑战。

Lanham 和 Evan Pena 在访谈中提到,在传统模式下,一次标准的人类咨询评估(两人干两周,外加一周写报告)的单次总费用高达约 6 万美元。如果要按攻击面计算,雇佣人类覆盖企业 1% 的攻击面可能就需要耗资 100 万美元;如果要实现 100% 覆盖,线性外推的成本将高达 1 亿美元,这远超任何企业的安全预算。

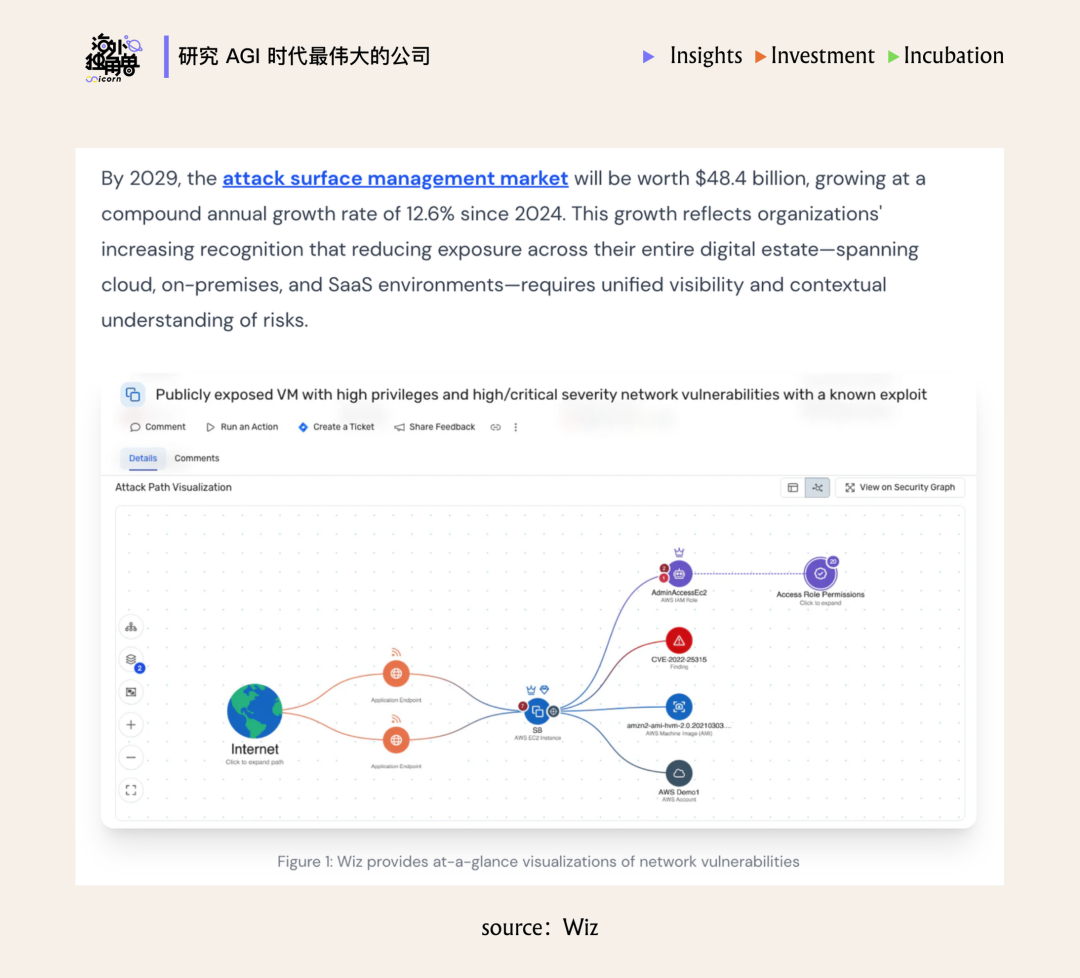

Wiz 去年在一篇 blog 中表示,到 2029 年,攻击面管理市场(attack surface management market)将达到 484 亿美元,自 2024 年以来的复合年增长率为 12.6%。

总的来说,一旦 agent 获取网络初始权限,它将以计算机的运算速度在内网横向移动,攻击者的停留时间将从数周压缩至数秒。在这种速度下,防御侧如果仍需要 human in the loop,就几乎不可能及时做出响应。

02.

Armadin 是什么?

Nation-State Attack

在理解 Armadin 的产品之前,我们需要先理解一个概念:nation-state attack(国家级网络攻击)。

Nation-state attack 具体是指由某个国家的政府或其授权的组织(如情报机构、军队、或受国家支持的黑客团队)发动的网络攻击。与普通黑客或犯罪团伙不同,其背后有国家资源、政治意图和战略目标的支撑。

因为拥有几乎无限的资金、人力和计算资源,Nation-state attack 通常能够开发或购买零日漏洞,成本可达数百万美元,并且具备长期潜伏能力,APT(Advanced Persistent Threat,高级持续性威胁)往往潜伏数月乃至数年。

抛开其背后的政治意图,Nation-state attack 可以被视作是网络威胁中资源等级最高、战略意图最强、防御难度最大的一类攻击,通常也代表了技术复杂度的顶端。

Armadin 的核心理念是:先打造一个能够执行国家级攻击行为的 agent,让它持续攻击自身系统;然后利用这些攻击结果训练防御 agent,从而形成无需人类干预的自主防御闭环。

因此,为对抗 agent 带来的新威胁,作为防御方的 Armadin 必须深入理解甚至模拟 agent 的攻击路径。

例如,Armadin 的 agent 已经实现了对 Active Directory Certificate Services(ADCS)ESC1 攻击的完整自动化编排:agent 可以从一个普通用户账号出发,自动完成整个权限提升链条。这类攻击过去需要经验丰富的红队专家手动操作,现在一个普通技术人员只需知道如何提示 AI 即可复现。

ADCS ESC1 攻击是一种针对 Windows 企业环境中 ADCS 的攻击,攻击者利用 ADCS 配置或权限漏洞,伪造证书来冒充合法用户或提升权限。

红队专家是指专门模拟黑客攻击企业系统的人,他们通过入侵测试找出安全漏洞,帮助组织提升防御能力。

CEO Mandia 认为,Armadin 最大的竞争对手不是其他安全公司,而是真实发起网络攻击的一方,尤其是国家级的进攻行为。竞争关键在于,谁能更快地构建出最强的进攻 agent,并将其转化为最强的防御 agent,在攻防之间形成持续迭代的正向循环。

Armadin 的产品

CEO 对于安全产品的理念来自于之前连续创业过程中发现的一个行业痛点:企业需要一个统一的进攻平台来作为检验自身网络防御的“终极试金石”。

Armadin 将自己定位为网络领域的 F-35:顶尖人类黑客类似驾驶员,AI 会持续从专家的每一个操作决策、每一次评估判断中学习,将人类的直觉和经验转化为可复现、可扩展的机器能力。也因此,Mandia 认为,只有打造出能够执行国家级进攻行为的终极进攻 agent,才能拥有具备终极防御能力的 agent。

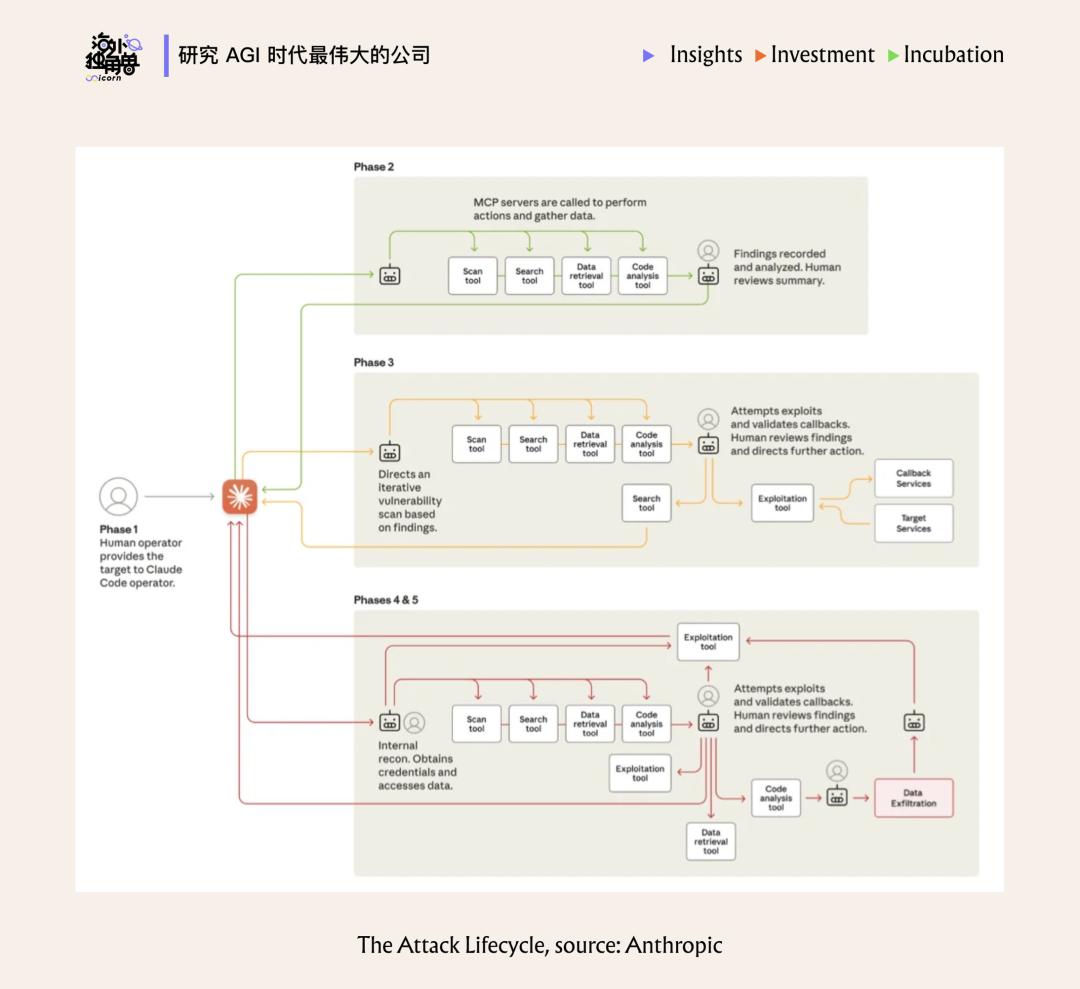

左右滑动查看完整图片

Armadin 的产品形态是一个 cockpit 界面(一个软件或系统的控制面板界面),支持 Web 应用渗透测试、infra 攻击、自定义应用攻击等场景。Mandia 曾表示,当他看到一个有着多年红队经验的专家在看完 agent 给出的建议后说出“就该这么做”的时候,他知道产品方向是对的。

在输出层面上,为了避免第一代 AI 安全产品常见的高误报问题,Armadin 并不会简单地列出 100 条漏洞,而是根据漏洞的可利用性和业务影响两个维度进行排序,生成一份优先修复清单。举例来说,如果攻击者攻破了 10 个账号,其中 1 个账号能访问 100 个系统,而另外 9 个账号各只能访问 1 个系统,那么这 10 个账号的修复优先级显然应完全不同。

Armadin 的长期目标不止于发现漏洞,公司五年后的目标是用 45 万个 AI agent 实时保护 3.2 万个实体,防御平台能针对所有风险持续自动修复、更新,完全无需人工干预。

Lanham 认为,修复过程涉及企业生产环境的变更管理。许多企业仍依赖人工 QA(质量保证)流程。如果 agent 能够定义功能标准,就可以建立自主 QA 系统,实现自动修复。这样一来,系统可以高速运转,新变更在部署时也能立即进行安全压力测试,并在进入生产环境前完成修复,从而真正实现 shift-left(安全左移)。

Shift-left(安全左移)指的是,把原本在开发后期(如测试或上线前)才做的安全检查与修复工作,提前到软件开发早期阶段(设计、编码阶段)进行。

把专家直觉变成 agent 可直接学习的格式

Armadin 训练 agent 的核心在于将攻击方法论结构化,转化为 agent 可直接摄取和学习的格式,最终让 agent 在真正习得人类专家的思考方式基础上,比人类更快、更高效地执行防御行为。

具体来讲,团队会先对每个 eval 环境进行人工评估,并训练模型按专家的真实思路执行攻击。这不仅包括标准化流程,还涵盖许多非标准化、具有创造性的战术。

• 在一次真实项目中,人类红队员曾通过观看长达一小时的 MP4 会议录像,利用视觉识别,发现白板上写着的服务账号和密码。这一过程被纳入 agent 训练流程后,agent 就具备了自动扫描长视频并识别敏感信息的能力,这成为了 agent 的标准能力之一。

• 在 Web 应用测试中,agent 遵循类似的系统流程:首先对目标应用进行指纹识别和全面映射,以充分理解系统结构和潜在攻击面;只有在形成清晰的目标后,agent 才会开始行动,而不会盲目地向目标投放各种工具。

在具体执行上,Armadin 会将操作按风险等级分类:主机发现、端口扫描、LDAP 查询、应用指纹识别等简单侦察操作完全由 agent 自主执行;一旦涉及远程代码执行及后续横向移动等高危操作,需要人类专家逐一审批,或通过自然语言将 agent 重定向到不同路径。

团队将这一设计类比为自动驾驶:当前保留人类在关键节点的审批权,不是为了提高结果质量,而是为了防止 agent 执行超出授权范围的操作,以及适应不同客户对渗透测试范围的不同要求。当然,Armadin 的最终目标是持续降低“人类接管”的频率,同时提升系统整体质量,最终走向完全自主。

客户提供高质量训练数据,形成商业飞轮

Armadin 的商业飞轮有一个独特之处:客户付费给 Armadin 进行安全评估,同时也在为 Armadin 提供高质量的训练数据。

与大多数 AI 公司不同,Armadin 从客户处获得的不是环境本身的数据,而是关于攻击方法和技术的数据。

每个企业环境都有其独特性,因此在 agent 完成通用攻击路径之后,它还需要创造性地适应特定环境来设计出“创意解法”。而这些“创意解法”才是真正有价值的训练素材,因为环境数据本身并不能显著提升模型的攻击应对能力,而攻击方法和数据则能有效增强模型。经过结构化处理后,这些解法会反哺模型训练,使每一次真实交付都能同步提升 agent 的能力。

这种技术与数据上的进化,最终会转化为经济优势,并反过来极大地加速了飞轮的运转。 算一笔最直观的经济账:原本需要两周时间、花费约 6 万美元的人类渗透测试,agent 几分钟就能完成,token 成本甚至不到一杯咖啡。

由于成本不随覆盖范围线性增长,企业将有能力实现全天候、100% 的攻击面覆盖。而这种极高频、全覆盖的常态化测试,会让 agent 接触到海量原本难以触及的边缘场景,从而源源不断地为 Armadin 挖掘出新的“创意解法”,让整个数据与商业飞轮形成完美的闭环。

三个 use case

团队在访谈中分享过 Armadin 的三个真实的渗透测试案例,这些案例展示了 Armadin 如何通过创意攻击和自动化 agent,识别系统中的未知漏洞,并在现实环境中实现对企业攻击面的持续覆盖。

渗透测试(Penetration Testing)是指,安全专家模拟黑客攻击,主动尝试发现系统、应用或网络中的漏洞,来评估安全性。

Case 1: 暗网凭证泄露与未完成 2FA 账户的接管

这是由 Armadin 的 computer use agent 完成的一次完整攻击链,全程没有人类介入。

在这次授权行动中,Armadin 的 agent 自主潜入暗网,针对目标企业的外部攻击面进行了全面的枚举和信息搜集,在海量数据中精准提取了 438 个被泄露的员工凭据,并自动发起了登录尝试,最终成功验证了 7 个有效账户。

在这个过程中,agent 在登入其中一个账户后,系统遇到了双因素认证(2FA)的拦截,但由于该目标员工在入职后从没有完整走完 2FA 的注册流程,因此 agent 可以直接将攻击者控制的手机注册为合法的认证设备,从而在没有触发任何异常告警的情况下完成了账户接管。

这个案例表明,全自动攻击链已经能够在无人干预的情况下完成账户接管,展示了 AI 将攻击规模化和持续化的潜力,这是传统红队永远无法达到的攻击密度。

Case 2: 软令牌(Soft Token)密码失效

当时 Armadin 的攻击目标是进入一个被严格隔离的机密网络。进入该网络的唯一路径是一台跳板机(Jump Host),且必须使用双因素认证令牌(2FA Token)进行身份验证。

在测试中,团队成功攻破了企业内网(Corp)的一台 RSA 服务器,并从中完整提取了所有软令牌(Soft Token)的种子文件(Seed files)。在进一步的数据挖掘中,他们发现,企业为简化大规模员工入职流程,为所有软令牌的注册邮件统一设置了相同的导入密码。团队使用该密码将软令牌导入自己的设备,通过跳板机认证,成功进入机密网络。

这类由流程和配置累积形成的系统性风险,往往只能通过持续性的安全测试才能被发现,而依赖年度人工评估,很可能长期无法察觉。

Case 3: 航空舱单危机

在这次测试中,Armadin 首先在一个面向互联网的外部 Web 应用中发现了无需身份验证的 SQL 注入漏洞,并借此获取了后端 Web 服务器的远程代码执行(RCE)权限。

虽然这台服务器被隔离在 DMZ(非军事区)内,通往内部网络的安全策略极其严格,常规的 RDP、SSH 以及主流数据库端口全部关闭,但团队发现了一个开放的冷门端口,运行着 IBM MQ 消息队列协议。由于该协议诞生于对安全要求不高的 90 年代,本身甚至没有内置身份验证机制,因此团队利用 Web 服务器上现成的 Java 库,实时编写了一个自定义客户端来与该消息队列进行交互。

这一发现的业务影响是毁灭性的,因为该队列实际上负责传输机场和空中交通管制部门发送给航空公司及海关的敏感信息,其中包括国际航班入境必须申报的 eAPIS 舱单。因此,Armadin 不仅能读取护照等机密数据来追踪特定人员,甚至获得了篡改航班舱单的读写权限。

在这个案例中,Armadin 利用的不是已知漏洞,而是对一个合法服务的滥用。这类创意攻击没有标准 TTP 可遵循,这正是 Armadin 重点训练 agent 去识别和执行的能力。

03.

Agent Swarm 带来的技术挑战

Armadin 将 agent swarm 作为自身技术路线,但这也意味着公司必须面临 agent swarm 带来的技术挑战:不在于让单个 agent 如何执行攻击,而是如何让一个协调一致的 agent 集群(agent swarm)在真实企业环境中安全、高效地运作。这是一个完全开放的工程问题,远超现有 agentic 系统的能力边界。

分布式 context 管理

传统 agentic 系统处理的是单一视角,比如一个人与一个 chatbot 对话,一个工程师与一个 coding agent 交互。Armadin 面对的是一个 agent 集群同时在企业网络中展开侦察、尝试初始访问、横向移动等,每个 agent 都在实时生成信息。

因此,Lanham 认为,需要在整个系统中建立共享记忆(shared memory),形成一种 hive context(蜂巢上下文),让每一个 agent 都能够理解所有正在发生的事情,提炼出相关信息,保持系统持续运转,类似于让大量自动驾驶汽车同时上路,并让它们共享记忆、协调行动。

相比之下,人类专家永远无法对一个企业网络中的所有资产保持完整的实时认知。Agent 在这一点上具备人类永远无法企及的能力:它能够对每一个被评估的资产、每一个历史安全事件、每一个已发现的漏洞,以及与该环境最相关的威胁行为者,保持完整的长期记忆,并将这些信息映射到具体的攻击技术上执行。当新的威胁出现时,系统能够立即回答:针对这种攻击方式,我们是否安全。

奖励验证的稀缺性

网络安全领域在 RL 中面临一个长期存在的困难:如何验证攻击是否成功、防御是否有效。构建能够在企业规模上运作、具备企业级质量的系统,需要解决这个奖励信号稀缺的问题。

Armadin 的解法是通过真实交付积累 eval 环境,即每一次成功的攻击都可以转化为一个可验证的评估场景,为模型训练提供高质量的奖励信号。

04.

团队背景

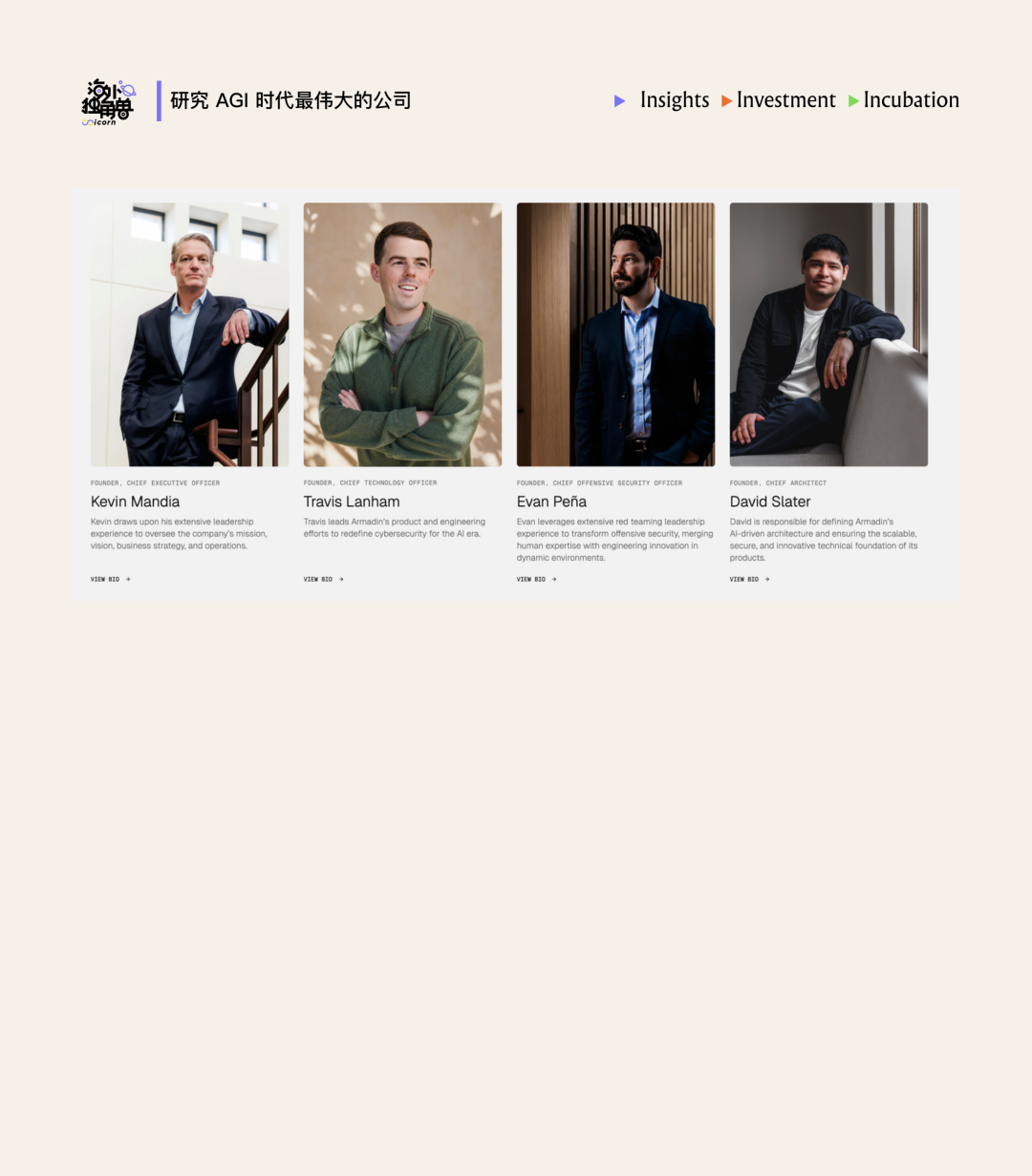

Armadin 团队成员包括 Kevin Mandia(Mandiant 创始人)、Travis Lanham(前 Google Cloud 安全首席工程师)、Evan Peña(前 Mandiant 红队主管,有 13 年专业经验,渗透测试成功率超过 90%)、David Slater(前 Google 安全运营工程师)。目前拥有超过 20 名 AI native 开发者,以及一支曾对大多数财富 100 强企业进行过红队测试的渗透测试专家团队。

左右滑动查看完整图片

CEO Kevin Mandia 曾就读于 Lafayette College 计算机科学专业,后来进入空军,在五角大楼任职期间取得法证科学学位,随后转入空军特别调查办公室,以特工身份调查计算机入侵案件。1998 年离开军队后,他先后参与训练 FBI 的计算机犯罪调查能力,在 Foundstone 与 George Kurtz、Stu McClure 共事,2004 年创立 Mandiant。

George Kurtz 是 CrowdStrike 的联合创始人兼 CEO。他曾在 McAfee 担任 CTO,在网络安全和高级威胁防护方面有丰富经验。

Stu McClure 是网络安全专家,曾任 CrowdStrike 的首席安全官(CSO),在信息安全运营和威胁情报领域有深入实践经验。

Mandiant 的信念是安全漏洞不可避免,在这一前提下,最重要的能力是响应和溯源,而不是试图构建无懈可击的防线。Mandiant 依靠自有资金运营,保持盈利,十年间仅有一年出现亏损,亏损额仅为 23 万美元。在此期间,公司被动收到过 14 份收购意向书。2013 年公司被 FireEye 收购,随后 Mandiant 再次独立,最终被 Google 收购。

在这期间,Kevin Mandia 还作为合伙人参与创立了专注网络安全的风险投资机构 Ballistic Ventures。在和创业者 Travis Lanham 的一次见面中,他发现 Lanham 描绘的创业蓝图与自己对于企业网络安全的思考高度契合。Lanham 本人是一名 AI-native 工程师,曾亲手构建过多个数十亿美元级别的全球化平台,具备深厚的大规模系统工程经验。在交流中,Lanham 和另一位创始人邀请 Mandia 来领导这家新公司,Mandia 当即决定加入创业。

Reference

From 1% Coverage to Continuous Security Testing | Armadin’s Travis Lanham and Evan Pena|https://www.youtube.com/watch?v=NK7gZGvFy5I

BONUS: Armadin"s Kevin Mandia | Redefining Security in a New Age of Threats | Spotlight On | AccelVC|https://www.youtube.com/watch?v=dEQ92H39BrY&t=56s

排版:夏悦涵

声明:本文来自海外独角兽,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。