前情回顾·苹果间谍软件威胁动态

安全内参3月19日消息,iPhone入侵技术常被比作稀有且难以捉摸的生物:黑客通常只针对极少数精心挑选的目标使用这些技术,行动过程也极为隐蔽谨慎。因此,这些技术在真实环境中往往难以被发现。

然而,近期接连发生的一系列间谍活动和网络犯罪行动显示,这类手机接管工具已被嵌入受感染的网站,并以大规模、无差别的方式入侵了成千上万部手机。

尤其值得关注的是,一种新技术能够接管数亿台iOS设备中的任意一台,如今已以易于复用的形式出现在互联网上,使全球相当一部分iPhone用户面临风险。

DarkSword、Coruna等多个iPhone入侵工具泄露

3月18日,谷歌与网络安全公司iVerify、Lookout的研究人员联合披露,他们发现了一种名为DarkSword的复杂iPhone入侵技术。该技术已被部署在受感染的网站上,一旦用户访问,这些iOS设备便会在毫无察觉的情况下立即遭到入侵。

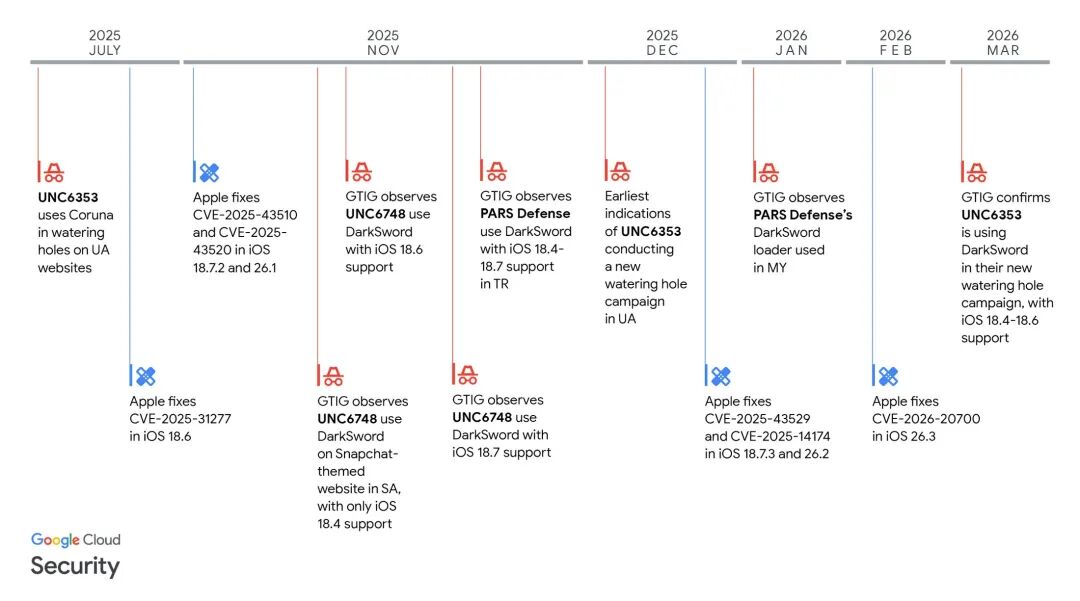

图:DarkSword漏洞观测和修复时间线

尽管该技术不会影响最新版本的iOS,但能够攻击运行苹果此前操作系统版本iOS18的设备。根据苹果的统计,截至上个月,这类设备仍占iPhone总量的近四分之一。

iVerify联合创始人兼首席执行官Rocky Cole表示:“只需访问一个热门网站,大量iOS用户的全部个人数据就可能被窃取。”他还指出:“仍在使用旧款苹果设备或较旧操作系统版本的数亿用户,依然处于易受攻击的状态。”

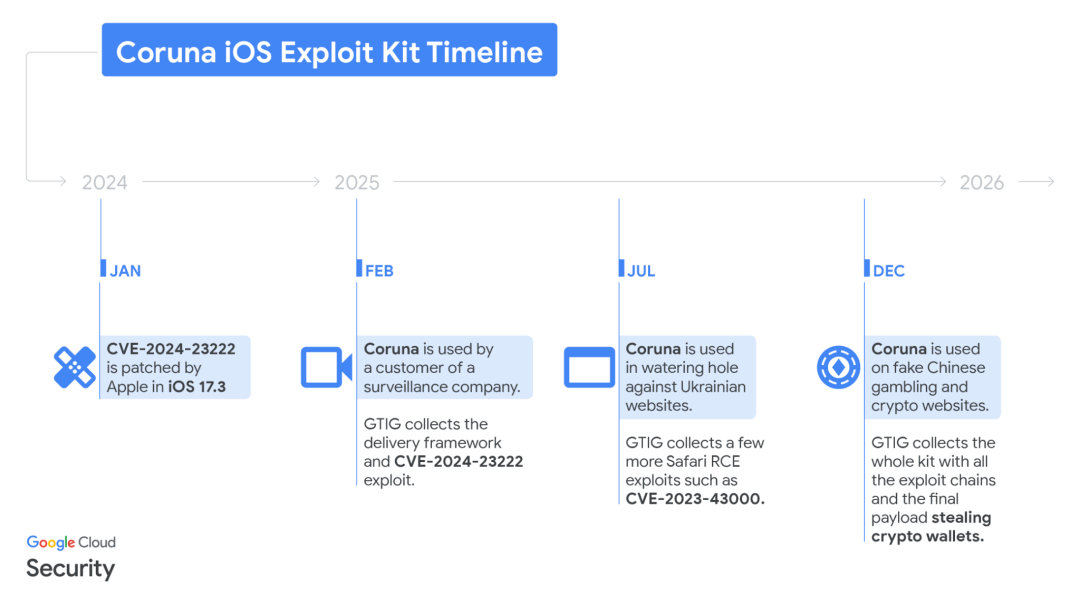

在DarkSword被曝光的两周前,另一种更加复杂、功能更完善的入侵工具包Coruna也被公开披露。

图:Coruna漏洞观测和修复时间线

谷歌表示,Coruna曾被一个由俄罗斯支持的间谍组织以及其他黑客团体使用。尽管DarkSword似乎由不同的开发者创建,但研究人员发现,它同样被这些俄罗斯间谍所使用。

两款工具已被多个威胁组织利用

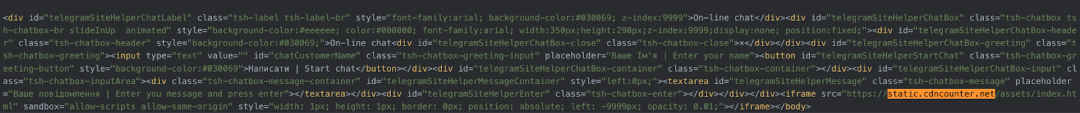

与Coruna类似,DarkSword工具也被悄悄植入正规乌克兰网站组件中,包括在线新闻媒体和某个政府机构网站,用于窃取访问者手机中的数据。

图:某个乌克兰政府网站被植入DarkSword恶意iframe

谷歌称,除这一俄罗斯间谍行动外,DarkSword此前还曾被用于攻击沙特阿拉伯、土耳其和马来西亚的受害者手机。谷歌在博客中指出,在针对土耳其和马来西亚目标的案例中,土耳其安全与监控公司PARSDefense的客户似乎使用了该入侵工具。这些迹象表明,DarkSword已经扩散至多个不同的黑客组织手中,并且很可能会被更多组织采用。

iVerify联合创始人兼研究员Matthias Frielingsdorf指出,最近在间谍行动中使用DarkSword的俄罗斯黑客,将完整且未混淆的代码直接留在这些网站上,任何人都可以访问并加以复用。代码中包含英文说明性注释,对各个组件进行了详细解释,并标注了DarkSword这一工具名称。

他表示,这种疏忽几乎等同于邀请其他黑客直接使用该工具攻击更多iPhone用户。Frielingsdorf说:“任何人只需手动收集这些漏洞利用的各个部分,就可以部署到自己的Web服务器上,然后开始感染手机,过程就是如此简单。而且文档写得非常清晰,几乎没有门槛。”

DarkSword可通杀iOS 18设备窃取个人隐私

据Lookout介绍,DarkSword旨在从易受攻击的iPhone中窃取多种数据,包括密码和照片,以及iMessage、WhatsApp和Telegram的聊天记录、浏览器历史、日历和备忘录数据,甚至还会获取苹果“健康”应用中的信息。尽管这一入侵行动明显以间谍活动为主,但DarkSword还会窃取用户的加密货币钱包凭证,这表明黑客可能同时从事以牟利为目的的网络犯罪活动。

与在用户手机上安装持久化间谍软件不同,DarkSword采用了一种更隐蔽的技术。这种技术更常见于通常针对Windows设备的无文件恶意软件,通过劫持iPhone操作系统中的合法进程来窃取数据。Cole表示:“它并不是通过加载间谍软件载荷强行突破文件系统,那样会留下大量容易被检测到的痕迹,而是按照系统设计的方式调用现有进程,因此留下的痕迹要少得多。”

Cole还指出,这种无文件技术意味着DarkSword的感染在手机重启后不会持续存在。相反,它会在入侵后的最初几分钟内迅速窃取数据,他将这种方式形容为“速战速决”模式。

本月早些时候曝光的Coruna iOS入侵工具包可攻击iOS13至17版本,而DarkSword则主要针对大多数iOS18版本,即苹果在2025年秋季发布iOS26之前的上一代移动操作系统。

DarkSword包含两条不同的漏洞利用链,分别针对iOS18早期和后期版本中的不同漏洞,具体取决于目标设备运行的系统版本。这意味着,相比Coruna,仍有更多手机面临DarkSword的风险,尤其是在iOS26推广速度较慢且不受欢迎的情况下。该系统因“液态玻璃”等新功能受到批评,一些用户认为其动画效果过多,降低了可读性。

根据苹果公司以及跟踪操作系统采用情况的StatCounter上个月发布的数据,仍有近四分之一的iPhone用户使用iOS18。要更新iPhone,可依次点击“设置”“通用”“软件更新”。用户还可以查看相关步骤,以限制“液态玻璃”效果。iVerify和Lookout均表示,其安全应用也可以检测手机是否以已知方式感染了DarkSword。

Coruna系美政府承包商开发,DarkSword或是同类来源

DarkSword的创建者仍然成谜,但研究人员一致认为,几乎可以确定该工具并非由部署它的俄罗斯黑客开发。他们更倾向于认为,它源自一家从事入侵技术交易的中间商公司。唯一的例外是代码中的英文注释,这些注释很可能是为向客户说明使用方法而编写的。DarkSword最明显的来源线索在于它与Coruna的关联。

上周,外媒TechCrunch报道称,Coruna由Trenchant开发,该公司是美国政府承包商L3Harris的子公司,专门为美国政府开发入侵技术。Trenchant前员工Peter Williams去年承认曾将公司的工具出售给一家名为Operation Zero的俄罗斯中间商公司,该公司此后已受到美国政府制裁。

尽管没有明确证据表明DarkSword也由Trenchant开发或为美国政府打造,但它被同一批可能购买了Coruna访问权限的俄罗斯黑客使用,这表明DarkSword也可能由Operation Zero或其他漏洞利用中间商出售。Operation Zero未回应WIRED的置评请求。

除了被俄罗斯间谍使用外,Coruna后来还被网络犯罪分子用于窃取讲中文受害者的加密货币。这种对iPhone入侵工具包更为鲁莽的使用方式,也可能表明Operation Zero愿意将其产品转售给任何愿意付费的黑客组织。

iPhone入侵技术已形成地下私密交易市场

连续出现两种不同且强大的iPhone入侵技术,而且可能都由缺乏筛选机制的中间商公司出售,这表明曾被认为极其罕见、仅用于针对特定个人的高定向攻击的漏洞利用,如今正逐渐形成一个日益活跃的转售市场。

Lookout移动威胁情报负责人Justin Albrecht表示:“过去人们认为,只有记者、活动人士或反对派政治人物才会成为攻击目标,普通公民无需担心。但现在我们看到,iOS漏洞利用通过不负责任的中间商被分发,已经形成一个市场,使其流入网络犯罪分子手中。”而这些人在使用时显然更加缺乏克制。

iVerify的Cole认为,DarkSword被如此大胆地使用,并且在其嵌入的网站上几乎没有采取任何防止被发现的措施。这表明iOS入侵技术如今在黑市上已经非常容易获取。黑客会无差别地使用这些工具,即便这样会增加被发现的风险。

Cole如此描述黑客的心态:“这个没法用了,我就再去弄一个。他们知道,这类工具到处都是。”

苹果公司发言人在一份声明中对外媒WIRED表示:“苹果全球的安全团队每天都在不懈努力,以保护用户设备和数据。”声明还指出,苹果已发布安全更新,可防护Coruna和DarkSword,其中包括上周针对无法运行iOS26的旧设备推出的紧急更新。声明称:“保持软件为最新版本,仍然是用户维护苹果设备高安全性的最重要措施。”公司还补充,启用iOS最严格安全设置“锁定模式”的用户同样受到保护。

除发布关于DarkSword的研究博客外,谷歌拒绝进一步评论。WIRED还通过PARSDefense公司的X账号联系对方,但尚未获得回应。

参考资料:https://www.wired.com/story/hundreds-of-millions-of-iphones-can-be-hacked-with-a-new-tool-found-in-the-wild/

声明:本文来自安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。