自从 iOS 14 发布以来,屏幕右上角的“小绿点”(摄像头开启)和“小橙点”(麦克风开启)就成了用户判断是否被偷拍偷录的指示器。然而,来自 Jamf Threat Labs 的最新研究显示,恶名昭彰的商业间谍软件 Predator 已经能够从系统底层“抹除”这些指示灯,让用户在完全不知情的情况下被全方位监控。

昔日“隐私防线”遭降维打击

在 iOS 14 之前,用户很难察觉 App 是否在后台偷偷调用摄像头或麦克风。苹果为此引入了系统级的指示灯机制:只要有传感器被激活,SpringBoard(iOS 的桌面管理进程)就会在状态栏显示相应的颜色圆点。

然而,由 Intellexa/Cytrox 开发的 Predator 间谍软件打破了这一防线。与之前的“NoReboot”技术(模拟手机关机假象来进行偷录)不同,Predator 更加狡猾且隐蔽:它不需要伪装关机,而是让手机在正常使用状态下,精准地抑制指示灯的触发。这意味着,你的手机看起来一切正常,实际上摄像头和麦克风可能悄然运转。

技术揭秘:简单而致命的“置空”攻击

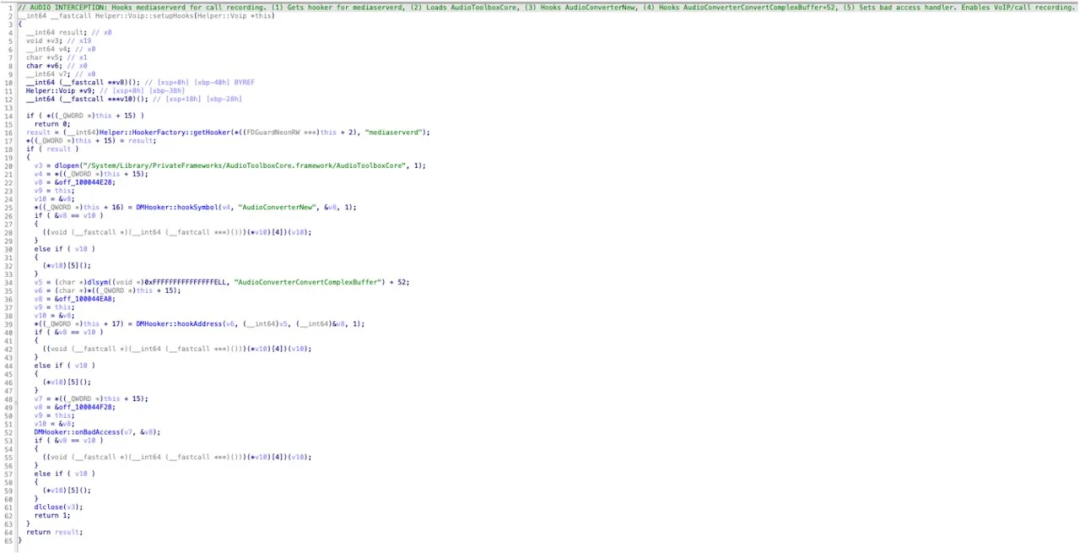

Jamf 的安全研究员对 Predator 的 iOS 样本进行了逆向,发现其核心模块 HiddenDot 使用了一种虽然简单但极具杀伤力的技术手段。

1. 擒贼先擒王:Hook 数据源头

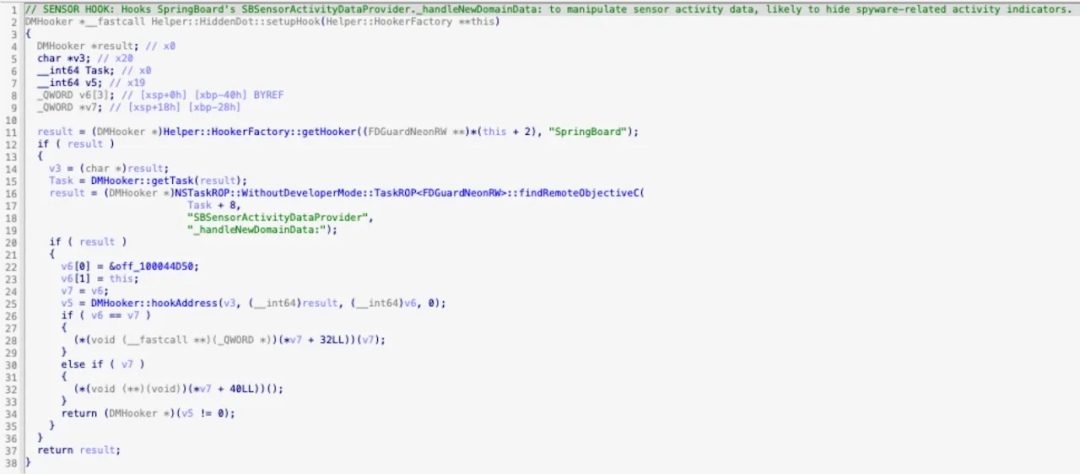

Predator 并没有试图去修改 UI 界面(太容易出错),而是直接瞄准了数据源头。它在 iOS 的 SpringBoard 进程中,对 SBSensorActivityDataProvider 类的 _handleNewDomainData: 方法进行了 Hook。

这个方法原本是 iOS 用来接收传感器状态变更通知的“总闸”。一旦摄像头或麦克风状态改变,系统都会调用这个方法。

2. 利用 Objective-C 特性“静默”系统

Predator 的攻击逻辑利用了 Objective-C 语言的一个基础特性:向 nil(空对象)发送消息会被系统静默忽略,而不会导致崩溃。

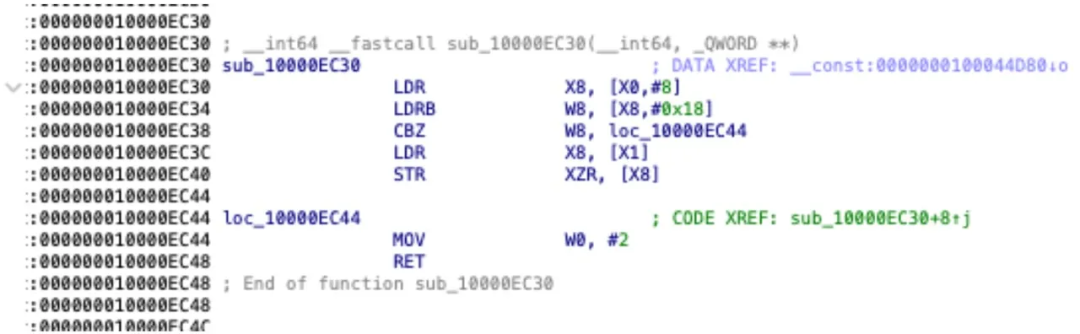

研究人员在反汇编代码中发现,Predator 的 Hook 回调函数中有一条关键的汇编指令:STR XZR, [X8]。这条指令的作用是将线程状态中的 x0 寄存器(在 ARM64 架构中用于存放 self 指针)写入 0。

简单来说,Predator 在系统准备更新状态栏指示灯之前,把“汇报人”变成了“空气”。 于是,原本的调用:[SBSensorActivityDataProvider _handleNewDomainData:newData]被篡改成了:[nil _handleNewDomainData:newData]

结果就是:没有任何报错,代码停止执行后续逻辑,SpringBoard 永远收不到传感器开启的通知,绿点和橙点自然也就不会亮起。

3. 一石二鸟

研究发现,这一个 Hook 点同时解决了摄像头(绿点)和麦克风(橙点)的指示问题。相比于分别去拦截不同的 UI 渲染流程,这种在数据聚合层面的拦截显得极其高效且稳定。

绕过 PAC 与“幽灵”代码

除了隐藏指示灯,Predator 在获取权限方面也展示了高超的手段。

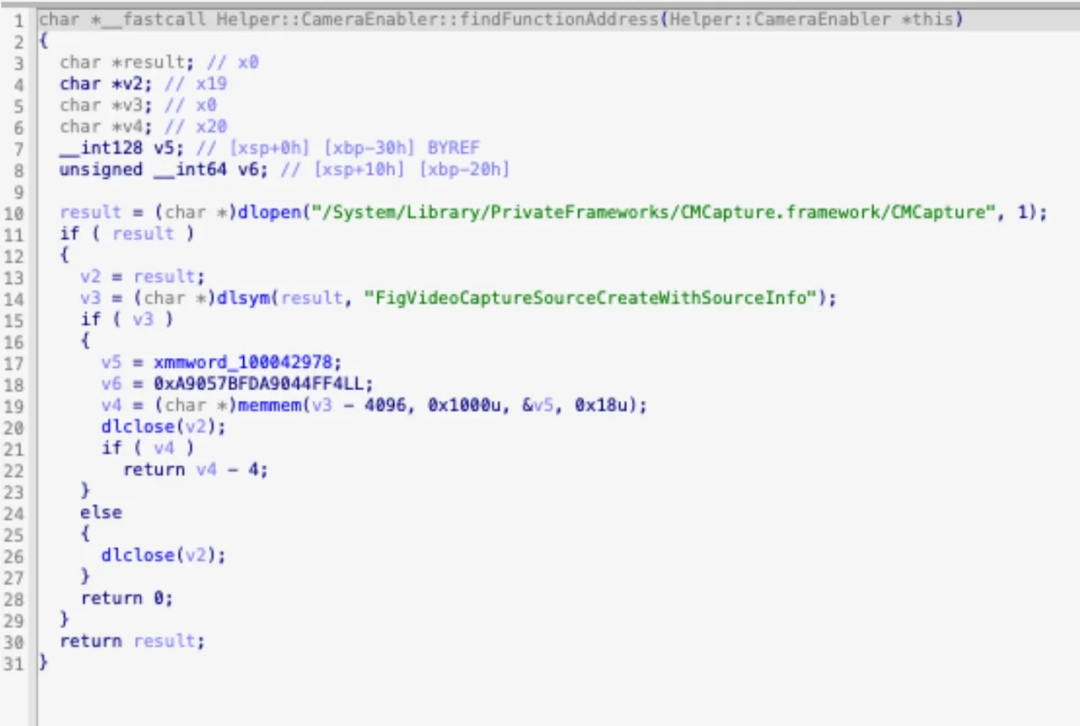

PAC 绕过:为了绕过苹果的指针身份验证(PAC)机制,其 CameraEnabler 模块不再依赖固定的符号表,而是通过扫描 ARM64 指令模式来定位系统内部函数。这使得它能抵抗 iOS 的系统更新,即使苹果修改了函数名,只要代码结构相似,它依然能找到入口。

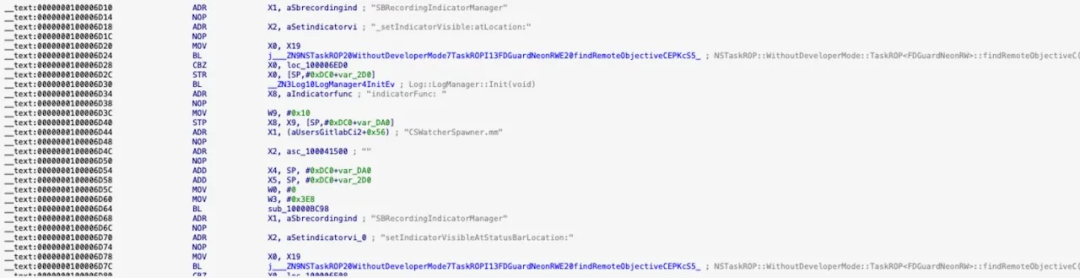

废弃的“笨办法”:研究人员还在样本中发现了被称为“死代码”的遗留片段。这显示开发者最初尝试过直接 Hook SBRecordingIndicatorManager(指示灯管理器),CSWatcherSpawner::TestHooker()函数零交叉引用 ——从未被调用过。似乎是已被更优雅的 SBSensorActivityDataProvider 方法取代的开发/测试代码。显然他们后来发现,直接拦截数据源头(上文提到的方法)更加干净利落。

VoIP 录音的“阿喀琉斯之踵”

虽然 Predator 的技术令人咋舌,但并非毫无破绽。研究指出,其负责 VoIP(网络通话)录音的模块本身并没有内置隐藏功能。这意味着攻击者必须先启动 HiddenDot 模块来“致盲”系统,然后才能安全地开启录音。这暴露了其模块化设计中可能存在的操作间隙。

小结

Predator 这类军用级间谍软件通常针对的是高价值目标,普通用户虽然不必过度恐慌,但这一技术细节的曝光再次证明:没有任何操作系统是绝对安全的。

参考资料:How Predator spyware defeats iOS recording indicators https://www.jamf.com/blog/predator-spyware-ios-recording-indicator-bypass-analysis/

声明:本文来自玄月调查小组,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。