编者按

美国网络安全公司Augur于3月19日发布题为《伊朗 2026年威胁态势评估》的研究报告称,伊朗黑客组织在遭受美以突袭前6个月内进行了密集的基础设施预置,旨在抵御军事打击,并确保其全球黑客行动的韧性。

该报告利用Augur安全判定情报平台的数据,并结合开源情报,评估了伊朗国家支持和与其结盟的威胁行为体的基础设施。该平台通过行为和基础设施指纹识别,生成IP和CIDR级别的见解,并将判定结果分组为代表可能共享行为体基础设施的集群。该评估涵盖以下活跃于2024年至2026年的伊朗黑客组织,包括:与伊朗情报与国家安全部有关联的MuddyWater、OilRig/APT34和Handala;与伊朗伊斯兰革命卫队有关联的APT35/Charming Kitten、APT33/Peach Sandstorm、Cotton Sandstorm/Emennet Pasargad和CyberAv3ngers。

报告称,伊朗当前的网络态势已因美国和以色列持续打击其军事目标而削弱;伊朗网络行动的停滞很可能反映出操作人员安全和相关数字基础设施确实受到了破坏;伊朗黑客并非毫无作为,与伊朗结盟的黑客组织活动激增,例如Handala对美国医疗服务提供商Stryker发起的破坏性攻击,但此次事件是机会主义行为,并不表明伊朗的网络活动正在扩大或以医疗保健行业为目标;尽管伊朗的威胁级别仍然很高,但亲伊朗黑客组织在美以突袭后公开声称的入侵事件要么是机会主义行为、要么是夸大其词。

该报告分析了伊朗网络威胁行为体设置基础设施的三阶段演变轨迹。第一阶段:直接分配(2015-2019 年)。伊朗网络威胁行为体在此阶段的基础设施获取模式相对稳定且易于检测。第二阶段:过渡期和覆盖缺口(2019-2022 年)。伊朗网络威胁行为体在此期间不断调整其基础设施获取方式,转向租赁防弹主机提供商空间、注册空壳公司以及在西方国家进行宽松托管。第三阶段:防弹主机周边基础设施的重新获取(2020 年至今)。伊朗网络威胁行为体基础设施托管类别发生变化,调整了其基础设施、访问模式和可见性特征,转向防弹主机邻近基础设施,例如HostRoyale(AS203020,印度注册/地理位置位于阿尔巴尼亚)、BV-EU-AS(AS62005,爱沙尼亚注册)和Clouvider(AS62240,英国注册)。

该报告发现,在美以对伊朗发动袭击前的6个月内,伊朗网络威胁行为体采用了新基础设施获取集中模式,尤其是在2025年9月和2026年1月扩大了基础设施;此次特别积累是为了袭击后的行动做准备,这种模式符合预先部署的特征,但也可能反映了常规的基础设施扩建;伊朗网络威胁体使用了不同的服务提供商生态系统,这可能是为了降低单点检测风险,或者是因为不同群体使用不同的基础设施获取渠道;上述情况表示伊朗网络威胁体的操作安全态势正在走向成熟,相比2020年的获取模式有了显著提升。

奇安网情局编译有关情况,供读者参考。

威胁研究:伊朗 2026年威胁态势评估

要点总结

MuddyWater(伊朗情报与国家安全部)是一个伊朗威胁组织,其基础设施目前正处于被追踪和活跃状态,判定记录最早可追溯至2026年1月。

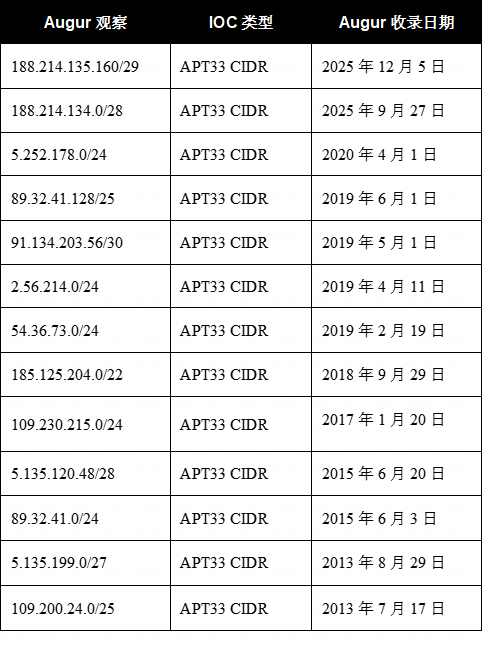

观测数据显示,2019年至2022年间,伊朗的基础设施获取行为发生了持续转变,在此期间,OilRig和APT33的覆盖率降至零。这反映的是相关各方获取和配置基础设施方式的改变,而非其行动的停止。

两个归因于MuddyWater的集群2025年9月出现显著的新基础设施建设爆增,在72小时内被出标记出7个无类别域间路由(CIDR)。随后在2026年1月又被检测到了一次,大约在2月28日美国和以色列对伊朗发动袭击前1个月。

2025年9月和2026年1月的基础设施由三个不同的提供商(AS62005 BV-EU-AS、AS62240 Clouvider、AS203020 HostRoyale)托管,这与有意的提供商多元化战略相一致。

2月28日袭击发生后,伊朗黑客行动主义生态系统显著扩大,数十个结盟组织现在参与报复行动。

尽管伊朗直接的网络行动有所缓和,但其附属组织仍然活跃,并继续与伊朗的军事报复行动一起对地区目标进行报复。

一、背景和分析范围

本报告利用Augur安全判定情报平台的数据,并结合开源情报,评估了伊朗国家支持和与其结盟的威胁行为体的基础设施。该平台通过行为和基础设施指纹识别,生成IP和无类别域间路由(CIDR)级别的见解,并将判定结果分组为代表可能共享行为体基础设施的集群。

本次评估涵盖以下活跃于2024年至2026年的伊朗黑客组织:MuddyWater(伊朗情报与国家安全部)、OilRig/APT34(伊朗情报与国家安全部)、APT35/Charming Kitten(伊朗伊斯兰革命卫队情报机构)、APT33/Peach Sandstorm(伊朗伊斯兰革命卫队)、Cotton Sandstorm/Emennet Pasargad(伊朗伊斯兰革命卫队)、CyberAv3ngers(伊朗伊斯兰革命卫队网络电子司令部)以及Handala(经评估与伊朗情报与国家安全部有关联)。Augur的数据仅包含在直接标记了已验证的伊朗黑客组织标识符或相关恶意软件家族的判定结果中。

Augur以中等至较高的置信度评估认为,伊朗当前的网络态势已因美国和以色列持续打击其军事目标而削弱。随着已知基地和备用地点持续遭受飞机和无人机的攻击,伊朗网络行动的停滞很可能反映出操作人员安全和相关数字基础设施确实受到了破坏。伊朗在2026年1月8日和2月28日的两次全面断网进一步印证了这一评估,断网行动开始的几天内,网络流量降至4%(NetBlocks 数据),随后在3月初降至1%以下。Augur对操作人员基础设施和开源情报的追踪也证实了伊朗核心操作人员的这种低调姿态。

与此同时,伊朗的反应也绝非沉默。除了伊朗最初以无人机和导弹进行报复外,西方和海湾国家还目睹了与伊朗结盟的组织(例如 Handala Hack Team、APT Iran和俄罗斯DDoS攻击组织NoName057)的活动激增。这些组织通过持续的DDoS攻击、网络钓鱼和破坏性行动,对美国和以色列的打击进行了更为明显的回应。Handala对美国医疗服务提供商Stryker发起的破坏性攻击就是一个例子,但Augur认为,此次行动是机会主义行为,与Handala以往的活动手法一致,并不表明伊朗的网络活动正在扩大或以医疗保健行业为目标。此次攻击部署了一种恶意数据擦除软件,清除了服务器、员工设备和一些个人设备上的数据,Handala辩称Stryker是一家“根植于犹太复国主义的公司”。

由于2025年伊朗内部文件泄露事件,传统的伊朗APT攻击模式正受到研究人员和执法部门的密切关注,这种模式已逐渐被国家主导的黑客行动组织及其附属身份所取代。尽管伊朗的威胁级别仍然很高,但Augur认为,在2026年2月至3月的冲突期间,许多公开声称的入侵事件要么是机会主义行为,要么是夸大其词。尽管如此,该地区的组织或可能接触到与伊朗有关联的活动的组织仍应优先考虑修补边缘设备、更新过时的软件以及修复已知漏洞。

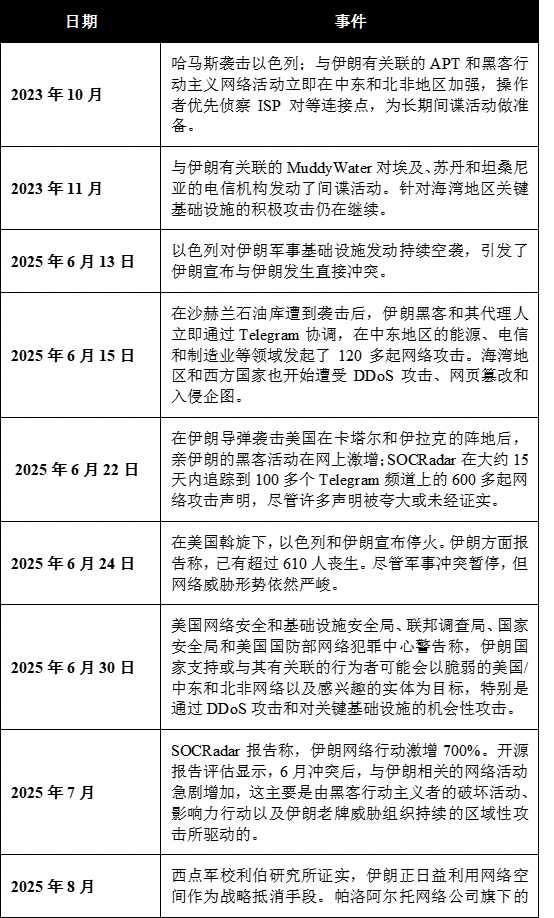

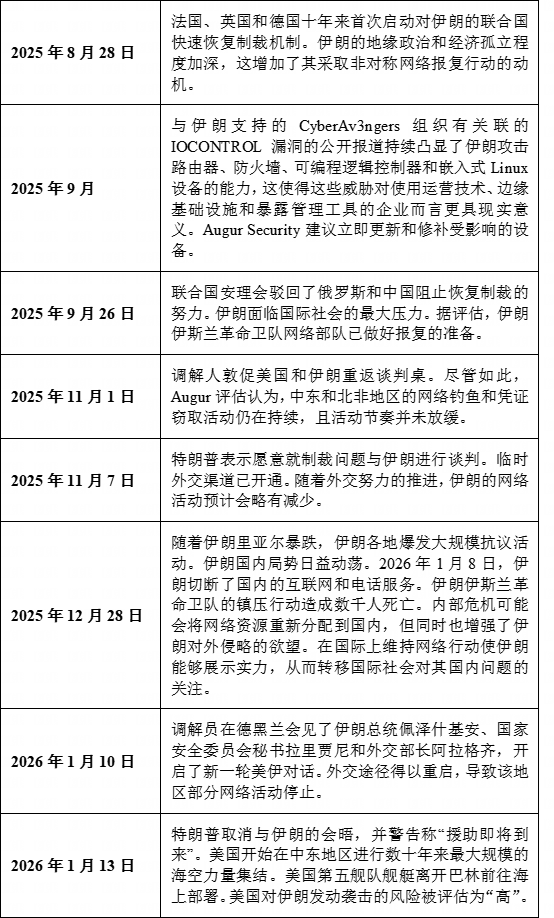

1、地缘政治背景和网络升级时间表

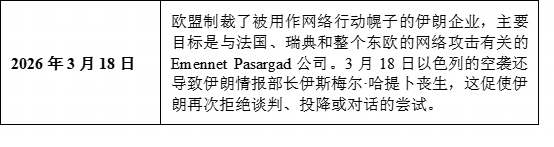

以下时间线记录了塑造当前威胁环境的关键军事和网络升级里程碑:

二、Augur覆盖:伊朗行动者集群

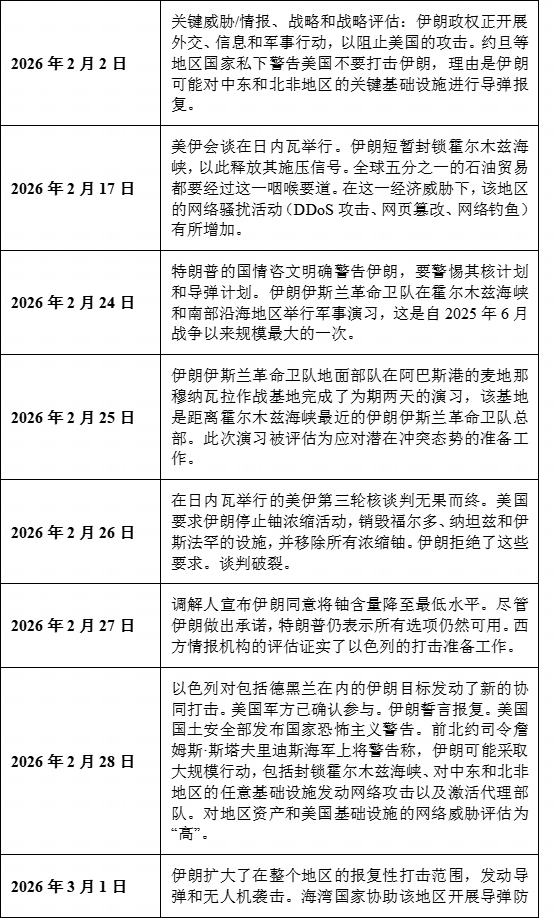

我们观察到,在所有针对伊朗攻击者标签、相关恶意软件家族和相关CVE的判定集群中,特征集群语料库涵盖了从2012年到2026年3月的时期。在筛选出包含已验证的伊朗特定标识符的集群后,以下特征集群构成了本次评估所使用的数据集。在该数据集中,伊朗的数字威胁态势依然复杂。核心操作者的近期活动较为有限,而附属攻击者和老旧的基础设施仍然构成整体威胁格局的主要影响因素。

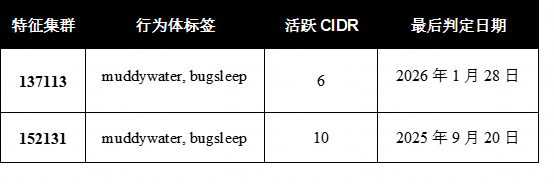

1、当前活跃集群

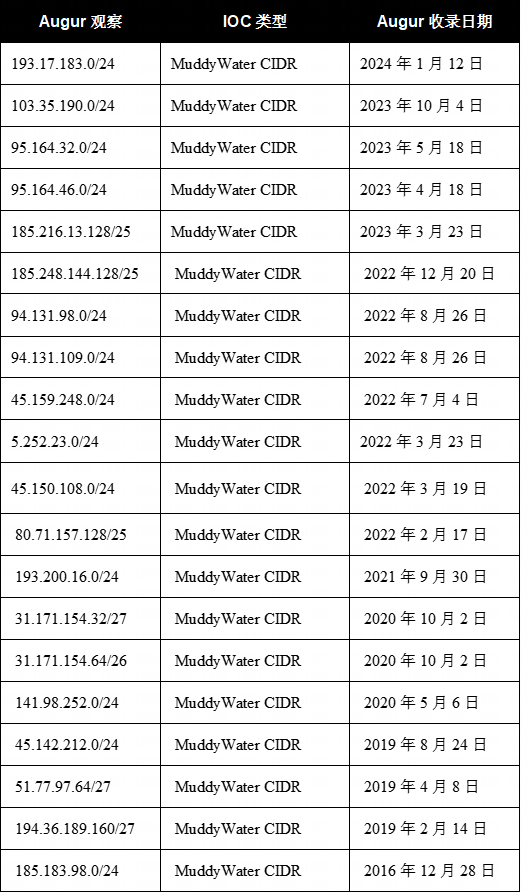

这两个集群都带有BugSleep标签以及MuddyWater 的标记,这与MuddyWater已知的使用BugSleep恶意软件以及其针对中东地区相关目标的行动重点相符。特征集群137113包含三个不同阶段的共11个判定,最早可追溯至2020年10月。特征集群152131包含三个阶段的共14个判定,最早可追溯至2022年3月。

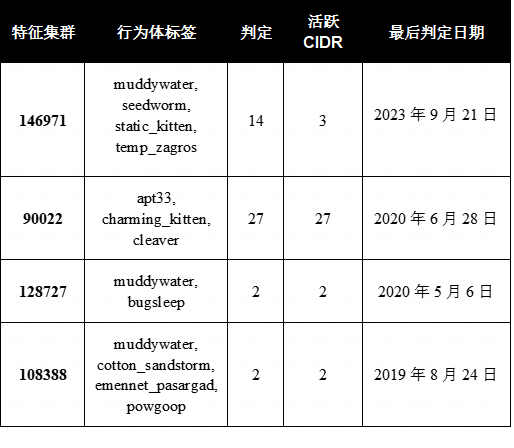

2、近期不活跃的集群(2020-2023 年)

特征集群146971包含数据集中与MuddyWater关联的最广泛的别名,除了muddywater外,还包括seedworm、static_kitten和temp_zagros,这反映出同一攻击者组织的多个跟踪名称被整合到同一个集群中。其最新判定日期为2023年9月,使其处于上述活跃集群和下方2020年前完全休眠集群之间的过渡位置。该特征集群中的3个活跃无类别域间路由(CIDR)代表自该日期以来未更新的基础设施,可能不再对与伊朗有关联的威胁行为者具有实际意义。

特征集群90022是唯一被归类为APT33的集群,其最后一次判定发生在2020年6月,这也是迄今为止观测到与APT33相关的基础设施的最新时间。该特征集群上的27个判定和27个活跃无类别域间路由(CIDR)表明,在最后一次观测时,该集群留下了显著的痕迹。特征集群128727是第二个MuddyWater/BugSleep集群,于2020年5月停止活动,与APT33集群的停止活动时间相隔数周,这表明在此期间,多个伊朗组织之间可能进行了更广泛的基础设施切换。特征集群108388的显著之处在于,它在同一集群上托管了muddywater和cotton_sandstorm/emennet_pasargad,这可能反映了伊朗情报与国家安全部和伊朗伊斯兰革命卫队附属组织之间共享的基础设施。

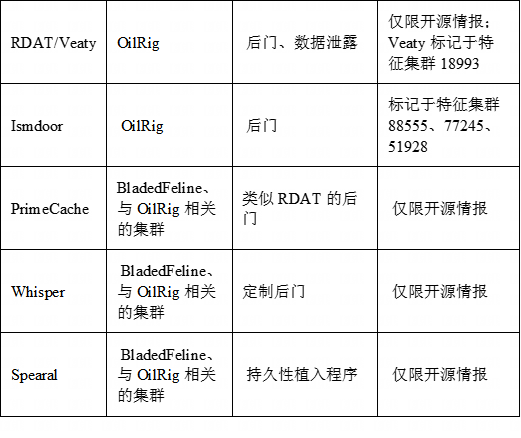

3、历史的OilRig /APT34集群(2016-2019年)

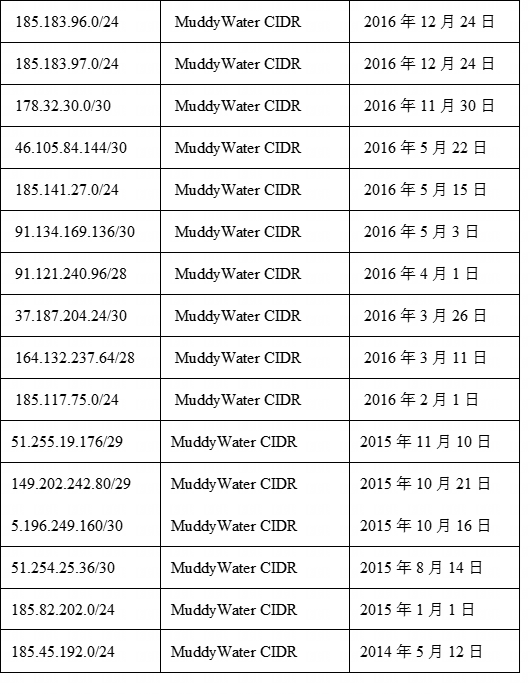

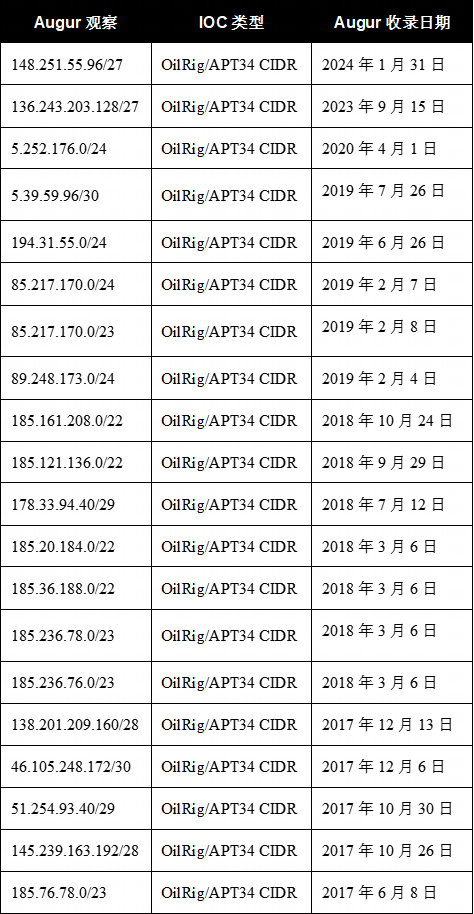

特征集群88555是伊朗语料库中密度最高的单一行动者集群,截至2019年8月最后一次观察时,共有195个判定结果和92个活跃无类别域间路由(CIDR),代表了该平台对OilRig基础设施最完整的历史覆盖范围。

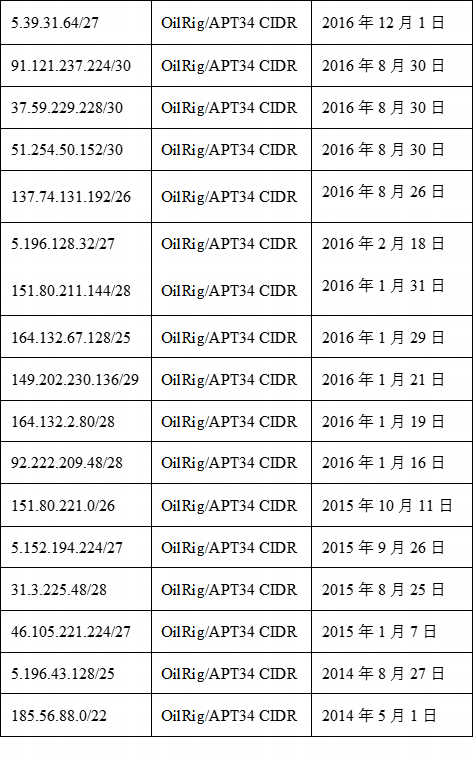

数据集中的特征集群51928是最早的OilRig网络集群,最早于2015年12月被判定,也是唯一一个同时带有Shamoon和Shamoon2标签以及OilRig/helix_kitten标识符的集群。这种共现表明,OilRig相关的网络基础设施与2016年和2017年针对沙特阿拉伯组织的破坏性擦除攻击活动密切相关,这与开源报告关于OilRig在此期间在更广泛的伊朗网络攻击生态系统中所扮演角色的描述相符。特征集群10743除了oilrig和cleaver标签外,还带有apt34标签,这反映了在2014年至2016年期间,在情报界采用更标准化的命名规则之前,这三个跟踪标识符之间存在重叠。

三、基础设施获取行为:循序渐进的过渡

我们的数据集最重要的发现之一是伊朗行动者集群判定覆盖随时间变化的轨迹。数据并非表明伊朗行动者已经消失,而是记录了这些行动者获取和配置基础设施方式的转变。

1、第一阶段:直接分配(2015-2019 年)

在伊朗语料库中,OilRig/APT34基础设施是判定密度最高的类别。仅特征集群88555就产生了195次判定,其中包含92条活跃的互联网记录,是数据集中最大的单一行动者集群。特征集群77245、74406和51928进一步扩展了覆盖范围,直至2018年。判定模型始终能够识别出该基础设施的特征,表明在此期间其获取模式相对稳定且易于检测。

APT33和Charming Kitten基础设施出现在特征集群90022和几个更早的集群中,最近一次带有APT33标签的判定记录于2020年6月。MuddyWater最早于2015年出现在历史集群62189和51553中,其工具包括PhonyC2、Phishery以及后来被归类为Seedworm/Static Kitten工具集的早期版本。

2、第二阶段:过渡期和覆盖缺口(2019-2022 年)

OilRig的判定在2019年8月之后完全停止。APT33最后一次出现是在2020年6月。这并非表明该组织已经退出活动。开源情报充分记录了伊朗相关组织在此期间不断调整其基础设施获取方式,转向租赁防弹主机提供商空间、注册空壳公司以及在西方国家进行宽松托管。该平台的指纹识别模型基于之前的获取模式进行校准,但当底层行为发生变化时,该模型便失去了信号。

这一缺口反映了基于判定的系统的一个已知局限性:当行为体改变获取方式时,基础设施行为模型需要重新校准。2020年以后OilRig和APT33信号的缺失应被视为覆盖范围的空白,而非这些行为体已停止活动的证据。

3、第三阶段:防弹主机周边基础设施的重新获取(2020 年至今)

MuddyWater于2020年10月初再次出现,特征集群编号为137113,随后在2022年3月出现特征集群152131。关键在于,新的基础设施与2015年至2019年OilRig集群的托管类别不同。最近检测到的MuddyWater实例位于 HostRoyale(AS203020,印度注册,地理位置位于阿尔巴尼亚)、BV-EU-AS(AS62005,爱沙尼亚注册,自治系统编号于2022年2月分配)和Clouvider(AS62240,英国注册的通用托管)。这与防弹主体邻近基础设施的模式一致。

MuddyWater再次被发现使用具有不同特征的新基础设施,并在更新后的模型下得以被检测到。这一重现与更广泛的报道相符,这些报道显示该组织仍然活跃,包括在2026年2月初以更为隐蔽的方式潜入美国机构。帕洛阿尔托网络公司旗下的威胁情报与事件响应团队Unite 42的报告在美国多个网络中发现了与MuddyWater相关的后门,包括银行、机场和非营利组织,这进一步证实该组织从未停止运作,并已调整了其基础设施、访问模式和可见性特征。该平台追踪了他们的行为转变,并在另一端重新建立了覆盖范围。

这对当前的威胁形势至关重要。对伊朗核心行动者的可见性降低不应被误解为不活跃。这至少部分是由于基础设施转型、获取变更以及更为低调的运营模式所致,使得核心行动者得以隐藏,而其附属组织则制造了更为公开的破坏活动。

四、近期基础设施活动:2025年9月和2026年1月

MuddyWater目前活跃的两个集群显示,在 2 月 28 日美国和以色列对伊朗发动“史诗狂怒行动/咆哮的狮子”之前的6个月里,出现了新基础设施获取的集中模式。

1、特征集群152131:2025年9月爆增

在2025年9月18日至20日的72小时内,共标记了7个无类别域间路由(CIDR)。其中5个位于AS62005 BV-EU-AS上,这是一个在爱沙尼亚注册的自治系统编号,于2022年2月分配。分配给这些前缀的国家代码涵盖俄罗斯、英国和爱沙尼亚,这种混合分配模式与防弹主体提供商的行为一致。62.204.35.0/24和213.232.236.0/24上的/25子网对模式与之前MuddyWater分配阶段观察到的子网拆分一致。剩余的两个无类别域间路由(CIDR)位于AS62240 Clouvider上,Clouvider是一家总部位于英国的通用托管服务提供商,有记录显示其曾被多个威胁组织滥用。

此次爆增发生在2月28日袭击事件发生前约5个月,这一时间范围与行动前的基础设施部署相符。基于此,我们有中等程度的把握认为,此次特别积累是为了袭击后的行动做准备。这种模式符合预先部署的特征,但也可能反映了常规的基础设施扩建。

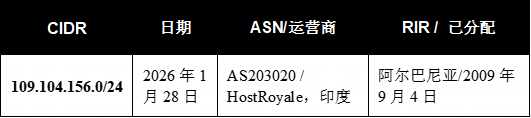

2、特征集群137113:2026年1月的检测

2026年1月28日,HostRoyale(AS203020)的一个/24域名被标记,大约在攻击发生前1个月。继2020年10月的首次爆发和2022年2月的集群之后,这是特征集群137113的第三阶段活动。HostRoyale是一家在印度注册的服务器提供商,运营着阿尔巴尼亚的域名空间,这种组合符合多层管辖权混淆的策略。该提供商在该特征集群的历史记录中多次出现,表明其可能一直倾向于使用该运营商,或者存在某种长期合作关系。

3、基础设施提供商差异

尽管2025年9月和2026年1月的检测结果均归属于同一行为体集团,但它们使用了不同的服务提供商生态系统。BV-EU-AS和Clouvider代表了与HostRoyale不同的托管架构。这种差异符合以下两种解释之一:要么是为降低单点检测风险而有意分散服务提供商,要么是MuddyWater集团内部两个运营上不同的子集群使用了不同的基础设施获取渠道。无论哪种解释,都表明其操作安全态势相对于2020年的获取模式而言正在走向成熟。

五、开源背景:2025-2026 年的伊朗行动者

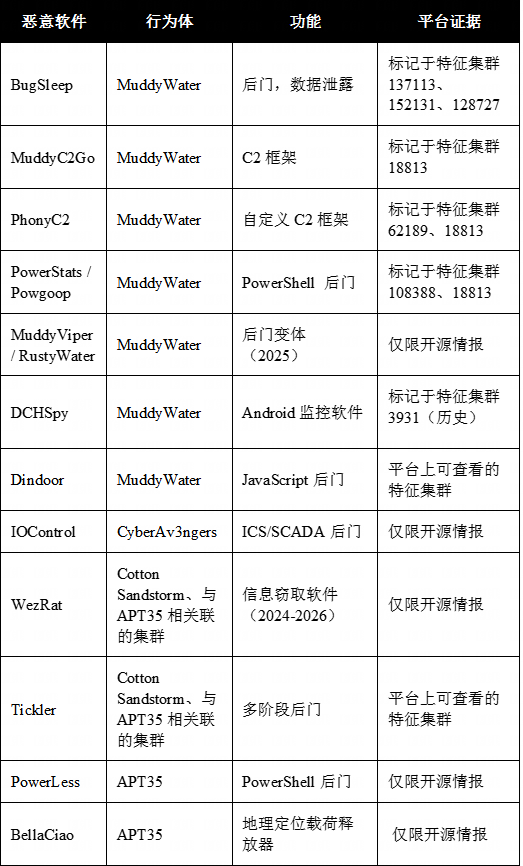

1、MuddyWater / TA450(伊朗情报与国家安全部)

据称隶属于伊朗情报与国家安全部的MuddyWater组织,在2024年至2026年间一直是伊朗境内最活跃的黑客组织之一。近期,该组织主要使用BugSleep、MuddyViper、RustyWater以及PhonyC2的升级版作为攻击工具。MuddyWater持续攻击中东地区的政府机构、国防设施和关键基础设施,尤其关注以色列、沙特阿拉伯和阿塞拜疆。2026年2月报告的“Olalampo行动”中,该组织利用人工智能技术在中东和北非地区的能源和海洋领域目标部署了后门程序。MuddyWater持续使用通用恶意软件以及定制工具,这与平台集群137113和152131中观察到的混合工具使用模式相符。

2026年2月,MuddyWater的活动依然活跃,尽管活动更为隐蔽。报告指出,数十家机构(包括银行、机场和非营利组织)中都植入了与MuddyWater相关的后门。新型后门“Dindoor”的使用表明,MuddyWater试图维持访问权限并悄无声息地巩固立足点,这更符合隐蔽持久性而非公开破坏的策略。Augur认为,这与更广泛的评估相符:MuddyWater仍在运作,但采取了更为隐蔽的持久性和基础设施部署方式。

2、OilRig / APT34 / Helix Kitten (伊朗情报与国家安全部)

OilRig至少在2025年10月之前一直保持活跃,相关报告涵盖了针对能源和金融行业机构的鱼叉式网络钓鱼活动、通过定制Web Shell窃取凭证,以及持续使用RDAT后门和Veaty植入程序。尽管在2019年8月之后,该平台上未出现OilRig标记的判定,但开源报告并不支持OilRig基础设施已停止运行的结论。平台覆盖范围的缺失反映了第三部分所述的基础设施获取过渡。

2025年10月之后,Augur威胁情报团队通过其附属组织BladedFeline追踪到了更广泛的OilRig集群。BladedFeline主要针对伊拉克和库尔德斯坦地区政府,专注于恶意软件开发,并致力于扩大其在关键行业(能源、电信、情报和执法)的访问权限。Augur通过BladedFeline使用的植入程序PrimeCache证实了这一关联,该程序与OilRig的RDAT后门程序非常相似。Augur以中等置信度评估认为,该组织的突然沉寂并非永久性的,而是反映了军事打击造成的行动中断。

3、APT35 / Charming Kitten / Mint Sandstorm(伊朗伊斯兰革命卫队情报机构)

近期报告持续显示,针对包括研究人员和异见人士在内的高价值个人,存在着定制化的网络钓鱼、身份冒用和以多因素身份验证(MFA)为重点的攻击手段。这与Augur对该组织的评估一致,该组织似乎长期以来倾向于进行隐蔽的情报收集。

自美以空袭开始以来,该组织时隐时现。其成员悄然回归,发起针对美国政策专家的网络钓鱼活动。尽管APT35倾向于隐蔽行动,但除了基础设施搭建和网络钓鱼尝试之外,鲜有其他显著活动,这印证了Augur的观点:在空袭中,该组织成员面临着各种后勤挑战,需要依靠Handala等附属组织进行干扰和力量展示。

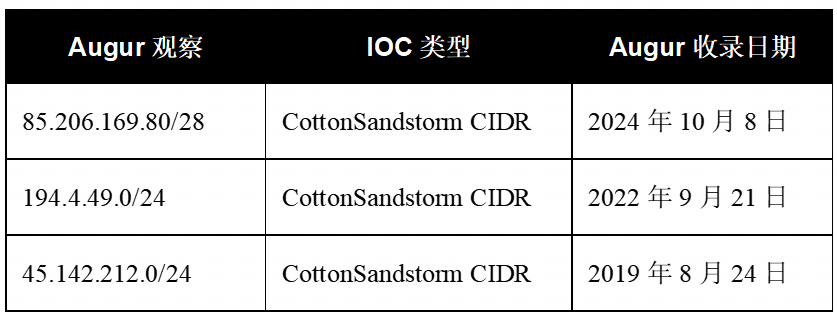

4、Cotton Sandstorm / Emennet Pasargad(伊朗伊斯兰革命卫队)

伊朗伊斯兰革命卫队(IRGC)的实体Cotton Sandstorm(又称Emennet Pasargad)在多个国家开展了影响力行动和破坏性网络活动。Augur追踪持续显示该组织与针对以色列、美国、法国和瑞典的行动存在关联,其行动融合了信息战和伪装身份以进行渗透。与“Emennet Pasargad”关联的工具WezRat也被用于支持这些行动。Cotton Sandstorm的标签出现在特征集群108388中(最后一次判定时间为2019年8月),与muddywater和powgoop的标签并列出现。值得注意的是,muddywater和powgoop的标签被归类为伊朗情报与国家安全部而非伊朗伊斯兰革命卫队。这种标签的共现可能反映了基础设施的重叠或平台标签的伪影,但不足以得出组织重叠的结论。

5、CyberAv3ngers(伊朗伊斯兰革命卫队网络电子司令部)

被归因于伊朗伊斯兰革命卫队网络与电子司令部的CyberAv3ngers曾攻击了水处理、燃气分配和能源设施的工业控制系统。专为SCADA和ICS环境设计的IOControl后门,相比以往的攻击行动,能力得到了显著提升。CyberAv3ngers并未出现在当前的平台判定集群中,这反映出针对ICS的行动具有专业性和局限性,而非处于不活跃状态。

6、Handala

Handala组织于2023年末出现,主要针对以色列机构实施数据窃取和恶意数据擦除行动。该组织的行动模式和目标特征被认为与伊朗情报与国家安全部的指示或支持相符,但尚未公开证实其隶属于伊朗情报与国家安全部的某个具体部门。Handala组织在2026年1月和2月加大了活动力度,据评估,该组织参与了伊朗针对2月28日袭击事件的协调网络反击行动。该组织目前未出现在平台判定集群中。

3月11日,作为伊朗支持的大规模网络攻击行动的一部分,Handala黑客团队声称对美国医疗公司Stryker遭受的破坏性攻击负责。攻击者利用微软Intune系统,向Stryker的服务器、电子邮件和设备推送了大规模擦除指令,一些用户报告称其个人设备也遭到了数据擦除。Stryker在第二天发表公开声明,证实了此次攻击事件,并透露该事件导致公司全球运营中断,假肢运输受到影响,甚至影响了美国部分地区的外科手术。Handala将此次行动定性为对伊朗袭击的报复,并将Stryker描绘成一家“根植于犹太复国主义的公司”,其网站上的涂鸦也暗示了该公司通过2019年收购OrthoSpace与以色列的联系。

尽管此次渗透规模较大,但Augur推测这很可能是一次机会主义渗透行动的结果。与其说这是一场针对美国核心医疗基础设施的新攻击,不如说这次攻击更能解释为攻击者利用了可利用的访问权限和象征意义。

六、袭击后的黑客行动主义动员

2月28日美以对伊朗的空袭引发了与伊朗结盟的黑客行动主义活动的迅速扩张。空袭发生后24小时内,一个“电子作战指挥中心”便建立起来,为估计60多个遍布俄罗斯、伊朗以及整个中东地区的黑客行动主义组织提供集中协调。这种架构与2023年10月加沙冲突升级后出现的协调机制如出一辙。

袭击发生后的初期活跃组织包括Cyber Fattah、Fatimiyoun Cyber Team、俄罗斯的NoName057以及在Cotton Sandstorm协调下运作的附属团体。Handala也声称参与了多起行动,另有许多行动据称仍在进行,但除了Stryker渗透行动外,其他行动均未被证实。该组织的攻击目标仍然是以色列和美国的政府机构、金融机构以及关键基础设施,其次是那些被指控协助美以发动袭击的海湾国家。

伊朗全国互联网连接率在袭击期间骤降至4%,随后进一步跌至1%,截至本次评估时仍维持在1%左右。历史上,国内基础设施的中断往往与伊朗国家行为体加强的外部网络活动相关,但近期与伊朗相关的网络活动仍然主要来自其附属机构和意识形态盟友。

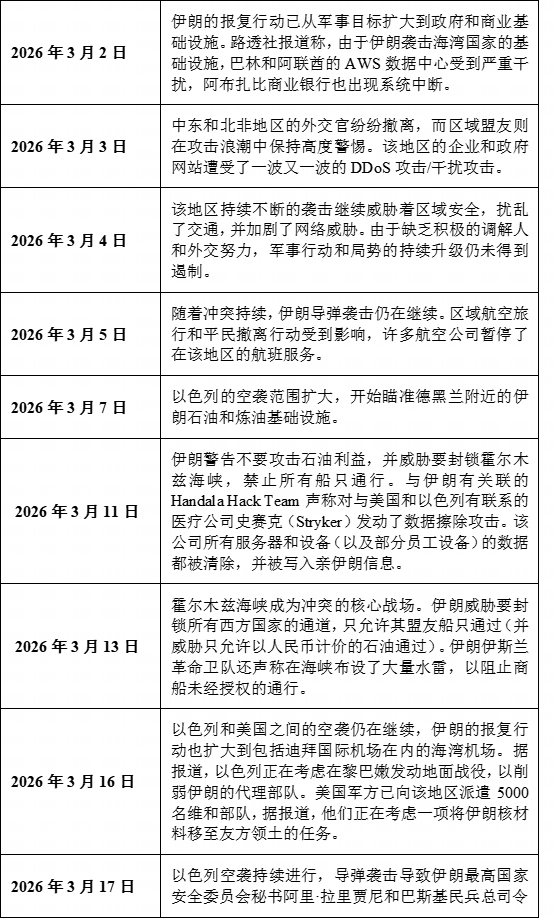

七、恶意软件和工具参考

以下恶意软件家族与伊朗行为者有关,并且与本报告中记录的基础设施集群相关。

声明:本文来自奇安网情局,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。