第一章、病毒攻击政企整体分析

360终端安全实验室监测数据显示,2019年2月,政企单位被各类病毒攻击的事件数量比1月减少28.6%,被病毒攻击的政企终端的累计数量比1月减少13.3%,被病毒攻击的政企单位的绝对数量比1月减少19.6%。

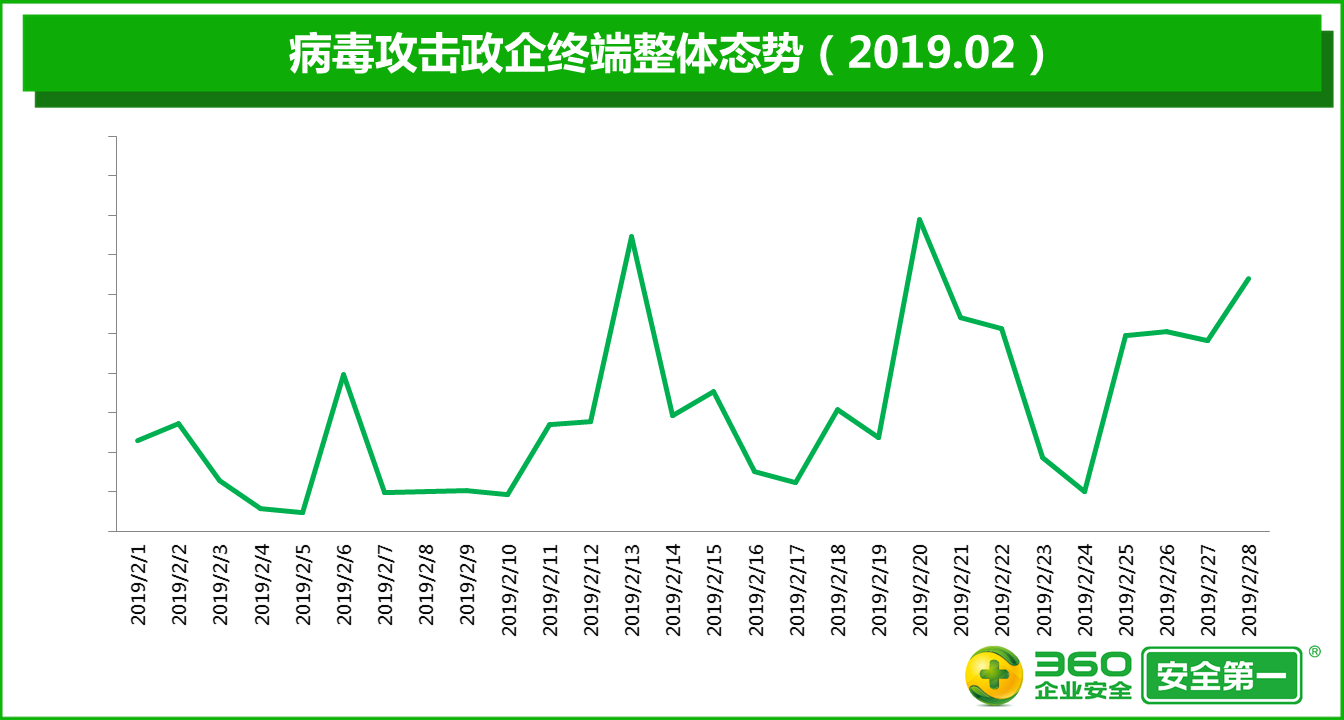

一、攻击整体态势

2019年2月,病毒攻击的最高峰出现在2月20日(星期三),最低谷则出现在2月5日(星期二)。

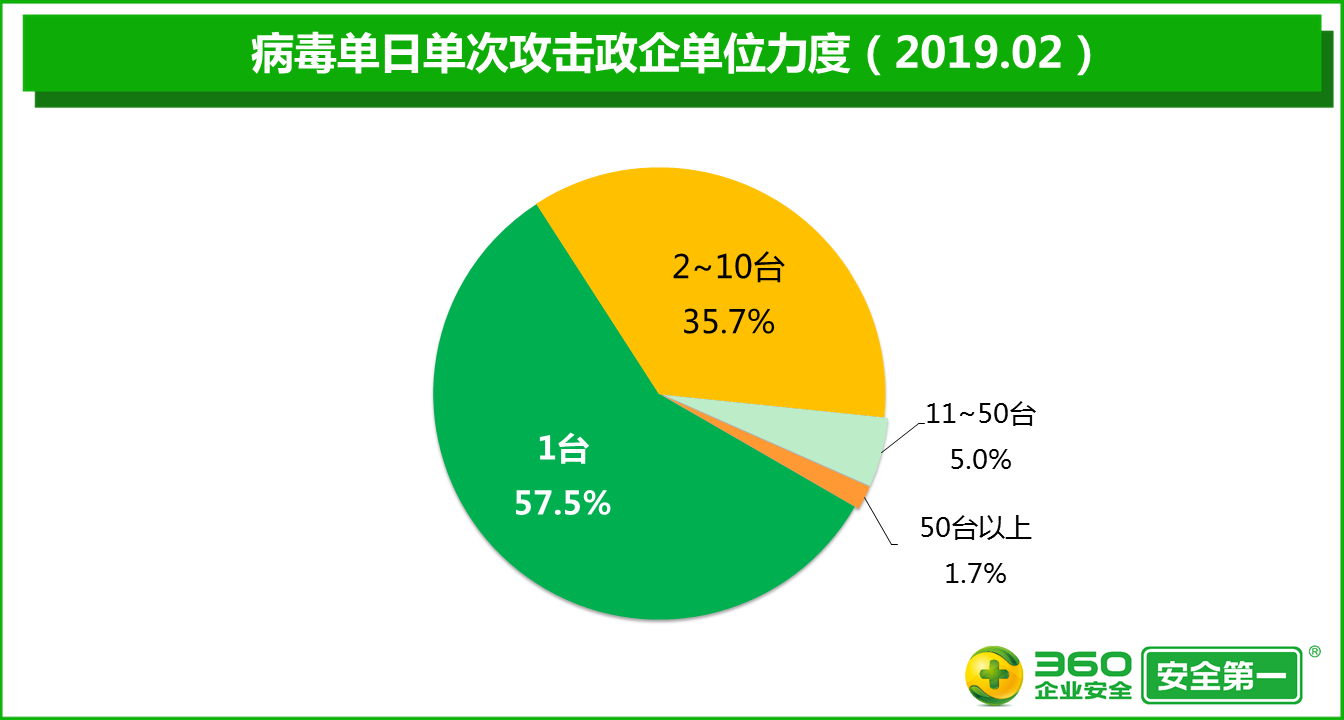

2019年2月,被病毒攻击的事件数量比1月减少28.6%。其中,病毒单日单次攻击政企单位的终端数仅为1台的事件比1月减少26.2%,占2月攻击事件总数的57.5%;单日单次攻击终端数为2~10台的事件比1月减少31.7%,占2月攻击事件总数的35.7%;单日单次攻击终端数为11~50台的事件比1月减少40.0%,占2月攻击事件总数的5.0%;单日单次攻击50台以上终端的事件比1月增加18.8%,占2月攻击事件总数的1.7%。

二、被攻击终端分析

2019年2月,被病毒攻击的政企终端的累计数量比1月减少13.3%。其中,遭遇蠕虫病毒攻击的政企终端的累计数量比1月减少9.0%,占被攻击政企终端的88.6%;遭遇漏洞利用病毒攻击的政企终端的累计数量比1月减少32.9%,占被攻击政企终端的10.4%;遭遇勒索病毒攻击的累计数量比1月减少32.5%,占被攻击政企终端的0.9%。

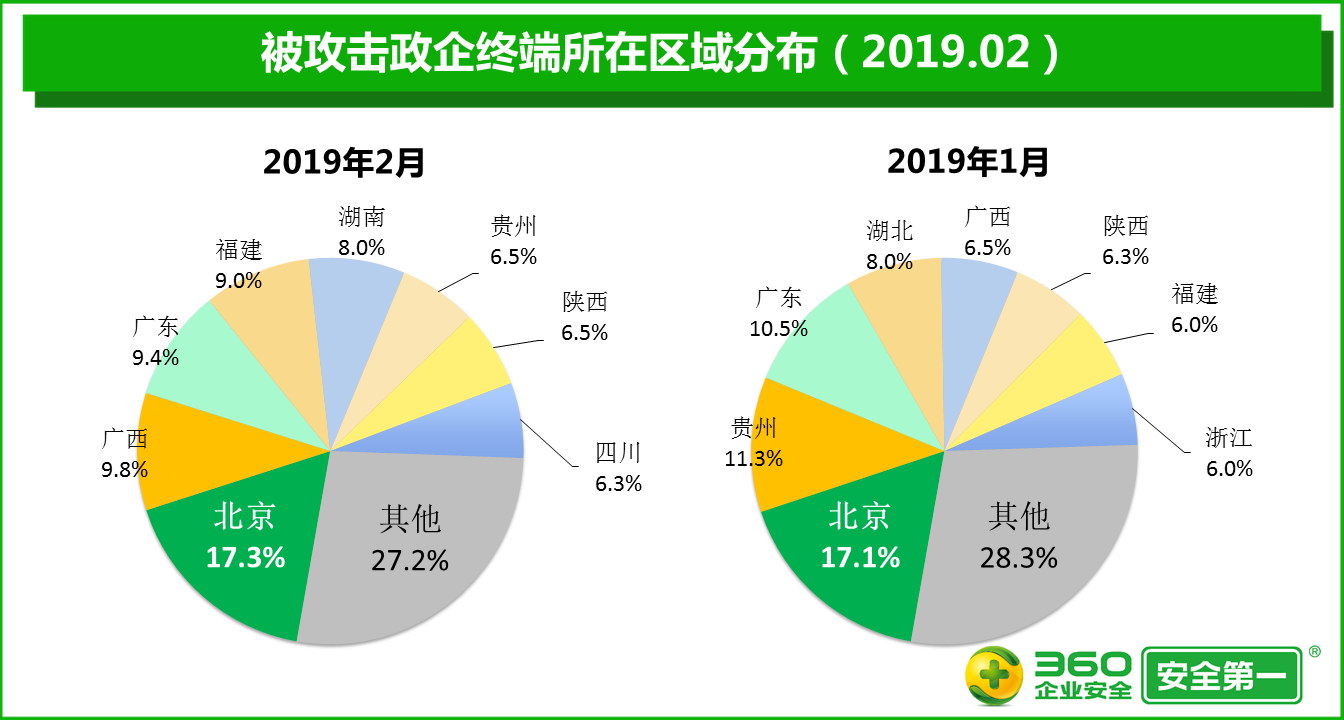

在被病毒攻击的政企终端中,北京地区最多,占比高达17.3%,被攻击终端的累计数量比1月减少12.5%;其次是广西,占比为9.8%,被攻击终端的累计数量比1月增加31.8%;广东排在第三位,占比为9.4%,被攻击终端的累计数量比1月减少22.5%。

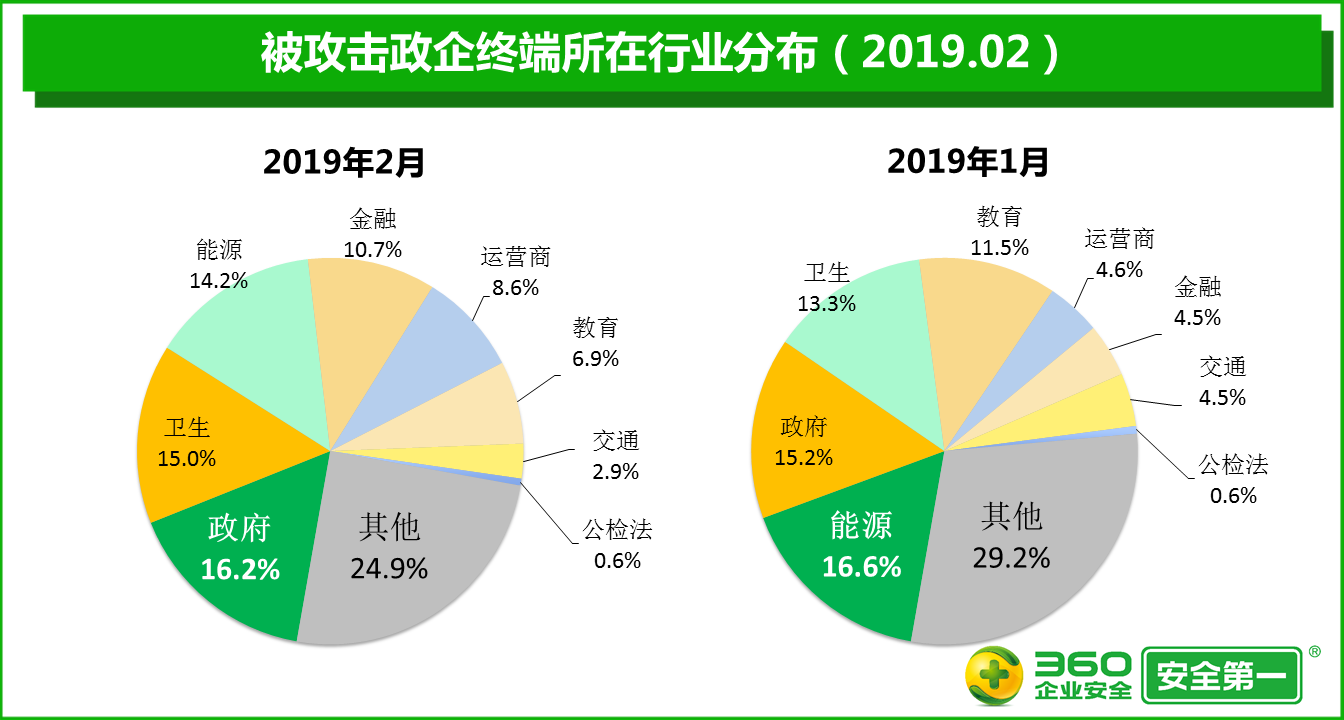

在被病毒攻击的政企终端中,政府行业最多,占比高达16.2%,被攻击终端的累积数量比1月减少7.7%;其次是卫生行业,占比为15.0%,被攻击终端的累积数量比1月减少2.2%;能源行业排在第三位,占比为14.2%,被攻击终端的累积数量比1月减少25.9%。

三、被攻击单位分析

2019年2月,被病毒攻击的政企单位的绝对数量比1月减少19.6%。在受到病毒攻击的政企单位中,87.9%的单位遭到蠕虫病毒的攻击,绝对数量比1月减少22.9%;26.1%的单位遭到漏洞利用病毒的攻击,绝对数量比1月减少12.3%;5.9%的单位遭到勒索病毒的攻击,绝对数量比1月减少7.5%。

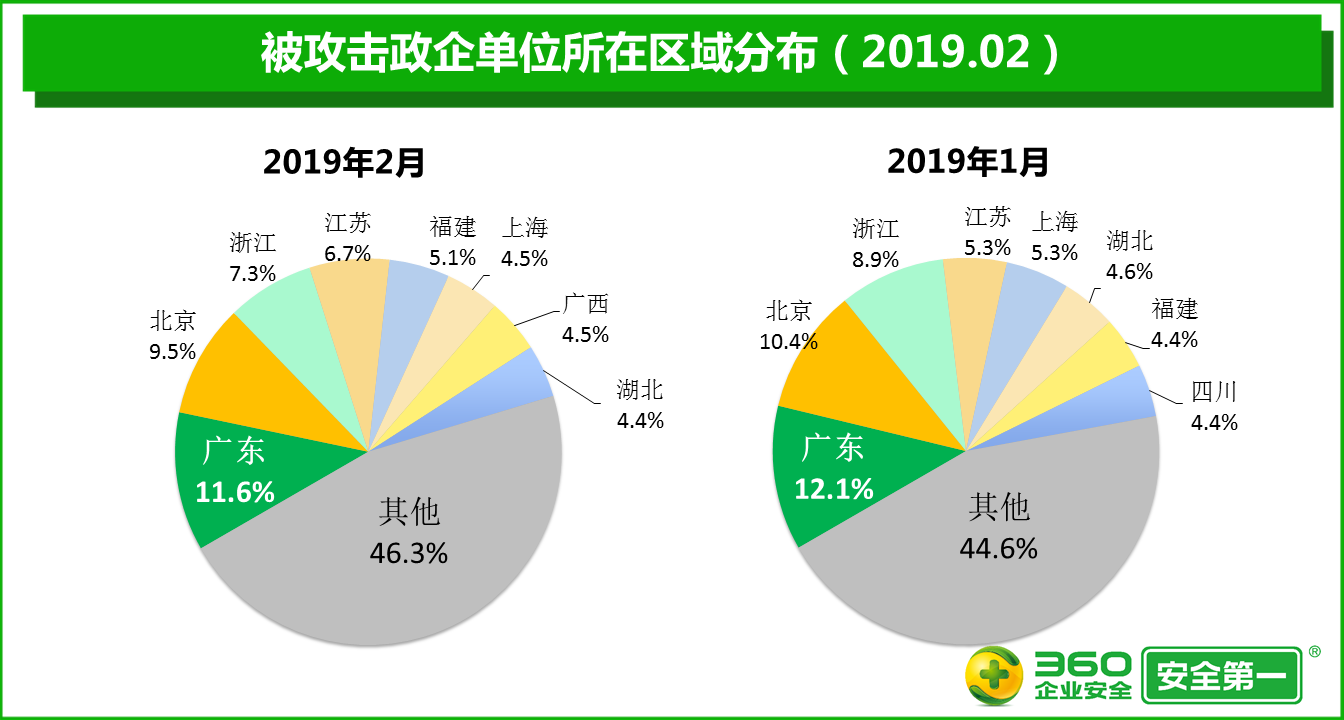

在被病毒攻击的政企单位中,广东地区最多,占比高达11.6%,被攻击单位的绝对数量比1月减少20.7%;其次是北京,占比为9.5%,被攻击单位的绝对数量比1月减少25.0%;浙江排在第三位,占比为7.3%,被攻击单位的绝对数量比1月减少31.8%。

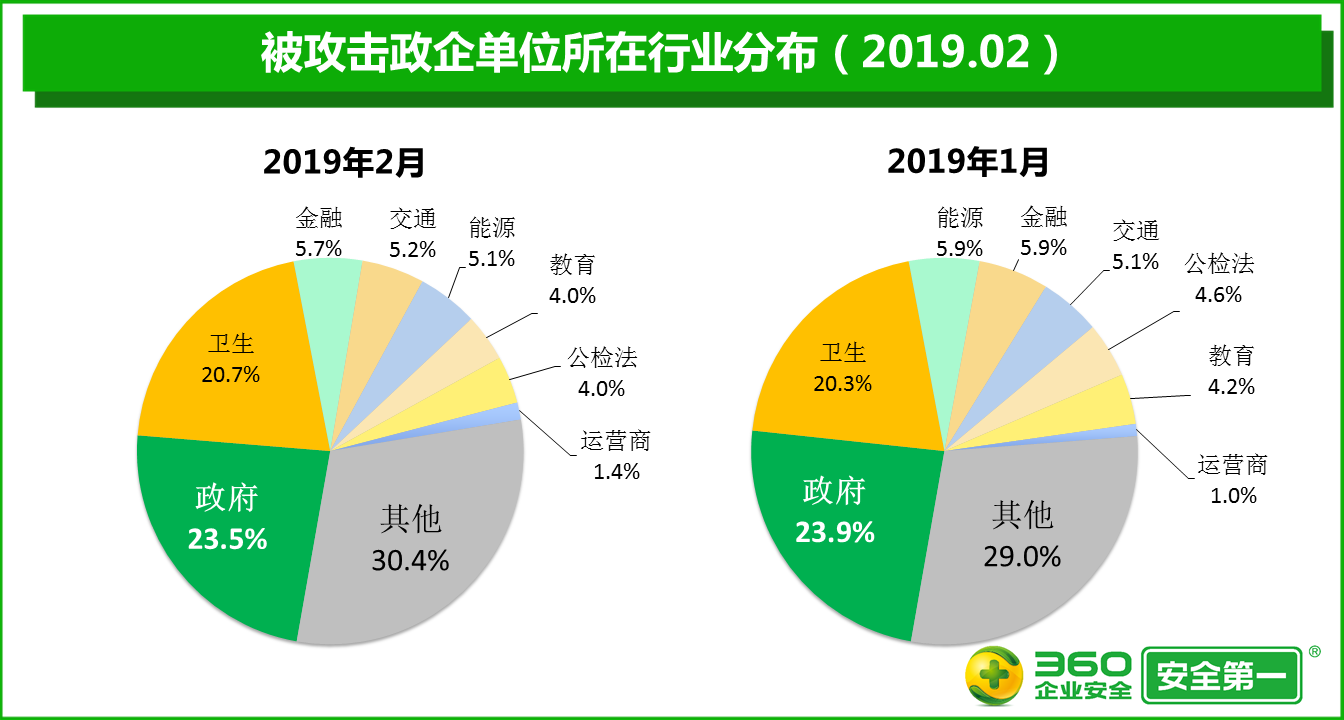

在被病毒攻击的政企单位中,政府行业最多,占比高达23.5%,被攻击单位的绝对数量比1月减少20.9%;其次是卫生行业,占比为20.7%,被攻击单位的绝对数量比1月减少18.2%;金融行业排在第三位,占比为5.7%,被攻击单位的绝对数量比1月减少21.7%。

第二章、勒索病毒攻击政企分析

360终端安全实验室监测数据显示,2019年2月,政企单位被勒索病毒攻击的事件数量比1月减少16.6%,被勒索病毒攻击的政企终端的累计数量比1月减少32.5%,被勒索病毒攻击的政企单位的绝对数量比1月减少7.5%。

一、攻击整体态势

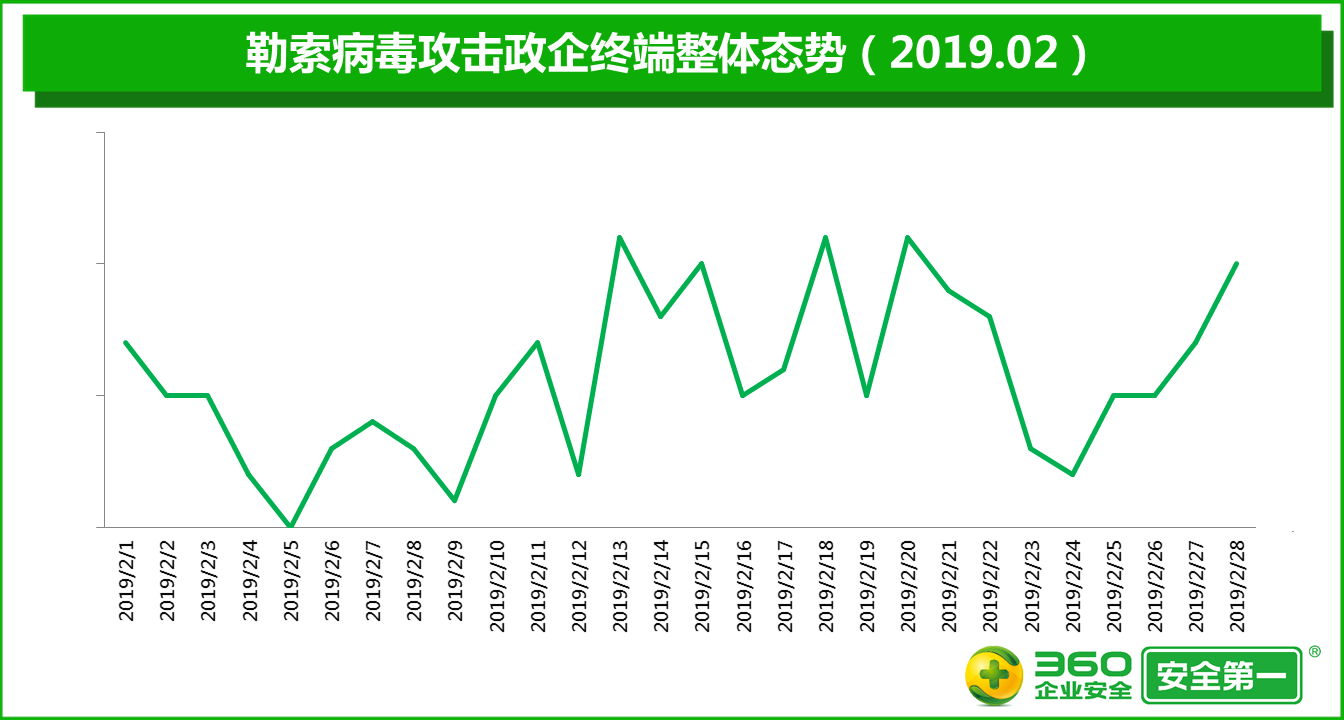

2019年2月,勒索病毒攻击的最高峰出现在2月18日(星期三),最低谷则出现在2月5日(星期二)。

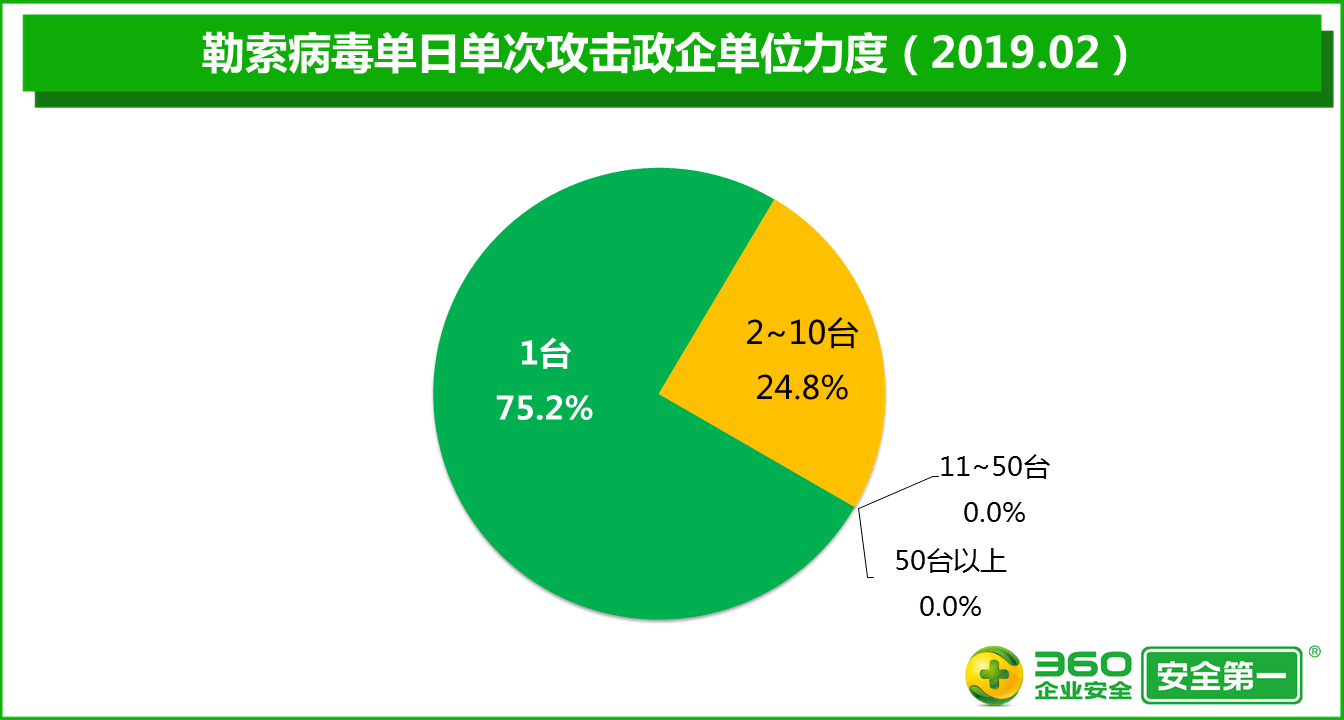

2019年2月,被勒索病毒攻击的事件数量比1月减少16.6%。其中,单日单次攻击政企单位的终端数仅为1台的事件比1月减少9. 9%,占2月勒索病毒攻击事件总数的75.2%;单日单次攻击终端数为2~10台的事件比1月减少28.6%,占2月勒索病毒攻击事件总数的24.8%;没有监测到单日单次攻击终端数超过10台以上的事件。

二、被攻击终端分析

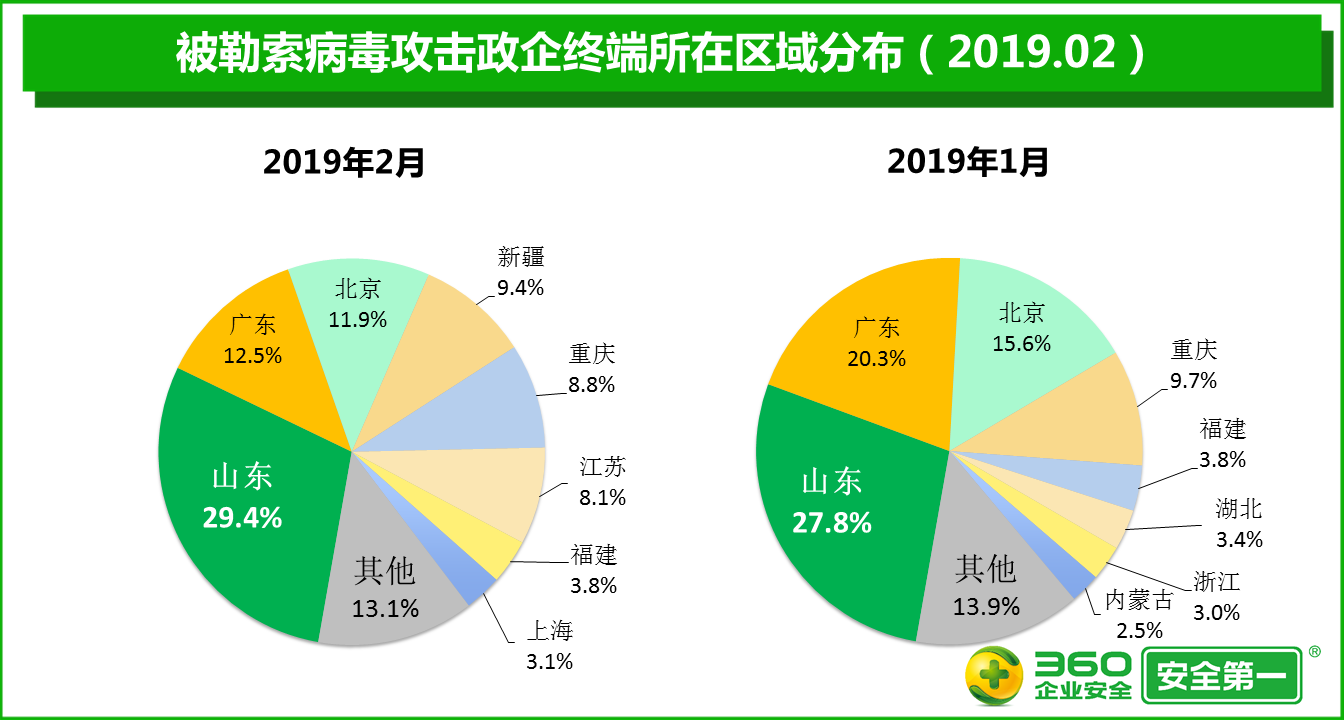

2019年2月,被勒索病毒攻击的政企终端的累计数量比1月减少32.5%。

在被勒索病毒攻击的政企终端中,山东地区最多,占比高达29.4%,被攻击终端的累计数量比1月减少22.8%;其次是广东,占比为12.5%,被攻击终端的累计数量比1月减少58.3%;北京排在第三位,占比为11.9%,被攻击终端的累计数量比1月减少48.6%。

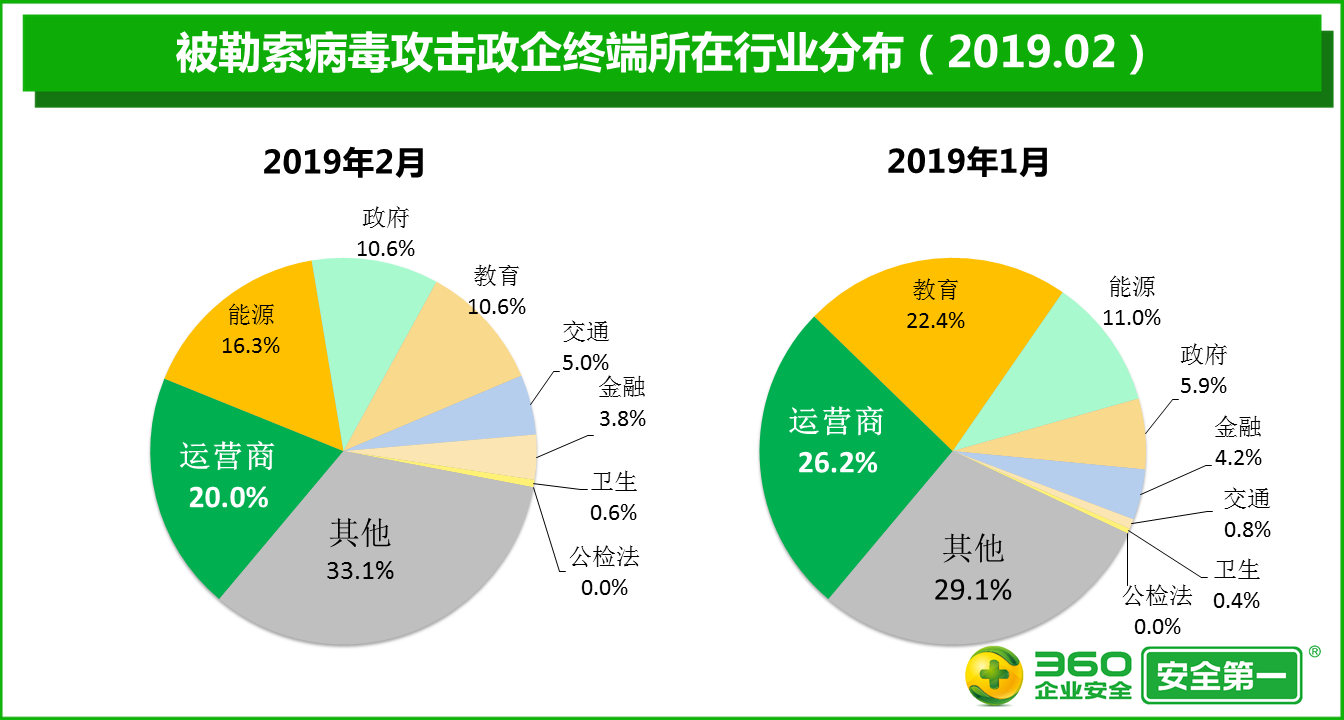

在被勒索病毒攻击的政企终端中,运营商行业最多,占比高达20.0%,被攻击终端的累计数量比1月减少48.4%;其次是能源行业,占比为16.3%,被攻击终端的累计数量和1月持平;政府行业排在第三位,占比为10.6%,被攻击终端的累计数量比1月增加21.4%。

三、被攻击单位分析

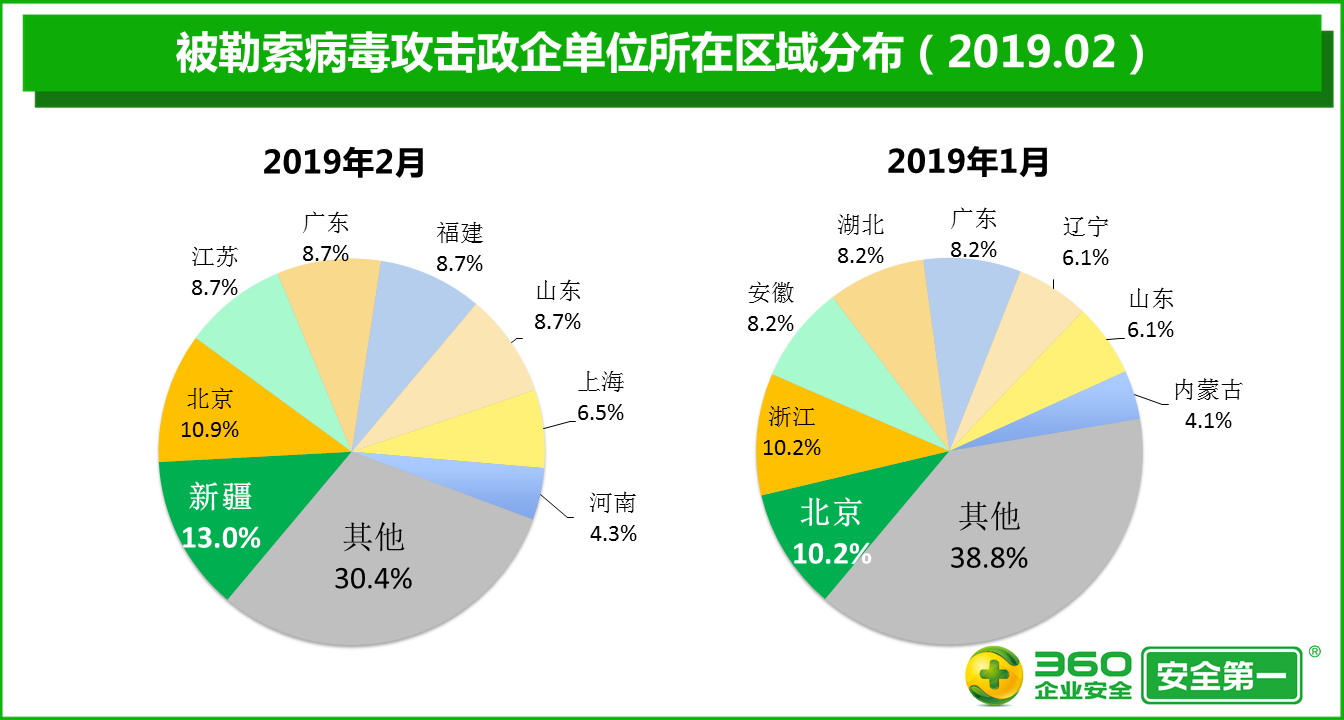

2019年2月,被勒索病毒攻击的政企单位的绝对数量比1月减少7.5%。

在被勒索病毒攻击的政企单位中,新疆地区最多,占比高达13.0%;其次是北京和江苏,占比分别是10.9%、8.7%。

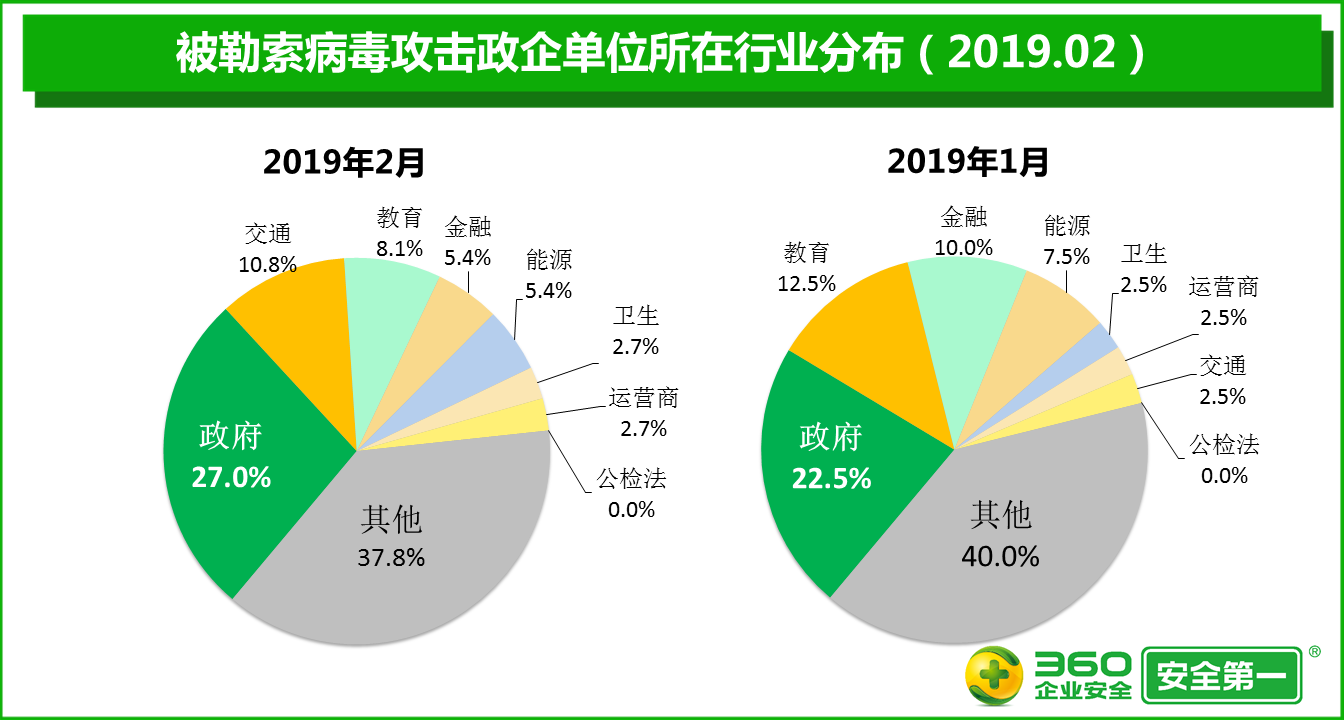

在被勒索病毒攻击的政企单位中,政府行业最多,占比高达27.0%,被攻击单位的绝对数量比1月增加11.1%;其次是交通行业,占比为10.8%,被攻击单位的绝对数量比1月增加300%;教育行业排在第三位,占比为8.1%,被攻击单位的绝对数量比1月减少40.0%。

第三章、漏洞利用病毒攻击政企分析

360终端安全实验室监测数据显示,2019年2月,政企单位被漏洞利用病毒攻击的事件数量比1月减少24.3%,被漏洞利用病毒攻击的政企终端的累计数量比1月减少32.9%,被漏洞利用病毒攻击的政企单位的绝对数量比1月减少12.3%。

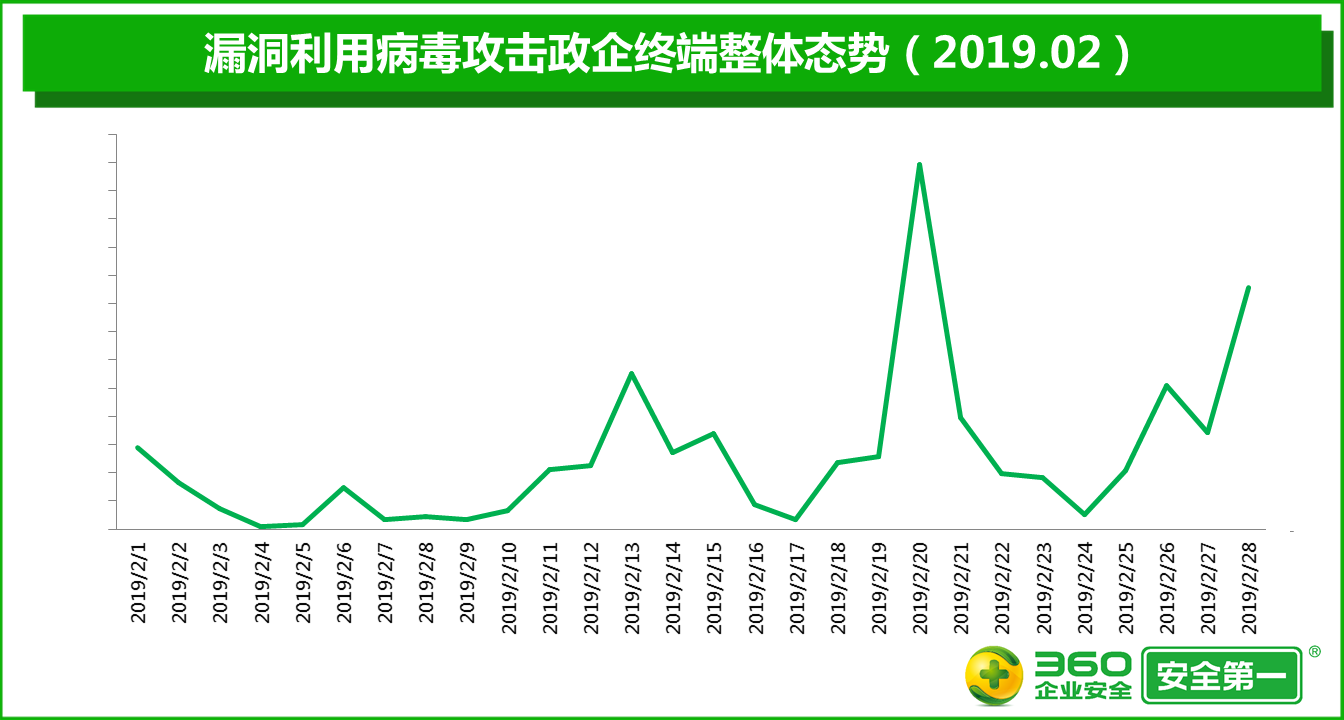

一、攻击整体态势

2019年2月,漏洞利用病毒攻击的最高峰出现在2月20日(星期三),最低谷则出现在2月4日(星期一)。

2019年2月,被漏洞利用病毒攻击的事件数量比1月减少24.3%。其中,单日单次攻击政企单位的终端数仅为1台的事件比1月减少13.0%,占2月漏洞利用病毒攻击事件总数的63.5%;单日单次攻击终端数为2~10台的事件比1月减少35.8%,占2月漏洞利用病毒攻击事件总数的31.0%;单日单次攻击终端数为11~50台的事件比1减少48.9%,占2月漏洞利用病毒攻击事件总数的4.6%;单日单次攻击50台以上终端的事件比1月减少50.0%,占2月漏洞利用病毒攻击事件总数的0.8%。

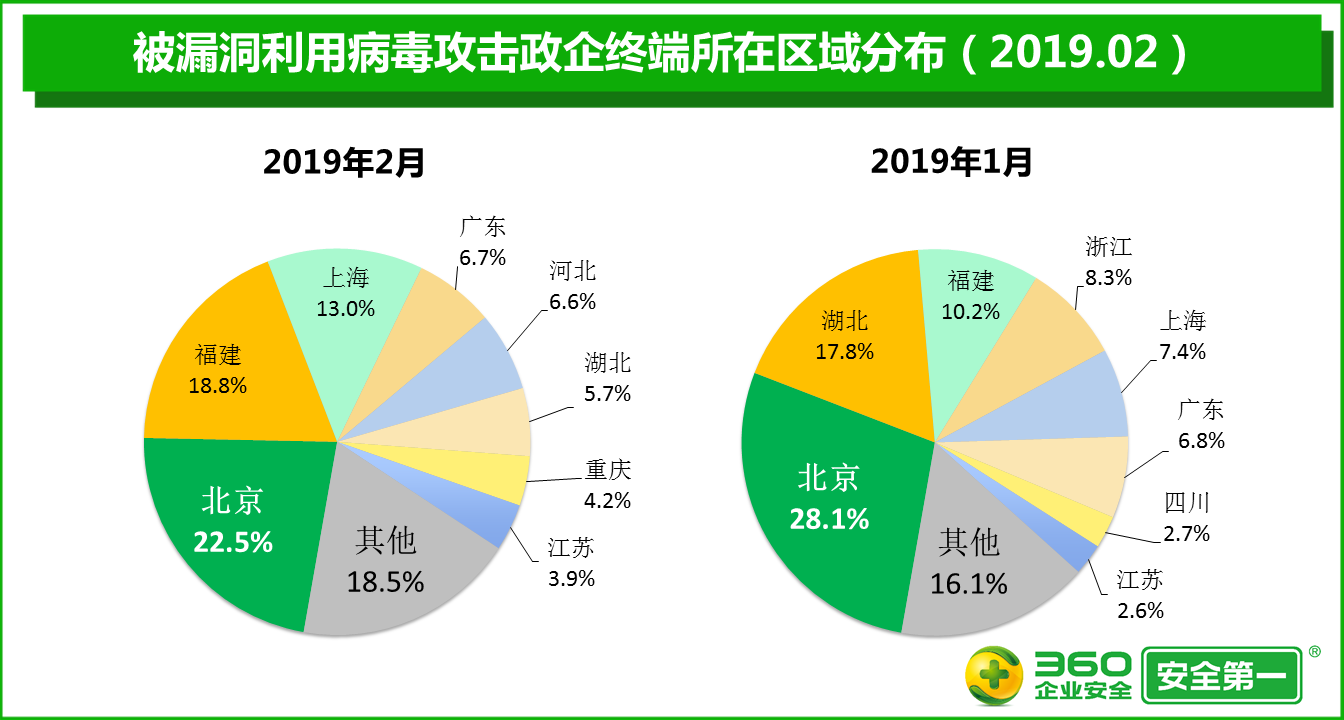

二、被攻击终端分析

2019年2月,被漏洞利用病毒攻击的政企终端的累计数量比1月减少32.9%。

在被漏洞利用病毒攻击的政企终端中,北京地区最多,占比高达22.5%,被攻击终端的累计数量比1月减少46.2%;其次是福建,占比为18.8%,被攻击终端的累计数量比1月增加24.1%;上海排在第三位,占比为13.0%,被攻击终端的累计数量比1月增加18.4%。

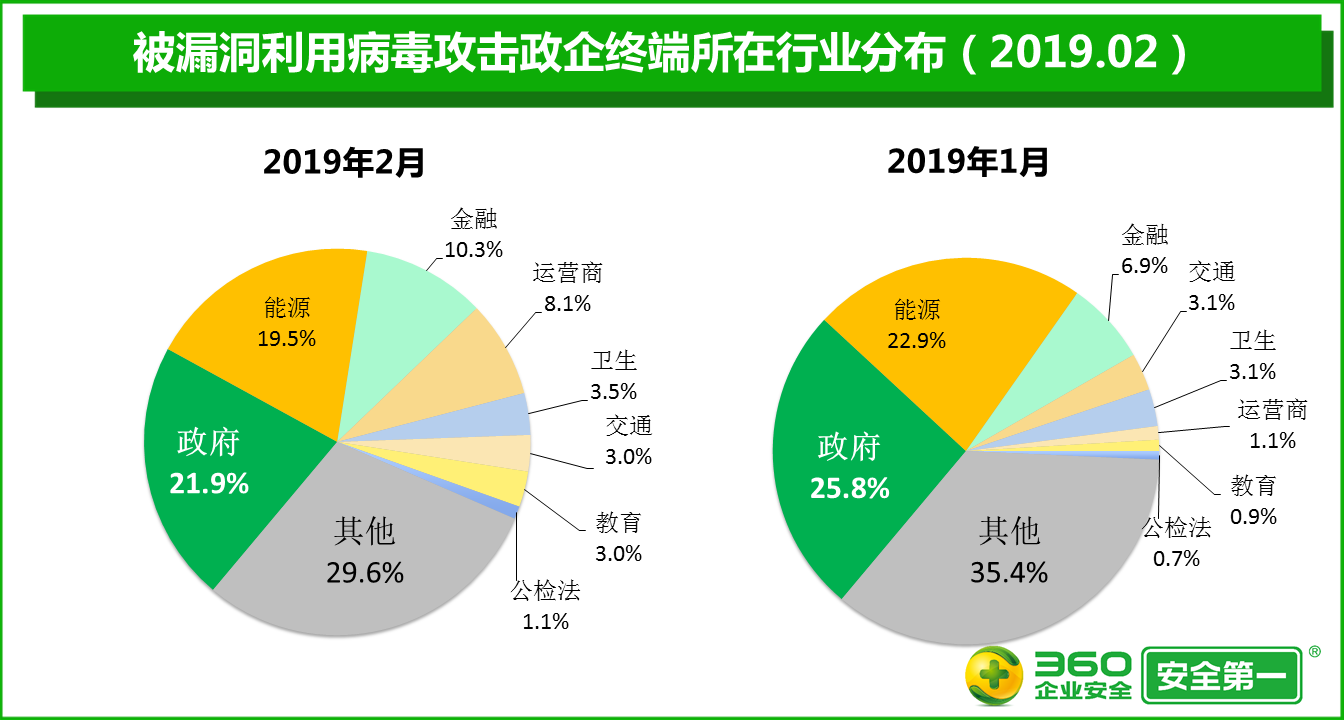

在被漏洞利用病毒攻击的政企终端中,政府行业最多,占比高达21.9%,被攻击终端的累计数量比1月减少43.1%;其次是能源行业,占比为19.5%,被攻击终端的累计数量比1月减少42.8%;金融行业排在第三位,占比为10.3%,被攻击终端的累计数量和1月基本持平。

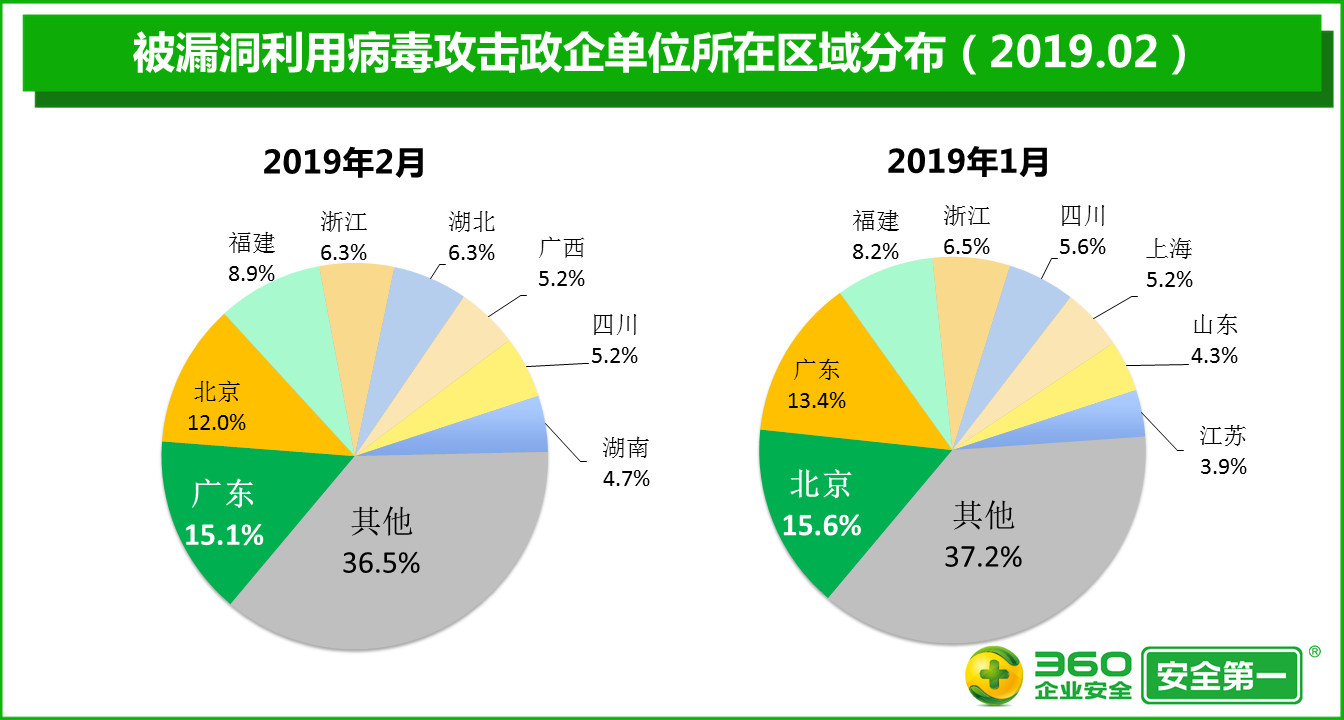

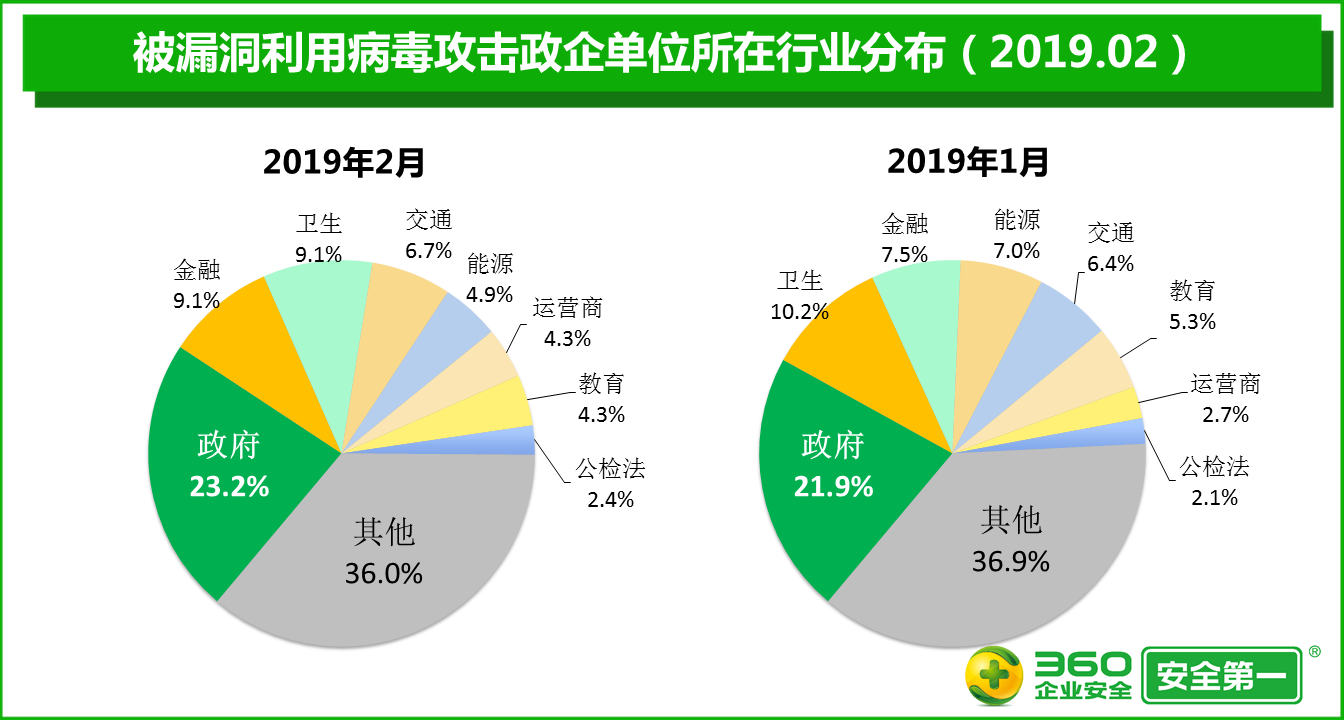

三、被攻击单位分析

2019年2月,被漏洞利用病毒攻击的政企单位的绝对数量比1月减少12.3%。

在被漏洞利用病毒攻击的政企单位中,广东地区最多,占比高达15.1%,被攻击单位的绝对数量比1月减少6.5%;其次是北京,占比为12.0%,被攻击单位的绝对数量比1月减少36.1%;福建排在第三位,占比为8.9%,被攻击单位的绝对数量比1月减少10.5%。

在被漏洞利用病毒攻击的政企单位中,政府行业最多,占比高达23.2%,被攻击单位的绝对数量比1月减少7.3%;其次是金融、卫生行业,占比均为9.1%,但金融行业被攻击单位的绝对数量比1月增加7.1%,而卫生行业被攻击单位的绝对数量比1月减少21.1%。

第四章、蠕虫病毒攻击政企分析

360终端安全实验室监测数据显示,2019年2月,政企单位被蠕虫病毒攻击的事件数量比1月减少29.8%,被蠕虫病毒攻击的政企终端的累计数量比1月减少9.9%,被蠕虫病毒攻击的政企单位的绝对数量比1月减少22.9%。

一、攻击整体态势

2019年2月,蠕虫病毒攻击的最高峰出现在2月13日(星期三),最低谷则出现在2月5日(星期二)。

2019年2月,被蠕虫病毒攻击的事件数量比1月减少29.8%。其中,单日单次攻击政企单位的终端数仅为1台的事件比1月减少29.2%,占2月攻击事件总数的55.7%;单日单次攻击终端数为2~10台的事件比1月减少31.1%,占2月攻击事件总数的37.1%;单日单次攻击终端数为11~50台的事件比1月减少37.7%,占2月攻击事件总数的5.3%;单日单次攻击50台以上终端的事件比1月增加32.5%,占2月攻击事件总数的2.0%。

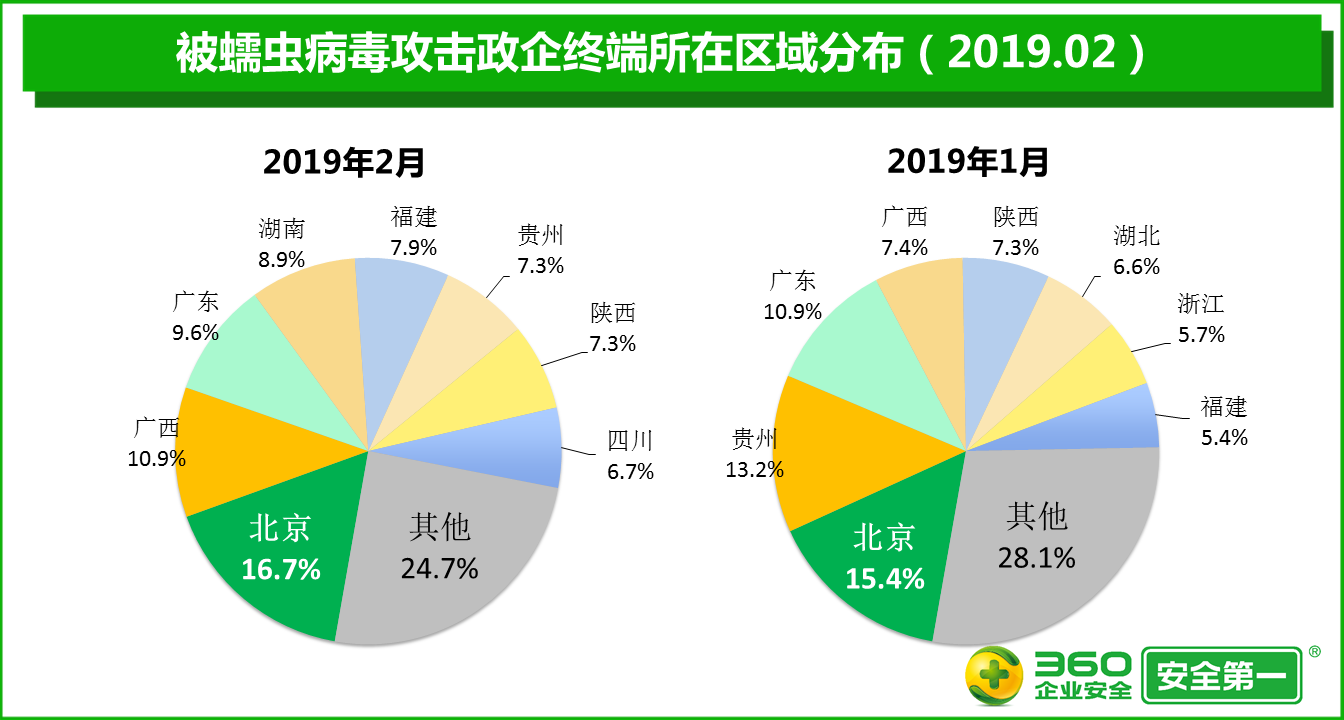

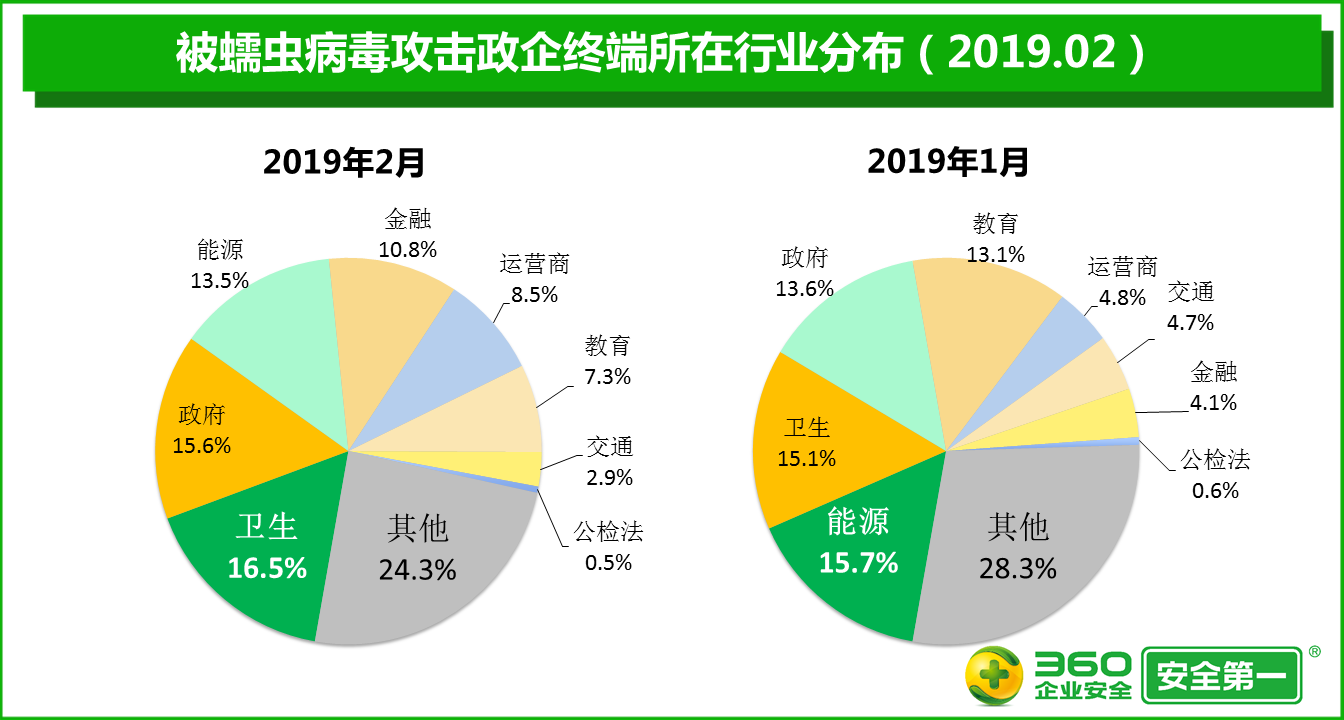

二、被攻击终端分析

2019年2月,被蠕虫病毒攻击的政企终端数量比1月减少9.9%。

在被蠕虫病毒攻击的政企终端中,北京地区最多,占比高达16.7%,被攻击终端的累计数量比1月减少2.4%;其次是广西,占比为10.9%,被攻击终端的累计数量比1月增加31.8%;广东排在第三位,占比为9.6%,被攻击终端的累计数量比1月减少20.4%。

在被蠕虫病毒攻击的政企终端中,卫生行业最多,占比高达16.5%,被攻击终端的累计数量比1月减少1.5%;其次是政府行业,占比为15.6%,被攻击终端的累计数量比1月增加2.7%;能源行业排在第三位,占比为13.5%,被攻击终端的累计数量比1月减少22.3%。

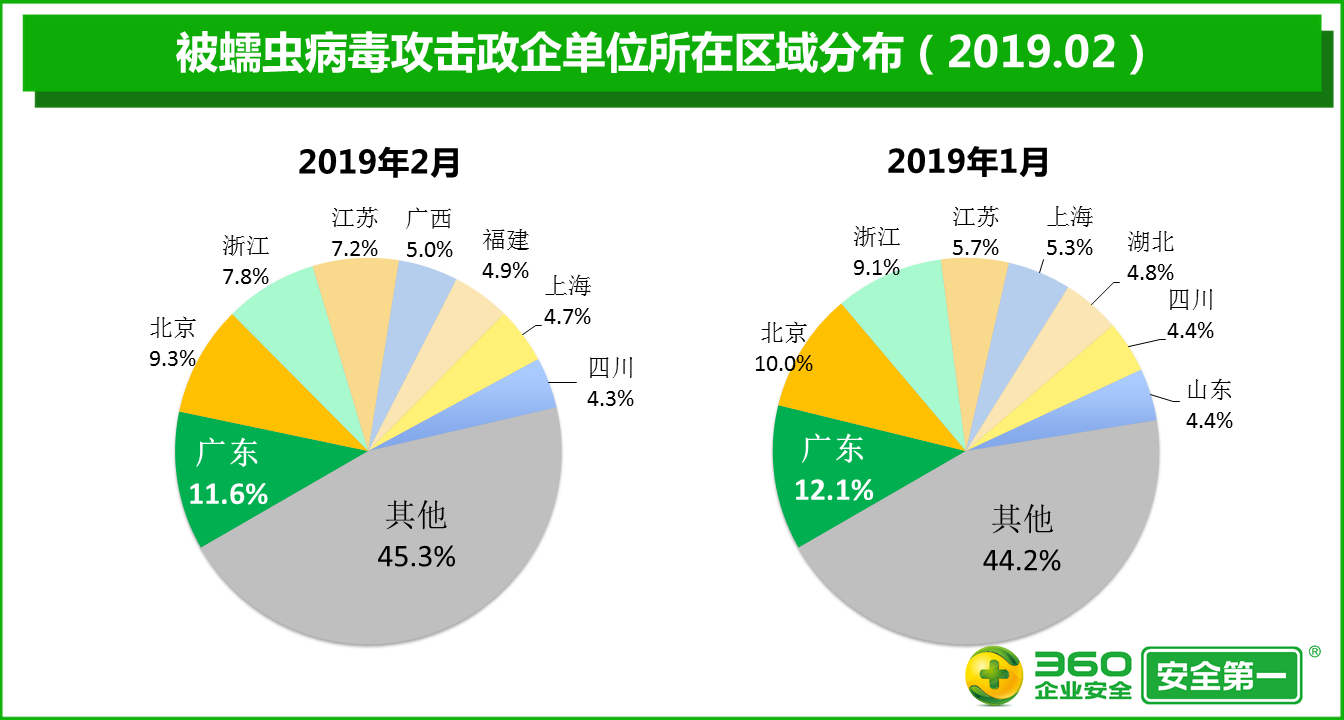

三、被攻击单位分析

2019年2月,被蠕虫病毒攻击的政企单位的绝对数量比1月减少22.9%。

在被蠕虫病毒攻击的政企单位中,广东地区最多,占比高达11.6%,被攻击单位的绝对数量比1月减少23.3%;其次是北京,占比为9.3%,被攻击单位的绝对数量比1月减少25.9%;浙江排在第三位,占比为7.8%,被攻击单位的绝对数量比1月减少31.2%。

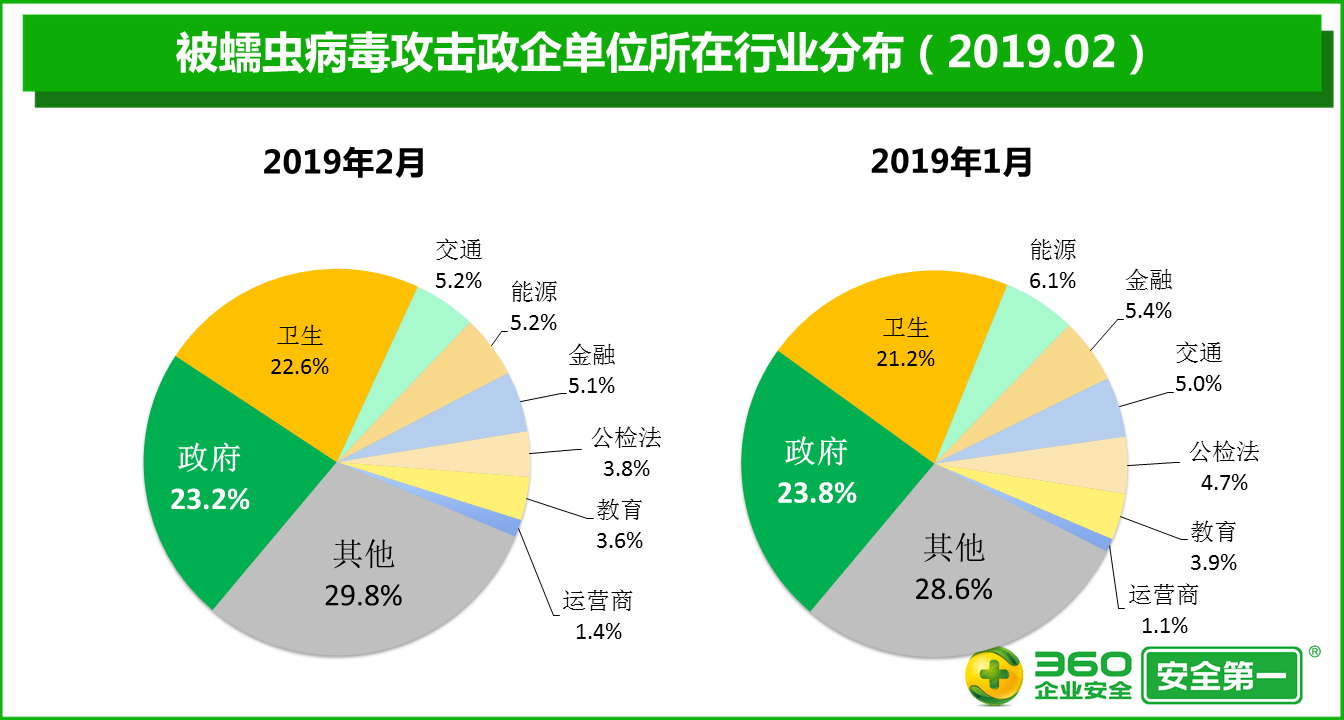

在被蠕虫病毒攻击的政企单位中,政府行业最多,占比高达23.2%,被攻击单位的绝对数量比1月减少25.1%;其次是卫生行业,占比为22.6%,被攻击单位的绝对数量比1月减少17.8%;交通行业排在第三位,占比为5.2%,被攻击单位的绝对数量比1月减少19.4%。

关于《政企终端安全态势分析报告》

《政企终端安全态势分析报告》是360终端安全实验室每月发布的针对政企网络终端的安全态势分析报告。报告数据来自360企业安全公有云安全监测数据,以每日感染病毒的终端为基本研究单位,通过对政企终端感染病毒情况的分析,帮助客户更清晰的看见风险态势,为安全决策提供必要的参考依据。

关于360终端安全实验室

360终端安全实验室由多名经验丰富的恶意代码研究专家组成,着力于常见病毒、木马、蠕虫、勒索软件等恶意代码的原理分析和研究,致力为中国政企客户提供快速的恶意代码预警和处置服务,在曾经流行的WannaCry、Petya、Bad Rabbit的恶意代码处置过程中表现优异,受到政企客户的广泛好评。

360终端安全实验室以360天擎新一代终端安全管理系统为依托,为政企客户提供简单有效的终端安全管理理念、完整的终端解决方案和定制化的安全服务,帮助客户解决内网安全与管理问题,保障政企终端安全。

关于360天擎新一代终端安全管理系统

360天擎新一代终端安全管理系统是360企业安全集团为解决政企机构终端安全问题而推出的一体化解决方案,是中国政企客户4000万终端的信赖之选。系统以功能一体化、平台一体化、数据一体化为设计理念,以安全防护为核心,以运维管控为重点,以可视化管理为支撑,以可靠服务为保障,提供了十六大基础安全能力,帮助政企客户构建终端威胁检测、终端威胁响应、终端威胁鉴定等高级威胁对抗能力,提升安全规划、战略分析和安全决策等终端安全治理能力。

特别的是,360企业安全还面向所有360天擎政企用户免费推出敲诈先赔服务:如果用户在开启了360天擎敲诈先赔功能后,仍感染了勒索软件,360企业安全将负责赔付赎金,为政企用户提供百万先赔保障,帮政企客户免除后顾之忧。

关于360天擎终端安全响应系统

360天擎终端安全响应系统(EDR)以行为引擎为核心,基于人工智能和大数据分析技术,对主机、网络、文件和用户等信息,进行深层次挖掘和多维度分析,结合云端优质威胁情报,将威胁进行可视化,并通过场景化和全局性的威胁追捕,对事件进行深度剖析,识别黑客/威胁意图,追踪威胁的扩散轨迹,评估威胁影响面,从而协同EPP、SOC、防火墙等安全产品,进行快速自动化的联动响应,将单次响应转化为安全策略,控制威胁蔓延,进行持续遏制,全面提升企业安全防护能力。

声明:本文来自奇安信终端安全实验室,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。