工作来源

NDSS 2026

工作背景

威胁情报市场正以惊人的速度增长,预计到2026年将超过150亿美元。这个生态系统由全球分布的安全厂商、沙箱、杀软引擎和独立贡献者组成,他们通过分析恶意二进制文件、钓鱼网站等提取IOC并进行共享。针对整个威胁情报供应链的拓扑结构、瓶颈节点以及攻击者如何利用该生态的盲区进行逃避,业界缺乏系统性的定量认知。

工作准备

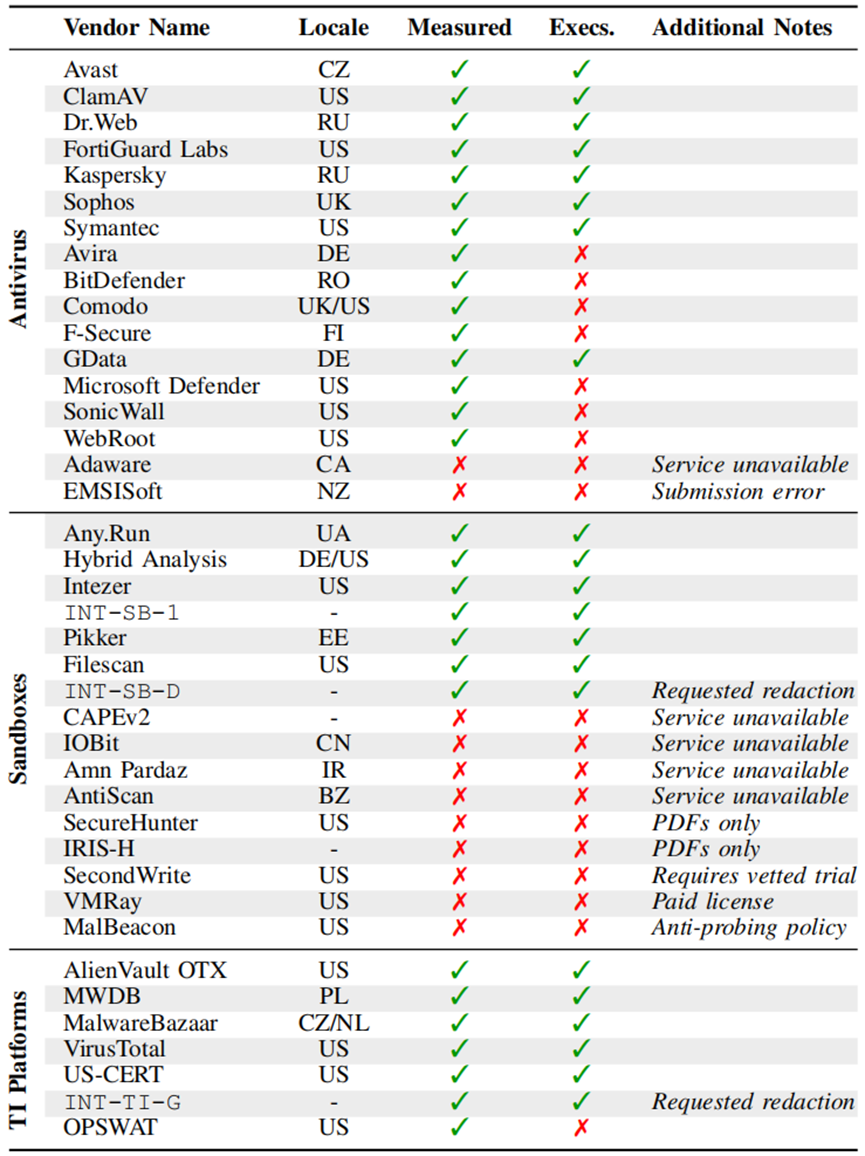

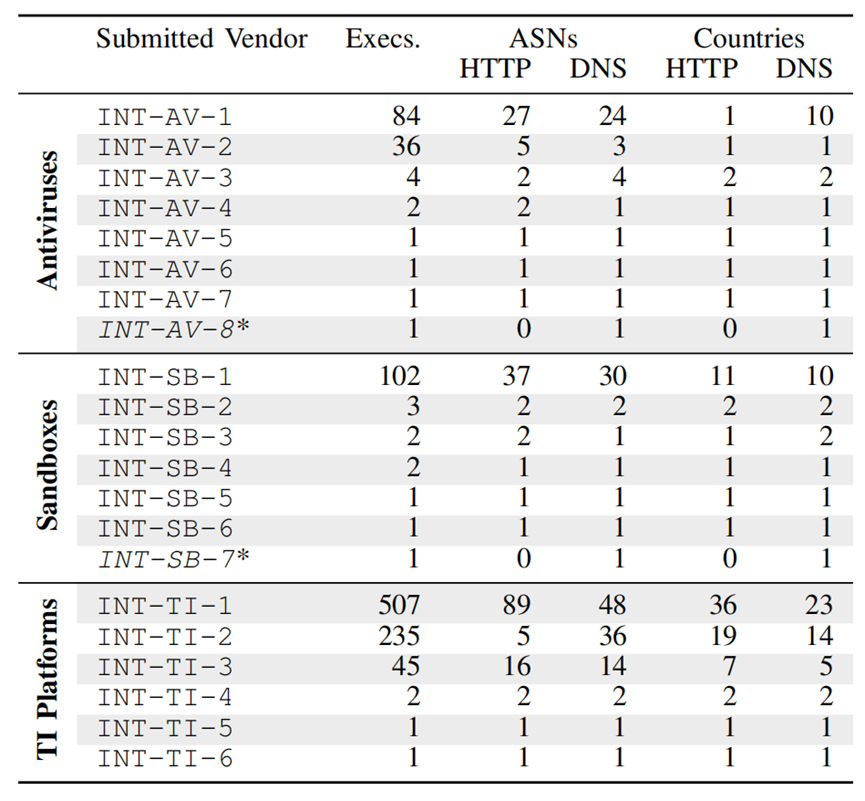

选取了威胁情报平台(如VirusTotal等)、反病毒厂商(如Kaspersky等)、沙盒服务商(如Any.Run等)共三大类的30家厂商。由于商业保密协议,厂商间共享数据的关系是不会对外公开的。

工作设计

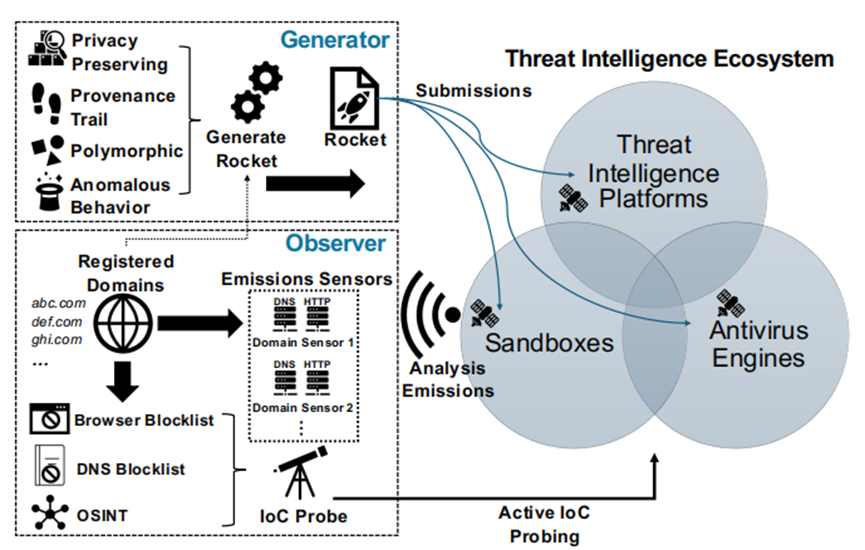

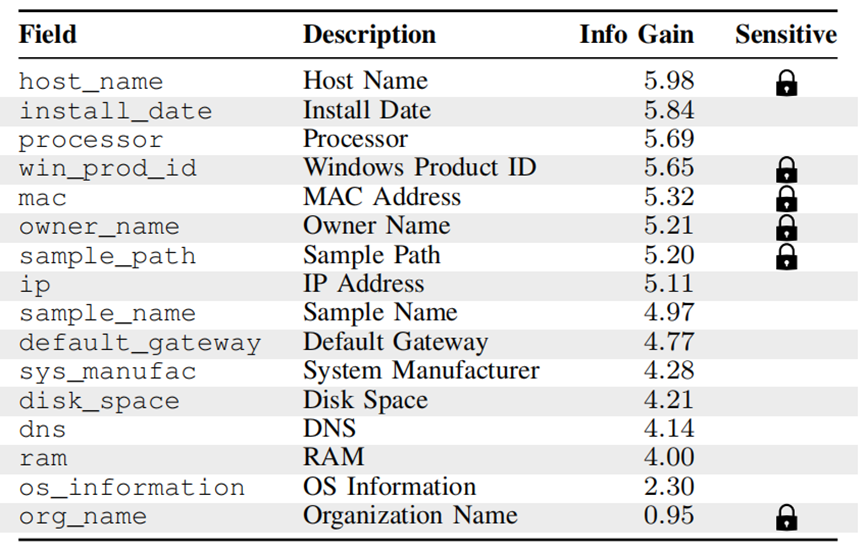

研究人员生成无害但具备可疑行为的二进制文件,程序文件会在运行时将系统环境的指纹与执行ID编码在子域名中,通过HTTP请求发送出来。除了网络行为外,二进制文件也会释放副本文件,沙盒如果继续执行副本文件的话,发出的网络请求也会带上父文件信息。外传的信息是基于前人的研究选取的一些特征:

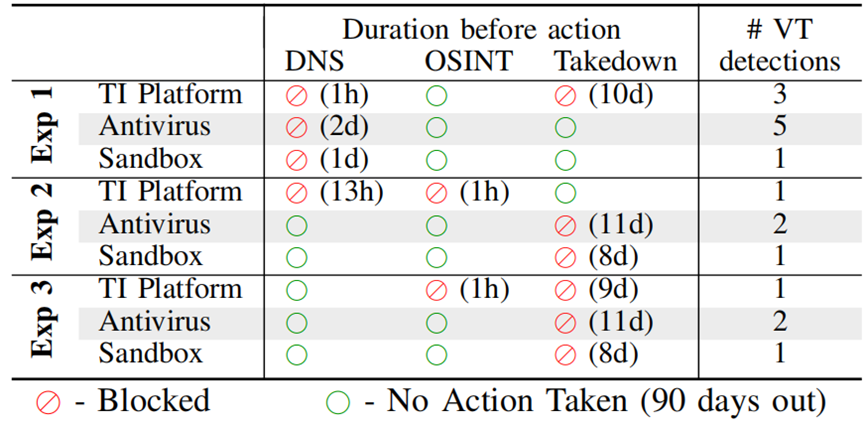

在自有服务器收集这些发送出来的请求,并且轮询开放的安全信誉列表,查看这些域名与IP什么时候会被拉黑。包括(1)Google Safe Browsing 或者FireHol(2)Quad9、Google、Cloudflare或 Palo Alto DNS Security(3)VirusTotal 或 AlienVault Open Threat Exchange(4)一家商业威胁情报供应商。

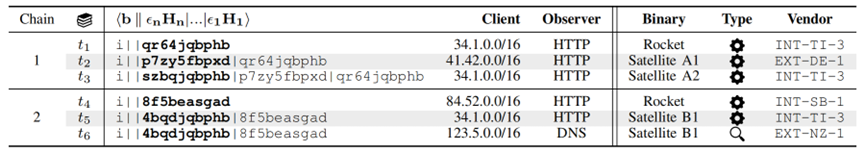

如EXT-DE-2从EXT-TI-3接收了Satelite A1,执行后生成了Satelite A2,又将Satelite A2共享给EXT-TI-3。

工作评估

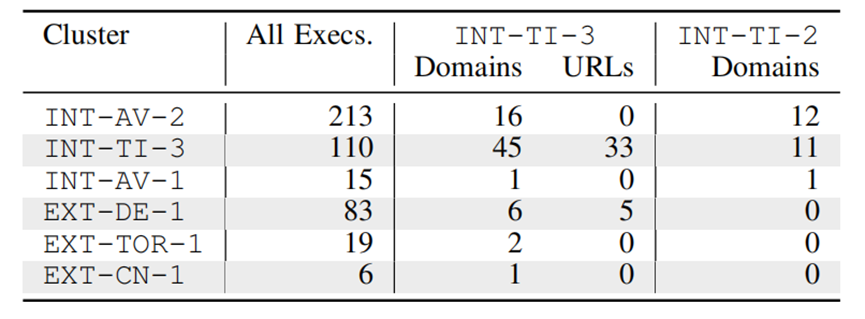

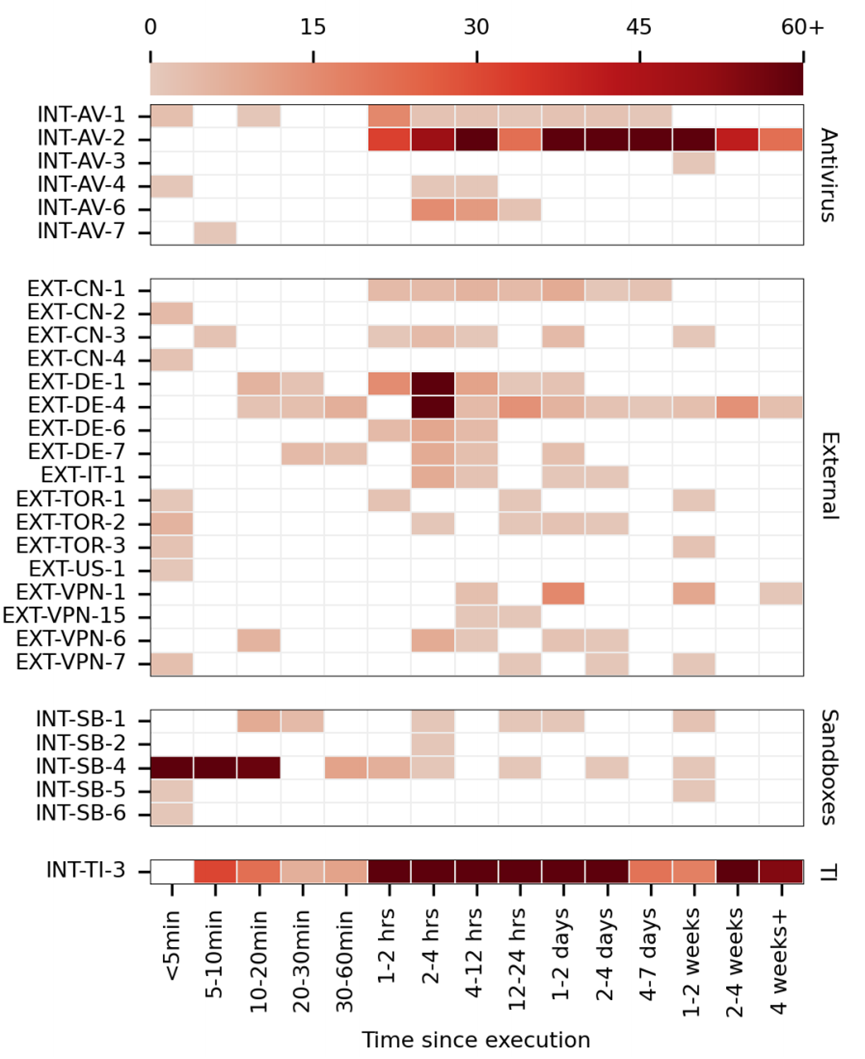

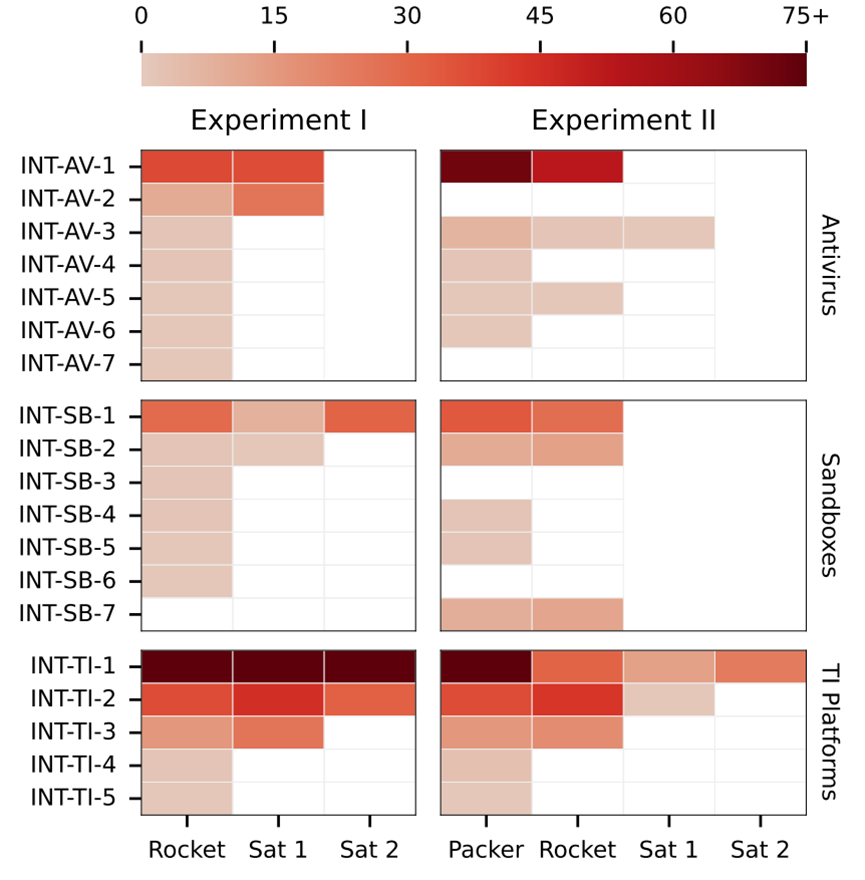

威胁情报平台对样本的执行次数,要远高于沙盒厂商与反病毒引擎厂商。并且,威胁情报平台在多个国家/地区都执行了样本,带来了更大的地域多样性。

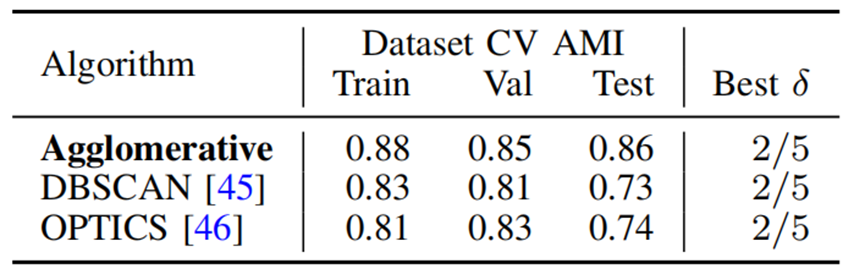

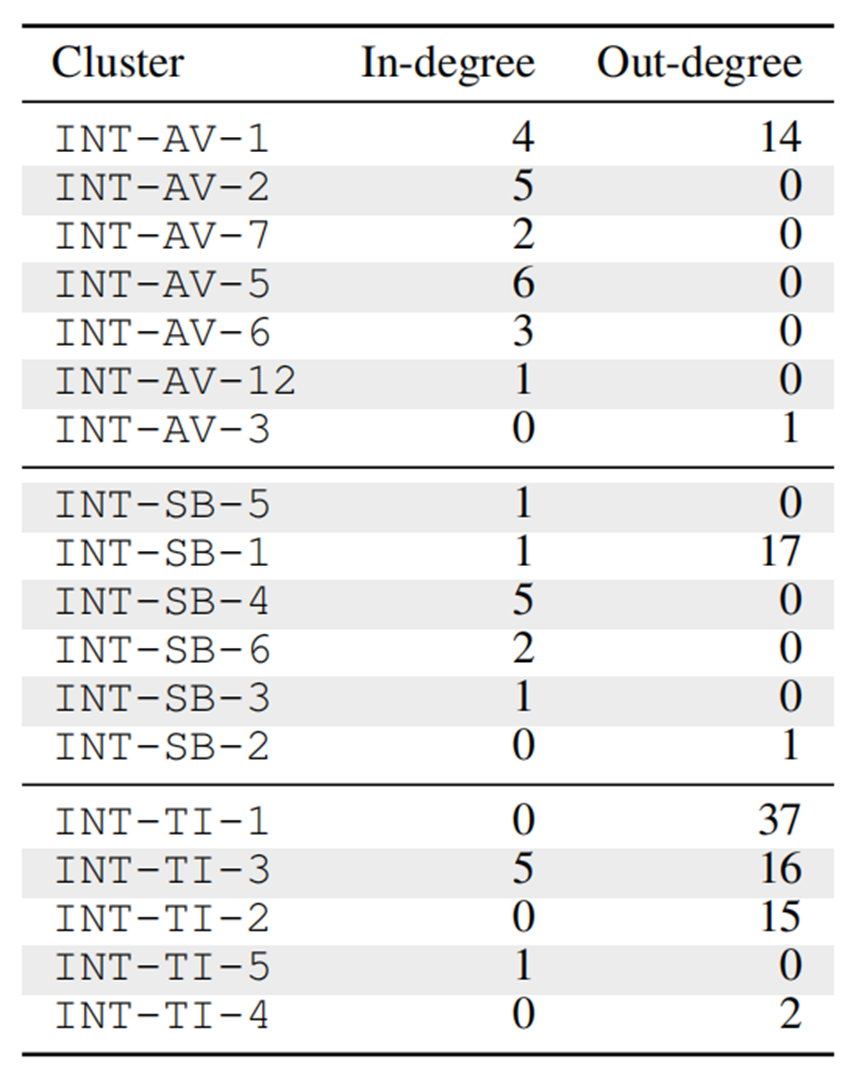

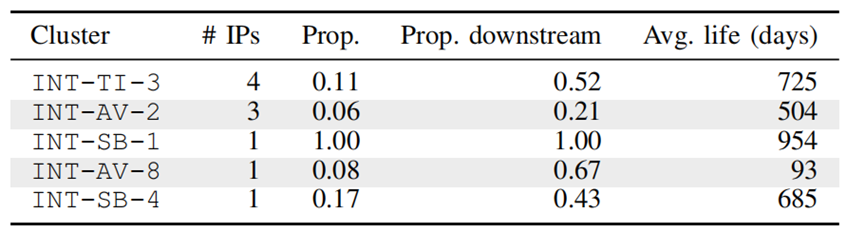

聚类发现了将一个供应商拆分成了不同的簇,而没有发现将多个簇归类为同一个供应商。这也是生态系统健康的标志,厂商在尽量提供多样性。

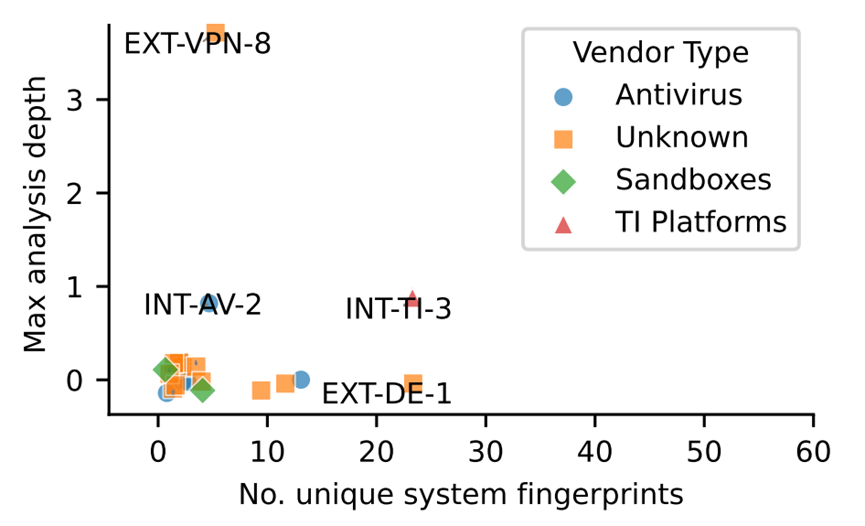

大多数厂商只有3种以内的执行环境,且大多数尽管执行环境不同但部署的位置是相同的。虽然 67% 的厂商会进行动态分析,但绝大多数厂商根本不执行释放的子文件。

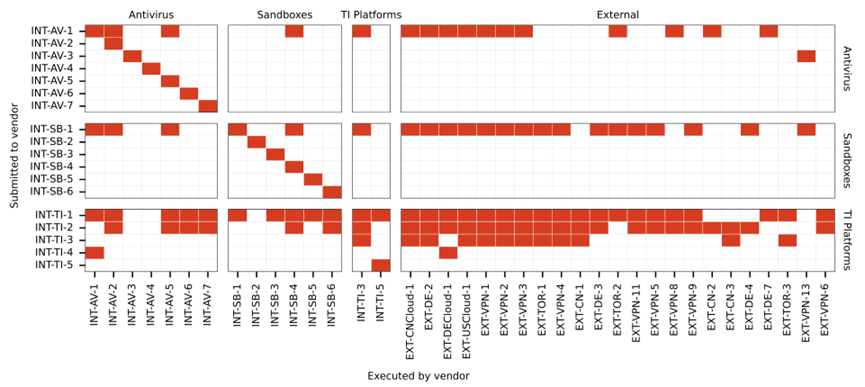

只有约 16% 的厂商愿意向外共享威胁情报。

生态系统高度依赖 4 家核心“枢纽厂商”,其他大多数厂商和沙盒只“消费”不“贡献”。杀软引擎厂商通常不共享数据,威胁情报平台则大量共享数据。

域名/URL等网络 IOC 的共享频率远远高于二进制文件本身。并且,对网络IOC的探查也更加频繁。

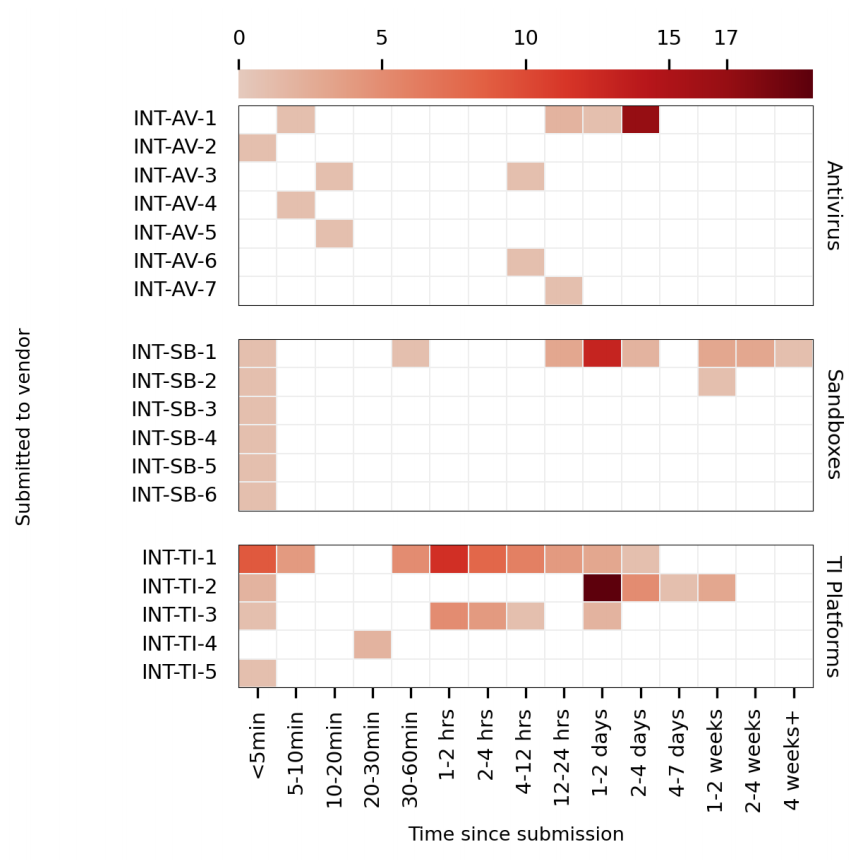

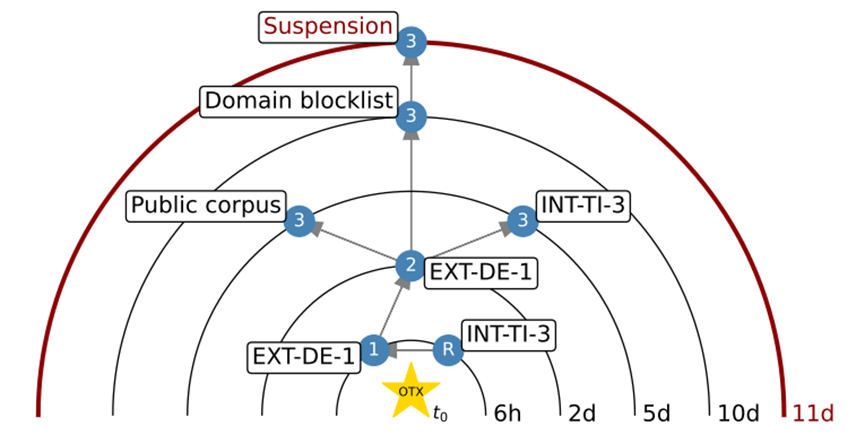

虽然沙盒提取IOC 只要几分钟,但因为枢纽厂商的延迟,威胁情报的共享往往需要几个小时甚至几天。

域名黑名单要间隔数小时,彻底的域名封禁平均需要 10 天以上。

通过威胁情报共享,在厂商间进行共享,最终走向封禁的过程如下所示。

大多数免费沙盒的 IP 和系统特征常年不变。在 VirusTotal 上通过 Yara 规则回溯,发现了 800 多个真实的恶意软件样本正在主动核对开源的“沙盒 IP 黑名单”以进行检测规避。测试显示,哪怕只去掉一个沙盒 IP,下游厂商收到情报的概率就会暴跌 60%。

研究人员给样本加上常见的UPX壳后,厂商的执行率骤降了 35%。很多厂商直接给出了Dropper的判定,但并没有实际去脱壳与分析该样本,导致大量TTP情报白白流走。

工作思考

独家的高质量威胁情报是安全公司的核心护城河,没有厂商会愿意白白把有价值的内容分享给别人。由于恶意样本量的激增,厂商为了维持分析的吞吐量,也不得不牺牲深度脱壳与执行分析的能力。

声明:本文来自威胁棱镜,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。