近期,苹果正式推送了macOS Tahoe 26.4版本更新,低调上线了一套针对终端粘贴操作的安全防护机制,可对用户从浏览器复制、准备粘贴到终端的命令实时扫描,一旦存在风险便阻断粘贴,遏制近年愈演愈烈的ClickFix社工攻击。

复制粘贴就中招?ClickFix原理解析

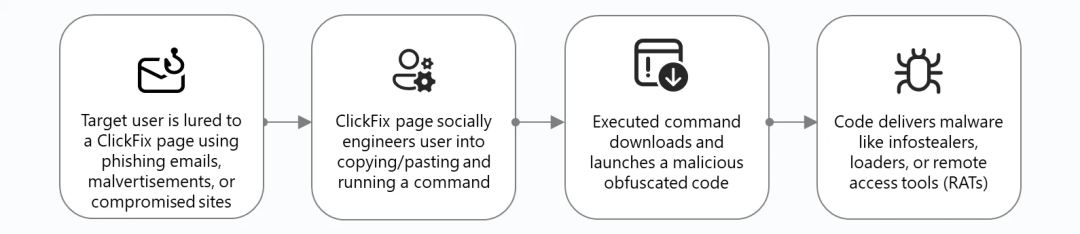

ClickFix是一种社工攻击,其逻辑是通过伪造场景诱导用户主动在终端中粘贴执行恶意命令,亲手完成设备感染。

这类攻击最早于2024年被在野发现,最初以Windows为主要目标,短短一年时间内便快速向macOS、Linux系统扩展,攻击规模呈现爆发式增长。据微软《2025数字防御报告》显示,ClickFix已成为全球最常见的初始入侵方式,占所有初始访问渠道的47%;2025年全年,ClickFix相关攻击活动同比增长超500%,在超半数的恶意软件加载活动中都出现了它的身影。

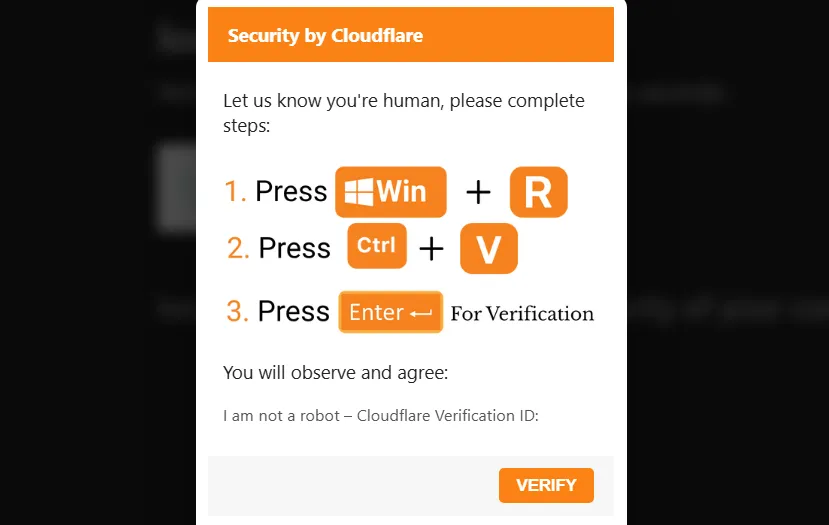

ClickFix攻击极具迷惑性,且仍在持续迭代升级。黑客通常会通过SEO投毒、社交媒体私信、AI生成教程等渠道,将用户引导至钓鱼页面,再以“系统故障修复”“人机验证”“账户安全校验”等为诱饵,设计出“一键修复”“立即验证”的按钮,用户点击后,恶意命令便会复制到设备剪贴板,随后页面会用极具紧迫感的话术,诱导用户打开终端粘贴命令并执行。

这些被复制的命令,往往会通过base64编码等方式进行伪装,普通用户无法识别其真实作用。而一旦执行,命令会在后台静默下载信息窃取木马、持久化后门、勒索软件等,导致用户的账户、文件等被窃取,设备被完全接管。

让传统安全防护束手无策的是,整个过程由用户主动发起,天然就能绕过macOS原有的Gatekeeper应用签名校验、XProtect文件扫描等安全机制,很多杀软也难以对“用户主动执行的合法操作”进行有效拦截。

从提醒到阻断

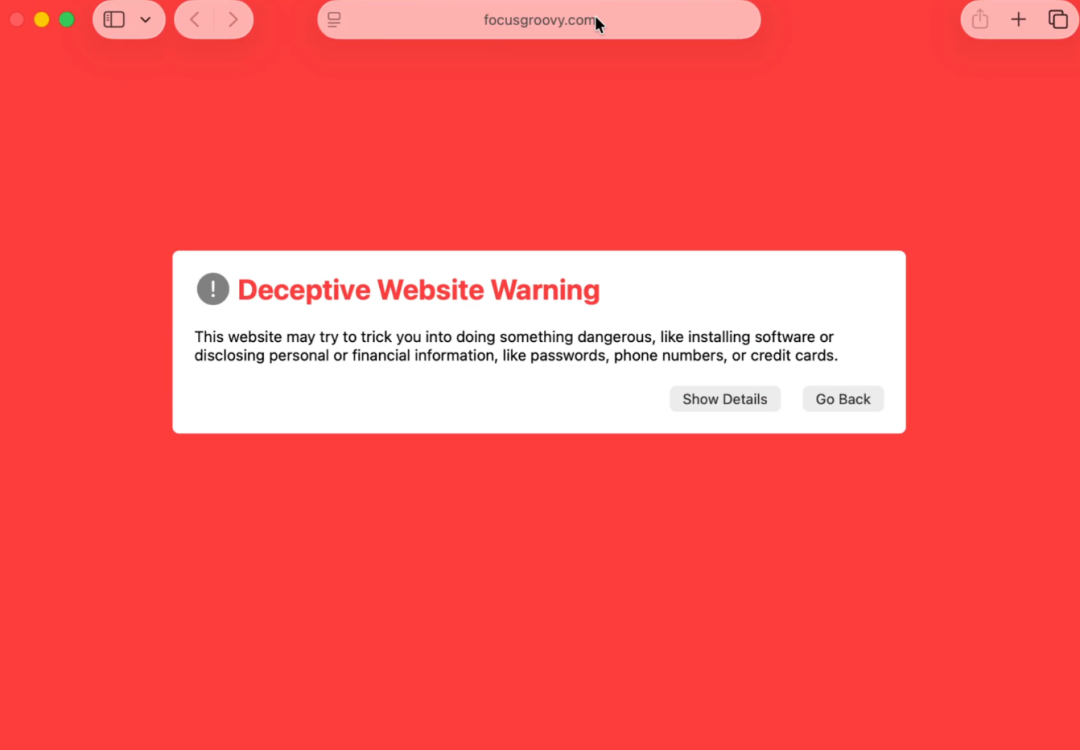

针对ClickFix攻击的爆发式增长,苹果在2026年初上线了第一重防护——终端行为模式预警。这套机制会对用户的终端操作行为进行画像判断,当检测到“非高频使用终端的用户,突然从浏览器复制命令粘贴到终端”的异常行为时,便会弹出风险提示,Possible malware, Paste blocked. Your Mac has not been harmed.,同时提供“不粘贴”和“仍要粘贴”两个选项,给了用户自主选择的空间。

但这套机制存在一些的短板:仅判断用户行为模式,不对粘贴的命令内容本身做任何恶意分析,同时对开发者账号提供了豁免权限。一旦用户慌乱中选择了“仍要粘贴”,或是针对开发者群体发起定向攻击,防护便会失效。

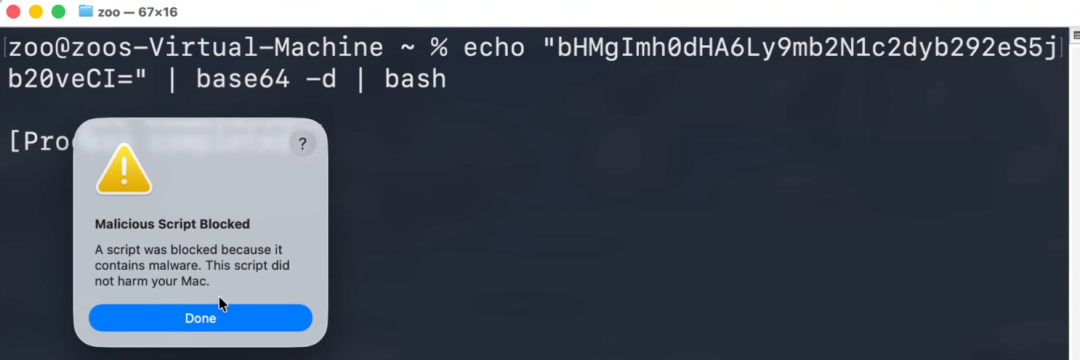

而在macOS Tahoe 26.4版本中,苹果上线的第二重防护,补上了这些短板。这套新机制由xprotectd驱动,依托macOS Endpoint Security框架的es_event_paste_t事件能力,在粘贴内容到达终端之前就完成介入拦截,实现了常见终端场景的覆盖。

在检测逻辑上,这套机制实现了场景化触发与内容检测。当且仅当剪贴板内容来自特定应用时,才会启动扫描校验,目前已内置了23款浏览器ID列表,避免对用户本地编辑的内容造成误干扰。扫描过程中,系统会通过parseIPAddressesAndURLs函数提取命令中的URL与IP地址,实时调用Safari Safe Browsing云端服务进行比对,即便是新出现的恶意域名,也无需等待系统更新,就能通过云服务完成封堵,大幅提升了防护的时效性。

新的机制实现了“硬阻断”。当检测到明确的恶意内容时,系统会弹出Malware Detected, Paste Blocked的提示框,明确告知用户粘贴操作因包含恶意内容被阻断,且设备未受到损害,整个提示框仅有一个“OK”确认按钮,移除了“仍要粘贴”的选项,杜绝了用户因被诱导而手动放行恶意代码的可能。

除此之外,xprotectd还实现了执行阶段的二次防护。即便攻击者通过base64编码,系统仍会终止相关进程。

两套防护机制形成了互补:行为预警覆盖了内容无害但操作可疑的场景,内容扫描则打击了明确的恶意代码,即便是开发者群体,也无法粘贴已被标记的恶意命令。

参考资料:

https://x.com/malwarezoo/status/2038662038046572630

https://www.malwarebytes.com/blog/news/2026/03/new-macos-security-feature-will-alert-users-about-possible-clickfix-attacks

声明:本文来自玄月调查小组,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。