漏洞概述 | |||

漏洞名称 | Apache HTTP Server 双重释放漏洞 | ||

漏洞编号 | QVD-2026-23867,CVE-2026-23918 | ||

公开时间 | 2026-05-04 | 影响量级 | 十万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 8.8 |

威胁类型 | 代码执行、拒绝服务 | 利用可能性 | 高 |

POC状态 | 已公开 | 在野利用状态 | 未发现 |

EXP状态 | 已公开 | 技术细节状态 | 已公开 |

危害描述:攻击者可远程构造特殊 HTTP/2 帧请求触发内存破坏,造成服务拒绝服务。在特定系统环境下可进一步利用实现远程代码执行,完全接管服务器。 | |||

01 漏洞详情

影响组件

Apache HTTP Server 是全球主流开源 Web 服务器软件,提供 HTTP/HTTPS 服务、虚拟主机、反向代理、负载均衡、模块扩展等核心能力,广泛部署于互联网、政企、云服务等场景,mod_http2模块提供 HTTP/2 协议支持,是现代 Web 服务标配组件。服务器采用多进程 / 多线程模型处理请求,通过 APR 内存池管理资源,支撑高并发 Web 访问与代理转发能力。

漏洞描述

近日,奇安信CERT监测到官方修复Apache HTTP Server 双重释放漏洞(CVE-2026-23918),该漏洞源于 mod_http2 模块对流资源清理逻辑处理不当,存在双重释放内存缺陷。攻击者可远程构造特殊 HTTP/2 帧请求触发内存破坏,造成服务拒绝服务。在特定系统环境下可进一步利用实现远程代码执行,完全接管服务器。目前该漏洞PoC和技术细节已公开。鉴于该漏洞影响范围较大,建议客户尽快做好自查及防护。

利用条件

1.服务已加载并启用 mod_http2 模块,开启 HTTP/2 协议支持;

2.服务器采用 event/worker 多线程 MPM 模式。

02 影响范围

影响版本

Apache HTTP Server 2.4.66

其他受影响组件

无

03 复现情况

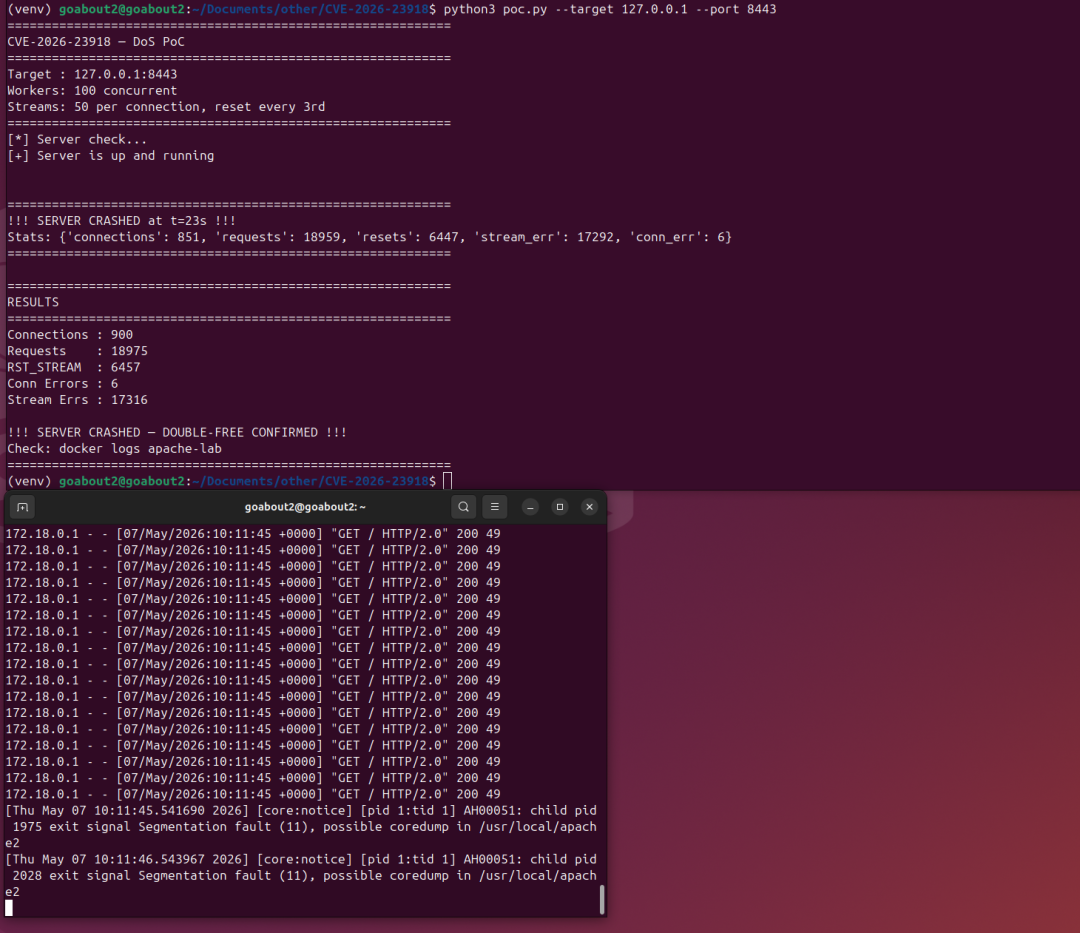

目前,奇安信威胁情报中心安全研究员已成功复现Apache HTTP Server 双重释放漏洞,截图如下:

04 处置建议

安全更新

官方已发布安全补丁,请及时更新至最新版本:

Apache HTTP Server >= 2.4.67

下载地址:

https://httpd.apache.org/security/vulnerabilities_24.html

05 参考资料

[1]http://www.openwall.com/lists/oss-security/2026/05/04/19

[2]https://httpd.apache.org/security/vulnerabilities_24.html

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。