漏洞概述 | |||

漏洞名称 | Linux Kernel Dirty Frag 本地权限提升漏洞 | ||

漏洞编号 | QVD-2026-24699 | ||

公开时间 | 2026-05-08 | 影响量级 | 百万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 7.8 |

威胁类型 | 权限提升 | 利用可能性 | 高 |

POC状态 | 已公开 | 在野利用状态 | 未发现 |

EXP状态 | 已公开 | 技术细节状态 | 已公开 |

危害描述:攻击者可以实现对页缓存的写入,从而在几乎所有主流Linux发行版上稳定提权。 | |||

01 漏洞详情

影响组件

Linux 内核是一款开源的类 UNIX 操作系统内核,作为 Linux 系统的核心组件,负责管理系统硬件资源、进程调度、内存管理、文件系统与网络通信等核心功能,为各类应用程序提供底层支撑与系统调用接口。其广泛应用于服务器、桌面终端、移动设备、嵌入式系统与云计算环境,是全球主流 IT 基础设施的核心运行载体,具备高稳定性、高可移植性与高扩展性,支持多架构、多任务与多用户并发运行,支撑着互联网、金融、政企、云计算等关键领域的业务系统稳定运转。

漏洞描述

近日,奇安信CERT监测到官方修复Linux Kernel Dirty Frag 本地权限提升漏洞(QVD-2026-24699),该漏洞源于 xfrm-ESP(自2017年)和RxRPC(自2023年)两个独立模块的逻辑缺陷,同样利用splice()等零拷贝路径污染sk_buff的frag成员,实现对页缓存的写入,从而在几乎所有主流Linux发行版上稳定提权。Dirty Frag是Copy Fail漏洞的延续,两者均属于内核零拷贝路径(如splice/sendfile)上的页缓存写入缺陷。目前该漏洞PoC和技术细节已公开。鉴于该漏洞影响范围较大,建议客户尽快做好自查及防护。

02 影响范围

影响版本

xfrm-ESP Page-Cache Write cac2661c53f3 从 2017 年至今的所有上游内核

RxRPC Page-Cache Write 2dc334f1a63a从 2023 年 6 月至今的上游内核

目前已知受影响版本:

Ubuntu 24.04.4:6.17.0-23-generic

RHEL 10.1: 6.12.0-124.49.1.el10_1.x86_64

openSUSE Tumbleweed:7.0.2-1-default

CentOS Stream 10:6.12.0-224.el10.x86_64

AlmaLinux 10:6.12.0-124.52.3.el10_1.x86_64

Fedora 44:6.19.14-300.fc44.x86_64

其他受影响组件

无

03 复现情况

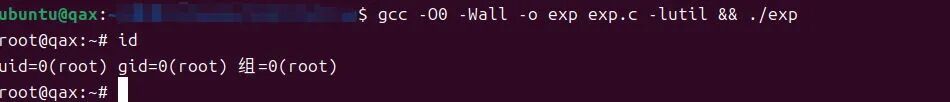

目前,奇安信威胁情报中心安全研究员已成功复现Linux Kernel Dirty Frag 本地权限提升漏洞(QVD-2026-24699),截图如下:

04 处置建议

安全更新

官方暂未发布补丁,请及时关注并更新至最新版本

临时缓解方案:

可删除存在漏洞的模块:

sh -c "printf "install esp4 /bin/false\\ninstall esp6 /bin/false\\ninstall rxrpc /bin/false\\n" > /etc/modprobe.d/dirtyfrag.conf; rmmod esp4 esp6 rxrpc 2>/dev/null; true"

05 参考资料

[1]https://www.openwall.com/lists/oss-security/2026/05/07/8

[2]https://github.com/V4bel/dirtyfrag/tree/master

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。