继华住旗下酒店1.3亿客人入住信息泄露,以及万豪旗下喜达屋酒店3.83亿客人开房信息泄露等事件后,酒店信息泄露似乎已经不是什么新鲜事。据了解,事件原因大多是数据库被黑客入侵。

然而,近日美国知名网络安全技术厂商赛门铁克测试了54个国家的1500多个酒店,却发现三分之二都在泄露包括客人姓名、手机、邮箱、护照号码在内的订单信息,而酒店自己可能根本没有意识到。这到底是怎么回事?

第三方服务商可以替客人取消订单

4月9日,赛门铁克首席威胁研究员Candid Wueest发表了一项针对酒店泄露客人个人信息的研究结果。他根据自己喜欢的度假地点,选择了搜索结果中排名最高的54个国家的1500多个酒店进行测试,从两星级到五星级的都有,地点遍布乡村和海边的高档度假区。

他发现,这些酒店中有三分之二都在无意中将预订代码泄露给了第三方服务商,比如广告商和分析公司,但他们的隐私政策并未明确提到这种行为。也就是说,这些第三方服务商不仅可以直接登录客人的订单,看到客人的个人信息,甚至还可以替客人取消订单。

订单确认函样板。图自Wueest博客

Wueest贴出的一张订单确认函的样图中,列出了大多数酒店会在订单信息中包含的客人信息:订单号、入住时间、姓名、电话、地址、邮箱、护照号码等等。“在很多情况下,我发现即使客人取消了订单,这些信息依然可见,给攻击者窃取个人信息提供了机会”,他表示。

第三方服务商究竟是通过什么途径访问客人订单的?

Wueest提到,57%以上的酒店会在客人提交订单后向其发送一封确认邮件,里面包含一个可以直通订单的访问链接,以便客人在未登录的情况下访问。由于邮件中要求链接必须为静态链接,因此预订代码和邮箱地址将作为URL参数的一部分被传输,如https://booking.the-hotel.tld/retrieve.php prn=1234567&mail=john_smith@myMail.tld。

这本来也没什么问题,但很多酒店都会直接在该链接通往的网页上加载其他内容。Wueest测试发现,平均每个订单会生成176个请求——说明订单信息会被广泛地共享给多个第三方服务提供商,包括社交媒体、搜索引擎以及广告商和分析服务。

他认为,比较好的做法是先做验证,然后在设置cookie后重定向,从而确保数据不会泄露。

酒店业、航空业存在订单链接未加密的问题

虽然酒店可能跟第三方服务提供商有所约定,但从去年Facebook与剑桥分析的事件不难看出,第三方滥用平台用户个人信息的情况确实存在。Wueest的研究进一步指出,29%的酒店不会对确认邮件里的链接加密,攻击者完全可以借此机会查看和修改订单。

值得注意的是,这个问题并非酒店业独有。Wandera威胁研究团队今年2月发表的研究表明,航空业也存在同样的问题。

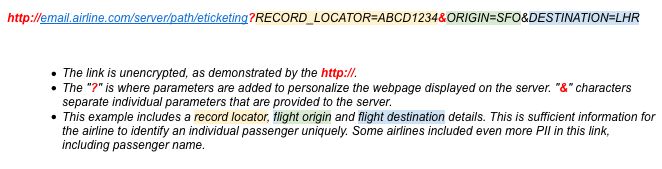

航空公司订单链接。

他们发现,法国航空、美国西南航空、荷兰皇家航空公司和Transavia、Vueling、Jetstar等廉价航空都会以邮件或短信的方式向客人发送未加密的订单链接,通过链接可以直接访问和修改客户的姓名、性别、护照号码、电话、航班信息甚至获得完整的登机牌。

除此之外,Wueest还发现很多酒店网站允许强制执行订单号和枚举攻击,后者是指订单号简单地用上一个订单号+1。“如果攻击者知道客人的邮箱或他/她的姓,就可以猜出订单号从而登录订单。”

“这种攻击可能很难形成规模,但如果攻击者有特定目标的话,完全可以实现攻击”,他强调,“我找到了很多有类似漏洞的例子,不仅允许我访问一个大型连锁酒店旗下的所有订单信息,还可以看到一个国际航空公司每张有效机票的信息。”

Wueest将他的发现告知了这些酒店,但得到的回复并不令人满意——25%在6个星期内没有给出任何回复,1个隐私政策里的邮箱已经失效。即使是回复了的酒店,也平均花费了10天时间,有的只是表示会就此开展调查,还有的干脆否认这些信息属于个人信息,并辩称已经在隐私政策里写到了。

Wueest建议,酒店的预订网页应该使用加密链接,并保证没有客人的个人信息通过URL的参数方式泄露。作为客人来说,应注意查看自己的个人信息是否在URL里明文可见,也可以使用VPN来避免在公共热点暴露自己的信息。(蒋琳)

声明:本文来自隐私护卫队,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。