法国内政部发布了PyLocky勒索病毒1.0和2.0版本的解密工具,允许受害者免费使用工具解密文件

PyLocky是一款新型的勒索病毒,通加加密受害者的文件,要求受害者支付相应的赎金换取密钥进行解密

PyLocky主要通过垃圾电子邮件携带相关的恶意附件以及链接进行传播,在欧州地区非常活跃,法国曾有多名受害者,这些受害者包含政府企业事人员

此解密器是由法国内政部发布,是由法国执法部门、法国国土安全信息技术和系统服务部门,特别是巴黎地区司法警察局的信息技术欺诈调查团队(BEFTI),承担了主力调查任务,同时联合一些志愿者(安全研究人员)一起收集了大量的相关信息,共同合力完成这款勒索病毒的解密工具,同时由法国内政部将工具放到了cybermalveillance.gouv.fr网站供下载使用。

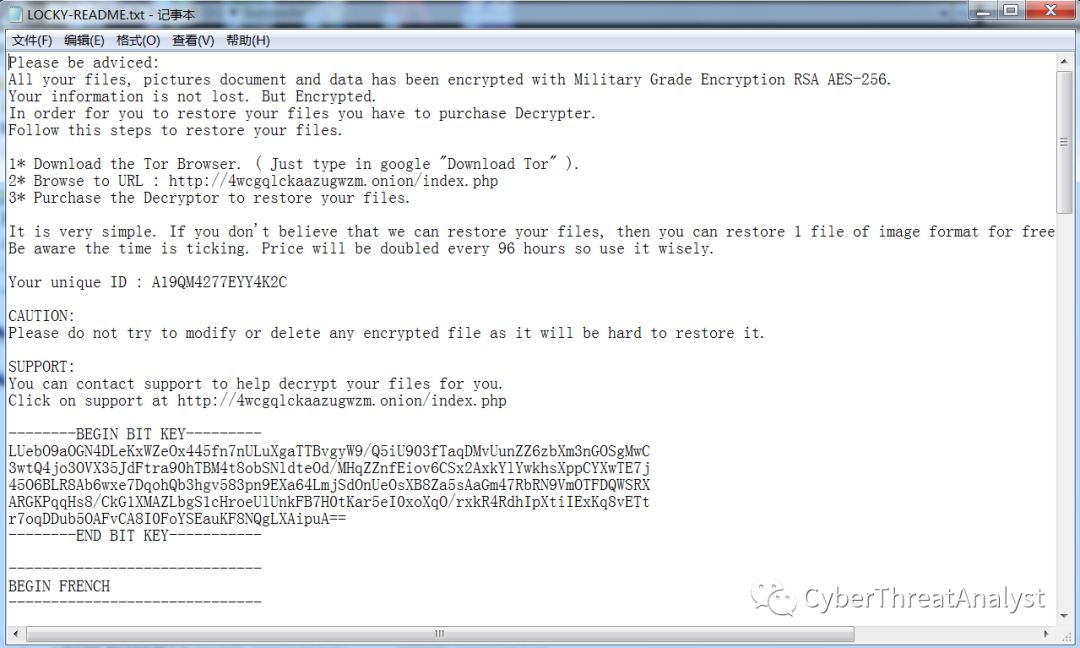

PyLocky勒索病毒1.0版本的加密后缀为lockedfile和lockymap,2.0版本的加密后缀为locky,PyLocky生成的勒索文本文件LOCKY-README.txt内容如下所示:

如果你的电脑中了这款勒索病毒的这两版本,可以从下面的链接下载解密工具进行解密:

https://www.cybermalveillance.gouv.fr/wp-content/uploads/2019/02/PyLocky_Decryptor_V1_V2.zip

(如果是Pylocky的其它变种样本,可能无法解密)

解密工具的使用文档,下载链接:

https://www.cybermalveillance.gouv.fr/wp-content/uploads/2019/02/PyLocky_D%C3%A9chiffrement_Documentation.pdf

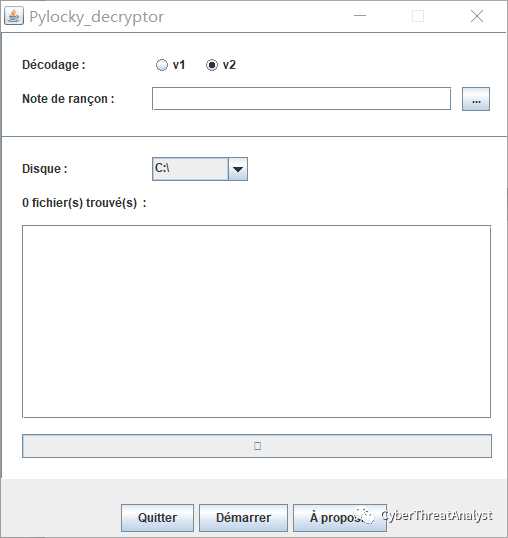

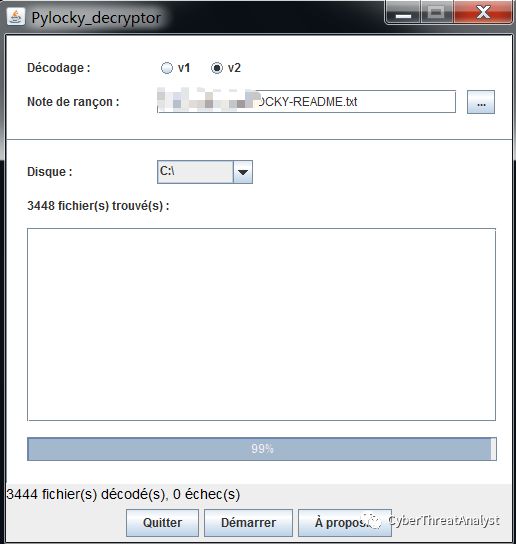

要使用此解密器,受害者需要安装Java Runtime运行环境,安装完成之后,受害者可以双击PyLocky_Decryptor_V1_V2.jar文件以启动解密器,进行解密,如下所示:

选择相应的勒索文本文件LOCKY-README.txt,以及要解密的磁盘目录、勒索病毒的版本,然后进行解密!

该勒索病毒能够解密,可能原因是法国执法部门和安全研究人员通过相应的技术手段拿到了黑客的服务器,并从黑客服务器上获取到了PyLocky勒索病毒1.0和2.0版本的加密的私钥信息,我通过逆向这款解密工具,找到了PyLocky勒索病毒1.0和2.0版本的黑客私钥信息。

PyLocky1.0黑客私钥

MIIEpQIBAAKCAQEA2BDALwVKd6Z5Qba9R++GdkAF7oq80CSafb0SAktfvCKIe2/Sa/GmngybJoo0bTGH6SCDjUpnRrKXBUYTadH0hlmMqMCRDE5squj+zXpkPbXFpw1QW3MQsNecxkaFs1iNix6NI+jZohR0EZSlbS4m6SX9rUVrDfjk0fzC/BtdnmKwldD/x1ayJwQNUUbXGPlkYey+cYMbRa8734JdUyZsjRBEefSi1w0CB6xMk5mgihto8eRQiWW6zdz+rBCFPaHWDvW8k/qZtBOeB/H87TJ300mi5/2sjV8YJKKKh2N89z0WjiRj+7TVL+FT1zwd3WOcxTh4iRLc2CJxmIoXcTD0XQIDAQABAoIBAQCmpvzlB6qxcRjz47RJKOnIiYdJv370+FalB1E9rc9wuB4XP1/I3IHMRCLjbhQT6PFQkkCFmU7hS9yKN8u/gi6d9bI1cxotqMvOY5os+OsaYfrK580ETFMiY5vLnxd/Bp1eIblxaid7CVWhPcr+1Gs0x5XLsNBq3X/4q4HlnGHwR/kEfpICCHy2OBS22YZ58oUdb3aPZw4Z0nxA5pDyMcSrRgw4DqwRwNlLrySNuNKP68RaJZDp93PHvJE1OAhBD+mZIHyPK7GtA1Iq4CEZhDLHQP2tqMitX2h/tuJ+KGB7ffzJtw/WR2MA3Z/6N2CoZ14PXQt7RAblVzWqjWc3ocUNAoGBANtOxG3n69dQOONcwxg8+xRMvVVh+45SFV6AEw1kU1CfbIEEaXqtvCJxVlPD1xisFfV4NKpehSagGlaQzBqjA2L+IphSjQx7MgCy7kHYeWsd1VahoQybL04ozlYiw9udWuHO60p8vS1Vc1EF13B5RoiLtxZf9BxYOl2luDCvAd0bAoGBAPw3HRErEmV5JNbk9e5GXa4aesiljdAM4nPJ0sxGbMYKgMvkDeNzW5WWtVfmuuWyUvSFhaO/w3Rsjp2AtLEN5NDc9weNZcnpCT4XEgr6hfLMDYLpSocrlLz6TCtAae8xBY8kj/N9tIp5Mf0V+oINFPVbx9rx4Anr3Rp1HHh/E2PnAoGBALMWmZXexFrp6erRP4g1lBu5pwtonlJUeZrYH7bZ7Kdz6NlazwAdi/rcbtCspqRBMxVneip+UWF/cMKsL+C4qfVW7s1Q7Fn66JRliec/bbepfyPljWyL9Y9wBz+T2DkpQKQRo1cKkjnJBAhwKsRwZMbwwSyGYwQakF8VC1rGL1FtAoGBAPtvHiUdYUuTx6wLuTh/IakNcNZSZNvB3Ic97k4C7zFHCzs38LiNKgIoqkQlGrEeYyCtc5rY80s/ZbWSt4/CoBewEPyQc6ckEDi72xriwWJZFicp10iFo9P5WrHLl1AC+N3Iv1EoQjHBvJnnrUK1M+2eP9D/TC/X2SYlFeryFCyFAoGAQy6FI4FMS+l0oAnnaCXuS5GmLX/dlgD3uXWzn75qVEPQZrSkIxu5yIzJTEDBn5s00SsWC8RPoQs+Rv6xD9DFB59VtN79CDmm9EJhnqtKgQTLXu+ez8A7CpkGI00PXE7hyleXkf8ZxHsMRM6i7Jo2oQ8o2dxN6mfDX+klGUHNutw=

PyLocky2.0黑客私钥

MIIEowIBAAKCAQEAmDahszOzn3o0ycEUDEW8eGFbnbewthKBtb8nToR4wcTfBpUyJiKr2Vb1jZgw3tyBNhd8AqHy2nUvH0nAKVxO+G0iLTK8WC55HwTByNwpq87fI8rFJqd2b0WTKms5+drw9AV04MOzmRqZA+12bgEgltUXrFEPqkj99xEzEoGaF3yTGKeqlSjFCoakqJI9yhbWI0QabrrGvhM5jHo9TzfYK2e2wVmKPWVIC22t+miB2p4RfaquHN7eXzac23tmu61eGWshdgnWabkAE0FQK0fUmumPXNXdJZ8kODwe7UFUQZzXc379NkCXfDuJQjhPx97qFZPnJEBzqUDZoW4BESvrBQIDAQABAoIBAFRftDKJrj/wleJgTKSg42A3V3mNoT7L82qzky5K8EU4xAf6G9pXzbqkIWlju3NN97HsQqmS6/N8kapeT06eBIhgtlknjo+y8yDmmiSlJdQ+0CIe/Dn5CgWUI4eX+IMvgfFCNQ+Ca8OqorcyojtIFLCHXp/+LxjNbTnPJuhTPv9VC5J8tZpH83eNU2SqPsoFJ8MT5gXQOXy++xBTZfERPZ2iO3YCRChq4N+MSsUAygH9FAB4CJ87UmFVWiekqQ09pNNP3U/XR0smqGhpUzoiNj2shlJwsQSVj1KfSpr+KxOieUemweEry5bUS7RAsepN6RS87IUnSu/UEiiMOco6tgECgYEAvepDJ/1X6UVlEgXLyAtHrk3tLb9HdXDPJzuxy/tXV8rfvG35Nv3vjbfNd1/4hWzgzS+RqgigtkYm8GNRhvZafEG22/D4qnpaO7uv0pjPgqdYdu82E09FotglQl+KhQEv/TqwfZHfjqpgwQMx4hf+gL9KXenl2eIC8ghlK7w3jpUCgYEAzS3iHRF9qhthMx9Et1YJRBNiBdEP/USGQeayEuyMARb2aMNagNYoXzUIt3fMR4A8ofYuJiKIyT3uudn7pDmilQ2CbnNGymOEg2eCo2AlG4zU4v3lN+am7/t4IN1BDidbANLvsV2WjrFFQdf/HNLjCYlvBEfM/EWkYYFBaugBfrECgYAkAubHD2/7CLCYkUbJ4PGvqJEfypR3PXPaYaReJIO0XwC7zzKhbdddzQuF5knOqw2ZerqpPkeTKIw7qumLqO0RgLh2ziOo19iCWR2G1nkKskbBDqz3TmHK9idihZFTlR0PbHCI7v8wIziDgOKVl60npp4oXrC59vROBq+AcokqXQKBgA1QpfTW9r28SyGDLPVs2usVCu5vs8bu1HugWfwKZ8eGUvVXgB8ORs5u5aLqXlJhiw3DqRkGcrQEleJvt/nfV6KunsFGL9jgfm/8nqi1i5LvH72fVmm7SSgXvKL9WMRvX2N9TNrIxQV7kZAFUWPwd5Vd2tt/QVk5t8IwHiuu5LHxAoGBALUbccVq9ir23ViRo1GFCQ9Lv91fgbhw8m2lfcDgZ3hHBUBeGAtsGbFTjIImmjS83lBiBxYFxXYWH3Abwt/eeGyG39r1CznAxVVBlqyqQDmwENUz9/1wP2LxIkPeSRVyA22asGH6bGiw4l7svMeek547eTFSjJr5wYnLZuw3UfG8

勒索病毒在全球范围的影响之大,国外政企单位也经常受到勒索病毒的攻击,为法国各执法部门组织的这次联合行动,点赞,同时也为那些志愿者(安全研究人员),点赞!

声明:本文来自CyberThreatAnalyst,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。