前言

近日由国家发改委发布,11个部委联合盖章出台了《智能汽车创新发展战略》。其中基本原则包括:

统筹谋划,协同推进

创新驱动,平台支撑

市场主导,跨界融合

开放合作,安全可控

工作任务包括:

构建协同开放的智能汽车技术创新体系

构建跨界融合的智能汽车产业生态体系

构建先进完备的智能汽车基础设施体系

构建系统完善的智能汽车法规标准体系

构建科学规范的智能汽车产品监管体系

构建全面高效的智能汽车网络安全体系

本文将结合“安全可控”的基本原则以及“构建全面高效的智能汽车网络安全体系”的工作任务,探讨智能汽车产业的主体 --- OEM,在网络安全风险管理方面的水平与能力现状。

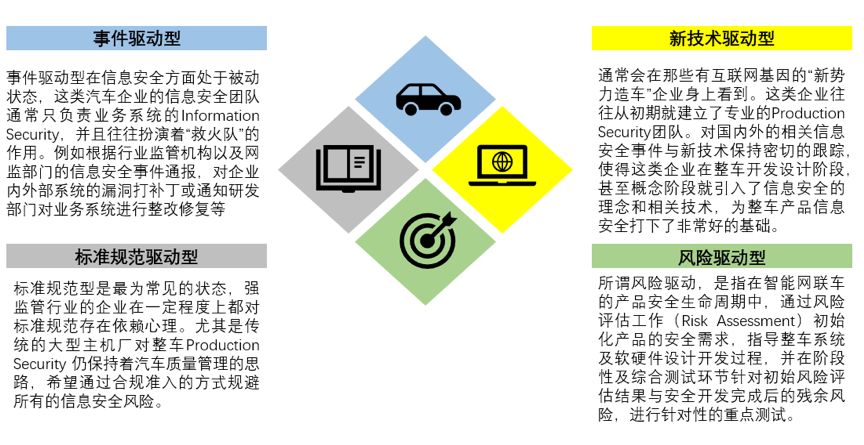

一、汽车信息安全的四种状态

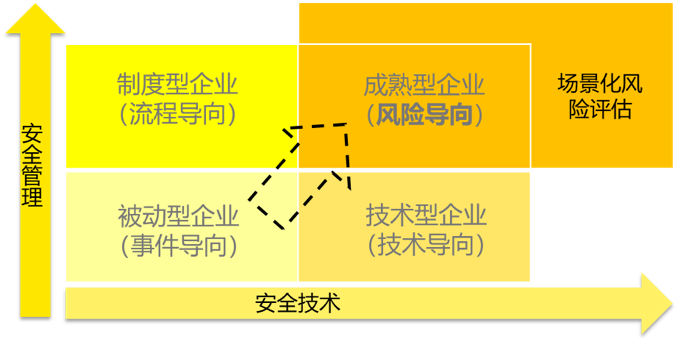

由于传统汽车行业的信息安全(Information Security)部门通常只负责企业内部系统的安全管理,并不关注产品安全(Production Security),因此在智能汽车安全以及车联网安全层面存在诸多薄弱环节及认知误区。其中我们发现汽车企业对于“第四安全”的风险认知和管理水平大致可分为四种类型(图1),即:

事件驱动型

新技术驱动型

标准规范型

风险导向型

图1:汽车企业对待信息安全的四种状态

1. 事件驱动型

事件驱动型在信息安全方面处于被动状态,这类汽车企业的信息安全团队通常只负责业务系统的Information Security,并且往往扮演着“救火队”的作用,例如根据行业监管机构以及网监部门的信息安全事件通报,对企业内外部系统的漏洞打补丁或通知研发部门对业务系统进行整改修复等。

同时由于这类汽车企业对Production Security缺乏全面的了解,从企业组织架构上缺乏高级别的信息安全管理团队或者委员会。这通常会导致企业缺乏全面且长效的整车信息安全规划,即使有负责产品信息安全的团队也通常缺乏话语权,并且团队规模很小,有些还存在人员兼职复用的情况。

根据业界的普遍共识,一台智能汽车的代码量可达到五千万至一亿行。因此可以肯定地说,事件驱动型企业在信息安全事件发生后,对如此庞大复杂的系统进行漏洞修复的过程往往是“灾难性”的。

2. 新技术驱动型

新技术驱动型的状态,我们通常会在那些有互联网基因的“新势力造车”企业身上看到。这类企业往往从初期就建立了专业的Production Security团队,对于国内外的相关信息安全事件与新技术保持密切的跟踪,这就使得这类企业在整车开发设计阶段,甚至概念阶段就引入了信息安全的理念和相关技术,为整车产品信息安全打下来非常好的基础。

但同时我们也注意到,专业的Production Security团队的维护成本是非常高的,并且由于“新势力造车”企业在车型数量上较少,导致该团队在参与完成首个车型设计后,就进入到工作极度不饱和的状态,很难继续发挥团队作用,久而久之也会导致团队中的骨干力量流失。

3. 标准规范驱动型

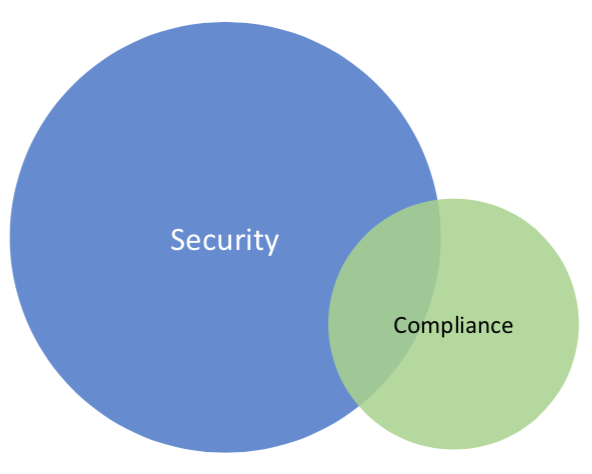

标准规范型是最为常见的状态,强监管行业的企业在一定程度上都对标准规范存在依赖心理,尤其是传统的大型主机厂对整车Production Security仍保持着汽车质量管理的思路,希望通过合规准入的方式规避所有的信息安全风险。但实际上合规并不等同于安全(如图2所示),来自监管部门的标准规范是面对常见风险的通用要求,只能作为企业风险管理工作中的基线要求,而真实的信息安全管理工作则需要应对来自各个维度和攻击面的未知攻击者与相关风险,因此在一定程度上我们可以认为企业达到了合规要求,只是达到了信息安全管理工作的及格线。

图2:信息安全与合规的关系

并且由于现阶段汽车信息安全的标准规范大量处于空白或在研状态,且往往是非强制性的,这就导致汽车企业会由于当前的无标准可依,而处于观望以及少作为的状态,这种状态其实与被动的事件驱动型企业无异。

即便将来标准规范全面出台,也会涉及到信息安全标准规范并非针对某个特定车型设计的,汽车企业在使用标准规范时也会出现缺乏选择依据以及难以落地的情况,而这也是当前汽车信息安全标准很难强制实施的原因之一。

另外信息安全是基于博弈论的技术,其风险以及对应的安全技术要求,会随着业务形态的演进以及科技水平的提升而不断变化,这与汽车主动安全、被动安全以及功能安全是有明显区别的。汽车企业想通过百余项的checkbox或调查问卷,解决智能汽车和车联网安全问题,可以说是痴人说梦或是自欺欺人。

4. 风险驱动型

风险驱动型的汽车企业可谓凤毛麟角,笔者目前只看到国内的某些ICT背景的Tier1和少数全球顶级汽车企业处于这种状态。所谓风险驱动,是指在智能汽车的产品安全生命周期中,通过风险评估工作(Risk Assessment)初始化产品的安全需求,指导整车系统及软硬件设计开发过程,并在阶段性及综合测试环节针对初始风险评估结果与安全开发完成后的残余风险,进行针对性的重点测试。

风险驱动型企业既不是唯一的依赖于标准规范,也不是盲目的技术至上,而是延续着百年来汽车行业一贯遵循的安全风险评估思路,对可能存在的信息安全风险进行全面评估。并且基于不同车型的风险评估结果生成对应车型的整车安全需求,进而在整车设计开发过程中实现相应的信息安全防护技术。

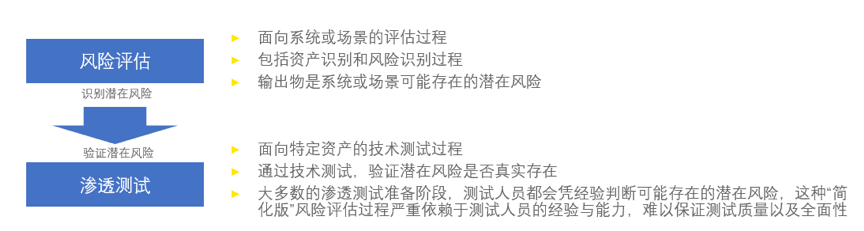

在这里我们还需要特别指出当前智能汽车安全领域中的一个认知误区,就是以渗透测试代替风险评估,甚至认为渗透测试可以解决智能汽车安全的全部安全问题。从信息安全管理的角度上来分析,风险评估与渗透测试存在如下关系(图3):

图3:风险评估与渗透测试的关系

通过对上述四种,汽车企业对智能汽车信息安全风险的现状分析,我们可以清晰的看到大多数企业仍停留在事件驱动型状态,只有极少数企业进入到风险驱动型的状态中。然而是否企业进入到风险驱动型领域就可以一劳永逸了呢?答案自然是“No”。

有过风险评估经验的人都非常清楚,利用一套通用的风险评估方法去对一套复杂的软硬件系统做评估是一件非常主观、严重依赖个人经验的工作,且评估质量很难得到保障。而对汽车企业传统信息安全部门来说,面向智能汽车的信息安全风险评估,如果使用通用的风险评估方法将很难达到指导开发部门提升产品信息安全能力的目的。

因此我们认为“风险驱动型”企业是信息安全风险认知和管理水平的最高境界,但是从实际操作角度上仍有需要完善的地方。

二、风险为驱动,业务为导向

(风险驱动型企业的最佳实践)

如前面提到的风险驱动型企业是基于风险评估的结果(如:产品安全需求),选择相应的信息安全防护技术或处置方案,这是一种稳健良性的信息安全管理状态。而另一方面,智能汽车所引发的商业模式与业务上的飞速变革,也导致传统汽车行业基于资产与功能的安全评估方法存在盲区。例如在车内支付与驾驶员状态监控场景中,就会涉及到数据安全与隐私安全等传统汽车安全不会考虑的风险。

因此我们认为针对智能汽车的信息安全风险评估,必须要全面考量业务场景,尤其是智能汽车特有的新兴业务场景。不仅要以风险为驱动,还要以业务为导向。

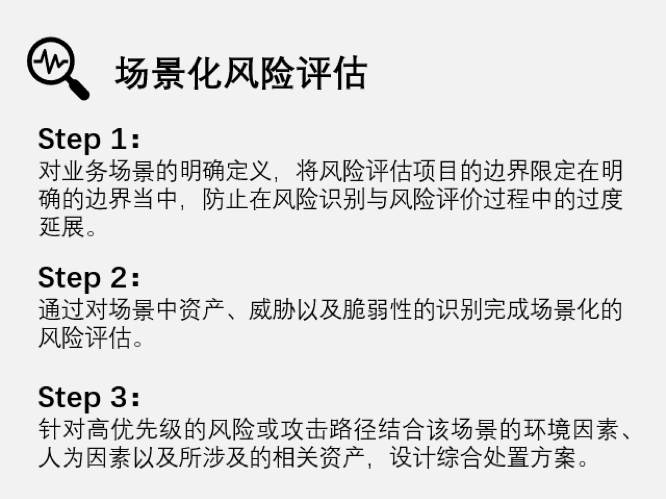

图4:场景化风险评估的大致步骤

通过对一些实际业务场景的风险评估实战,以及业界标准规范(如TARA、HEAVENS、ISO/SAE 21434)的归纳总结,场景化风险评估的通用思路大体上可以简化为三个步骤(图4)。首先通过对业务场景的明确定义,将风险评估项目的边界限定在明确的边界当中,防止在风险识别与风险评价过程中的过度延展。进而通过对场景中资产、威胁以及脆弱性的识别来完成场景化的风险评估,最后针对高优先级的风险或攻击路径结合该场景的环境因素、人为因素以及所涉及的相关资产,设计针对特定场景和资产的综合处置方案。

场景化风险评估结合了功能安全的场景化定义思路,以及信息安全风险评估的方法论与评价体系,是一套完善且复杂的工程化方法。根据以往的经验,汽车企业在落地这套工程方法的过程中遇到的主要困难是评估者需要同时具备丰富的信息安全经验、汽车电子电气架构知识以及智能汽车业务场景理解等综合知识结构。如果当前汽车企业不具备相应的人员能力,可以考虑借助外部咨询机构的力量协助企业完成这部分评估工作,而将企业的工作重点聚焦在安全需求的实现落地过程中。

三、结语

图5:信息安全认知状态的演进

如图5所示,根据上述汽车企业对信息安全的几种认知状态,我们大致可以从安全管理和安全技术两个维度,判断其在信息安全认知状态中所处的位置,及其演进过程中的大致方向。并且根据对智能汽车信息安全的研究,我们认为场景化风险评估方法对于风险导向型的汽车企业而言,将会是应对未知威胁和层出不穷的新型业务场景的有效手段之一。

自2015年Charlie Miller利用Uconnect车载系统漏洞成功入侵了Jeep以来,智能汽车安全已经走过了漫长的探索期,无论是监管部门、研究机构还是安全企业都已经形成了体系化的方法论、安全框架以及技术解决方案。我们相信汽车企业在不不久的将来一定有能力使智能汽车,具备抵御来自网际空间全面攻击的韧性能力。

声明:本文来自ATLAS Academy,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。