知名勒索软件Babuk Locker的构建器(builder)日前被泄露在网上,任何打算在勒索软件领域一试身手的恶意分子,费不了多大劲就能获得这款高级勒索软件的使用能力。

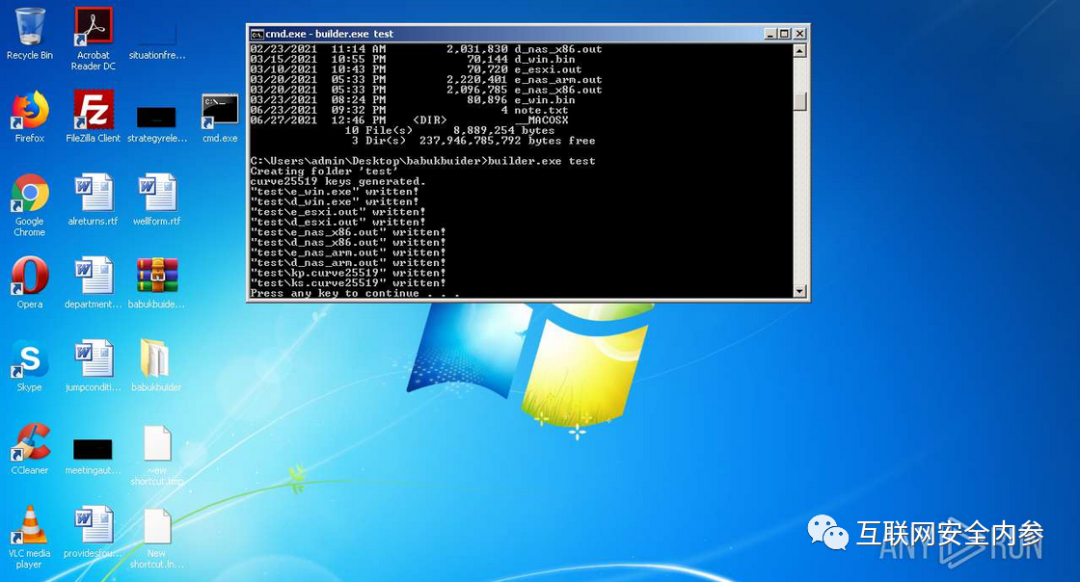

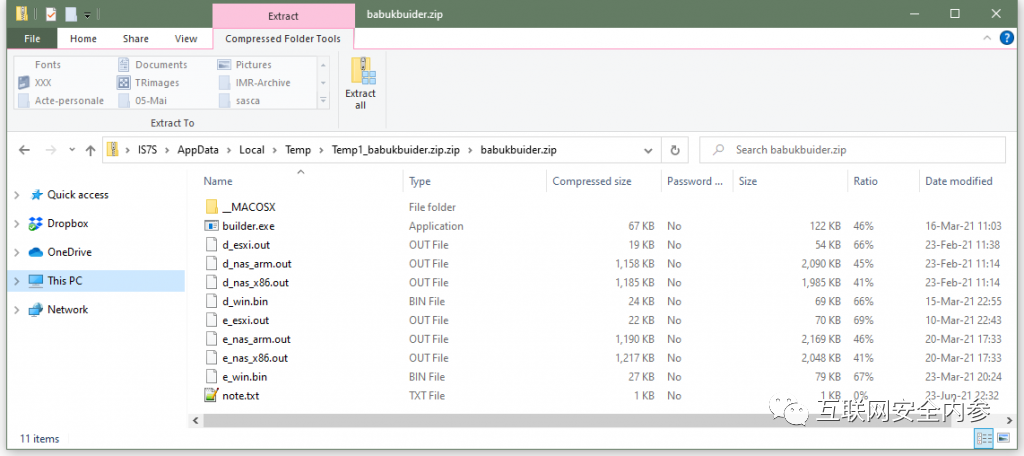

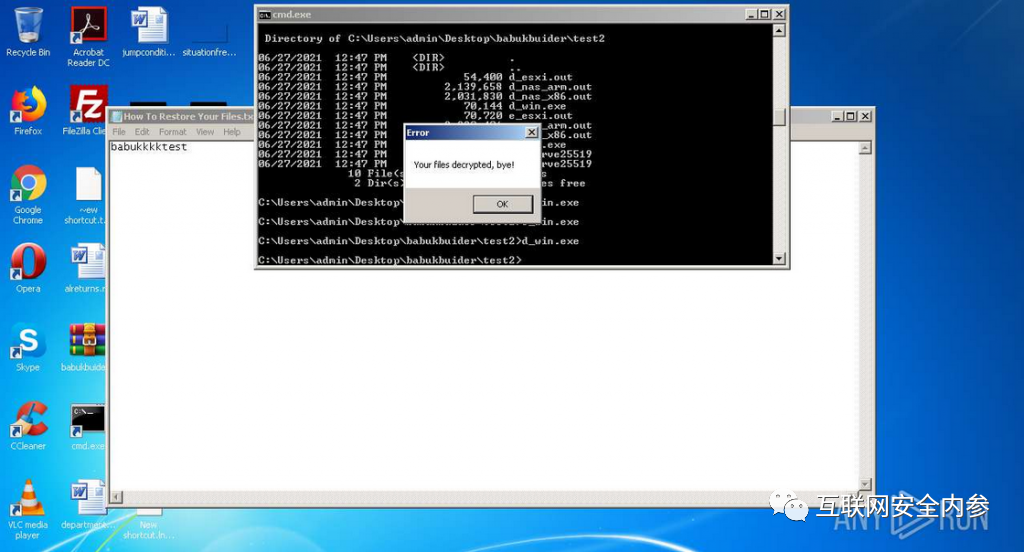

根据安全媒体The Record对泄露副本的测试来看,此次泄露的Babuk Locker “builder”可用于创建自定义版本的Babuk Locker勒索软件,进而对托管在Windows系统、基于ARM架构的网络存储附加(NAS)设备以及VMWare ESXi服务器之上的文件进行加密。

此外,对于由应用本体生成的所有Babuk加密器,此次泄露的构建器都能生成用于解锁加密文件的相应解密器。

Babuk Locker勒索软件团伙曾在今年4月下旬对华盛顿特区警察局展开高调攻击,并随后宣布退出勒索软件领域。2个月之后,Babuk Locker构建器泄露事件发生。

据信,该团伙曾在5月下旬将其勒索软件发布站点更名为Payload.bin,转而为那些打算披露窃取到的文件、但又不想自主经营网站的第三方勒索软件团伙提供托管服务。

截至本文撰稿时,还不清楚Babuk团伙是否已经将这款构建器出售给其他第三方。至于本次泄露,也不清楚是竞争对手抑或白帽安全研究人员所为。

但无论幕后发生了什么,可以肯定的是,这款构建器之前是被上传到了VirtusTotal恶意软件扫描门户,并在期间全网泄露。

第一发现者为英国安全研究员Kevin Beaumont,他还为我们提供了一份副本作为新闻素材。

就在Babuk构建器泄露事件的两周之前,Paradise勒索软件构建器的源代码也被摆上了某公共黑客论坛。

虽然目前尚未发现这两起事件有何关联,但安全专家们纷纷表示关注,并认为未来会有大量低水平网络犯罪团伙利用这两种工具发动破坏性攻击。

Beaumont还在之前发布的推文中提到,“希望这次泄露能推动勒索软件检测与解密方面的研究进展。”

事实确实如此,理解Babuk的工作原理有望为勒索软件防御工作翻开新的篇章。凯捷发布了一份长达73页的报告,详细分析了Babuk勒索软件的技术原理和应对建议。

参考来源:therecord.media

声明:本文来自互联网安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。