文/柯善学

CrowdStrike已经在向零信任快速挺进。

CrowdStrike占据全球网络安全公司市值排行榜的首位,已经有相当长一段时间了。作为一家以终端安全打天下、以安全云服务立天下、上市一年半即市值第一的安全公司,其传奇发展令人着迷。

CrowdStrike的特点是永远在创新。而本文要谈的即是它在零信任领域的思路和布局。

如果广泛阅读国外的零信任宣传资料,会经常看到"摩擦"(Friction)这个词。意思是指:零信任通常会让用户感到不舒服。至少有两方面原因:一是零信任的使用会体验不佳、令人不爽;二是零信任的落地会阻碍重重、倍感挫折。

所以,CrowdStrike的目标是努力构建一个零摩擦(无摩擦)的零信任。

在本文的最后一节(为何与众不同)中,笔者梳理总结了CrowdStrike近年来的主要发力点,包括零信任、数据安全、XDR、新一代日志管理。再一次为其颠覆式创新能力所折服。

对于想模仿CrowdStrike的公司,需要回答一个问题:是否具有类似CrowdStrike的基因,包括端点基因、颠覆基因、创新基因。因为基因难以被模仿。

目 录

1.向零信任进军

2.零信任的支柱

3.以三段论实现零信任支柱

4.零摩擦的零信任方法

5.零信任的下一步:数据安全

6.为何与众不同

1)CrowdStrike产品能力图变迁

2)CrowdStrike主要收购活动

3)CrowdStrike发展思路洞察

01

向零信任进军

在Crowdstrike看来,无论企业的动机是业务转型还是降低风险,零信任策略都是实现企业目标的最佳和最安全的途径,而保护身份存储则是零信任策略的关键。

2020年9月,Crowdstrike收购Preempt Security,后者是零信任访问技术的提供商。Crowdstike 为该公司支付了9600万美元。CrowdStrike首席执行官George Kurtz 解释说,“在完成了第二轮‘百天百个’客户之旅(我在100天内会见了100名客户和潜在客户)后,我明确地听到,企业正在寻找一种现代化的以身份和工作负载为中心的零信任安全战略,以奠定他们的安全转型基础。”

与Preempt的产品融合之后,Crowdstrike推出了新的身份保护平台——Falcon Identity Protection(猎鹰身份保护),用于保护员工身份,可以帮助企业实现零摩擦的零信任。

由于80%的成功入侵都涉及失陷凭据,Falcon Identity Protection将身份威胁检测和对本地和云身份的条件访问统一起来。通过使用身份、行为、风险分析,得以跟威胁抢占先机,从而保护400多家企业的400多万个身份。

02

零信任的支柱

采用零信任策略来确保员工身份安全的组织,应通过六个支柱(身份(用户)、端点(设备)、网络、应用程序/工作负载、自动化、分析)来实现统一的可见性、检测、执行。

图1-CrowdStrike零信任安全模型的六大支柱

关于零信任的支柱,之前已经介绍过多次,不再赘述。这里仅解释下CrowdStrike六大支柱与下面的Forrester零信任七大支柱(下图)的区别:

Forrester将数据作为零信任的一大支柱;

CrowdStrike将数据和身份作为基础支撑层,分别体现零信任是以数据为中心和以身份为中心的安全模型。

以笔者的观点看:之所以CrowdStrike将身份作为零信任的基础支撑层,意味着CrowdStrike在零信任领域的技术路线是IAM;之所以CrowdStrike没有把数据作为一大支柱,则可能是由于其还未涉足数据安全领域。

图2-Forrester零信任扩展生态系统的七大支柱

03

以三段论实现零信任支柱

为了创建一个完整零信任安全栈,需要实现上面提到的零信任6大支柱,这显然既昂贵又复杂。市面上已经有针对其中一/两个支柱的单点化解决方案,但是在实施时,不同的方案可能不会很好地集成在一起。

Falcon Identity Protection提供了一个集中化解决方案,该解决方案通过动态身份风险评估来控制身份访问,以防止穿越网络的横向移动。同时,它提供了一种灵活的认证方法,为最终用户带来零摩擦的使用体验。

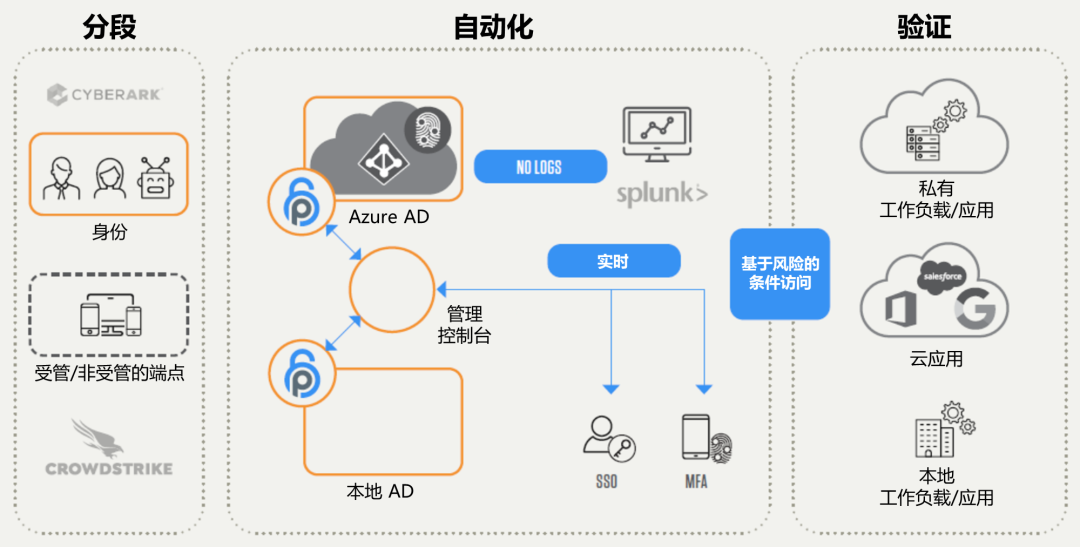

图3-CrowdStrike零信任三段论

如上图所示,通过"分段-自动化-验证"(图中内环)三段论,实现了零信任六大支柱(图中外环)。

1)分段(Segment)

在零信任模型中,分段是降低风险的关键因素。通过身份分段,可以抑制大部分入侵的横向移动。企业需要将用户帐户(员工、承包商、远程工作人员,甚至特权用户)和端点都分段为微分段。

所有数据源和计算服务都被视为资源:笔记本电脑、台式机、物理服务器、虚拟机等实体,都被视为资源。所有这些端点都与用户(人员账户或服务账户)相关联。

2)自动化(Automate)

零信任不能依靠人工方式,来审核用户行为模式并判断他们是否可疑。安全需要自动化和智能化,以在每个事务上尽可能多地接收数据,从而发现模式、意图、异常、事件。

零信任方案通过专有的人工智能和机器学习(AI/ML)能力,来评估用户的信任等级。也可以从人类分析师的调查诊断中进行学习。

对资源的访问由动态策略决定。动态策略包括客户端身份、应用程序、请求资产的可观察状态,也可以包括其他行为属性,如100多种行为模式。

3)验证(Verify)

验证模型包括针对模式和已知行动的验证,以及针对凭证健康和行为分析的验证。零信任意味着动态验证和建立常态,从而使异常更迅速地显现出来。

为了确保无摩擦的用户体验,仅在风险增加时才触发MFA。绝不会为具有相同源和目标的常规任务添加持续的重新认证而降低业务速度。

零信任系统提供了一个90天窗口基线,在该时间窗口中,系统将持续学习和调整基线,以改进认证策略、策略创建和执行。

04

零摩擦的零信任方法

零信任的成功,可以通过三种方式来衡量:

员工体验:跨组织中的所有通道和触点,提供一致或更优的用户体验;

运营效率:在时间、人力资源、资金方面,简化运营、降低风险、降低开销的推动力;

风险降低:持续跟踪并获得风险评分的改善。通过降低风险,帮助企业回归核心业务。

CrowdStrike的零摩擦零信任方法,正是为了帮助客户取得零信任的成功。

图4-CrowdStrike零信任部署模型

1)基于风险的条件访问(上图中蓝色能力模块)

风险是一个不断变化的分值。当用户加入或者改变角色和团队时,他们的行为和访问需求就会发生变化。零信任系统对用户及其行为以及会话和端点的质量进行用户建模,从多个来源提取多种数据,为组织中的每个用户创建风险评分。

在一天或一个会话中多次进行登录/认证挑战,必然会影响用户体验。为了提供零摩擦的用户体验,零信任系统收集用户模式数据,并通过行为变化或异常检测来评估实际风险。零信任系统收集每个请求的上下文,以将该活动与该用户/组的活动基线进行比较。

基于风险的条件访问,可以检测和阻止沿着MITRE ATT&CK杀伤链的凭据和身份存储上的复杂威胁,例如权限提升(凭证喷洒、暴力破解、泄露口令)、横向移动(PowerShell、传递散列(PtH)、Golden Ticket、RDP)、NTLM中继攻击等。

当存在可疑或恶意活动时,零信任系统将hold住访问请求。基于自适应策略,可以在任何网络资源(包括PowerShell、RDP、文件夹等)上,使用MFA、电子邮件、短信、阻止或警报的各种实时机制,来质询用户。

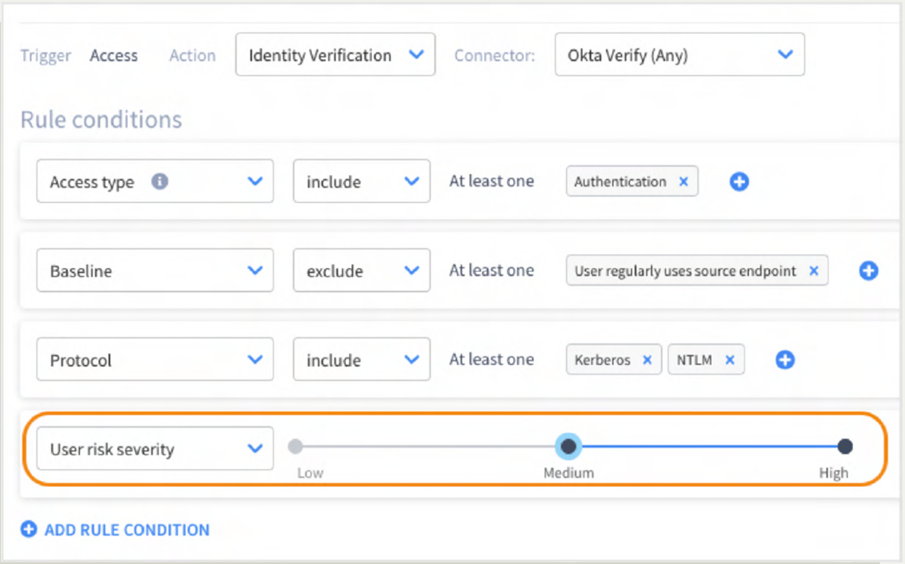

2)零信任检测引擎

Falcon零信任检测引擎既包括静态规则(基于已知的攻击模式和特征码),也包括异常检测算法(可检测复杂的攻击)。综合多种检测模型,就可以检测出各种类型的恶意活动,如特权提升、横向移动、地理异常等。

图5-零信任检测引擎的规则配置

3)零信任的实施

实施速度快。零信任系统可以很快建立起来,管理的部署和数据的收集工作,可在半天内完成。而价值实现的时间,取决于进行身份存储普查的时间,包括普查用户、特权用户、影子用户、服务帐户,以及它们各自的弱点或不足。

认证集成广。零信任系统与几乎所有主流MFA供应商合作(包括但不限于Duo、Azure MFA、RSA SecurID、CA、Symantec、Okta等),扩展到云端和本地资源,甚至是遗留系统,而不会造成用户的口令疲劳。通过为所有SSO供应商提供插件,该解决方案允许客户选择认证,为SSO活动提供完全可见性、风险和威胁检测,而不需要端点代理。

安全集成广。零信任系统可与现有的安全方案集成,以增加风险评分和实时信息,使得整体安全方案更加智能。零信任系统还为一些主要的SOAR(安全协调、自动化和响应)供应商和SIEM系统提供了插件——提供有关任何IP和设备、与之相关的用户帐户以及已知威胁的详细上下文信息。对于经验丰富的SIEM或SOC分析师,零信任系统提供CEF和LEEF格式的API,来帮助构建感兴趣的规则和事件。

05

零信任的下一步:数据安全

值得注意的是,CrowdStrike似乎没有谈及数据安全。因此,虽然CrowdStrike已经吸收了主体侧身份零信任的概念,但还没有涉及到客体侧数据零信任的领域。如果你问两者有何不同,请参见《数据安全保护和治理的新方法》。既然身份侧的零信任会有如此多的摩擦,那么数据侧的零信任毫无疑问会有更多的摩擦。

正当笔者自以为是地认为发现了CrowdStrike产品布局缺项的时候,好在谨慎地浏览了一遍CrowdStrike的Blog(博客),竟然发现:他刚刚进行了数据安全的布局!在2021年11月1日对外官宣,收购SecureCircle公司,以进军端点数据安全领域。

CrowdStrike认为:多年来数据保护市场几乎没有创新,而DLP(数据防泄漏)已经被证明是失败的技术。DLP解决方案的不足在于,它们仅在数据离开端点时并且仅在由一组复杂的预配置规则和行为参数触发时,才会阻止或加密数据。而攻击者很清楚 DLP 的弱点,并不断改进他们的技巧,以构建特定的恶意软件和勒索软件。DLP已经无效!我们需要一种新模型来实现无摩擦的数据保护。

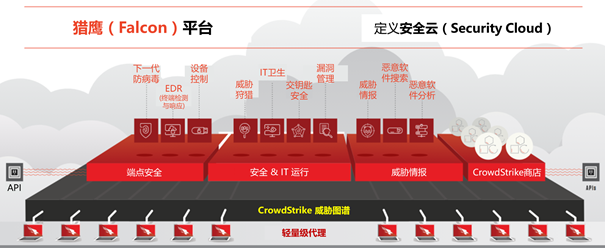

在吸收SecureCircle的技术之后,CrowdStrike 将可实现数据保护的现代化,将零摩擦的零信任,扩展为零摩擦的数据安全。从而使其客户能够同时在设备级别、身份级别、数据级别的不同级别,实现零信任。而所有这一切,都是通过端点上的 CrowdStrike轻量级代理提供!这也再一次表明,端点就是一切!

06

为何与众不同

1)CrowdStrike产品能力图变迁

笔者积攒了CrowdStrike近两年来的产品能力图,以观察其发展思路:

图6-CrowdStrike Falcon端点保护平台(2020版)

图7-CrowdStrike产品能力(2021年4月版)

注:此图中,以绿色标记了相对于2020版的重大变化:增加了云安全领域和身份保护(零信任)领域。

图8-CrowdStrike产品能力(2021年12月版)

注:此图中,以黄色圆圈标记了相对于2021年4月版的主要变化:增加了端点安全中的XDR;增加了HUMIO(日志管理)+HUMIO数据库;增加了FUSION(自动化编排)。

2)CrowdStrike主要收购活动

接下来,按图索骥,查阅Crowdstrike官网新闻,梳理Crowdstrike自2019年上市以来的相关事件:

2019年6月,Crowdstrike上市;

2020年9月,CrowdStrike宣布收购Preempt Security,增强零信任安全能力;

2021年2月,CrowdStrike 宣布收购Humio,为下一代无索引 XDR 提供业界最先进的数据平台;

2021年10月,CrowdStrike宣布推出首创的XDR 模块,以在整个安全栈中提供实时检测和自动响应;

2021年10月,CrowdStrike宣布推出Fusion自动化工作流解决方案,以实现SOAR (安全编排、自动化和响应) 框架;

2021年11月,CrowdStrike 宣布收购SecureCircle,以实施零信任数据保护。

3)CrowdStrike发展思路洞察

综合上述信息,笔者从中得出了两方面结论:

关于零信任,CrowdStrike的发展思路是:

与零信任厂商(Zscaler、Illumio、Okta等)合作,推出联合零信任方案;

通过收购Preempt,弥补零信任身份安全;

通过收购SecureCircle,弥补零信任数据安全;

通过这两个收购,完成了对零信任领域的整体布局。

关于XDR,CrowdStrike的发展思路是:

EPP->EDR->XDR;

创造威胁图谱,增强威胁关联能力;

收购Humio,增强日志管理能力;

推出Fusion,增加安全自动化编排能力。

其中,CrowdStrike威胁图谱(Threat Graph)被誉为CrowdStrike的云中大脑。它出现在图6-8的基础平台层中,之前在《CrowdStrike | 无文件攻击白皮书》中简单介绍过,不再赘述。

最后,隆重介绍一下日志管理平台Humio。这个平台是在2021年收购的。从图8中可以看出,它的地位与威胁图谱并列,所以也是非常重要的基础平台。Humio被誉为下一代日志管理系统。其颠覆之处在于:

无索引架构。众所周知,为了执行大规模搜索,传统的日志管理系统会在数据被摄取时编制索引。而Humio最大的颠覆性就在于:它是一种无索引的架构!

超强存储能力。借助 Humio 的高级压缩能力,其存储的数据量是传统基于索引的日志解决方案的5-15 倍(或更多)。

秒级搜索PB级数据。Humio 使用智能过滤和高级压缩来减少数据集,然后将所有数据加载到内存中,使得暴力搜索速度更快,从而在一秒内搜索 1 PB 数据并获得结果!

记录一切。SIEM或传统日志管理产品通常只是跟踪预先选择的数据(因为其摄取和存储所有日志的成本高得惊人),从而在监控中留下盲点。而一旦有了 Humio,企业不再被迫做出关于记录哪些数据以及保留多长时间的艰难决定。通过记录所有内容,Humio 客户可以获得实时检测和响应任何事件所需的完整可见性。

成就XDR。Humio 彻底解决了XDR 的大数据挑战。如果没有新一代日志管理能力,将无法支撑XDR所需的大数据能力。

图9-为什么无索引架构可以这么快

CrowdStrike 一直在创造一种创新性的文化。颠覆是这家公司的底线。

声明:本文来自网络安全观,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。