前言

作者来自于Netskope,一家2012年成立于加州的安全公司。这家公司入选Gartner Security Service Edge。产品包括DLP等。

这个方案前提是包括使用USB,打印和使用手机拍照已经被治理。或者说,这三种不在他的考虑范围内。

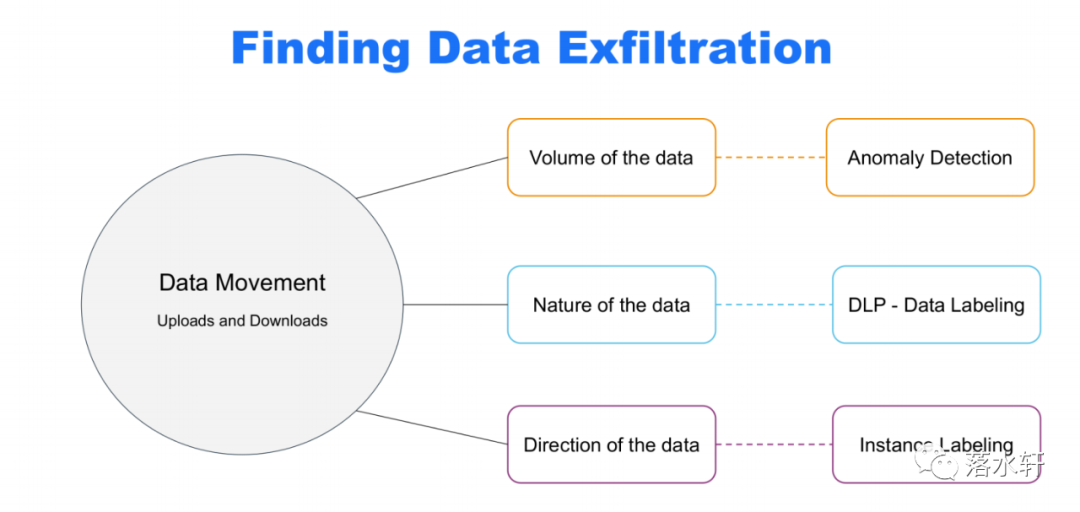

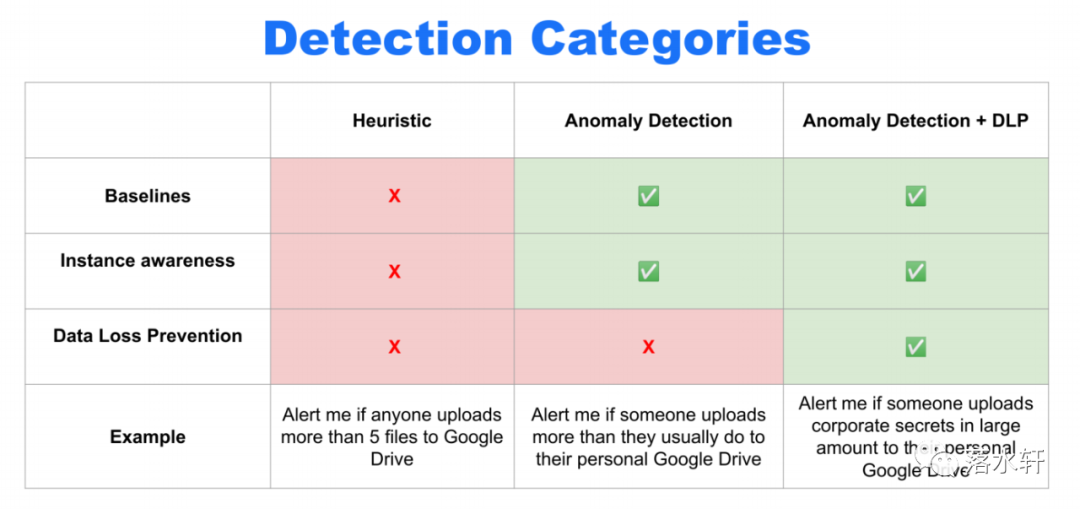

作者从三个方面定义一个数据外发的异常信号。

数据量。哪个员工比平常更多的上传和下载

文件性质。哪些文件包含敏感数据

方向。哪些员工把数据存到了他们的个人云盘

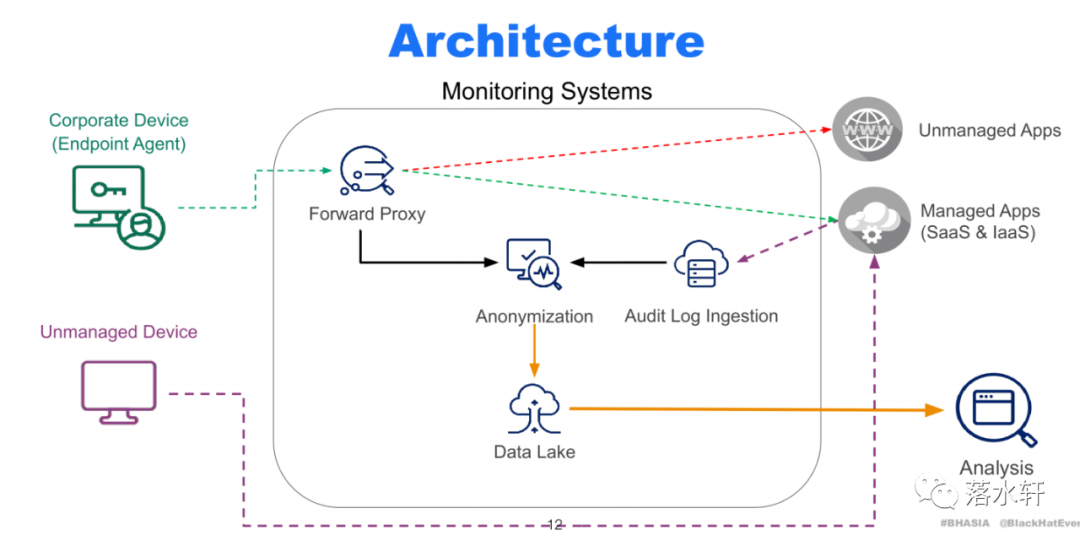

检测方案

异常检测

数据量检测方面,使用异常检测。

主要是两类异常:

与员工平常的操作模式差别很大,例如平常只产生10个DLP的告警,但是今天产生了500个DLP告警

与公司其他员工差别很大,一天向Google Drive上传了2T的数据,明显高于其他员工

数据打标

这里用的是DLP的能力。作者并未提到如何更好的做数据打标。不过这个地方,我建议参照笔者之前公众号里的微软的方案。

作者只是提到,以下几种情况DLP必须产出告警(不过我觉得是废话):

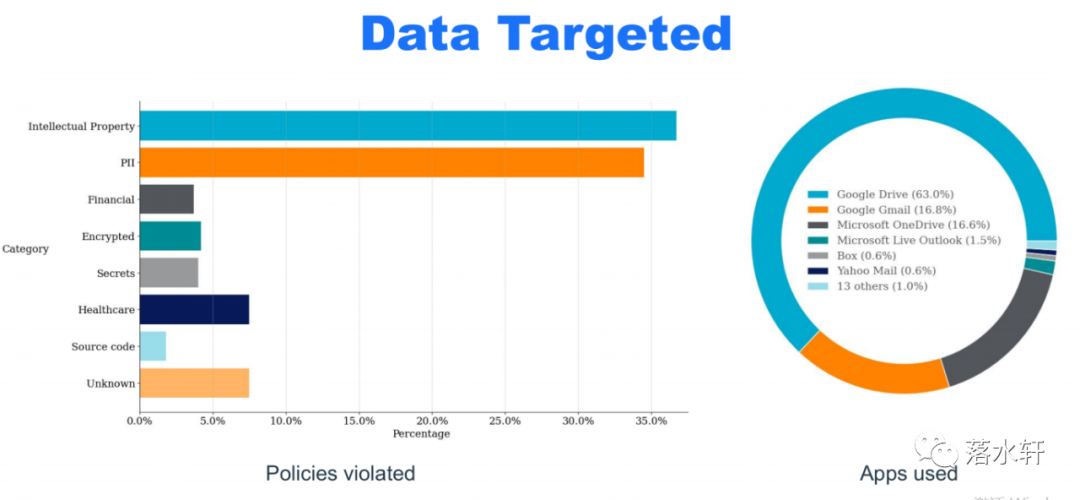

知识产权

保密信息

合规相关数据(包括GDPR PCI-DSS等)

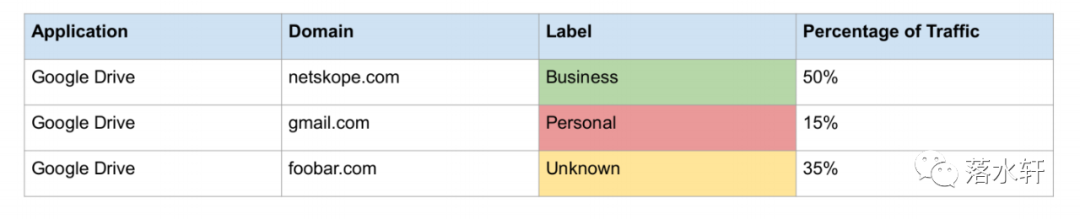

应用实例打标

这里的应用实例打标是作者认为,有很多应用,光看应用程序名是无法知道访问的是否为个人存储还是公司存储的。例如Google Drive可以是个人存储,也可以是公司存储。

所以,这里作者使用了一些启发式的方法来标记一个应用实例是公司的,个人的还是其他情况。这里的例子是通过该应用访问的域名来进一步判定。

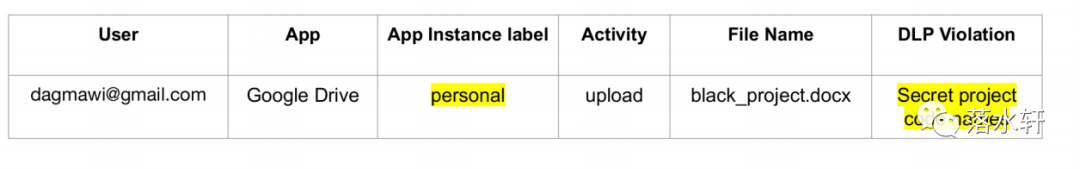

最终一个告警看起来如下:

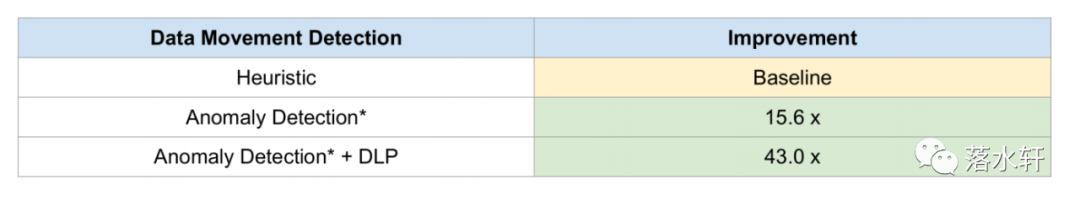

检测效果

通过以上方案,让策略更精细化,具备更丰富的信息。

原先的策略是,在用户往google drive上传超过五个文件时产生告警。

现在的策略变成了,在用户往他们个人云存储上传敏感信息时产生告警。

检测效率提升43倍。

一些统计数据

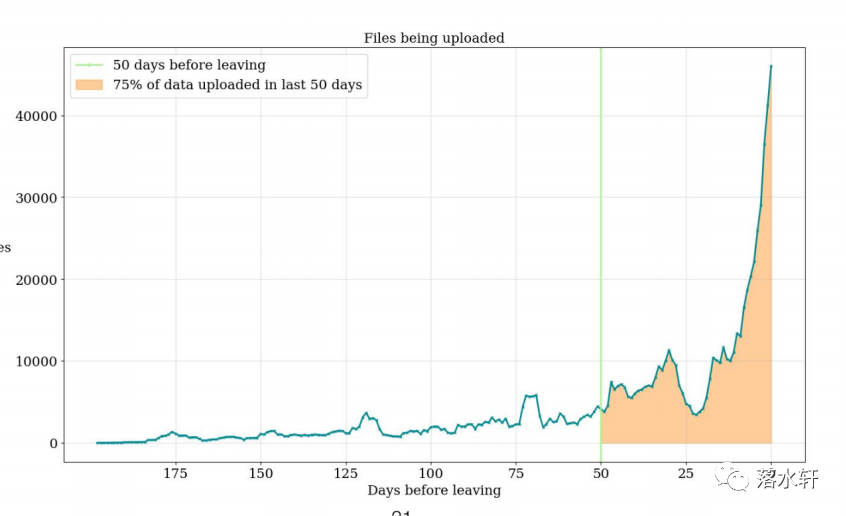

75%的文件外传发生在最后50天

外发数据包括

总结

使用异常检测来发现行为变化

使用DLP,重点关注(敏感)数据外传

将敏感数据外传和异常检测进行关联

不足之处:

只分析了有限的上传应用

只分析了离职员工场景

未知流量未考虑进来

老实讲,我个人觉得这家公司做的没微软考虑的深。

微软的方案可参见笔者之前写的两篇:

《微软数据安全防护中的几个小细节》https://mp.weixin.qq.com/s/VjOQU8Ngxa-kNmLaqGwPJA

《微软数据安全防护之Know Your Data》https://mp.weixin.qq.com/s/Hkro91XoY4SdjFZNGcFAvg

参考:

原文来自于 BH ASIA 2023

声明:本文来自落水轩,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。