已经十分火爆的网络安全市场再现巨鲸入水:3月4日,谷歌母公司Alphabet发布了一款由谷歌内部安全基础设施设计及运营团队打造的网络安全产品。

Alphabet子公司Chronicle脱胎自其X计划,于2016年成立。如今,该公司宣称将推出3款网络安全产品: “Backstory”、“Uppercase” 和 “Virustotal” (谷歌于2012年买入的一款恶意软件跟踪工具)。

其中,Backstory因其“无限扩展”能力,以及使用了构造谷歌基础设施核心的威胁分析引擎而引人注目。极有可能取代2025年市场规模估值1,770亿美元的安全信息与事件管理(SIEM)工具。

Backstory基本上就是威胁态势版“谷歌”,能够摄入、保留和处理大量威胁数据以进行即时分析。Chronicle首席执行官 Stephen Gillett 将之描述为“以PB为单位思考时代的首款全球安全遥测平台。”

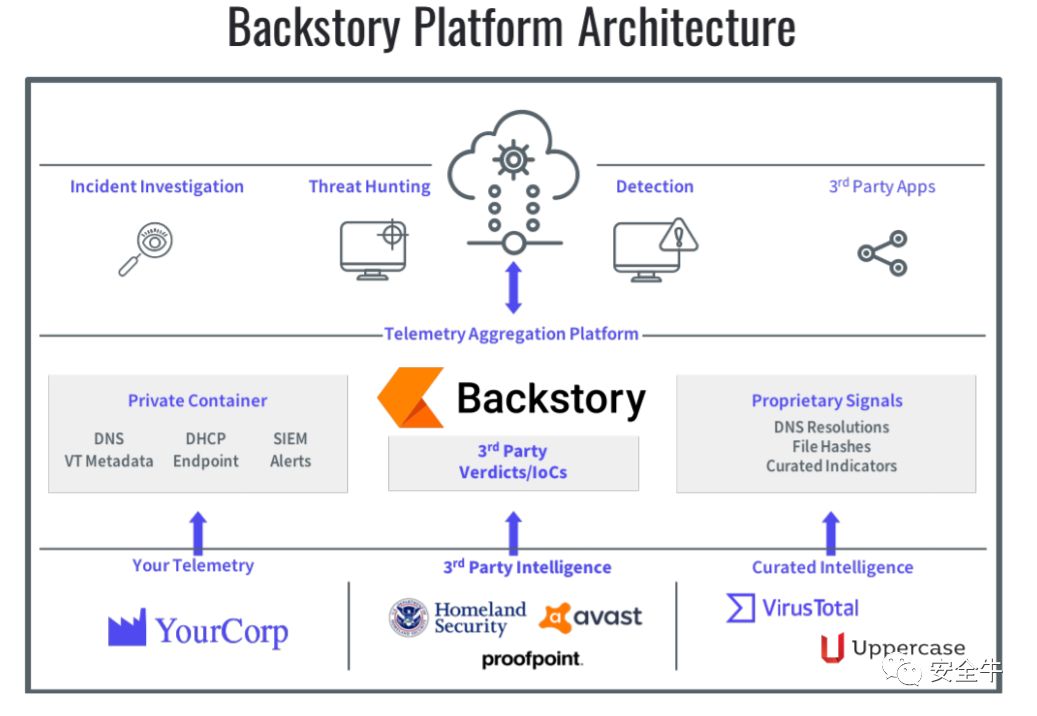

Chronicle为谷歌核心基础设施再添一层,可供客户上传安全遥测数据,包括海量数据,如DNS流量、网络流量、终端日志、代理日志等,方便进行索引并应用分析引擎自动分析。很多SIEM也能达成同样功效,其中区别就在于可扩展性。

新平台或可取代SIEM

正如Chronicle发布的白皮书所言,SIEM平台对大数据量适应不良。而且,来自终端检测及响应(EDR)系统(例如常规杀毒软件)的大量遥测数据几乎不会馈送至SIEM,即便摄入,通常也只保留数周。

威胁情报馈送理应附加更多上下文,但往往噪音冗余太甚,以致造成的麻烦比清除的威胁还多。外包给安全服务提供商(MSSP)也不过是将资本支出转换为运营支出,把问题挪到了其他地方而已。

Backstory能使公司企业运用索引、管理和分析工具,针对自身数据集和第三方或客户馈送的威胁信号,自行保留、分析和搜索大量安全及网络遥测数据。

Chronicle将之描述为“存储企业安全遥测数据的无限扩展容器”,且定价不以遥测数据量为基础。

该公司并未透露具体定价数额,但表示:因为不以数据量为收费基准,客户产生的每个比特数据都可以保存下来。

用户可一秒查询,实时获悉公司每台设备是否在与Backstory海量数据库中与威胁相关的任意域名或IP地址通信——即便该查询需要检索数十PB的遥测数据。换句话说,客户公司CEO问 “我们银行会不会遭遇民主党全国委员会(DNC)那样的攻击?” 时,分析师可以立即回答“不会,我们很安全”或者“会,我们最好采取……行动”。所有这些都无需单独编写查询语句,一个控制台就全都搞定了。

Backstory可通过不同方式接入各种类型的遥测数据。最常用的就是 Backstory Forwarder,一个轻量级软件容器,部署在客户网络,支持系统日志、包捕获和已有日志管理/SIEM解决方案。

客户还可以通过安全API直接向Backstory平台发送遥测数据。Backstory也能从其他云服务(比如亚马逊S3)拉取遥测数据。举个例子,CrowdStrike的EDR解决方案将其终端日志推送至S3,同时使用Backstory-Crowdstrike的客户就可以将Backstory配置成从S3拉取数据。Carbon Black 的EDR则采用事件转发器直接向Backstory推送终端遥测数据。简单讲,用户有多种方式上传自己的遥测数据。

Chronicle白皮书:

https://go.chronicle.security/hubfs/Backstory_WP.pdf

声明:本文来自安全牛,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。